CAPITULO 4. PROTOCOLO TCP/Ip

Anuncio

INSTITUTO POLITECNICO NACIONAL

ESCUELA SUPERIOR DE INGENIERIA MECANICA Y ELECTRICA

CONECTIVIDAD: SNA, OSI, TCP/IP

INSTITUTO POLITECNICO NACIONAL

ESCUELA SUPERIOR DE INGENIERIA MECANICA Y ELECTRICA

UNIDAD: ZACATENCO

CONECTIVIDAD: SNA, OSI, TCP/IP

ALUMNOS:

NORMA ANGELICA ESERILLA VILLANUEVA

ARMANDO RODRIGUEZ PADILLA

VICTOR SALAZAR SANCHEZ

Esperilla Villanueva Norma

Rodríguez Padilla Armando

Salazar Sánchez Víctor

PAG. 1 DE 184

INSTITUTO POLITECNICO NACIONAL

ESCUELA SUPERIOR DE INGENIERIA MECANICA Y ELECTRICA

CONECTIVIDAD: SNA, OSI, TCP/IP

Esperilla Villanueva Norma

Rodríguez Padilla Armando

Salazar Sánchez Víctor

PAG. 2 DE 184

INSTITUTO POLITECNICO NACIONAL

ESCUELA SUPERIOR DE INGENIERIA MECANICA Y ELECTRICA

CONECTIVIDAD: SNA, OSI, TCP/IP

INDICE

INTRODUCCIÓN

CAPITULO 1.

CONCEPTOS GENERALES.

1.1 HISTORIA DE LAS REDES

1.1.1 Antecedentes De Las Computadoras

1.1.2 Antecedentes De Las Redes

1.1.3 Objetivo De Las Redes

1.1.4 Aplicación De Las Redes

1.1.5 Ventajas De Las Redes

1.2 CLASIFICACIÓN DE LAS REDES

1.2.1 Por Su Cobertura

1.2.2 Por Su Forma De Estar Conectadas

1.2.3 Conmutadas Y No Conmutadas

1.3 ELEMENTOS DE LAS REDES

1.3.1 Servidores

1.3.2 Concentradores

1.3.3 Multíplexores

1.3.4 Medios De Transmisión

1.3.5 Dispositivos De Interconexión

1.4 TOPOLOGÍAS. DE LA RED

1.4.1 Topología Jerárquica

1.4.2 Topología Horizontal

1.4.3 Topología En Estrella

1.4.4 Topología En Anillo

1.4.5 Topología En Malla

1.5 ARQUITECTURAS

1.5.1 SNA (Arquitectura de Redes de Sistemas)

1.5.2 OSI (Interconexión De Sistemas Abiertos)

1.5.3 TCP/IP (Protocolo de Control de Transmisión/Protocolo

Internet)

Esperilla Villanueva Norma

Rodríguez Padilla Armando

Salazar Sánchez Víctor

PAG. 3 DE 184

INSTITUTO POLITECNICO NACIONAL

ESCUELA SUPERIOR DE INGENIERIA MECANICA Y ELECTRICA

CONECTIVIDAD: SNA, OSI, TCP/IP

CAPITULO 2.

SNA (ARQUITECTURA DE REDES DE SISTEMAS)

2.1 INTODUCCIÓN

2.1.1 Principales Funciones De SNA

2.2 EVOLUCIÓN DE SNA

2.2.1. Primera Versión De SNA

2.2.2 Segunda Versión De (SNA3)

2.2.3. Tercera Versión De (SNA4)

2.3 OBJETIVO DE SNA

2.4 TIPO DE DATOS EN UNA SNA

2.5 TOPOLOGÍA

2.6 DIRECCIONAMIENTO

2.7 CAPAS DE SNA

2.8 SESIONES

2.8.1 Tipos De Sesiones

2.8.2 Semisesiones

2.8.3 Activación De Una Sesión

2.8.4 Control De Flujo En Una Sesión

2.8.5 Desactivación De Una Sesión

2.9 DATOS, FORMATOS Y TRATAMIENTOS

2.9.1 Formato De Datos

2.9.2 Transmisión De Mensajes

2.9.3 Protocolos De Respuesta

2.9.4 Tratamiento De Cadenas

2.9.5 Segmentación Y Bloqueo

2.10 MODOS DE TRANSACCIÓN

2.10.1 Protocolo BRACKET

2.10.2 Pacing

2.10.3 Protocolo END-TO-END Varios

2.11 CONCLUSIONES

Esperilla Villanueva Norma

Rodríguez Padilla Armando

Salazar Sánchez Víctor

PAG. 4 DE 184

INSTITUTO POLITECNICO NACIONAL

ESCUELA SUPERIOR DE INGENIERIA MECANICA Y ELECTRICA

CONECTIVIDAD: SNA, OSI, TCP/IP

CAPITULO 3. MODELO OSI

3.1 ANTECEDENTES

3.2 COMUNICACIÓN ENTRE NIVELES MODELO OSI

3.2.1 Servicios Orientados A Conexión Y Sin Conexión

3.2.2 Primitivas De Servicio

3.3 CAPAS DEL MODELO OSI

3.3.1 CAPA FÍSICA

3.3.1.1 Medios De Transmisión

3.3.1.2 Modos De Transmisión Y Sincronización

3.3.1.3 Interface RS-232-C

3.3.1.4 Subcapa MAC (Control De Acceso Al Medio)

3.3.1.5 Protocolos De Redes De Área Local

3.3.1.6 Normas IEEE 802

3.3.2 CAPA DE ENLACE DE DATOS

3.3.2.1 Control De Error

3.3.2.2 Control De Flujo

3.3.2.3 Gestión De Enlace

3.3.2.4 Tipos De Protocolos

3.3.2.5 Control De Tráfico

3.3.2.6 Categorías De Los Controles De Enlace De Datos

3.3.2.7 Ejemplos De Protocolos

3.3.3 CAPA DE RED

3.3.3.1 Servicios Proporcionados A La Capa De Transporte

3.3.3.2 Organización Interna De La Capa De Red

3.3.3.3 Enrutamiento

3.3.3.4 Congestión

3.3.3.5 Interconexión De Redes

3.3.4 CAPA DE TRANSPORTE

3.3.4.1 Servicios Proporcionados A La Capa De Sesión

3.3.4.2 Calidad Del Servicio

3.3.4.3 Protocolos De Transporte

Esperilla Villanueva Norma

Rodríguez Padilla Armando

Salazar Sánchez Víctor

PAG. 5 DE 184

INSTITUTO POLITECNICO NACIONAL

ESCUELA SUPERIOR DE INGENIERIA MECANICA Y ELECTRICA

CONECTIVIDAD: SNA, OSI, TCP/IP

3.3.4.4 Elementos De Los Protocolos De Transporte

3.3.4.5 Administración De Conexión

3.3.4.6 Direccionamiento

3.3.4.7 Establecimiento De Conexión

3.3.4.8 Liberación De Conexión

3.3.5 CAPA DE SESIÓN

3.3.5.1 Servicios Suministrados A La Capa De Presentación

3.3.5.2 Intercambio De Datos

3.3.5.3 Administración Del Diálogo

3.3.5.4 Administración De Actividades

3.3.5.5 Primitivas Del Servicio De Sesión OSL

3.3.6 CAPA DE PRESENTACIÓN

3.3.6.1 Diseño De Aspectos De La Capa De Presentación

3.3.6.2 Representación De Datos

3.3.6.3 Compresión De Datos

3.3.6.4 Seguridad Y Confidencialidad En Las Redes

3.3.6.5 Primitivas De La Capa De Presentación OSI

3.3.6.6 Criptografía

3.3.7 CAPA DE APLICACIÓN

3.3.7.1 Administración, Acceso Y Transferencia De Archivos

3.3.7.2 Correo Electrónico

3.3.7.3 Terminales Virtuales

3.3.7.4 Otras Aplicaciones

3.3.7.5 Manejo De Archivos

3.3.7.6 Servidores De Archivos

3.4 CONCLUSIONES

CAPITULO 4. PROTOCOLO TCP/IP

4.1 INTRODUCCIÓN

4.2 ANTECEDENTES

4.3 RAZONES DE LA CONECTIVIDAD

Esperilla Villanueva Norma

Rodríguez Padilla Armando

Salazar Sánchez Víctor

PAG. 6 DE 184

INSTITUTO POLITECNICO NACIONAL

ESCUELA SUPERIOR DE INGENIERIA MECANICA Y ELECTRICA

CONECTIVIDAD: SNA, OSI, TCP/IP

4.4 DESCRIPCIÓN GENERAL DE LOS PROTOCOLOS TCP/IP

4.5 CAPAS FÍSICAS DEL MODELO DE REFERENCIA TCP/IP

4.5.1 Capa Acceso a Red

4.5.2 Capa Internet

4.5.3 Capa De Transporte

4.5.4 Capa De Aplicación

4.6 COMPARACIÓN DE LOS MODELOS DE REFERENCIA OSI Y TCP

4.7 SERVICIO DE TRANSPORTACIÓN CONFIABLE

4.7.1 Protocolo De Control De Transmisión TCP/IP

4.8 SERVICIO TERMINAL A TERMINAL Y DATAGRAMAS DE TCP

4.9 FORMATO DE UN SEGMENTO TCP

4.10 PERDIDA DE PAQUETES Y RETRANSMISIÓN TCP

4.10.1 Formato De Tres Vías Del TCP

4.11 ACUSE DE RECIBO SIMPLE Y VENTANAS DE TCP

4.11.1 Ventana deslizante de TCP

4.11.2 Secuencia y números de acuse de recibo de TCP

4.12 EL PROTOCOLO IP (PROTOCOLO INTERNET)

4.13 LA CABECERA DE IP (PROTOCOLO DE INTERNET)

4.14 CLASES DE DIRECCIONES IP

4.15 PROCESAMIENTO DE LAS CLASES DE DIRECCIÓN IP

4.16 USO DE LA NOTACIÓN DECIMAL CON PUNTO DEL IP

4.16.1 Clases De La Notación Decimal Con Punto Del IP

4.16.2 División Del Espacio De Dirección De IP

4.16.3 Asignación De Direccionamiento IP

4.16.4 Dirección De Red IP

4.16.5 Dirección De Una Computadora En Una Red

4.17 ENRUTADORES Y PRINCIPIO DE DIRECCIONAMIENTO DEL IP

4.18 CONCLUSIONES

Esperilla Villanueva Norma

Rodríguez Padilla Armando

Salazar Sánchez Víctor

PAG. 7 DE 184

INSTITUTO POLITECNICO NACIONAL

ESCUELA SUPERIOR DE INGENIERIA MECANICA Y ELECTRICA

CONECTIVIDAD: SNA, OSI, TCP/IP

CAPITULO 5. APLICACIÓN

5.1 INTRODUCCION

5.2 ARQUITECTURA GENERAL DEL AXE.

5.2.1 Descripción de los elementos del AXE.

5.2.2 Introducción al concepto de BW (E0, E1, T1).

5.2.3 Concepto de ruta.

5.2.4 Concepto de señalización.

5.2.5 Arquitectura de la red de conmutación de Protel.

5.2.6 Herramientas de gestión y monitoreo para conmutación

(SW300, OZTERM, WEB).

5.2.7 Proceso de recolección de información de las centrales

(SQ, TC, TR, AL).

5.3 PLATAFORMA DE TRANSPORTE.

5.3.1 Ampliación de conceptos BW (E1, STM-1, STM-4, STM-16)

5.3.2 Jerarquías y estándares internacionales de transmisión de

señales digitales y estándares (PDH, SDH).

5.3.3 Arquitectura de la red de transporte de Protel (F. O. y MW)

5.3.4 Distribución y uso real del BW de la red de transporte

Protel (STM-X).

5.3.5 Conceptualización de DWDM.

5.4 DESCRIPCIÓN DE LOS ELEMENTOS DE IP

5.4.1 Introducción a las redes IP y sus componentes.

5.4.2 Topología del Backbone de la red IP de Protel.

5.4.3 Elementos a Monitorear en la red IP.

5.5 PLATAFORMA DE PREPAGO

5.5.1 Diagrama Lógico de Prepago.

5.5.2 Diagrama de Configuración Física de los ICP y Servidores

5.5.3 Elementos a monitorear en los equipos de prepago.

5.6 PLATAFORMA DE TRÁFICO

5.6.1 Conceptualización de sistemas de tráfico (CDR’s)

Esperilla Villanueva Norma

Rodríguez Padilla Armando

Salazar Sánchez Víctor

PAG. 8 DE 184

INSTITUTO POLITECNICO NACIONAL

ESCUELA SUPERIOR DE INGENIERIA MECANICA Y ELECTRICA

CONECTIVIDAD: SNA, OSI, TCP/IP

5.6.2 Procesos para la recolección de la información de

facturación.

5.6.3 Elementos que se pretenden monitorear en esta

plataforma.

Esperilla Villanueva Norma

Rodríguez Padilla Armando

Salazar Sánchez Víctor

PAG. 9 DE 184

INSTITUTO POLITECNICO NACIONAL

ESCUELA SUPERIOR DE INGENIERIA MECANICA Y ELECTRICA

CONECTIVIDAD: SNA, OSI, TCP/IP

Esperilla Villanueva Norma

Rodríguez Padilla Armando

Salazar Sánchez Víctor

PAG. 10 DE 184

INSTITUTO POLITECNICO NACIONAL

ESCUELA SUPERIOR DE INGENIERIA MECANICA Y ELECTRICA

CONECTIVIDAD: SNA, OSI, TCP/IP

INTRODUCCION

El fin primordial de las redes de computadoras es de posibilitar el intercambio de

información entre dos o más sistemas conectados a la misma. Este es el objetivo, pero

dentro de éste existen muchos factores que hacen posible que se lleve acabo la

comunicación entre esos sistemas, uno de ellos y que juega un papel muy importante son

los protocolos, tema principal de este trabajo de tesis y que abordaremos en conjunto con

las redes de comunicación de datos ya que los protocolos son parte importante de las

redes a las que se hace referencia.

El primer grupo de protocolos, conocido como familia de protocolos de la Internet, es muy

utilizado en todo el mundo, no sólo por organizaciones militares, ya que resuelve

satisfactoriamente los problemas de comunicación entre sistemas heterogéneos.

El segundo grupo no ha conseguido aún resultados tan espectaculares. El proceso de

creación de estándares dentro del marco OSI ha sido y es demasiado lento, debido a la

gran cantidad de intereses que deben ser conciliados. Además, a pesar de las presiones

ejercidas desde algunos gobiernos, ni los usuarios ni los fabricantes. Salvo excepciones,

han acogido los protocolos OSI con el entusiasmo esperado.

A mediados de los, 90's el número de instalaciones basadas en el protocolo OSI no está

paralizada, y aumenta conforme crece el número de protocolos diseñados bajo este

modelo de referencia.

Por otra parte, cada vez hay más instalaciones mixtas que disponen de ambas familias de

protocolos y tienen la meta estratégica de migrar hacia OSI. Así las cosas, mientras para

algunos analistas parece claro que en un plazo de tiempo más o menos largo será OSI el

sistema que se imponga, otros no están tan convencidos.

Así mismo la creciente integración de computadores y comunicaciones dentro de un

sistema único, ha llevado a una industria nueva y de rápido crecimiento: la industria de la

comunicación de datos basada en computadores. En universidades, complejos

industriales, instituciones financieras, etc. y donde sean requeridos por los distintos

usuarios que necesiten los servicios de comunicación de datos y enlacen el computador

central con usuarios remotos.

En el capitulo 1 veremos una introducción a las redes de comunicaciones como punto

de partida; también estudiaremos el objetivo de las redes de comunicación de datos así

como de las redes digitales. Además, nos describe algunos conceptos generales sobre

los elementos necesarios para la interconexión de redes.

El capitulo 2 explica la creación de por parte de IBM de la SNA (Arquitectura de Redes de

Sistemas). La cual es una arquitectura de red que utiliza el concepto de cliente cautivo,

mediante el cual solo es posible la interconexión de equipo del mismo fabricante.

Además, el conjunto TCP/IP nos proporciona los servicios de transferencia de archivos,

correo electrónico, manejo de Internet, acceso remoto, etc., así como la creación de una

red de redes universal.

Esperilla Villanueva Norma

Rodríguez Padilla Armando

Salazar Sánchez Víctor

PAG. 11 DE 184

INSTITUTO POLITECNICO NACIONAL

ESCUELA SUPERIOR DE INGENIERIA MECANICA Y ELECTRICA

CONECTIVIDAD: SNA, OSI, TCP/IP

El capitulo 3 trata sobre el modelo de referencia OSI. El cual surge por que cada

fabricante de equipo de cómputo establecía los procedimientos de comunicación sobre

sus computadoras, siendo muy difícil, por no decir imposible, la comunicación entre

computadores de fabricantes distintos.

Poco a poco se fue haciendo necesario disponer de unas normas comunes que

permitiesen la intercomunicación entre todas las computadoras. De todos los protocolos

propuestos, destacó el modelo OSI (Interconexión de Sistemas Abiertos) que fue

propuesto por la ISO (Organización Internacional de Normalización). Este modelo propone

dividir en niveles todas las tareas que se llevan a cabo en una comunicación entre

computadoras. Todos los niveles están bien definidos y no interfieren con los demás.

El capitulo 4 describe el conjunto de protocolos TCP/IP. Este conjunto de protocolos está

basado en el modelo de referencia OSI.

Es mediante TCP/IP que se hace posible la obtención de una red homogénea constituida

por equipo heterogéneo.

Por último en el capitulo 5 donde hablaremos sobre un caso práctico de una intranet

configurada en protocolo TCP/IP.

Esperilla Villanueva Norma

Rodríguez Padilla Armando

Salazar Sánchez Víctor

PAG. 12 DE 184

INSTITUTO POLITECNICO NACIONAL

ESCUELA SUPERIOR DE INGENIERIA MECANICA Y ELECTRICA

CONECTIVIDAD: SNA, OSI, TCP/IP

CONCEPTOS

GENERALES

Esperilla Villanueva Norma

Rodríguez Padilla Armando

Salazar Sánchez Víctor

PAG. 13 DE 184

INSTITUTO POLITECNICO NACIONAL

ESCUELA SUPERIOR DE INGENIERIA MECANICA Y ELECTRICA

CONECTIVIDAD: SNA, OSI, TCP/IP

CAPITULO 1.

CONCEPTOS GENERALES

El objetivo de este capitulo es conocer la importancia de llevar a cabo una comunicación a

través del intercambio de información y para eso requerimos conocer lo que es una red ya

que el objetivo principal de este es interconectar distintos equipos que compartan

recursos, e intercambien datos y se apoyen mutuamente, por ello es importante saber de

su topología, medios de transmisión y todos sus elementos, además nos describe algunos

conceptos generales sobre los elementos necesarios para interconexión.

1.1 HISTORIA DE LAS REDES

Se presenta una evolución por separado de las Telecomunicaciones, Informática y

Teleinformática.

Historia de las telecomunicaciones:

1830, Telégrafo, Introduce conceptos de codificación (Morse, Cooke y

Wheatstone)

1874, Telégrafo múltiple (Emile Baudot)

1875, Bell – Teléfono, Transmisión de voz, no requiere codificación

1910, Teletipo / Teleimpresor, Transmite mensajes sin operador, Cód. Baudot.

1950, Comienzan a aparecer los módems, como inicio de la transmisión de datos

entre computadoras, pero se consolidan en los 60s y 70s para el manejo principalmente

de periféricos.

60´s Desarrollo de lenguajes de programación, S.O., Conmutación de paquetes,

transmisión satélite, comienza la unión de las telecomunicaciones e informática.

70´s Consolidación de la teleinformática, aparecen las primeras redes de

computadores, protocolos y arquitectura de redes, primeras redes públicas de paquetes.

1971, Arpanet - TCP/IP.

1974, SNA de IBM primera arquitectura de redes, sigue DNA

1975, CCITT normaliza X.25, nace OSI de ISO

1978, Aparecen las primeras redes de àrea local, aparecen los primeros servicios

de valor agregado.

En los 80´s Comienzan a aparecer las redes digitales (voz, video y datos).

En los 90´s Tecnología de la información, Sistemas Distribuidos, Procesamiento

Distribuido, integración

1.1.1 Antecedentes De Las Computadoras

Cuando se habla de la historia del procesamiento de datos, estamos realmente hablando

de la historia de la disponibilidad de las computadoras; desde las mecánicas hasta las

eléctricas.

Esperilla Villanueva Norma

Rodríguez Padilla Armando

Salazar Sánchez Víctor

PAG. 14 DE 184

INSTITUTO POLITECNICO NACIONAL

ESCUELA SUPERIOR DE INGENIERIA MECANICA Y ELECTRICA

CONECTIVIDAD: SNA, OSI, TCP/IP

La primera computadora fue el Abaco o Soroban, que fue desarrollado alrededor de unos

300 años A.C. En 1632, fue desarrollada la primera regla de cálculo que era capaz de

multiplicar y dividir, esto es atribuido a William Outghtred, posteriormente se le

adicionaron propiedades de cálculos trigonométricos y algoritmos. En 1862, Blaise Pascal

inventó una máquina de sumar, que era usada para adicionar números en forma

mecánica. Joseph Marie Jacquard, en 1805, desarrolló la máquina de tarjetas perforadas;

este artefacto tiene la peculiaridad de tener patrones que estaban contenidos dentro de

una tarjeta perforada.

Charles Babbage desarrolló la primera computadora puramente mecánica en 1831, pero

no fue sino hasta 1885 que la primera máquina sumadora comercial me desarrollada por

W.S. Burroughs, y 5 años después, Hermán Hollerith desarrolló la primera computadora

tabuladora electrónica. J. V. Atanasoff desarrolló la primera computadora digital, el

moderno mundo de los procesadores digitales empezó a desarrollarse.

FIG. 1.1 MÁQUINA DIFERENCIAL DE BABBAGE

1.1.2 Antecedentes De Las Redes

Las redes tienen una finalidad concreta: transferir e intercambiar información entre los

computadores y terminales. Es el intercambio de información lo que permite funcionar a

los múltiples servicios que ya consideramos parte de nuestras vidas. Tales como cajeros

automáticos, terminales punto de venta en los centros comerciales etc. Estos sistemas

van desde pequeñas redes que intérconectan terminales y computadores dentro de uno o

varios edificios, hasta redes con amplia distribución geográfica que cubren países enteros,

Esperilla Villanueva Norma

Rodríguez Padilla Armando

Salazar Sánchez Víctor

PAG. 15 DE 184

INSTITUTO POLITECNICO NACIONAL

ESCUELA SUPERIOR DE INGENIERIA MECANICA Y ELECTRICA

CONECTIVIDAD: SNA, OSI, TCP/IP

y en algunos casos, todo el mundo. Algunas redes operan de manera privada, otras son

públicas, es decir que se tiene acceso a ellas mediante el pago de una cuota.

Entre otros desarrollos, se han podido constatar la instalación de redes telefónicas en

todo el mundo, la invención de la radio y la televisión, el desarrollo sin precedente de la

industria de los ordenadores, así como la puesta en órbita de los satélites de

comunicación.

A medida que nos acercamos al final del siglo, se ha dado una rápida convergencia entre

áreas y las diferencias entre la captura, transporte, almacenamiento y procesamiento de

información están desapareciendo.

Organizaciones con centenares de oficinas dispersas en una área geográfica esperan

tener la posibilidad de examinar en forma habitual el estado actual de todas ellas, incluso

las más alejadas, simplemente accionando una tecla. A medida que incrementa nuestra

capacidad para recolectar, procesar y distribuir información, la demanda de más

sofisticados procesadores de información crece con mayor rapidez.

No obstante, la industria de los ordenadores todavía no se desarrolla del todo, al

comparársele con otras industrias (por ejemplo: la automotriz y la de transporte aéreo) los

ordenadores han mostrado un gran progreso en muy poco tiempo. Durante los primeros

dos decenios de su existencia los sistemas de ordenadores estuvieron muy centralizados.

La fusión de los ordenadores y las comunicaciones ha tenido una profunda influencia en

la forma en que estos sistemas están organizados. El viejo modelo de tener un solo

ordenador para satisfacer todas las necesidades de cálculo de una organización está

siendo reemplazado con gran rapidez por otro que considera un número grande de

ordenadores separados, pero interconectados, que efectúan el mismo trabajo. Estos

sistemas se consideran como redes de ordenadores.

FIG. 1.2 RED DE ORDENADORES

Esperilla Villanueva Norma

Rodríguez Padilla Armando

Salazar Sánchez Víctor

PAG. 16 DE 184

INSTITUTO POLITECNICO NACIONAL

ESCUELA SUPERIOR DE INGENIERIA MECANICA Y ELECTRICA

CONECTIVIDAD: SNA, OSI, TCP/IP

Se dice que dos ordenadores están interconectados, si estos son capaces de intercambiar

información. La conexión no sólo puede hacerse por dos medios de cobre, también se

puede hacer mediante el uso del láser, microondas, satélites de comunicaciones, etc.,

pero cabe aclarar que la marcada relación que existe entre maestro/esclavo queda

excluida de esta definición, si un ordenador puede forzosamente arrancar, parar ó

controlar a otro, estos no se consideran autónomos. Un sistema constituido por la unidad

de control y muchos esclavos no es una red, ni tampoco lo es un ordenador grande con

lectoras de tarjetas de control remoto, impresoras y terminales. Existe una notable

confusión entre una red de ordenadores y un sistema distribuido. La clave de la diferencia

es que en un sistema distribuido la existencia de múltiples ordenadores autónomos es

transparente al usuario.

El usuario puede teclear una instrucción y ejecutar un programa, además puede observar

que está sucediendo. El hecho de seleccionar el mejor procesador, encontrar y

transportar todos los archivos de entrada al procesador y poner los resultados en un lugar

apropiado, depende del sistema operatívo. En otras palabras, el usuario de un sistema

distribuido no tiene conocimiento de que existen múltiples procesadores, más bien se ve

al sistema como un monoprocesador virtual. La asignación de trabajos del procesador, el

movimiento de archivos y todas las demás funciones del sistema deben de ser

automáticas. Con una red, el usuario puede entrar a una máquina, enviar trabajos

remotos, mover archivos y por lo general, gestionar de manera personal toda la

administración de la red. Con un sistema distribuido, nada se debe de hacer en forma

explícita, todo lo hace de manera automática el sistema sin que el usuario tenga

conocimiento de ello. Un sistema distribuido es, un caso especial de una red, aquel cuyo

software da un alto grado de conectividad y transparencia.

Por lo tanto, la diferencia de una red y un sistema distribuido está más bien en el software

(sistema operativo) que en el hardware. Tanto en el sistema distribuido como el de redes

de ordenadores necesitan mover archivos, la diferencia esta en quién invoca el

movimiento, el sistema o el usuario. Los avances tecnológicos producidos en la década

de los setenta, dieron lugar, en lo que a teleproceso se refiere, a un abaratamiento

general de los adaptadores de comunicaciones, una drástica caída del precio de los

Esperilla Villanueva Norma

Rodríguez Padilla Armando

Salazar Sánchez Víctor

PAG. 17 DE 184

INSTITUTO POLITECNICO NACIONAL

ESCUELA SUPERIOR DE INGENIERIA MECANICA Y ELECTRICA

CONECTIVIDAD: SNA, OSI, TCP/IP

pequeños procesadores, unidades de almacenamiento y periféricos simples, y a una

general complicación de las necesidades de distribución de procesos por parte de los

usuarios.

Todo ello apuntó a una tendencia universal de diseñar hardware de teleproceso con

capacidad lógica diversificada, orientada a satisfacer todo tipo de necesidades, en cuanto

a nodos de procesos de redes de teleprocesos se refiere, completado por el

correspondiente software y sus interfaces con el usuario.

Por parte de IBM, la evolución de redes centralizadas con toda la capacidad de proceso

concentrada en el ordenador central a un esquema de múltiples sistemas de ordenadores

interconectados,

controladores

de

comunicaciones

programables

y

terminales

inteligentes, requirió la elaboración de unos estándares de diseño de productos que

definiesen en forma clara y precisa cuál era la función de cada componente dentro de la

red y cuáles las reglas que gobernaban el diálogo entre ambas funciones.

Las redes de computadoras locales o de larga distancia surgieron para hacer posible

compartir de forma eficiente los recursos informáticos (hardware, software y datos) de

los usuarios. En general estos son sistemas heterogéneos, los equipos de fabricantes

tienen características diferentes, utilizan y ejecutan software con características

específicas y diferentes para las aplicaciones deseadas para el usuario y manipulan y

producen datos con formatos incompatibles.

Asimismo, equipos idénticos de un único fabricante que se integran en aplicaciones

distintas pueden presentar características heterogéneas. Esa heterogeneidad de sistemas

beneficia a los usuarios que no están así limitados a un único tipo de sistemas para sus

distintas aplicaciones. Así, se puede seleccionar el sistema que mejor se adapte a las

condiciones de aplicación que interesen y el presupuesto disponible. Por otro lado, tal

heterogeneidad dificulta considerablemente la interconexión de equipos de fabricantes

diferentes. Conviene aclarar que los grandes fabricantes dieron soluciones para la

interconexión de sus propios equipos. Un fabricante se refiere a su solución particular con

el término arquitectura de red (Network Architecture), que es sinónimo de un conjunto

de convenios para la interconexión de sus equipos.

Esperilla Villanueva Norma

Rodríguez Padilla Armando

Salazar Sánchez Víctor

PAG. 18 DE 184

INSTITUTO POLITECNICO NACIONAL

ESCUELA SUPERIOR DE INGENIERIA MECANICA Y ELECTRICA

CONECTIVIDAD: SNA, OSI, TCP/IP

Así, DEC habla de un Digital Network Architecture (Arquitectura de Redes Digitales

DNA\ e IBM de su System Network Architecture (Arquitectura de Redes de Sistemas,

SNA), etc.

Obviamente la dificultad generada por la heterogeneidad persiste en el caso de la

interconexión con equipos de otros fabricantes y/o en la interconexión de redes

distintas.La interconexión de redes a su vez, contribuye a hacer más difícil el problema, ya

que: puede haber redes con diferentes servicios de transmisión que requieran interfaces

diferentes. Es necesario, pues, una manera por la cual el problema de las

heterogeneidades haga viable la interconexión de sistemas distintos.

1.1.3 Objetivo De Las Redes

El principal objetivo de una red, es interconectar distintos ETD para que compartan

recursos, intercambien datos y se apoyen mutuamente. Una red local es un sistema de

interconexión entre ordenadores que permite compartir recursos e información, para ello,

es necesario contar además de las computadoras correspondientes con las tarjetas de

red de los cables de conexión, los dispositivos periféricos y el software correspondiente.

Otro aspecto de compartir recursos es lo relacionado con la compartición de la carga. Un

segundo objetivo es el proporcionar una alta fiabilidad al contar con mentes alternativas

de suministro. Por ejemplo, todos los archivos podrán duplicarse en dos o tres máquinas

de tal manera que si una de ellas no se encuentra disponible {como consecuencia de un

fallo del hardware) podrá utilizarse alguna de las otras copias. Además, la presencia de

múltiples CPUs significa que si una de ellas deja de funcionar, las otras son capaces de

encargarse de su trabajo, aunque se tenga un remedio global menor.

Para aplicaciones militares, bancarias, de control de trafico aéreo, etc., es muy importante

la capacidad de los sistemas para continuar funcionando a pesar de existir problemas en

el hardware. Otro objetivo es el ahorro económico. Los ordenadores pequeños tienen una

mejor relación costo/rendimiento, comparada con las ofrecidas por las máquinas grandes.

Éstas son diez veces más rápidas que el más rápido de los microprocesadores, pero su

Esperilla Villanueva Norma

Rodríguez Padilla Armando

Salazar Sánchez Víctor

PAG. 19 DE 184

INSTITUTO POLITECNICO NACIONAL

ESCUELA SUPERIOR DE INGENIERIA MECANICA Y ELECTRICA

CONECTIVIDAD: SNA, OSI, TCP/IP

costo es mil veces mayor. Este desequilibrio ha ocasionado que muchos diseñadores de

sistemas construyan sistemas constituidos por poderosos ordenadores personales, uno

por usuario, con los datos guardados en una ó más máquinas que funcionan como

servidor de archivo compartido. Este objetivo conduce al concepto de redes con varios

ordenadores localizados en el mismo edificio. A este tipo de red se le denomina LAN (red

de área local), en contraste con lo extenso de una WAN (red de área extendida), a la

que también se le conoce como red de gran alcance. Un punto muy relacionado es la

capacidad para aumentar el rendimiento del sistema en forma gradual a medida que crece

la carga, simplemente añadiendo más procesadores. Con máquinas grandes, cuando el

sistema está lleno, deberá reemplazarse por uno más grande, operación que por lo

normal genera un gran gasto y una perturbación inclusive mayor al trabajo de los

usuarios.

Una red de ordenadores puede proporcionar un poderoso medio de comunicación entre

personas que se encuentran muy alejadas entre sí. Con el empleo de una red, es

relativamente fácil para dos o más personas, que viven en lugares separados, escribir

unos informes juntos.

1.1.4 Aplicación De Las Redes

Con la complejidad en aumento de la filosofía de comunicación, se hace cada vez más

necesario ocultar el usuario y a los programadores de aplicación asociados de ciertas

complejidades. Mejorar la manipulación de los cambios en cualquiera de los elemento de

la red. Permitir que sistemas centrales múltiples u otros dispositivos inteligentes sean

conectados a la misma red. Otra área principal para la utilización de redes es el acceso a

bases de datos remotas. En un futuro cualquier persona va a tener acceso a las bases de

datos de los servicios públicos para poder realizar desde su casa reservaciones de

aviones, autobuses, barcos etc. Esto será para cualquier parte del mundo y obtener la

información más actual y de una forma instantánea y mas rápida.

Todas las aplicaciones operan sobre redes por razones económicas, el llamar a un

ordenador remoto mediante una red resulta más económico que hacerlo directamente. La

posibilidad de tener un precio más bajo se debe a que el enlace de una llamada telefónica

normal utiliza un circuito caro durante todo el tiempo que dura la llamada, mientras que el

acceso a través de una red hace que solo se ocupen los enlaces de larga distancia

Esperilla Villanueva Norma

Rodríguez Padilla Armando

Salazar Sánchez Víctor

PAG. 20 DE 184

INSTITUTO POLITECNICO NACIONAL

ESCUELA SUPERIOR DE INGENIERIA MECANICA Y ELECTRICA

CONECTIVIDAD: SNA, OSI, TCP/IP

cuando se están transmitiendo los datos. Una tercera forma que muestra el empleo

potencial del uso de redes, es su empleo como medio de comunicación. Los científicos

toman como hecho garantizado el poder enviar correo electrónico, desde sus terminales,

a sus colegas en cualquier parte del mundo.

En el futuro será posible para todos enviar y recibir correo electrónico y no solo

para aquellos que se encuentran en el mundo de los ordenadores, además del correo

también será posible transmitir voz digitalizada, así como fotografías e imágenes

móviles de televisión y vídeo. En la actualidad ya existen tablones de anuncios

electrónicos, pero estos tienen la tendencia a ser utilizados por expertos en

ordenadores, ser orientados hacia ciertas aplicaciones técnicas y con frecuencia están

limitados desde el punto de vista geográfico.

1.1.5 Ventajas De Las Redes

Entre las ventajas de utilizar una red se encuentran las siguientes:

Posibilidad de compartir periféricos costosos, como impresoras láser, MODEM, fax,

etc.

Posibilidad de compartir grandes cantidades de información a través de distintos

programas, base de datos, etc., de manera que sea más fácil su uso y actualización.

Reduce e incluso elimina la duplicación de trabajo.

Permite utilizar el correo electrónico para enviar o recibir mensajes de diferentes

usuarios de la misma red e incluso de redes diferentes.

Reemplaza o complementa minicomputadoras de forma eficiente con un costo

bastante más reducido.

Establece enlaces con mainframes. De esta forma, un computador de gran potencia

actúa como servidor, haciendo que los recursos disponibles estén accesibles para

cada uno de los computadores personales conectados.

Permite mejorar la seguridad y control de la información que se utiliza, admitiendo la

entrada de determinados usuarios, accediendo únicamente a cierta información o

impidiendo la modificación de diversos datos. A medida

que va creciendo la red, el compartir tan solo recursos como impresoras ó

faxes, pierde relevancia en comparación con el resto de las ventajas.

Esperilla Villanueva Norma

Rodríguez Padilla Armando

Salazar Sánchez Víctor

PAG. 21 DE 184

INSTITUTO POLITECNICO NACIONAL

ESCUELA SUPERIOR DE INGENIERIA MECANICA Y ELECTRICA

CONECTIVIDAD: SNA, OSI, TCP/IP

Las redes enlazan también a las personas, proporcionando una herramienta efectiva

para la comunicación a través de correo electrónico. Los mensajes se envían

instantáneamente a través de la red, los planes de trabajo pueden utilizarse tan

pronto como ocurran cambios y se pueden planificar las reuniones sin necesidad de

llamadas telefónicas.

FIG. 1.3 RED (COMPARTIENDO ARCHIVOS)

1.2 CLASIFICACIÓN DE LAS REDES

Todas las redes se clasifican de diferentes formas: de acuerdo a su velocidad, su

topología, su tamaño, etc. A continuación se mostrarán algunos tipos de clasificación.

1.2.1 Por Su Cobertura

Según su cobertura, se pueden distinguir los siguientes tres tipos de redes.

Si se conectan todos los computadores dentro de un mismo edificio, se denomina

LAN (Local Área Network). Como su nombre lo indica son los computadores que se

encuentran interconectados dentro de un mismo edificio de alguna compañía.

Esperilla Villanueva Norma

Rodríguez Padilla Armando

Salazar Sánchez Víctor

PAG. 22 DE 184

INSTITUTO POLITECNICO NACIONAL

ESCUELA SUPERIOR DE INGENIERIA MECANICA Y ELECTRICA

CONECTIVIDAD: SNA, OSI, TCP/IP

FIG. 1.4 ESQUEMA DE UNA RED LAN

Si se encuentran distribuidos en distancias no superiores al ámbito urbano, MAN

(Metropolitan Área Network). Esta red es para conectar diferentes edificios, ya sea

edificios de una misma corporación o empresas diferentes que comparten cierta

información.

FIG. 1.5 ESQUEMA DE UNA RED MAN.

Si están instalados en edificios diferentes, WAN (Wide Área Network). Esta red se usa

cuando una gran empresa tiene varios edificios repartidos en el territorio nacional y

necesita compartir información de las diferentes áreas de trabajo. Esta distancia debe ser

menor al ámbito nacional.

Esperilla Villanueva Norma

Rodríguez Padilla Armando

Salazar Sánchez Víctor

PAG. 23 DE 184

INSTITUTO POLITECNICO NACIONAL

ESCUELA SUPERIOR DE INGENIERIA MECANICA Y ELECTRICA

CONECTIVIDAD: SNA, OSI, TCP/IP

FIG. 1.6 ESQUEMA DE UNA RED WAN

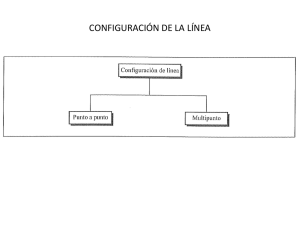

1.2.2 Por Su Forma De Estar Conectadas

Según la forma en que estén conectados los computadores, se pueden establecer varias

categorías:

Redes sin tarjetas. Utilizan enlaces a través de los puertos serie o paralelo para

transferir archivos o compartir periféricos.

Redes punto a punto. Un circuito punto a punto es un conjunto de medios que hace

posible la comunicación entre dos computadores determinados de forma permanente.

Redes basadas en servidores centrales utilizando el modelo básico cliente-servidor.

1.2.3 Conmutadas Y No Conmutadas

Para disponer de un enlace permanente entre un punto y otro a través de la red

telefónica, el usuario puede escoger entre adquirir una línea privada y una línea con

dedicación exclusiva. (Las líneas privadas también pueden conmutarse, a través de

centros privados de conmutación, o centralitas). Las líneas privadas no conmutadas

suelen ser de gran utilidad para aquellos usuarios que no puedan permitirse el retardo que

supone establecer una conexión, o que no pueden tolerar que la llamada se bloquee si

todas las líneas están ocupadas. Además, los usuarios cuyo tráfico ocupa varias horas

diarias de enlace pueden ahorrar bastante dinero utilizando una línea con dedicación

Esperilla Villanueva Norma

Rodríguez Padilla Armando

Salazar Sánchez Víctor

PAG. 24 DE 184

INSTITUTO POLITECNICO NACIONAL

ESCUELA SUPERIOR DE INGENIERIA MECANICA Y ELECTRICA

CONECTIVIDAD: SNA, OSI, TCP/IP

exclusiva. Estos son los compromisos principales entre las líneas conmutadas normales y

los circuitos con dedicación exclusiva:

CONMUTADAS

NO CONMUTADAS

VENTAJAS

DESVENTAJAS

VENTAJAS

Fexibilidad

Lentitud de respuesta.

Soporta un mayor Coste elevado si el tráfico

volumen de tráfico. es pequeño.

Economia si el volumen Posibilidad de bloqueo.

de trafico es pequeño

Baja calidad.

DESVENTAJAS

Posibilidad

de Escasa flexibilidad cuando

obtener una mayor la línea es impracticable.

calidad.

Libre de bloqueos

(señales

de

comunicando).

Elevado costo si el tráfico

es intenso.

TABLA 1.1 VENTAJAS Y DESVENTAJAS

1.3 ELEMENTOS DE LAS REDES

1.3.1 Servidores

Un servidor es un computador que permite compartir sus periféricos con otros

computadores.

Se trata de un software instalado en un computador, llamado remoto, que le permite

ofrecer un servicio a otro computador, llamado local. El computador local contacta con el

computador remoto gracias a otro software llamado cliente. También puede recibir el

nombre de servidor el propio computador donde está instalado el software servidor.

Estos pueden ser de varios tipos:

Un servidor de archivos mantiene los archivos en subdirectorios privados y

compartidos para los usuarios de la red.

Un servidor de impresora tiene conectadas una o más impresoras que comparte con

los demás usuarios.

Un servidor de comunicaciones permite enlazar diferentes redes locales.

Esperilla Villanueva Norma

Rodríguez Padilla Armando

Salazar Sánchez Víctor

PAG. 25 DE 184

INSTITUTO POLITECNICO NACIONAL

ESCUELA SUPERIOR DE INGENIERIA MECANICA Y ELECTRICA

CONECTIVIDAD: SNA, OSI, TCP/IP

Según el sistema operativo de red que se utilice, puede ocurrir que un servidor de

archivos y de impresión puedan residir en el mismo computador, mientras que las

comunicaciones son tarea de otro distinto.

Así mismo, los servidores de archivos pueden ser dedicados o no dedicados, según se

dediquen sólo a la gestión de red o, además, se puedan utilizar como estación de trabajo.

La conveniencia de utilizar uno u otro va estar indicada por el número de estaciones de

trabajo de que se vaya a disponer; cuanto mayor sea el número de ellas, más conveniente

será disponer de un servidor dedicado.

No es recomendable instalar un servidor no dedicado, ya que en caso de producirse algún

problema en él, la totalidad del sistema dejará de funcionar, con los consiguientes

inconvenientes y pérdidas irreparables que se puedan producir.

1.3.2 Concentradores

Son equipos que permiten compartir el uso de una línea entre varios computadores.

Todos los computadores conectados a los concentradores pueden usar la línea, pero no

de forma simultánea, ni utilizando diferentes protocolos ni distintas velocidades de

transmisión.

FIG. 1.7 ESQUEMA DE LA ACTUACIÓN DE UN CONCENTRADOR.

Esperilla Villanueva Norma

Rodríguez Padilla Armando

Salazar Sánchez Víctor

PAG. 26 DE 184

INSTITUTO POLITECNICO NACIONAL

ESCUELA SUPERIOR DE INGENIERIA MECANICA Y ELECTRICA

CONECTIVIDAD: SNA, OSI, TCP/IP

1.3.3 Multíplexores

Son equipos que permiten mantener más de una comunicación simultánea por una sola

línea. Cada una de las comunicaciones opera como si tuviera la línea de forma

exclusiva, pudiendo utilizar diferentes velocidades y protocolos en cada una de ellas.

FIG. 1.8 ESQUEMA DE LA ACTUACIÓN DE UN MULTIPLEXOR

1.3.4 Medios De Transmisión

Son los medios por los cuales se logra la comunicación entre computadores y existen

diferentes tipos:

Par trenzado, que consiste en 2 hilos trenzados de forma independiente y luego

trenzados entre sí y recubiertos de una capa aislante externa. Se usa normalmente

para las instalaciones telefónicas y para la transmisión de señales digitales.

Esperilla Villanueva Norma

Rodríguez Padilla Armando

Salazar Sánchez Víctor

PAG. 27 DE 184

INSTITUTO POLITECNICO NACIONAL

ESCUELA SUPERIOR DE INGENIERIA MECANICA Y ELECTRICA

CONECTIVIDAD: SNA, OSI, TCP/IP

FIG. 1.9 PAR TRENZADO

Cable coaxial de banda base, que está formado por un hilo conductor central rodeado

de un material aislante que, a su vez está rodeado por un malla fina de hilos de

cobre. Todo el cable está rodeado por un aislamiento que le sirve de protección para

reducir las emisiones eléctricas. Se usa normalmente para las instalaciones

telefónicas y para los sistemas de antenas colectivas.

FIG. 1.10 CABLE COAXIAL

Cable coaxial de banda ancha, que está construido de forma muy similar al coaxial de

banda base, aunque puede tener mayores diámetros y con diversos grosores de

aislamiento. Puede transportar miles de canales de datos a baja velocidad.

Cable de fibra óptica, que está formado por un cable compuesto por fibras de vidrio.

Cada filamento tiene un núcleo central de fibra con un alto índice de refracción que

está rodeado de una capa de material similar, pero con un índice de refracción menor.

De esa manera aisla las fibras y evita que se produzcan interferencias entre

filamentos contiguos, a la vez que protege al núcleo. Todo el conjunto está protegido

por otras capas similares. Puede alcanzar velocidades muy altas a una distancia

Esperilla Villanueva Norma

Rodríguez Padilla Armando

Salazar Sánchez Víctor

PAG. 28 DE 184

INSTITUTO POLITECNICO NACIONAL

ESCUELA SUPERIOR DE INGENIERIA MECANICA Y ELECTRICA

CONECTIVIDAD: SNA, OSI, TCP/IP

entre estaciones de hasta 4 km sin necesidad de usar repetidores.

FIG. 1.11 FIBRA OPTICA

El láser, los rayos infrarrojos, las ondas de radio en UHF y las microondas son medios

de comunicación inalámbricos. Sus ventajas son: la libertad de movimiento, rapidez

en la instalación, sencillez en la reubicación de las estaciones de trabajo, pero sus

inconvenientes son: dudas sobre si afecta a la salud de los usuarios, faltan normas

estándar, poca compatibilidad en las redes fijas, problemas con la obtención de

licencias para las que utilizan el espectro radioeléctrico.

1.3.5 Dispositivos De Interconexión

En todas las redes se usan diferentes equipos para su interconexión, en seguida se

nombraran algunos de ellos.

Modem. Es un periférico que permite conectar dos computadores a través de la red

telefónica conmutada. Es un equipo que convierte las señales del computador a las

analógicas de la línea telefónica (modulación), las envía a otro computador, y cuando

éste las recibe, las vuelve a convertir de analógicas a digitales (demodulación). Figura

1.7.

Esperilla Villanueva Norma

Rodríguez Padilla Armando

Salazar Sánchez Víctor

PAG. 29 DE 184

INSTITUTO POLITECNICO NACIONAL

ESCUELA SUPERIOR DE INGENIERIA MECANICA Y ELECTRICA

CONECTIVIDAD: SNA, OSI, TCP/IP

FIG. 1.12. REPRESENTACIÓN ESQUEMÁTICA DE UNA ESTACIÓN UNIDA A LA RED CON UN

MODEM A TRAVÉS DE LA RED TELEFÓNICA CONMUTADA.

Compuertas (Gateways). Es un sistema formado por hardware y software que

permite las comunicaciones entre una red local y un gran computador (Mainframe).

Se suelen colocar en el servidor de comunicaciones. Figura 1.7.

FIG. 1.13. REPRESENTACIÓN DE UNA RED UNIDA A UN MAINFRAME POR MEDIO DE UNA

COMPUERTA.

Al conectar la red local con el mainframe se podrán obtener datos de él, así como enviarle

datos para su almacenamiento. El enlace entre ambos necesitará algún tipo de emulación

que haga que la estación de trabajo imite el funcionamiento de una terminal y ceda el

control al mainframe. Esta emulación se puede conseguir por medio de software, de

hardware o ambas cosas.

Esperilla Villanueva Norma

Rodríguez Padilla Armando

Salazar Sánchez Víctor

PAG. 30 DE 184

INSTITUTO POLITECNICO NACIONAL

ESCUELA SUPERIOR DE INGENIERIA MECANICA Y ELECTRICA

CONECTIVIDAD: SNA, OSI, TCP/IP

Puente (Brídge). Es un sistema formado por hardware y software que permite

conectar dos redes locales entre sí. Se puede colocar en el servidor de archivos ó

mejor, en el servidor de comunicaciones. Ambas redes deben de usar el mismo

protocolo de comunicaciones.

La utilización de puentes para unir redes es una idea mejor que la configuración de una

red grande que englobe a las dos. La razón está en que las redes van perdiendo

rendimiento al aumentar el tráfico y se va perdiendo tiempo de respuesta, de este modo,

al estar dividida la red se reducen el tráfico y el tiempo de respuesta.

FIG. 1.14. REPRESENTACIÓN ESQUEMÁTICA DE DOS REDES UNIDAS POR UN PUENTE.

Otra razón es el límite de expansión de la red grande. Todas las redes cuentan con un

número máximo de estaciones que pueden soportar. Si se desea sobrepasar ese número,

la única alternativa es la de crear otra red conectada por un puente.

Enrutadores (Routers). Es un sistema utilizado para transferir datos entre dos redes

que utilizan un mismo protocolo. Un ruteador puede ser un dispositivo software,

hardware o una combinación de ambos.

Esperilla Villanueva Norma

Rodríguez Padilla Armando

Salazar Sánchez Víctor

PAG. 31 DE 184

INSTITUTO POLITECNICO NACIONAL

ESCUELA SUPERIOR DE INGENIERIA MECANICA Y ELECTRICA

CONECTIVIDAD: SNA, OSI, TCP/IP

FIG. 1.15 REPRESENTACIÓN ESQUEMÁTICA DE DOS REDES UNIDAS POR UN ROUTER.

1.4 TOPOLOGÍAS. DE RED

La configuración de una red suele conocerse como topología de la misma. La topología es

la forma de conectividad física de la red. El termino topología es un concepto geométrico

con el que se alude al aspecto de una cosa. La topología es la forma geométrica en que

están distribuidas las estaciones de trabajo y los cables que las conectan. En el momento

de establecer la topología de una red el diseñador debe plantearse los siguientes

objetivos.

Primer objetivo

Proporcionar la máxima fiabilidad posible, para garantizar la recepción correcta de

todo el tráfico.

Encaminar el tráfico entre el Equipo Terminal de Datos (ETD) transmisor y el receptor

a través del camino más económico dentro de la red(aunque, si se consideran más

importantes otros factores, como la fíabilidad, este camino de costo mínimo puede no

ser el mas conveniente).

Proporcionar al usuario final un tiempo de respuesta óptimo.

Cuando hablamos de la fiabilidad de una red nos estamos refiriendo a la capacidad que

tiene la misma para transportar datos correctamente (sin errores) de un ETD a otro. Ello

incluye también la capacidad de recuperación de errores o datos perdidos en la red, ya

sea por fallas del canal de transmisión, del Equipo Terminal de Datos (ETD). La fiabilidad

está relacionada también con el mantenimiento del sistema, en el que se incluyen las

Esperilla Villanueva Norma

Rodríguez Padilla Armando

Salazar Sánchez Víctor

PAG. 32 DE 184

INSTITUTO POLITECNICO NACIONAL

ESCUELA SUPERIOR DE INGENIERIA MECANICA Y ELECTRICA

CONECTIVIDAD: SNA, OSI, TCP/IP

comprobaciones diarias; el mantenimiento preventivo, que se ocupa de relevar de sus

tareas a los componentes averiados o de funcionamiento incorrecto; y en su caso, el

aislamiento de focos de averías. Cuando un componente crea problemas el sistema de

diagnóstico de la red ha de ser capaz de identificar y localizar el error, aislar la avería y si

es preciso, aislar del resto de la red el componente defectuoso.

El segundo objetivo a cumplir en el momento de establecer una topología para la red

consiste en proporcionar a los procesos de aplicación que residen en los ETD el camino

más económico posible, para ello es preciso:

Minimizar la longitud real del canal que une los componentes, lo cual suele implicar el

encaminamiento del tráfico a través del menor número posible de componentes

intermedios.

Proporcionar el canal más económico para cada actividad concreta;

El tercer objetivo es obtener un tiempo de respuesta mínimo y un caudal eficaz lo más

elevado posible. Para reducir el mínimo el tiempo de respuesta hay que acotar el retardo

entre la transmisión y la recepción de los datos de un ETD a otro. Las topologías de red

más comunes son las siguientes:

1.4.1 Topología Jerárquica

La estructura jerárquica es una de las más extendidas en la actualidad. El software que

controla la red es relativamente simple, y la topología proporciona un punto de

concentración de las tareas de control y de resolución de errores. La mayoría de los casos

el ETD situado en el nivel más elevado de la jerarquía es el que controla la red.

Esperilla Villanueva Norma

Rodríguez Padilla Armando

Salazar Sánchez Víctor

PAG. 33 DE 184

INSTITUTO POLITECNICO NACIONAL

ESCUELA SUPERIOR DE INGENIERIA MECANICA Y ELECTRICA

CONECTIVIDAD: SNA, OSI, TCP/IP

FIG. 1.16 TOPOLOGÍA JERÁRQUICA

1.4.2 Topología Horizontal

Es aquella en la que todas las estaciones comparten el mismo canal de comunicaciones;

toda la información circula por ese canal, y cada estación recoge la información que le

corresponde.

FIG. 1.17 TOPOLOGÍA HORIZONTAL

1.4.3 Topología En Estrella

Esta forma es una de las más antiguas; en ella, todas las estaciones están conectadas

directamente al servidor o a un ordenador (nodo) central y todas las comunicaciones se

han de hacer necesariamente a través de él. El nodo central es el responsable de

encaminar el tráfico hacia el resto de los componentes así

como de localizar las averías. Esta tarea es relativamente fácil, ya que es posible aislar

las líneas para identificar el problema.

Esperilla Villanueva Norma

Rodríguez Padilla Armando

Salazar Sánchez Víctor

PAG. 34 DE 184

INSTITUTO POLITECNICO NACIONAL

ESCUELA SUPERIOR DE INGENIERIA MECANICA Y ELECTRICA

CONECTIVIDAD: SNA, OSI, TCP/IP

FIG. 1.18. TOPOLOGÍA EN ESTRELLA.

A continuación se listan algunas de las ventajas y desventajas que se presentan en este

tipo de topología:

VENTAJAS:

No hay competencia por el acceso al canal.

Gran gama de velocidades.

Tiempo de respuesta rápido en las comunicaciones de las estaciones con el

servidor.

Transmisión bidireccional.

Permite incrementar o disminuir fácilmente el número de estaciones.

Si se produce un fallo en una de ellas no repercutirá en el funcionamiento

general de la red.

DESVENTAJAS:

Mayor costo debido a la gran instalación de cableado y a la complejidad de la

tecnología que se necesita para el servidor.

Número de nodos limitado.

Dependencia del nodo central, ya que si se produce un fallo en el servidor, la red

completa se vendrá abajo.

Tiempo de respuesta lento en las comunicaciones entre las distintas estaciones de

trabajo.

Esperilla Villanueva Norma

Rodríguez Padilla Armando

Salazar Sánchez Víctor

PAG. 35 DE 184

INSTITUTO POLITECNICO NACIONAL

ESCUELA SUPERIOR DE INGENIERIA MECANICA Y ELECTRICA

CONECTIVIDAD: SNA, OSI, TCP/IP

1.4.4 Topología En Anillo

La estructura en anillo es otra configuración bastante extendida. Se llama así por que

todas las estaciones están conectadas entre sí formando un anillo, de forma que cada

estación solo tiene contacto directo con otras dos.

En las primeras redes de este tipo los datos se movían en una sola dirección, de manera

que toda la información tenía que pasar por todas las estaciones hasta llegar a su destino.

Las redes más modernas disponen de dos canales y transmiten en direcciones diferentes

para cada uno de ellos. La organización en anillo resulta atractiva porque con ella son

bastante raros los embotellamientos, tan frecuentes en los sistemas de estrella o de árbol.

A continuación se listan algunas de las ventajas y desventajas que se presentan en este

tipo de topología:

VENTAJAS:

Transmisión en dos sentidos.

Permite aumentar o disminuir el número de estaciones sin dificultad.

DESVENTAJAS:

A medida que aumenta el flujo de información, será menor la velocidad de respuesta

de la red.

Un fallo en una estación o en un canal de comunicaciones dejará bloqueada la red en

su totalidad.

FIG. 1.19. TOPOLOGÍA EN ANILLO.

Esperilla Villanueva Norma

Rodríguez Padilla Armando

Salazar Sánchez Víctor

PAG. 36 DE 184

INSTITUTO POLITECNICO NACIONAL

ESCUELA SUPERIOR DE INGENIERIA MECANICA Y ELECTRICA

CONECTIVIDAD: SNA, OSI, TCP/IP

1.4.5 Topología En Malla

La topología en malla se ha venido empleando en los últimos años. Lo que la hace

atractiva es su relativa inmunidad a los problemas de embotellamiento y averías. Gracias

a la multiplicidad de caminos que ofrece a través de los distintos ETD y ECD, es posible

orientar el tráfico por trayectorias alternativas en caso de que algún nodo esté averiado u

ocupado.

FIG. 1.20. TOPOLOGÍA EN MALLA.

1.5 ARQUITECTURAS

Al conjunto de capas y protocolos se le denomina Arquitectura de Red. El protocolo es un

conjunto de reglas que se deben seguir, sin los protocolos quizá uno de los lados de la

conversación no comprenda lo que el otro está diciendo. Los protocolos de computación

definen la forma como ocurren las comunicaciones. Si una computadora envía

información a otra y ambas siguen correctamente el protocolo, el mensaje pasará,

independientemente del tipo de máquinas que sean y del sistema operativo que empleen

{esto es la base para los sistemas abiertos). Siempre que la máquina tenga software que

el protocolo pueda manejar, las comunicaciones serán posibles. Con lo anterior tenemos

que un protocolo de computación es esencialmente un conjunto de reglas que coordinan

el intercambio de la información.

1.5.1 SNA (Arquitectura de Redes de Sistemas)

El SNA como arquitectura, identifica y define los posibles elementos dialogantes de una

red y describe los protocolos que deben regir su diálogo. Tales protocolos consisten en

unos formatos de información a intercambiar y las reglas a que deben atenerse los

Esperilla Villanueva Norma

Rodríguez Padilla Armando

Salazar Sánchez Víctor

PAG. 37 DE 184

INSTITUTO POLITECNICO NACIONAL

ESCUELA SUPERIOR DE INGENIERIA MECANICA Y ELECTRICA

CONECTIVIDAD: SNA, OSI, TCP/IP

interlocutores, a fin de asegurar una transferencia eficaz, flexible y libre de errores,

adaptada a su respectiva capacidad lógica. Ello implica, formatos, funciones de

establecimiento y terminación de diálogo, control del flujo de datos durante el mismo

(referente a sentido, tamaño e intensidad), así como los necesarios procedimientos

para detectar y recuperar cualquier tipo de error de transferencia, físico o lógico. Esta

arquitectura es absolutamente abstracta (es decir, independiente de productos y

arquitecturas de hardware y software), y abierta, en continua evolución, a fin de

adaptarse a lo que se va anticipando como factible y necesario dentro del binomio

formado por el estado de la tecnología y las necesidades de los usuarios.

1.5.2 OSI (Interconexión De Sistemas Abiertos)

Diseñar un solo paquete de software que lleve a cabo todas las tareas requeridas para las

comunicaciones entre distintas computadoras resultaría una tarea de pesadilla. Aparte de

tener que enfrentarse con distintas arquitecturas de hardware, tan sólo la escritura del

código para todas las aplicaciones que uno deseara resultaría en un programa que sería

excesivamente grande para ejecutar o mantener.

Un método inteligente para resolver éste problema es dividir todos los requisitos en

grupos. Con las comunicaciones de los sistemas abiertos, los grupos resultaron bastante

obvios. Un grupo se ocuparía del transporte de los datos, otro del empaquetamiento de

los mensajes, otro más de las aplicaciones de usuario final y así sucesivamente. A cada

grupo de tareas relacionadas se le llamó capa.

Obviamente, se esperaba algo de traslape en la funcionalidad, y se propusieron varios

métodos distintos para una misma división de capas.

Uno que se adoptó como estándar fue el Modelo de Referencia de Interconexiones de

Sistemas Abiertos (Open Systems Interconnections Reference Model, OSI-RM).

Dicho modelo utiliza siete capas.

La arquitectura TCP/IP es similar, pero sólo incluye cinco capas, porque combina algunas

de las funciones de dos capas OSI en una sola capa.

Por ahora veamos el modelo de siete capas OSI:

Esperilla Villanueva Norma

Rodríguez Padilla Armando

Salazar Sánchez Víctor

PAG. 38 DE 184

INSTITUTO POLITECNICO NACIONAL

ESCUELA SUPERIOR DE INGENIERIA MECANICA Y ELECTRICA

CONECTIVIDAD: SNA, OSI, TCP/IP

Las capas de Aplicación, Presentación y Sesión están orientadas a la aplicación, en las

que son responsables de la presentación de la interfaz al usuario. Las tres son

independientes de las capas inferiores y son totalmente ajenas a los medios por los

cuales los datos llegan a la aplicación.

Las cuatro capas inferiores tienen que ver con la transmisión de datos, y se ocupan del

empaque, enrutamiento, verificación y transmisión de cada grupo de datos. Las capas

inferiores no se preocupan del tipo de datos que reciben o envían a la aplicación, sino

simplemente se ocupan de la tarea de enviarlos. No hacen ninguna diferencia entre

distintas aplicaciones.

1.5.3 TCP/IP (Protocolo de Control

deTransmisión/Protocolo

Internet)

TCP/IP no es una entidad única que combina dos protocolos, sino un conjunto de

programas de software más grande que proporciona servicios de red, como registro de

entrada remoto, transferencia de archivos remota y correo electrónico. TCP/IP ofrece un

método para transferir información de una máquina a otra. Un protocolo de

comunicaciones debe manejar los errores en la transmisión, administrar el enrutamiento,

entregar los datos, así como controlar la transmisión real mediante el uso de señales de

estado predeterminadas. TCP/IP se ocupa de todo lo anterior.

Se sabe que el modelo OSI esta formado por siete capas, los programas TCP-TP se

pueden superponer sobre este modelo a fin de tener una idea aproximada de dónde

reside cada uno de ellos.

TCP/IP no se ocupa de las dos capas inferiores del modelo OSI (Física y Enlace de

Datos) sino que comienza en la capa de red, donde reside el Protocolo Internet (IP). En la

capa de Transporte reside el Transmission Control Protocol (TCP). Por encima de esto,

las utilerías y protocolos que conforman el resto del conjunto TCP/IP están construidos

utilizando las capas TCP e IP como su sistema de comunicaciones. Dos sistemas de

transporte están involucrados, TCP y el protocolo de datagrama de Usuario (User

Datagram Protocol, UDP). El Protocolo Internet realiza el enrutamiento de los mensajes

en la capa de red.

TCP/IP se basa en el concepto de clientes y servidores: cualquier dispositivo que inicia

comunicación se llama cliente y el dispositivo que responde, servidor.

Esperilla Villanueva Norma

Rodríguez Padilla Armando

Salazar Sánchez Víctor

PAG. 39 DE 184

INSTITUTO POLITECNICO NACIONAL

ESCUELA SUPERIOR DE INGENIERIA MECANICA Y ELECTRICA

CONECTIVIDAD: SNA, OSI, TCP/IP

SNA (ARQUITECTURA

DE REDES DE

SISTEMAS)

Esperilla Villanueva Norma

Rodríguez Padilla Armando

Salazar Sánchez Víctor

PAG. 40 DE 184

INSTITUTO POLITECNICO NACIONAL

ESCUELA SUPERIOR DE INGENIERIA MECANICA Y ELECTRICA

CONECTIVIDAD: SNA, OSI, TCP/IP

CAPITULO 2. SNA (ARQUITECTURA DE REDES DE SISTEMAS)

El objetivo de este capitulo es explicar la creación del esquema SNA (arquitectura de

redes de sistemas) la cual es una arquitectura que utiliza el concepto de cliente-cautivo,

mediante la cual solo se puede llevar a cabo si es equipo del mismo fabricante, es decir

un sistema cerrado, y así mismo definir los posibles elementos de una red y describir los

protocolos que deben de regir su comunicación, para poder intercambiar información de

forma segura, eficaz, flexible, libre de errores adaptada a su capacidad lógica.

2.1 INTODUCCIÓN

SNA es un esquema corporativo de IBM orientado al procesamiento distribuido y a la

administración de las comunicaciones. Representa un conjunto de estándares de

interconexión, para que una familia de productos de Hardware y Software se comunique.

Es también una filosofía de comercialización, que tuvo entre sus objetivos iniciales, la

solución de problemas de compatibilidad dentro de la amplia línea de productos de

teleprocesamiento y comunicaciones de datos de IBM. Responde a los requerimientos de

los clientes de proveer nuevas capacidades. El propósito de SNA es ofrecer

una

comunicación confiable y oportuna entre usuarios finales diferentes, posiblemente

localizados lejos uno de otros. Haciendo un uso de nuevas tecnologías, SNA tiene como

objetivo proveer lo siguiente:

Un mecanismo de distribución de funciones, que muevas algunas de las tareas de la

computadora central, hacia los periféricos del sistema y equipos remotos.

Independencia de conexión, de forma tal que diferentes tipos de equipos puedan

conectarse al mismo enlace, usando un protocolo común, SDLC.

Independencia del dispositivo, a efecto de que las aplicaciones sean escritas sin

tener un cuenta las características específicas del dispositivo a ser usado.

Flexibilidad de configuración, para que se pueda cambiar fácilmente la disposición

de la red.

La arquitectura de red de sistemas de IBM, arquitectura de siete niveles diseñada para

ofrecer interconexión entre productos IBM se anunció en 1974,después de un extenso

Esperilla Villanueva Norma

Rodríguez Padilla Armando

Salazar Sánchez Víctor

PAG. 41 DE 184

INSTITUTO POLITECNICO NACIONAL

ESCUELA SUPERIOR DE INGENIERIA MECANICA Y ELECTRICA

CONECTIVIDAD: SNA, OSI, TCP/IP

desarrollo que comenzó a fines de la década de 1960. Desde entonces se ha informado

de mejoras y nuevas versiones. La SNA precedió a los desarrollos del ISO, y por tanto no

se ajusta estrictamente, nivel por nivel, a las características de 1 a arquitectura OSI. Sin

embargo, hay similitudes en las funciones, como se verá.

El estudio de redes no podría considerarse como completo si no se mencionara, por lo

menos, algo sobre la arquitectura de redes de IBM, denominada System Network

Architecture (SNA, Arquitectura de Red de Sistemas). El modelo OSI se configuró

tomando como base a la SNA incluyendo el concepto de estratificación, el número de

capas seleccionadas y sus funciones aproximadas.

SNA es una arquitectura de red que permite que los clientes de IBM construyan sus

propias redes privadas, tomando en cuenta a los anfitriones y a la subred.

La idea, al crear la SNA, consistió en proporcionar una infraestructura coherente para el

proceso distribuido débilmente acoplado. Debido al deseo de varios clientes de IBM de

mantener la compatibilidad de todos los programas y protocolos (mutuamente

incompatibles), la arquitectura SNA resulta más complicada de lo que debiera haber

sido, de no existir estas limitaciones. La SNA efectúa también un gran número de

funciones que no se encuentran en otras redes, las cuales, aunque resultan muy

valiosas para ciertas aplicaciones, tienden a elevar la complejidad total de su

arquitectura.

2.1.1 Principales Funciones De SNA

A continuación se enlistan las principales funciones que proporcionan la Arquitectura de

Sistemas de red.

La arquitectura cubre redes pequeñas o grandes

Ofrece interconexión con otras redes de arquitectura diferentes como OSI.

TCP/IP, ISDN, ETHERNET, etc.

Soporte de protocolos de manejo de red par OSI con protocolos CMIS/CMIPY

TCP/IP.

Facilidades de seguridad en red.

Esperilla Villanueva Norma

Rodríguez Padilla Armando

Salazar Sánchez Víctor

PAG. 42 DE 184

INSTITUTO POLITECNICO NACIONAL

ESCUELA SUPERIOR DE INGENIERIA MECANICA Y ELECTRICA

CONECTIVIDAD: SNA, OSI, TCP/IP

Ruteos de red sofisticados y mecanismos de control.

1. Rutas alternativas

2. Grupos de transmisión

3. Prioridades de transmisión

4. Clases de servicio

5. Definición dinámica

Manejo de red con las siguientes características:

1. End to end

2. Integración

3. Centralizado o descentralizado

4. Abierto

5. Definición dinámica

2.2 EVOLUCIÓN DE SNA

SNA ha evolucionado a través de los años y, en la actualidad, sigue evolucionando. Su

primera versión en el año 1974 Las redes de comunicación de datos de nuestro punto de

vista, esto no puede considerarse en absoluto como una red.

Según las implementaciones de SNA que se fueron sucediendo en el tiempo, podemos

distinguir varias versiones.

2.2.1. Primera Versión De SNA

Se toma en 1974, como la fecha de nacimiento de SNA, en donde se anuncia la primera

versión, conocida como SNA2. La cual consistía de cuatro elementos principales:

VTAM

(Virtual Telecommunications

Access Method) y

TCAM

(Telecommunications Access Method), que son dos piezas de software

para ser usadas en el computador central, como elemento de acceso a la

red.

NCP/VS, que es un software de control para los controladores de

comunicaciones 370X.

Disciplina de línea SDLC (Synchronous Data Link Control).

Nueva familia de terminales compatibles con los elementos mencionados.

Esperilla Villanueva Norma

Rodríguez Padilla Armando

Salazar Sánchez Víctor

PAG. 43 DE 184

INSTITUTO POLITECNICO NACIONAL

ESCUELA SUPERIOR DE INGENIERIA MECANICA Y ELECTRICA

CONECTIVIDAD: SNA, OSI, TCP/IP

Estos elementos permitían que una terminal de la red pudiera conectarse con cualquier

aplicación a través del método de acceso usado. En esta versión sólo se permitía un

sistema central (host) por cada red, como se muestra en la siguiente figura.

2.2.2 Segunda Versión De (SNA3)

En noviembre de 1976, se anuncia la versión conocida como SNA3 ó ACF/SNA

(Advanced Communication Facility). Esta versión introdujo el concepto de recursos

compartidos extendidos en la red, en donde, una terminal ACF/SNA podía comunicarse

con cualquier aplicación en cualquier servidor que dispusiera del software ACF/SNA,

siempre y cuando se dieran las autorizaciones correspondientes además de:

Versiones mejoradas de VTAM y TCAM, llamadas ACF/VTAM y ACF/TCAM.

Versiones mejoradas del software del FEP NCP/VS, llamada ACF/NCP/VS.

La posibilidad de usar varios sistemas centrales en la red.

2.2.3. Tercera Versión De (SNA4)

La versión SNA 4 fue anunciada en 1979. Esta versión mejoró la habilidad del usuario

ACF/SNA para que éste pudiera realizar efectivamente las siguientes funciones:

Controlar sus sistemas centrales y su red.

Capturar datos relativos al rendimiento de la red.

Detectar, identificar y diagnosticar problemas en la red.

Mover datos a través de la red con diferentes prioridades de transmisión.

Proveer recursos compartidos a algunos tipos de terminales asincronas.

Además consta de los siguientes productos adicionales.

NCCF (Network Communication Control Facility), software destinado al sistema

central, que proporciona servicios de control y administración de la red y funciones

de operación.

NPDA (Network Problem Determination Application), módulo llamado por

NCCF cuando se necesita analizar información estadística.

NTO {Network Terminal Option), que permite la conexión de terminales

asincronas.

Esperilla Villanueva Norma

Rodríguez Padilla Armando

Salazar Sánchez Víctor

PAG. 44 DE 184

INSTITUTO POLITECNICO NACIONAL

ESCUELA SUPERIOR DE INGENIERIA MECANICA Y ELECTRICA

CONECTIVIDAD: SNA, OSI, TCP/IP

Modem con funciones avanzadas.

Soporte de interconexión X.25 para redes públicas de conmutación de paquetes.

OCCF (Operator Communications Control Facility), software que habilita a la

consola de un sistema, para actuar como consola de otra UCP remota.

VCNA (Virtual Communication Network Application), que permite que UCP

usando el sistema operativo VM7370 forme parte de una red ACF/SNA.

VTAME (VTAM Entry), es una mezcla de VTAM y NCP/VS para que las pequeñas

UCP 4300 formen parte de una red ACF/SNA, usando adaptadores integrados de

comunicaciones (ICA).

Mejores diagnósticos y soporte de encriptación de datos, así como conexión canal

a canal, de dos UCP adyacentes.

2.3 OBJETIVO DE SNA

El principal objetivo de la red SNA es, proporcionar un mecanismo de distribución de

funciones, conectividad, independencia y flexibilidad de configuración de equipos, los

cuales se explican a continuación:

Un mecanismo de distribución de funciones, que mueva algunas de las tareas del

computador central, hacia los periféricos del sistema y equipos remotos:

Independencia de conexión, de tal forma que diferentes tipos de equipos puedan

conectarse al mismo enlace, usando un protocolo común, SDLC.

Independencia del dispositivo, sin tener en cuenta las características específicas

del dispositivo a ser usado.

Flexibilidad de configuración de la red.

El objetivo de la red SNA, como de cualquier otra, es servir a sus usuarios.

2.4 TIPO DE DATOS EN UNA SNA

En una SNA se distinguen cuatro tipos de datos.

Datos de aplicación, los cuales pueden ser incompatibles con la forma de operar del

usuario final al cual se destinan los mismos. Como un ejemplo, datos que son

resultado de la capa de aplicación, o de un usuario final.

Esperilla Villanueva Norma

Rodríguez Padilla Armando

Salazar Sánchez Víctor

PAG. 45 DE 184

INSTITUTO POLITECNICO NACIONAL

ESCUELA SUPERIOR DE INGENIERIA MECANICA Y ELECTRICA

CONECTIVIDAD: SNA, OSI, TCP/IP

Comandos SNA, usados para activar, controlar y desactivar la red.

Datos de respuesta, que indican si la información recibida es aceptada o no, y en

caso negativo, cual es la causa del rechazo.

Datos de encabezamiento, Los cuales existen siempre agregados a los tres tipos

anteriores. Consisten en indicadores de control e información para el correcto ruteo

de los mensajes.

2.5 TOPOLOGÍA

La arquitectura se puede también visualizar agrupada en dos categorías

1.-Un grupo de cuatro niveles más altos que intervienen en el establecimiento y

mantenimiento de la conexión (llamada sesión en la terminología de SNA) entre usuarios

finales, así como en la sintaxis y la semántica de los datos que se intercambian

2.- Un grupo de tres niveles más bajos que dan a la red la capacidad de transporte de

extremo a extremo.

Una red SNA está constituida por una colección de máquinas llamadas nodos (un nodo

es un punto de la red que contiene componentes SNA), de los cuales hay cuatro tipos,

que se caracterizan aproximadamente de la siguiente manera:

Los nodos tipo 1 son las terminales.

Los nodos tipo 2 son los controladores, es decir, son las máquinas que supervisan el

funcionamiento de las terminales.

Los nodos tipo 4 son los procesadores frontales, es decir, aquellos dispositivos cuya

función consiste en reducir la carga de la CPU principal y realizar el manejo de

interrupciones asociadas con la comunicación de datos.

Los nodos tipo 5 son los mismos anfitriones principales, aunque, con la parición de

los microprocesadores de bajo costo, algunos controladores han adquirido algunas

propiedades de los anfitriones.

No existen los nodos del tipo 3.

Un usuario final, (usuarios de terminales, las estaciones de trabajo, los programas de

aplicación, las impresoras y dispositivos de despliegue gráfico) Los usuarios finales

Esperilla Villanueva Norma

Rodríguez Padilla Armando

Salazar Sánchez Víctor

PAG. 46 DE 184

INSTITUTO POLITECNICO NACIONAL

ESCUELA SUPERIOR DE INGENIERIA MECANICA Y ELECTRICA

CONECTIVIDAD: SNA, OSI, TCP/IP

tienen acceso a una red SNA por medio de puertos de acceso o administradores de

recursos de conexión, llamados unidades lógicas o UL (LU, logical units).

A su vez, las UL establecen la sesión o conexión lógica a lo largo de la cual se

transportan los datos del usuario final. Una UL puede apoyar a varios usuarios finales y

también sesiones para diversas UL.

Para ayudar en la administración de la red, se definen otros dos administradores de

recursos: Unidad física o UF (PU, physical unit), que administra los recursos de

comunicación en un nodo dado (éstos incluyen los enlaces de datos y canales de

comunicación que sirven al nodo).

Y el punto de control de servicios del sistema o PCSS (SSCP, system services control

point), que administra todos los recursos dentro de un subconjunto de la

red llamado dominio. Las tres unidades UL,UF y PCSS forman un grupo de unidades

direccionables de red ÜDR (ÑAU, network addressable unit).

La red SNA está constituida por nodos interconectados; cada uno de los nodos contiene

una UF, responsable de la administración de sus enlaces y canales. Para usar la red, el

proceso debe conectarse directamente a una ÑAU y, a partir de ese momento, puede

direccionarse y direccionar otras ÑAU.

2.6 DIRECCIONAMIENTO

Tales nodos físicos tienen su correspondiente sistema de direccionamiento, utilizado

únicamente para la transferencia de datos entre cada dos nodos adyacentes, según el

protocolo de comunicaciones aplicable, a cada caso conexión a canal en máquinas

locales o SDLC para enlaces remotos.

Desde el punto de vista del enrutamiento de datos, los algoritmos del SNA tienen otro tipo

de direccionamiento, a nivel de nodo lógico, es decir SSCP, LU y PU, estando provisto

cada uno de ellos de una dirección única dentro de la red. Por esto en la nomenclatura

SNA se les reconoce en forma global como unidades direccionables de red (Network

Addressable Unit, ÑAU).

Toda PU tipo 4ó5 puede tener conectadas directamente PU del tipo 1 ó 2, que

de hecho, constituyen los elementos terminales de la red. El mecanismo de

direccionamiento consiste en la división de un dominio en subáreas, coincidentes con