CD-0052.pdf

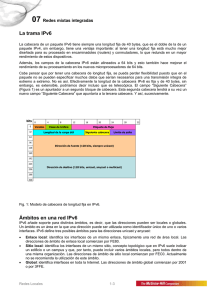

Anuncio