Comandos relacionados con las comunicaciones.

Anuncio

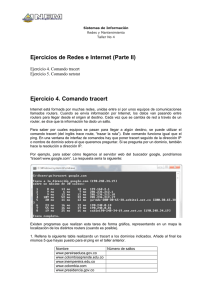

hostname Nos muestra el nombre del ordenador. Es muy útil cuando tenemos diferentes consolas de diferentes máquinas, ya que en ocasiones nos podemos hacer lío y no saber exactamente en qué máquina estamos trabajando a través de ella. ping Este comando principalmente nos permite controlar la conectividad de un equipo dado, ya que si ejecutamos por ejemplo ping ip donde ip es una dirección ip válida, nuestra máquina mandará a esta otra máquina paquetes que le serán devueltos. Conforme vaya recibiendo los paquetes devueltos se podrá evaluar si hay problemas de conectividad, ya que podremos ir viendo si los paquetes llegan sin problemas, o si tenemos algún tipo de pérdida. Para terminar la ejecución de este comando pulsaremos Ctrl+C, momento en el que se nos ofrecerá un resumen con la estadística proporcionada por el comando. En el caso en el que sólo queramos enviar un paquete ping, y que no sea un envío continuo hasta que pulsemos Ctrl+C, podemos ejecutar: ping -c 1 ip o podremos especificar el número de paquetes a enviar después de la opción -c. Cuando finalice su ejecución también se nos mostrará una estadística, que no servirá para conocer la conectividad del ordenador estudiado. nslookup Seguido del nombre de un ordenador, nos dice cuál es su ip. En el caso en el que a nslookup le demos una ip, nos dará el nombre asociado a la misma. host Este comando nos permite saber qué dirección Ip tiene un ordenador si conocemos su nombre y viceversa. Por ejemplo podemos ejecutar: host www.uam.es y el comando nos mostrará la IP correspondiente: www.uam.es has address 150.244.9.237 y también podemos realizar el paso inverso: host 150.244.9.237 y este comando nos mostrará la siguiente información: 237.9.244.150.in-addr.arpa domain name pointer www.uam.es. traceroute Nos muestra la ruta que siguen los paquetes que enviamos a un determinado ordenador, es decir, podemos ejecutar traceroute www.google.com de tal forma que así se nos mostrará por qué equipos intermedios va pasando nuestra información, para hacernos una idea de qué ruta se está utilizando en nuestra conexión. netstat Este comando nos permite obtener información sobre las conexiones que tiene nuestro ordenador, así como información sobre las tablas de enrutado, estadísticas de los dispositivos de red existentes en nuestro equipo, etc. Habitualmente se ejecuta con la opción -a, es decir netstat -a que nos muestra toda la información disponible gracias a este comando, si bien es cierto que podemos acotar este output con diferentes posibilidades de ejecución, es decir, podremos ejecutar netstat y se nos mostrará únicamente los sockets que tenemos abiertos. netstat -r nos mostrará la tabla de rutas descritas en nuestro equipo. netstat -s nos mostrará una serie de estadísticas agrupadas por protocolo. ifconfig Este comando permite conocer la configuración de red de un equipo, o bien, si se tiene privilegios de root, podemos cambiar la configuración de uno de nuestros dispositivos de red. Al ejecutar ifconfig se nos mostrará entonces la configuración, pero también como root podremos ejecutar ifconfig eth0 ip up donde eth0 es el dispositivo de red a configurar (en el ejemplo sería la primera tarjeta de red de nuestro sistema), ip es la ip que queramos asignar a este dispositivo y up lo escribiremos para arrancar este dispositivo con esta ip. telnet Permite realizar conexiones remotas, de tal forma que si tenemos una máquina remota que admita conexiones telnet, podremos conectarnos de tal forma que a partir de este momento todo lo que ejecutemos se ejecutará realmente en la máquina remota. Necesitemos, para poder llevar a cabo este tipo de conexión, que en la máquina remota se nos haya permitido el acceso, es decir, tengamos una cuenta de usuario válida y la dirección ip de nuestro equipo esté autorizada en el equipo servidor para realizar la conexión. Este tipo de conexiones NO deben realizarse, ya que la conexión no se codifica, de tal forma que toda la información transmitida, incluido el nombre del usuario y la contraseña utilizados en el principio de la conexión, se podrá capturar con un analizador de red y por lo tanto verse así comprometida nuestra cuenta en el equipo remoto. ftp ftp realmente es un protocolo, concretamente el protocolo de transferencia de ficheros, pero además es el nombre del comando que, en Linux, nos permite realizar este tipo de conexiones. Si podemos acceder a un servidor ftp, simplemente tendremos que ejecutar ftp ordenador-servidor Se nos pedirá un usuario y contraseña, de tal forma que así podremos acceder a los archivos que se nos ofrece en el servidor. Este protocolo permite bajarnos archivos, pero también subir al servidor archivos, todo depende de la configuración del servidor. Es un protocolo inseguro, en el sentido que, al igual que ocurre con telnet, la información transmitida no está codificada, y podemos tener comprometida por lo tanto nuestra cuenta en el ordenador remoto. Por esta razón este protocolo prácticamente se utiliza únicamente para transmisiones llamadas anónimas, es decir, cuyo usuario remoto es anonymous y sin una contraseña definida (cualquier palabra de paso suele ser válida), de tal forma que así se haga fácil la posibilidad de bajar software disponible en un ordenador remoto. ssh Es un comando que nos permite realizar una conexión remota, encriptada. La primera vez que ejecutemos este comando, con nuestro usuario y conectándonos a una máquina determinada, nos preguntará si aceptamos las credenciales de la máquina remota, que nos servirán, en el caso que las aceptemos, para realizar la encriptación de los datos que se envíen. Gracias a este comando podremos acceder a una máquina remota, siempre que sepamos un login y una contraseña válida en el sistema remoto. A partir del momento en el que la conexión se realice correctamente, todo lo que ejecutemos se ejecutará en la máquina remota. Es la evolución de telnet, es decir, las conexiones que llevaríamos a cabo de forma insegura utilizando telnet, las podemos llevar a cabo de forma segura gracias a ssh.

![[características técnicas ionlt-lt2]](http://s2.studylib.es/store/data/002267418_1-4298082abc278e9b2ce5a6b9cfeca975-300x300.png)