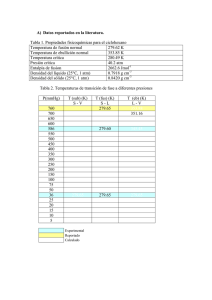

ATM

Anuncio