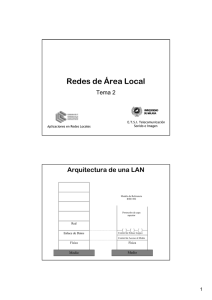

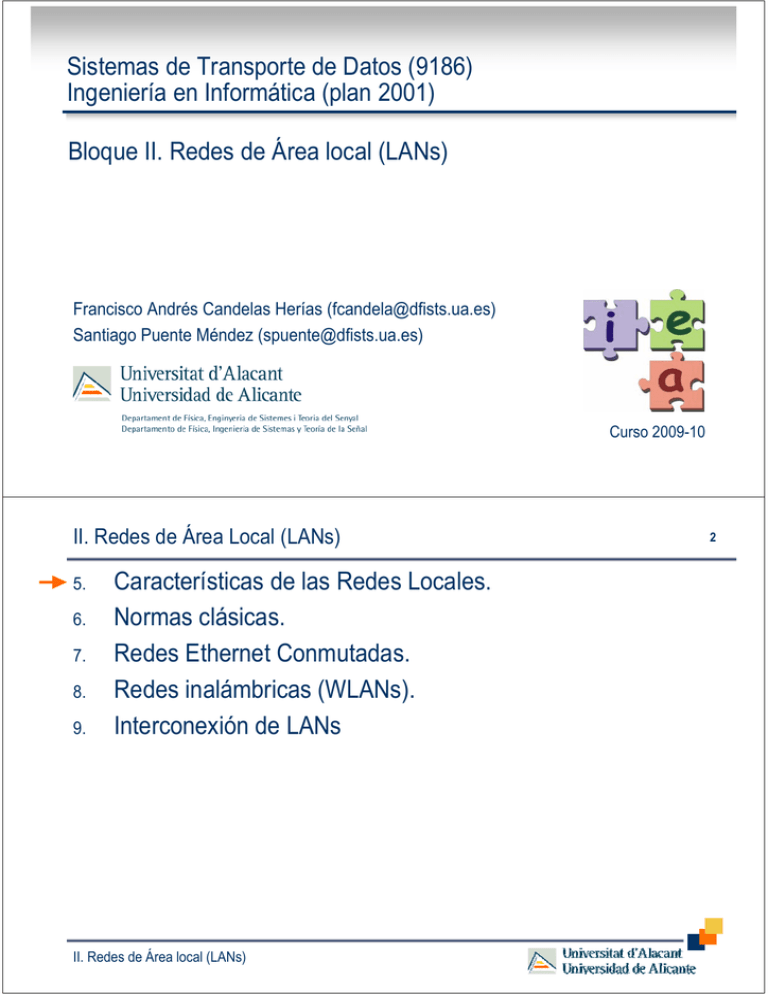

Diapositivas del Bloque 2. Redes de área local.

Anuncio