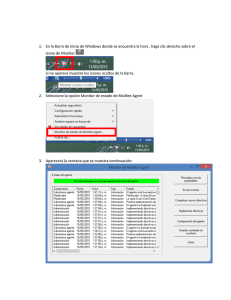

McAfee Endpoint Security 10.1 Guía del producto

Anuncio