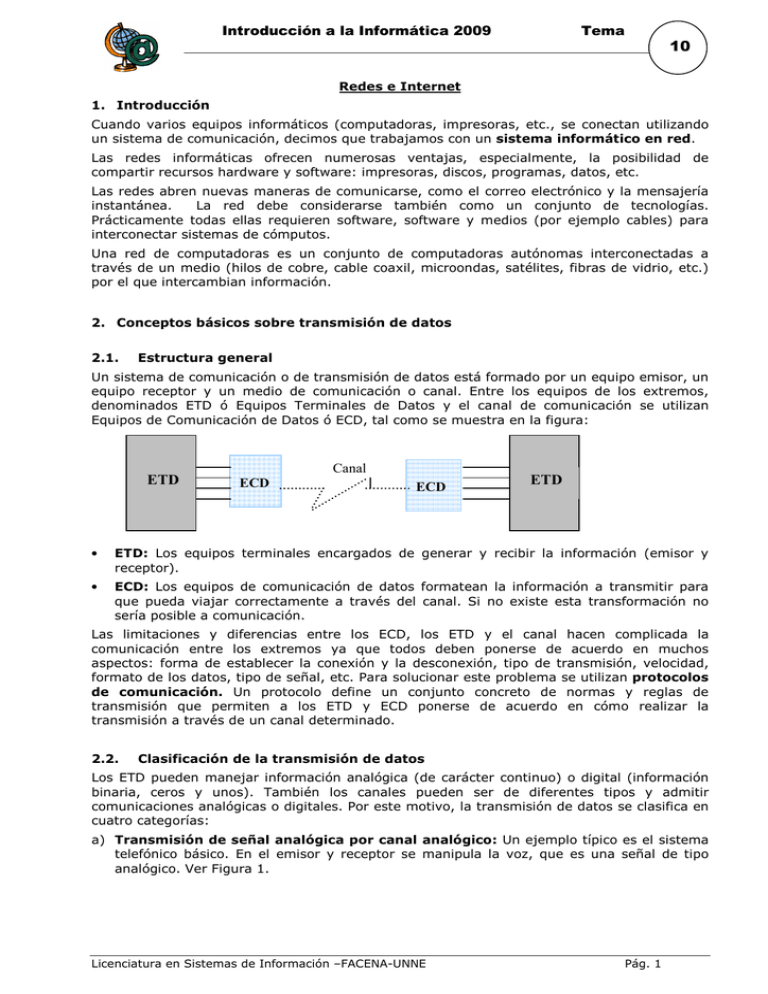

10 ETD ETD

Anuncio