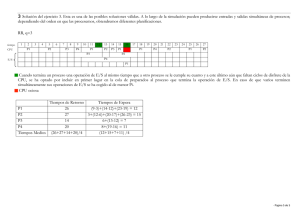

Apuntes SISTEMAS OPERATIVOS MULTIUSUARIO

Anuncio