Letra del Laboratorio

Anuncio

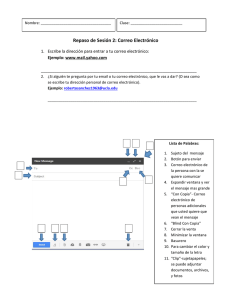

Trabajo Pre-Laboratorio de Núcleo de Red LABORATORIO 0 – Uso de Wireshark para Telefonía IP Objetivo El objetivo de este laboratorio es que los estudiantes puedan familiarizarse con las herramientas informáticas y los conceptos generales que se utilizarán en los laboratorios. Para esto, se utilizarán trazas ya obtenidas y que deberán ser analizadas por los estudiantes con el software Wireshark, cuya distribución es libre y gratuita. La versión recomendada es la 1.6.7 o superior Este trabajo no lleva calificación, pero es de entrega obligatoria por parte de cada equipo. No pretende ser un trabajo individual. El informe correspondiente deberá entregarse a través de la plataforma EVA hasta la fecha indicada en dicha plataforma. Se espera que tras realizar esta practica los estudiantes hayan conseguido: Visualizar los encabezados de los paquetes. Identificar cada participante y sus roles, así como los protocolos involucrados. Identificar que paquetes forman parte del tráfico que nos interesa y cuales no, e implementar filtros acordes con esto. Identificar la señalización SIP y obtener el diagrama correspondiente. Poder separar e identificar los distintos flujos y codecs Ver algunas estadísticas. Obtener gráficas de cada flujo en tasa de bits y en pps. Para esto se dispone del archivo “MagicJack+_short_call.pcap” donde se capturó una sola llamada telefónica. Este archivo esta disponible públicamente, es distribuido por la web de Wireshark, y se dispone de un enlace hacia el mismo desde la web del curso. Se deberá tener especial cuidado de indicar los filtros utilizados en cada caso, junto con un análisis y explicación de los resultados observados. Se incluyen preguntas que deberán ser contestadas. Además, es parte del ejercicio investigar sobre el funcionamiento general de la herramienta y de los protocolos más allá de los recursos proporcionados. Trabajo Pre-Laboratorio de Núcleo de Red Procedimiento Paso 1) Cargar en Wireshark el archivo PCAP para este ejercicio. Busque la trama numero #46. Se trata de un paquete de protocolo SIP, un estándar empleado para la negociación y establecimiento de llamadas telefónicas IP. Preguntas: ¿Que otros protocolos contiene? Indique la dirección IP de origen y la de destino de dicho paquete. Indique también los puertos del protocolo de transporte. Haga una lista de los encabezados SIP contenidos en dicho paquete. ¿Para se utiliza el encabezado “To:”? Identifique los encabezados SDP. ¿Para que se utiliza SDP? Paso 2) Visualización de flujos de trafico En el menú, vaya a Statistics >> Conversations. Se desplegará una ventana con varias pestañas, cada una indicará un flujo o comunicación entre dos entidades del protocolo indicado por la pestaña. Preguntas: ¿Puede identificar cuales de las conversaciones desplegadas dentro de la ventana son aquellas importantes para estudiar el caso de una llamada telefónica? Justifique. No olvide ir cambiando de pestaña en busca de la información relevante. Paso 3) Identificación automática de llamadas Wireshark nos proporciona funcionalidades especificas para el análisis de trafico de Voz sobre IP. Por ejemplo, es capaz de analizar los paquetes capturados, e identificar y presentar automáticamente cuales son las llamadas. Para esto, se analizan los encabezados de todos los paquetes. Las dos vías de trafico de una misma llamada pueden ser visualizadas en Wireshark seleccionando en el menú: Telephony >> VOIP Calls Trabajo Pre-Laboratorio de Núcleo de Red Lo cual hará aparecer una ventana similar a la siguiente: Preguntas: Ejecute estos comandos. Interprete y explique que se muestra en la pantalla, señalando que representa cada columna de la tabla presentada. Paso 4) Examinando el flujo de una Llamada En la ventana anterior, para desplegar un diagrama de la comunicación realizada haga Clic en “Select All” y luego Clic en “Flow” Esto hará aparecer una ventana similar a la siguiente, conteniendo un diagrama: Preguntas: Explique dicho diagrama. Trabajo Pre-Laboratorio de Núcleo de Red Paso 5) Reproduciendo el audio de una llamada IP Wireshark tiene embebido un reproductor de audio que puede utilizarse para escuchar el contenido de audio de las llamadas de telefonía IP. Esta funcionalidad es útil para depurar casos de donde se tengan problemas con el audio de una llamada, o identificar los segmentos de red donde se producen los problemas. No obstante el reproductor interno no siempre funciona (muchas veces debido a una limitada cantidad de codecs comprendidos por Wireshark), en cuyo caso se puede exportar el contenido de audio (payload) a una archivo para abrirlo con un reproductor instalado en un PC, o con herramientas especializadas en tratamiento de audio. Queda como ejercicio opcional al grupo investigar como puede hacerse esto. Para reproducir con Wireshark una conversación telefónica, en el menú: Telephony >> VOIP Calls (al igual que antes). En al ventana que aparece, elegir los flujos de interés (en casos simples, el primero) y hacer clic en “Player". Esto hace aparecer una ventana como la siguiente: Allí hacer clic en “Decode”. Aparece una nueva ventana con una representación gráfica de las pistas de audio correspondientes a a cada llamada: Trabajo Pre-Laboratorio de Núcleo de Red Bastará con elegir cuales se quiere escuchar y hacer clic en “Play”. Preguntas: ¿cual es el contenido del audio capturado? Paso 6) Graficando los flujos de trafico: IO Graphs Wireshark proporciona una herramienta muy flexible para graficar los distintos flujos de trafico de una captura: las “IO Graphs”. Mediante esta herramienta es posible graficar en distintos colores y con diferentes escalas, la evolución en el tiempo las tasas de bits y los paquetes por segundo empleados por cualquier conjunto de datos que pueda ser especificado mediante el lenguaje de filtrado de Wireshark. Este es el caso por ejemplo, de señalización SIP y de flujos RTP; filtros que pueden refinarse aún más indicando también las ip y puertos de origen por ejemplo. Para hacer uso de esta herramienta, acceda al menú Statistics >> IO Graphs. Se abrirá una ventana donde se pueden especificar hasta cinco filtros diferentes, donde cada uno será representado con colores diferentes. Ejemplos de filtros que podrían resultar útiles: ip.dst==192.168.0.10 and rtp (paquetes RTP con dirección ip de destino 192.168.0.10) Con objeto de facilitar la lectura de la gráfica, se sugiere seleccionar: Unit: Bits/Tick Tick interval: 1 sec Trabajo Pre-Laboratorio de Núcleo de Red Se obtendrán gráficas similares a las siguientes: Mas información puede encontrarse en: http://www.wireshark.org/docs/wsug_html_chunked/ChStatIOGraphs.html Preguntas: Efectúe una gráfica con escala en bits por segundo, donde se represente en un color el trafico SIP desde un terminal hacia el otro, y con otro color el trafico SIP en el otro sentido. Efectúe una gráfica con escala en bits por segundo, donde se represente en un color el trafico RTP desde un terminal hacia el otro, y con otro color el trafico SIP en el otro sentido. Repita las dos gráficas anteriores pero graficando ahora paquetes por segundo en lugar de bits por segundo. Indique cuales fueron los filtros empleados. Paso 7) Filtros para visualización Obsérvese que los filtros anteriores (que reciben el nombre de filtros de visualización) se podrían haber empleado para restringir los paquetes que se muestran en la ventana principal. Preguntas: Pruebe los filtros directamente sobre la ventana principal de Wireshark. Si no se conocieran las direcciones IP de los terminales telefónicos, ¿como se podría armar un filtro que permita visualizar solamente los paquetes de llamadas telefónicas? Es suficiente con dar un ejemplo. Trabajo Pre-Laboratorio de Núcleo de Red Paso 8) Estadísticas RTP RTP es el protocolo empleado generalmente para el envío de audio y video. Para poder visualizar varias estadísticas de los flujos RTP obtenidos en una captura. Para ello se debe ir a Telephony >> RTP >> Show All Streams Esto hará aparecer una nueva ventana con una tabla donde cada fila será un flujo RTP y cada columna representará una estadísticas de las siguientes: srcip (dirección ip de origen) srcport (puerto de origen) dstip (dirección ip de destino) dstport (puerto de destino) ssrc (identificador del origen de la señal) payload (códec) Packet (cantidad de paquetes en el flujo) Lost( cantidad y porcentaje de paquetes perdidos) Max Delta (máxima diferencia entre paquetes consecutivos) max Jitter (máximo Jitter observado) Mean Jitter (Jitter medio observado) Pb (indicador de si el flujo tuvo algún tipo de problemas) Aclaración: Jitter es un forma de medir la variación en la diferencia de tiempos entre paquetes consecutivos. El botón “Analyze” nos lleva la ventana “Stream Analysis”, donde pueden encontrarse los detalles de la serie temporal correspondiente a cada flujo. También ofrece opciones para graficar y guardar el payload para escucharlo luego. Preguntas: Indique cuantos flujos RTP aparecen y porqué. Indique cual fue el códec utilizado en cada flujo. Paso 9) Estadísticas SIP También es posible obtener un resumen de los mensajes SIP capturados. Incluso es posible aplicar filtros para obtener la información que nos interesa, por ejemplo la de un dialogo en particular entre dos o más UA. Para ello, bastará con buscar en el menú: aparecerá una ventana como la siguiente: Telephony >> SIP, luego “Create Stat” , Y Trabajo Pre-Laboratorio de Núcleo de Red Preguntas: Explique como esta compuesta la ventana y que información se presenta. Indique las estadísticas obtenidas para la captura analizada.