procedimiento para borrado seguro de un disco duro con dban.

Anuncio

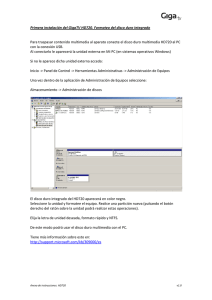

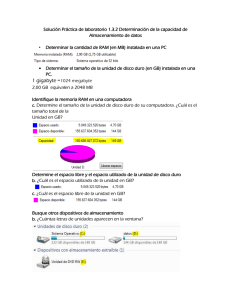

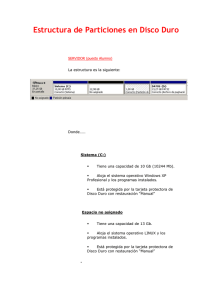

PROCEDIMIENTO PARA BORRADO SEGURO DE UN DISCO DURO CON DBAN. *PRÓPOSITO. Conocer como borrar de forma irrecuperable el contenido de un disco duro por medio del programa DBAN (Darik's Boot an Nuke). *CONDICIONES INICIALES. Ordenador con capacidad de arranque desde CDROM. Configurar el ordenador para que arranque de CD/DVD. Disco duro a limpiar. Anotar el número de serie del disco duro a borrar en el parte de borrado. *MATERIAL ASOCIADO. Disponer del live-cd1 de DBAN. Disponer (si fuera necesario) de la palabra de paso de la BIOS del ordenador que se va a arrancar. *PROCEDIMIENTO. Algunos conceptos básicos acerca del borrado seguro de un disco duro. El procedimiento para usar DBAN para “limpia de forma segurar” un disco duro empieza por configurar la secuencia de arranque de la BIOS del ordenador para que arranque en primer lugar desde la unidad de CDROM. Una vez concluido el arranque de la aplicación, se mostrará en la pantalla el siguiente formulario: 1 Un Live-CD es un cd que permite usar su contenido sin instalar en el ordenador ni uno sólo de los programas que contiene. 1 Bastará con pulsar ENTER para que arranque la aplicación DBAN. Una vez concluido el arranque de la aplicación, se mostrará en la pantalla el siguiente formulario: Desde este cuadro, se gobierna todo el comportamiento del programa DBAN, en aspectos que van desde la elección del disco duro a borrar (si hubiera que borrar más de uno), hasta el número de pasadas que se dan o incluso el método de borrado que se va a utilizar. Para configurar como se borra el disco, en primer lugar, pulsaremos la tecla M para elegir el método de borrado y selecccionará “Gutmann Wipe”2 y a continuación, pulsar Enter. Es recomendable elegir este método, sobre todo, para datos muy sensibles, porque realiza 35 pasadas en el disco duro. Luego, colocaremos el cursor en el apartado Disks and Partitions, seleccionaremos el disco duro a limpiar pulsando la tecla espaciadora y con la tecla F10 se iniciará el proceso. Algunos conceptos básicos acerca del borrado seguro de un disco duro. Cuando desechamos un disco duro, o una unidad de almacenamiento, bien por falta de capacidad o por rotura, o por cualquier otra causa, los datos que hemos almacenado en ellas, pueden permanecer en ella. Pues bien, la creencia popular habla de que utilizando un simple programa de formateo de la unidad, esos datos han desaparecido, y pueden estar seguros de que no queda nada de ellos. Pues bien, la realidad es bien distinta. Cuando formateamos una unidad de disco duro, lo que hacen los programas habituales es marcar los lugares del disco duro que se pueden sobrescribir cuando sea necesario y por lo tanto no aparece como que está almacenado en el disco duro. Existen en el mercado muchas aplicaciones que recuperan datos que creíamos que habíamos formateado en el disco duro, e 2 Se recomienda el método Guttman por ser el considerado el más seguro y por tanto, se recomienda usar en los discos duros con la información más delicada. En cualquier otra problemática, puede ser perfectamente cualquier otro procedimiento. 2 incluso existen empresas dedicadas exclusivamente a la recuperación de datos de discos duros cuando éstos hah sufrido el ataque de virus, errores, etc. Pero hoy en día existen también en el mercado aplicaciones que nos permiten asegurarnos casi al 100%, y hacer más que imposible la recuperación de estos datos. Muchas de estas aplicaciones utilizan el METODO GUTMANN, el cual nos asegura, según su articulo Secure Deletion of Data from Magnetic and Solid-State Memory publicada en el periódico USENIX Security Symposium Proceedings en 1996, que la recuperación de datos en un disco duro al que se le ha aplicado su método es una tarea imposible. Este método consiste en sobrescribir el disco 35 veces, "deformando" los archivos que se encuentran en el disco duro. Su aplicación es muy engorrosa debido al gasto de tiempo que emplea este método. Mientras que con un programa de formateo normal, el borrado dura aproximadamente 30 minutos para un disco de unos 80 gb, con el método Gutmann este tiempo se ve incrementado a unas 16-17 horas o más tiempo, dependiendo de la velocidad del disco duro. El hecho de que este tipo de formateo dure tanto tiempo, es lo que mayoritariamente impide que se utilice cada vez que queremos formatear el PC. Por ello, existen otros métodos que nos aseguran en parte la confidencialidad de los datos que teníamos, con menor inversión de tiempo. Algunos de ellos, dan solo 1 sobrescritura a los datos, otros 13 y otros 7, este ultimo empleado por diversas organizaciones del gobierno de los EEUU para la seguridad de sus datos confidenciales ( Por ejemplo, Departamento de Defensa ). Otros puntos de vista. La destrucción segura dependerá de si el medio es reescribible o no: cuando no es posible, caso de DVDs, CDs y otros medios no regrabables,deberíamos, en ausencia de un proveedor de destrucción, recurrir a técnicas más cotidianas como, por ejemplo, cortar los discos con unas tijeras en varios fragmentos. Cuando los soportes son regrabables,debemos plantearnos el uso de herramientas de borrado seguro. El borrado de un medio regrabable puede ser muy rápido e inseguro, o más lento y seguro. Desde los métodos "Super Fast Zero Write" consistentes en la escritura de un valor fijo "0x00" en cada tercer sector, hasta métodos de alta seguridad, como la aplicación secuencial del US Department of Defense (DoD 5220.22-M) + Método Gutman,consistente en 35 pasadas, complementables con iteraciones de Mersenne, para agilizar los procesos de borrado seguro mediante la generación de números pseudoaleatorios. Otro método de alta seguridades el estándar de la OTAN, de 7 pasadas. El borrado seguro es fácilmente aplicable con herramientas software. Para el caso más usual, el borrado del disco duro, existen soluciones muy sencillas de utilizar, como por ejemplo el programa citado en este procedimiento, Darik's Boot and Nuke (DBAN), que permiten no sólo el borrado rápido, sino la aplicación de técnicas más seguras como el estándar canadiense RCMP TSSIT OPS-II, el citado DoD 5220-22.M y el más seguro de los métodos actuales, el Método Gutman. Este sencillo programa permite igualmente el borrado tipo "PRNG Stream" y la versión rápida del mismo, "Fast PRNG",conocido como "Mersenne Twister". DBAN es gratuito, opera merced a un núcleo Linux integrado y permite borrar sistemas de archivos FAT, VFAT, y NTFS para plataformas Windows, y ReiserFS, EXT, y UFS en entornos derivados de UNIX. Esta pequeña herramienta fue incluida en su día en el paquete de herramientas de seguridad de la Nuclear Security Administration de los EEUU, y es una herramienta muy frecuente en distribuciones forenses y de recuperación. Pese a que su última actualización data de mediados de 2005, es una herramienta fiable y recomendable. Otros métodos de borrado interesantes y rápidos pueden ser la ejecución en consola tipo UNIX del comando dd, para conversión y copiado de ficheros, mediante la secuencia "dd if=/dev/urandom of=/dev/hda". Este comando debe aplicarse algunas veces para incrementar la 3 seguridad del borrado, y su velocidad dependerá de la calidad de los discos duros, siendo conveniente que, por motivos obvios, la cache de escritura esté activada, así como el modo UltraDMA. Los usuarios que no posean derivados UNIX pueden invocar este comando desde un "livecd" (distribuciones que arrancan desde el CD/DVD sin necesidad de instalación), como por ejemplo Knoppix, Brutalix o Slax (versión live de Slackware). En Solaris, la utilidad format permite la escritura del disco con varios patrones, lo que imposibilita la recuperación de datos indeseada. Para sistemas de este tipo debe seleccionarse la opción "purge", que se encuentra en la opción de análisis de superficie dentro de la herramienta format. Igualmente recomendable es disponer de herramientas de borrado seguro no sólo de discos duros y medios completos, sino de ficheros. A tal efecto, los usuarios Windows pueden, entre un abanico muy amplio de soluciones, emplear la herramienta gratuita East-Tec Eraser, que además borra trazas de actividad en la navegación, ficheros temporales, espacio sin usar en los discos y una larga lista de fuentes de revelación de datos potencialmente confidenciales y/o sensibles. East-Tec Eraser es gratuito y ofrecido según GNU/GPL. Los usuarios de derivados de UNIX pueden encontrar en repositorios como Sourceforge o Freshmeat infinidad de herramientas de este tipo, o bien optar por el empleo de scripts de eliminación de trazas generados por ellos mismos. 4