Soluciones tecnológicas para la protección de las

Anuncio

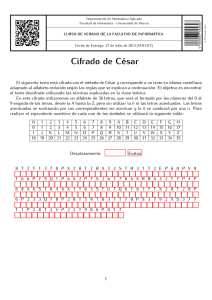

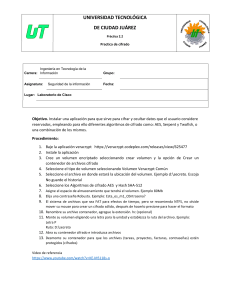

UNIDAD V MARCO LEGAL Y SEGURIDAD DEL COMERCIO ELECTRÓNICO “Soluciones tecnológicas para la protección de las comunidades en internet” M.C.E. Ana María Felipe Redondo SOLUCIONES TECNOLÓGICAS PARA LA PROTECCIÓN DE LAS COMUNIDADES EN INTERNET A simple vista podría parecer que no hay mucho por hacer en cuanto a la avalancha de fugas de seguridad en Internet. Al revisar las amenazas de esta claro que las amenazas para el comercio electrónico son muy reales, potencialmente devastadoras y es muy probable que aumenten su intensidad, junto con el crecimiento en el comercio electrónico. Pero en realidad, las empresas de seguridad privada, los usuarios corporativos y domésticos, los administradores de red, las empresas de tecnología y las gubernamentales han progresado mucho. El cifrado El cifrado (encriptación) es el proceso de transformar texto simple o datos en texto cifrado que no puede ser leído por nadie más que el emisor y el receptor. El propósito del cifrado es a) asegurar la información almacenada y b) asegurar la transmisión de información. El cifrado puede proporcionar cuatro de las seis dimensiones clave de la seguridad en el comercio electrónico a las que se hace referencia en la imagen anterior. Entre otros se destacan: Firma digital (firma electrónica) texto cifrado" firmado" que se puede enviar a través de Internet. Envoltura digital técnica que utiliza el cifrado simétrico para documentos extensos, pero el cifrado de clave pública para cifrar y enviar la clave simétrica Certificado digital documento digital emitido por una autoridad de certificación, que contiene el nombre del sujeto o empresa, la clave pública del sujeto, un número serial de certificado digital, una fecha de expiración, una fecha de emisión, la firma digital de la autoridad de certificación y demás información de identificación. Aseguramiento de los canales de comunicación Protocolo Seguro de Transferencia de Hipertexto (S-HTTP) protocolo de comunicaciones orientado a mensajes, diseñado para usarse en conjunto con HTIP. No se puede utilizar para asegurar los mensajes que no son de HTIP. Red privada virtual (VPN) Permite a los usuarios remotos el acceso seguro a las redes internas a través de Internet. Protección de las redes Firewall: se refiere al hardware o software que filtra los paquetes de comunicación y evita que ciertos paquetes entren a la red, con base en una política de seguridad. Servidor proxy (proxy): servidor de software que se encarga de todas las comunicaciones que se originan de (o se envían a) Internet, actuando como un vocero o guardaespaldas para la organización. Protección de servidores y clientes La manera más sencilla y menos costosa de evitar amenazas a la integridad del sistema es instalar software antivirus. Los programas de McAfee, Symantec (Norton AntiVirus) y muchos otros proporcionan herramientas económicas para identificar y erradicar los tipos más comunes de código malicioso al momento de entrar en una computador como para destruir los que ya se encuentran merodeando en un disco duro. Finalmente, para concluir diremos minimizar las amenazas de seguridad, las firmas de comercio electrónico deben desarrollar una política corporativa coherente que tome en cuenta la naturaleza de los riesgos, los bienes de información que necesitan protección, y los procedimientos y tecnologías requeridos para lidiar con el riesgo, así como mecanismos de implementación y auditoría.Muchas amenazas de seguridad acosan el software de servidor y cliente mal diseñado, algunas veces en el sistema operativo y otras en el software de aplicación, incluyendo los navegadores. El aumento en la complejidad y el tamaño de los programas software, acoplado con las demandas de entrega oportuna en los mercados, ha contribuido a un aumento en las fallas o vulnerabilidades del software, que los hackers pueden explotar. Referencias Laudon, Kenneth C., Traver, Carol Guercio. (2009). e-commerce:negocios, tecnología y sociedad. Cuarta Edición. México: Pearson Educación.