práctica final bloque 1

Anuncio

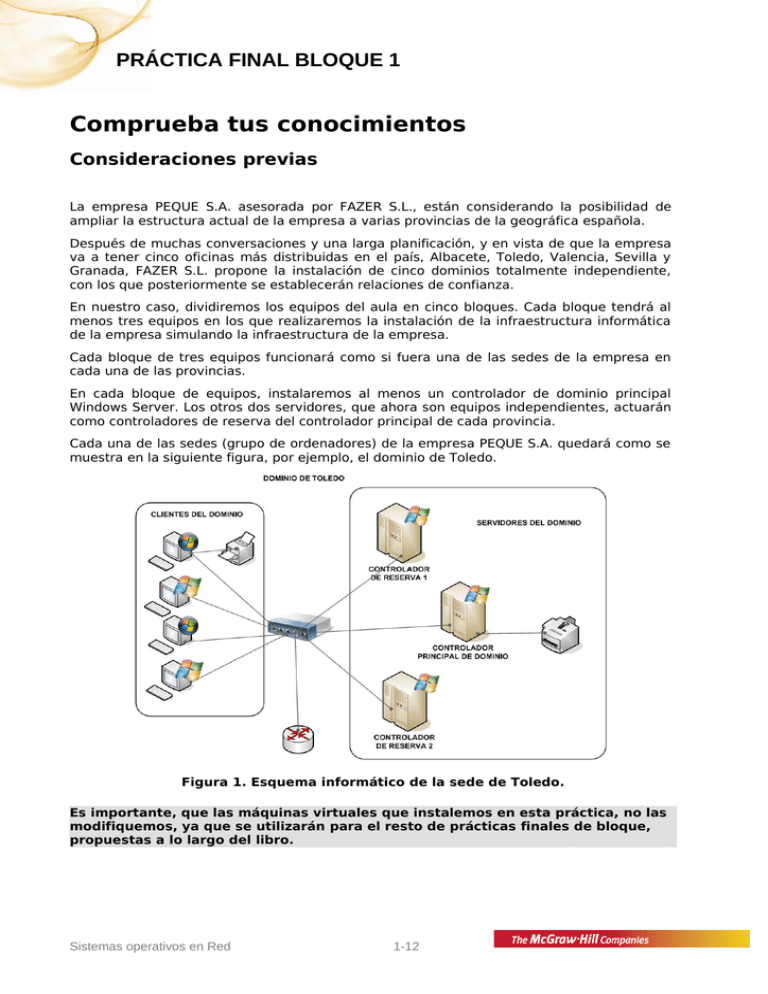

PRÁCTICA FINAL BLOQUE 1 Comprueba tus conocimientos Consideraciones previas La empresa PEQUE S.A. asesorada por FAZER S.L., están considerando la posibilidad de ampliar la estructura actual de la empresa a varias provincias de la geográfica española. Después de muchas conversaciones y una larga planificación, y en vista de que la empresa va a tener cinco oficinas más distribuidas en el país, Albacete, Toledo, Valencia, Sevilla y Granada, FAZER S.L. propone la instalación de cinco dominios totalmente independiente, con los que posteriormente se establecerán relaciones de confianza. En nuestro caso, dividiremos los equipos del aula en cinco bloques. Cada bloque tendrá al menos tres equipos en los que realizaremos la instalación de la infraestructura informática de la empresa simulando la infraestructura de la empresa. Cada bloque de tres equipos funcionará como si fuera una de las sedes de la empresa en cada una de las provincias. En cada bloque de equipos, instalaremos al menos un controlador de dominio principal Windows Server. Los otros dos servidores, que ahora son equipos independientes, actuarán como controladores de reserva del controlador principal de cada provincia. Cada una de las sedes (grupo de ordenadores) de la empresa PEQUE S.A. quedará como se muestra en la siguiente figura, por ejemplo, el dominio de Toledo. Figura 1. Esquema informático de la sede de Toledo. Es importante, que las máquinas virtuales que instalemos en esta práctica, no las modifiquemos, ya que se utilizarán para el resto de prácticas finales de bloque, propuestas a lo largo del libro. Sistemas operativos en Red 1-12 PRÁCTICA FINAL BLOQUE 1 Tareas a realizar Recordemos que cada nueva sede de la empresa PEQUE S.A. estará formada por tres equipos del Aula, de la siguiente forma: EQUIPO 1,2 y 3 4,5 y 6 7,8 y 9 10,11 y 12 13,14 y 15 DOMINIO Albacete Toledo Valencia Sevilla Granada 1. Respecto de los clientes de los dominios. Si hemos realizado todas las prácticas propuestas en las unidades 1 a 5, tenemos que tener al menos en cada ordenador del aula dos maquinas virtuales con un Windows Vista y otro con Windows XP integrados en el dominio dominioXX.com. Pues bien, lo primero que haremos con los clientes, será integrarlos en un grupo de trabajo, cuyo nombre será el de la sede a la que corresponde el equipo en el que estamos situados. De tal forma que en cada bloque de tres equipos (de ahora en adelante sede) tendremos al menos 6 clientes. Tres con Windows XP y tres con Windows Vista. Estos seis equipos se sacaran de sus dominios correspondientes y los integraremos en el grupo de trabajo con el nombre de la sede. De momento los nombres de equipo y la identificación de red no la tocaremos. 2. Despromover los Controladores de Dominio. De momento, en nuestra aula debemos tener la siguiente configuración de Controladores de Dominio, si hemos ido realizando todos los ejercicios propuestos en las unidades 1 a 5, hasta el momento. A. Un Controlador de Dominio en cada equipo con el nombre SERVERXX, siendo XX el número de puesto que tienes en el aula. B. El nombre del usuario que iniciará sesión en el equipo es Administrador. C. Cada controlador de dominio se llama: dominioXX.com siendo XX el número del equipo dentro del aula. D. La configuración de red para cada equipo es: o Dirección IP: 192.168.1.2XX, siendo XX el número del equipo en el aula. o Máscara de subred: 255.255.255.0 o Puerta de enlace: la que te indique el profesor. o DNS principal: 127.0.0.1 o DNS secundaria: alguna que te indique el profesor para acceder a Internet. E. Tenemos establecidas relaciones de confianza bidireccionales externas de dos a dos dominios correlativos. F. Tenemos realizada una copia de seguridad completa de los Controladores de Dominio con Windows 2008 Server. Lo que haremos, después de haber sacado los clientes del dominio es: A. Despromover los 15 Controladores de Dominio del aula. Sistemas operativos en Red 2-12 PRÁCTICA FINAL BLOQUE 1 B. Cuando hayamos despromovido los controladores de dominio, los integraremos en el mismo grupo de trabajo que los clientes de la sede a la que pertenecen. C. Así por ejemplo, los equipos SERVER01, SERVER02 y SERVER03 con Windows 2008 Server, que ya son servidores independientes, se integrarán en el grupo de trabajo Albacete. 3. Comprobación de la red. Integrados los clientes y los servidores en el grupo de trabajo correspondiente, comprobaremos que los 9 equipos (6 clientes y 3 servidores) de cada sede se ven en la red. No hay que comprobar que se tenga acceso de unos a otros. Basta con comprobar que cada grupo de trabajo muestra los 9 equipos que debe tener. 4. Creación de los nuevos dominios. Por cada sede (conjunto de tres equipos) realizaremos las siguientes operaciones: A. El primer equipo de cada sede, lo promoveremos a controlador principal de dominio con las siguientes características: Nº equipo 1 4 7 10 13 Nombre DNS del nuevo dominio albacete.es toledo.es valencia.es sevilla.es granada.es Nombre NetBios del nuevo dominio ALBACETE TOLEDO VALENCIA SEVILLA GRANADA Nombre del equipo Identificación de red SERVERAB SERVERTO SERVERV SERVERSE SERVERGR 192.168.201 192.168.202 192.168.203 192.168.204 192.168.205 B. El resto de datos identificativos de la red para cada dominio, y común para todos es son los siguientes: o o o o Máscara de subred: 255.255.255.0 Puerta de enlace: la que te indique el profesor. DNS principal: 127.0.0.1 DNS secundaria: alguna que te indique el profesor para acceder a Internet. 5. Creación de Controladores de Dominio de reserva. Los otros dos servidores independientes de cada sede, los añadiremos al dominio como controladores de reserva del mismo. Veamos la identificación de cada uno de estos equipos: Nº equip o 2 3 Dominio en el que se integra albacete.es albacete.es Nombre del equipo Identificación de red Máscara de subred y puerta de enlace RESERVA-AB01 RESERVA-AB02 192.168.1.011 192.168.1.012 Máscara de subred: Sistemas operativos en Red 3-12 DNS principal 192.168.1.201 192.168.1.201 PRÁCTICA FINAL BLOQUE 1 5 6 8 9 11 12 14 15 toledo.es toledo.es valencia.es valencia.es sevilla.es sevilla.es granada.es granada.es RESERVA-TO01 RESERVA-TO02 RESERVA-V01 RESERVA-V02 RESERVA-SE01 RESERVA-SE02 RESERVA-GR01 RESERVA-GR02 192.168.1.021 192.168.1.022 192.168.1.031 192.168.1.032 192.168.1.041 192.168.1.042 192.168.1.051 192.168.1.052 255.255.255.0 Puerta de enlace: la que te indique el profesor 192.168.1.202 192.168.1.202 192.168.1.203 192.168.1.203 192.168.1.204 192.168.1.204 192.168.1.205 192.168.1.205 El resto de datos identificativos de la red para cada dominio, y común para todos son los siguientes: DNS secundaria: alguna que te indique el profesor para acceder a Internet. 6. Integración de los clientes en los Dominios. Ahora toca el turno de integrar los clientes en los dominios, creando solamente y de momento, los perfiles de Administrador. Para la integración de los clientes en los dominios tendremos en cuenta los siguientes datos, por cada sede, o dominio. Veamos por ejemplo los datos de los clientes a integrar en el dominio Albacete. Nº client e 1 2 3 4 5 6 Nombre del equipo AB-01-XP AB-02-VIS AB-03-XP AB-04-VIS AB-05-XP AB-06-VIS Sistema operativo del cliente Windows XP Windows Vista Windows XP Windows Vista Windows XP Windows Vista Identificación de red Máscara de subred y puerta de enlace 192.168.013 192.168.014 192.168.015 192.168.016 192.168.017 192.168.018 Máscara de subred: 255.255.255.0 Puerta de enlace: la que te indique el profesor DNS principal 192.168.1.201 192.168.1.201 192.168.1.201 192.168.1.201 192.168.1.201 192.168.1.201 El resto de datos identificativos de la red para cada cliente y común para todos son los siguientes: DNS secundaria: alguna que te indique el profesor para acceder a Internet. Realizaremos el procedimiento de integración de los clientes en el dominio, de la forma completa, iniciando sesión en cada uno de ellos como Administradores del dominio. Comprobaremos que podemos ver los cinco dominios en la red, y que en el nuestro en particular, se muestran los 9 equipos, seis clientes, un Controlador Principal de Dominio y los dos controladores de reserva. 7. Usuarios, grupos y equipos del Dominio. En cada una de las sedes de la empresa PEQUE S.A. tendremos ahora solamente dos departamentos: ADMINISTRACIÓN y ALMACEN. Estas operaciones las realizaremos desde los controladores de Reserva de cada dominio, y no desde el controlador principal. Veamos lo que hay que hacer: A. Crear dos nuevas unidades organizativas con los siguientes nombres: contabilidad y almacen. Sistemas operativos en Red 4-12 PRÁCTICA FINAL BLOQUE 1 B. Crear dos grupos de usuarios dentro de la unidad organizativa creada a tal fin. Crearemos los siguientes grupos locales: contabilidad y almacen. C. Crear dentro de cada unidad organizativa seis usuarios de cada departamento. Antes de crearlos, terminaremos de leer el resto de ejercicios de la unidad, para tener claro que es lo que tenemos que hacer. Para crear los diferentes usuarios utilizaremos plantillas. Los usuarios a crear, tendrán un nombre de inicio de sesión tal como los siguientes: • Los usuarios de CONTABILIDAD tendrán un login usercontaXX. • Los usuarios de ALMACEN tendrán un login useralmaXX. • XX referencia el número de usuario dentro del grupo. D. Para cada usuario se introducirá: nombre, iniciales, apellido, nombre de inicio de sesión, y una contraseña válida. Se obligará a todos los usuarios a modificar las contraseñas en el siguiente inicio de sesión. E. Agregaremos cada conjunto de usuarios al grupo que hemos creado correspondiente a su departamento. 8. Configurar los usuarios con las siguientes credenciales (sirva como ejemplo el dominio Albacete.es): USUARIO userconta01 userconta02 userconta03 userconta04 userconta05 userconta06 useralma01 useralma02 useralma03 useralma04 useralma05 useralma06 Nombre del equipo desde el que pueden iniciar sesión AB-01-XP AB-02-VIS AB-03-XP AB-04-VIS AB-05-XP AB-06-VIS AB-01-XP AB-02-VIS AB-03-XP AB-04-VIS AB-05-XP AB-06-VIS Horas de inicio de sesión De 8 a 15 horas De 15 a 21 horas Credenciales de contraseña Los usuarios tienen que cambiar contraseña en el siguiente inicio de sesión y la contraseña caducará. De 21 a 8 horas De 8 a 15 horas De 15 a 21 horas Los usuarios tienen que cambiar la contraseña en el siguiente inicio de sesión pero no caducará De 21 a 8 horas 9. Configurar el servicio DNS de los controladores del dominio. En este punto, configuraremos los Reenviadores del servicio DNS para tener conectividad con los otros dominios de la red. Cada controlador de dominio tendrá en su lista de Reenviadores el resto de equipos que sean Controladores Principales de Dominio. 10. Relaciones de confianza. Establecer relaciones de confianza externas bidireccionales a nivel de Dominio, de cada dominio con el resto de dominios de las diferentes sedes. Sistemas operativos en Red 5-12 PRÁCTICA FINAL BLOQUE 1 Una vez creadas las relaciones de confianza, las comprobaremos, e iniciaremos sesión en los clientes, con un usuario de cada DEPARTAMENTO del cada uno de los dominios con el que hemos establecido la relación de confianza. Así mismo iniciaremos sesión con el Administrador de cada uno de los cinco dominios desde los equipos cliente. Analizaremos Los perfiles locales creados en cada cliente. 11. Delegar el control. Hacer que el usuario Administrador de cada dominio, pueda administrar completamente los otros dominios de la empresa PEQUE S.A. 12. Comprobar inicios de sesión en cada dominio. Realizaremos las siguientes acciones: A. La primera vez que iniciemos sesión con cada cliente en el dominio lo haremos como Administrador del dominio. Iniciaremos sesión de la forma que nos solicita el cliente por defecto. B. Comprobaremos los perfiles locales creados en cada equipo y comprobaremos que se han creado correctamente. C. Iniciaremos sesión con todos los usuarios de cada dominio en cada equipo cliente, a sus horas correctas. Para ello, modificaremos la hora del controlador principal de dominio, para comprobar que efectivamente cada usuario puede iniciar sesión en el turno que le corresponde. D. Realizada esta operación iniciaremos sesión en cada cliente como administradores locales del mismo. E. Daremos de alta a un usuario local en el equipo, llamado userlocal e iniciaremos sesión con este usuario. F. Comprobaremos los perfiles de usuarios creados en el equipo local después de haber iniciado sesión como administrador del dominio, administrador local, con un usuario de cada departamento del dominio y como usuario userlocal local del equipo. G. Por último, iniciaremos sesión como Administradores del dominio, utilizando en el caso de Windows XP la validación de nombre DNS y no la NetBios. 13. Compartir recursos. Una vez comprobado que todo lo anterior funciona perfectamente, daremos a compartir recursos desde los clientes y desde el controlador de dominio. Para ello realizaremos las siguientes acciones: A. Crearemos en el controlador de dominio una carpeta por cada departamento que llamaremos DATOS-nombre_departamento: DATOS-CONTABILIDAD y DATOSALMACEN. B. Daremos a compartir estas carpetas. C. Como permisos asignaremos a cada grupo de usuarios, a que tengan acceso total a la carpeta de su departamento. A las carpetas del otro departamento solamente podrán tener acceso de lectura. D. A cada usuario de cada departamento se le creará una subcarpeta de trabajo dentro de la carpeta de su departamento. Cada subcarpeta tendrá el nombre del usuario del Sistemas operativos en Red 6-12 PRÁCTICA FINAL BLOQUE 1 E. F. G. H. departamento, como por ejemplo userconta01,userconta02, …, useralma04, useralma05, etc. El último usuario de cada departamento, tendrá permisos de lectura y ejecución y el resto de permisos de rango inferior sobre las carpetas del resto de usuarios de su departamento. Por cada departamento, indicaremos que cada usuario tiene permisos totales sobre su carpeta. El resto de usuarios del departamento no tendrá ningún tipo de acceso a la carpeta de los otros usuarios del departamento. En cada equipo local, crearemos una carpeta llamada con el nombre del equipo seguida de LOCAL, como por ejemplo AB-01-XP-LOCAL. A esta carpeta tendrán acceso completo todos los usuarios locales del equipo y el Administrador del dominio también de forma completa. 14. Comprobación de acceso a recursos compartidos. Para comprobar que todo lo anterior funciona correctamente, realizaremos las siguientes operaciones: A. Iniciaremos sesión con el primer usuario de CONTABILIDAD userconta01 y comprobaremos que podemos crear, eliminar y borrar carpetas dentro de la carpeta DATOS-CONTABILIDAD pero que no podremos hacer lo mismo en la carpeta del departamento de ALMACEN. B. Con este mismo usuario, comprobaremos que dentro de su carpeta particular, este usuario puede hacer cualquier cosa, pero que no puede hacer nada sobre el resto de carpetas de los usuarios de su departamento. C. Iniciaremos sesión como administrador del dominio, y comprobaremos que tenemos acceso total a todos los recursos de la red. 15. Gestión de impresoras en controladores de dominio. Respecto de las impresoras en el dominio, realizaremos las siguientes operaciones: A. Instalaremos la impresora HP Laserjet 1200 de las que incorpora Windows Server, en el controlador de dominio. La instalaremos en local por LPT1. B. La estableceremos como predeterminada y la daremos a compartir la impresora en el controlador de dominio. C. Una vez instalada la impresora, indicaremos que el tipo de papel por el que se va a imprimir es A4 y la calidad de impresión la ajustaremos a 300ppp. D. Indicaremos que la impresora, se mostrará en la lista del Directorio, para posteriormente poder trabajar con ella desde los clientes. E. Las horas a las que estará disponible la impresora, será desde las 8 de la mañana hasta las 11 de la noche. En el turno de noche no se puede imprimir. F. Crearemos, en el Controlador de Dominio, un grupo de usuarios llamado impresora. G. A este grupo de usuarios, añadiremos todos los usuarios de nuestra organización. H. Otorgaremos privilegios de impresión a los usuarios de este grupo. I. Los usuarios del turno de tarde además de imprimir, podrán, administrar las impresoras. J. Por último, indicaremos que el administrador del dominio, pude imprimir, administrar impresoras y administrar documentos. K. El resto de usuarios y grupos, se les eliminará de los permisos sobre la impresora. L. Instalaremos esta impresora en los dos clientes e indicar que los usuarios locales del equipo, no tendrán acceso a la impresora del dominio. Sistemas operativos en Red 7-12 PRÁCTICA FINAL BLOQUE 1 16. Gestión de impresoras locales en clientes de un dominio. A. Instalar localmente la impresora EPSON STYLUS C42SX o similar en el primer cliente XP de cada dominio y la daremos a compartir a la red. B. Instalar esta impresora compartida, en el resto de clientes del dominio. C. Indicar que todos los usuarios locales del equipo en la que está instalada la impresora, tendrán acceso total a ella, y que los usuarios globales del dominio, solamente podrán imprimir, a excepción de los usuarios del turno de tarde que podrán administrar además la impresora y el administrador del dominio, que tendrá control total sobre la misma. D. Comprobar que cada tipo de usuario puede realizar las tareas acordes con los permisos que tiene concedidos. 17. Asignación de perfiles móviles de usuario. Asignaremos para cada usuario de cada departamento, un perfil móvil diferente. • • Para los usuarios del grupo de CONTABILIDAD crearemos y asignaremos el perfil por defecto. A los usuarios del grupo ALMACEN les incluiremos en el perfil por defecto, un acceso directo a la calculadora, a Internet Explorer, y a Word. 18. Cuotas de disco. Asignaremos cuotas de disco para cada usuario de cada departamento: • • • • Para los usuarios del grupo de CONTABILIDAD indicaremos que la cuota de disco es de 2048Kb, generando un aviso al llegar al 10% de espacio libre. A los usuarios del grupo ALMACEN les asignaremos una cuota de disco de 2Mb generando un aviso al llegar al 20% de espacio libre. Iniciaremos sesión con algún usuario de contabilidad, copiaremos varios archivos en su carpeta de trabajo, y comprobaremos que las cuotas de disco hacen su función. Cuando lleguemos al límite de almacenamiento de los usuarios de contabilidad, modificaremos la cuota, ampliándola a 1Mb avisando al usuario que tiene poco espacio en disco cuando le queden 0,8Mb, y generando los eventos correspondientes. 19. Copia de seguridad. A. Si no lo tenemos, añadiremos un segundo disco duro del mismo tamaño que el principal a nuestro sistema. Este disco lo prepararemos como partición primaria de todo el espacio en disco en formato NTFS. B. Instalaremos la herramienta de copia de seguridad en el controlador principal de dominio y en los controladores de reserva. C. Realizaremos una copia de seguridad completa en el disco duro de nuestro sistema que tiene el mismo tamaño que el disco principal. D. Programaremos una copia de seguridad para que se realice todos los jueves a las 5 de la madrugada. E. Modificaremos el aspecto del escritorio, menús, barra de tareas, etc., de cada controlador de dominio principal y de reserva. F. Restauraremos la copia de seguridad, y comprobaremos que todo está igual que antes. Sistemas operativos en Red 8-12 PRÁCTICA FINAL BLOQUE 1 20. Administrar otros dominios. Desde nuestros controladores de dominio, crearemos en los otros dominios, una unidad organizativa con el nombre de nuestro dominio, y dentro de ella crearemos un usuario llamado user-dominio siendo dominio el nombre de nuestra sede. Las credenciales del usuario son las que el sistema genera por defecto. Comprobaremos que podemos iniciar sesión con ese usuario desde los clientes. 21. Comprobación final. Realizadas todas las operaciones anteriores: • Reiniciaremos todos los equipos, clientes y servidores. • Comprobaremos que todos los dominios se pueden ver en la red. • Que podemos iniciar sesión con los usuarios de nuestro dominio y de otros dominios. • Que se cargan los perfiles correspondientes. • Que tenemos acceso a los recursos compartidos, como carpetas e impresoras. • Que tenemos asignadas las cuotas de disco, etc. 22. Realizaremos un esquema de como queda la estructura física de la empresa peque, indicando, sobre todo, equipos clientes, servidores, como están conectados, y la interconexión entre dominios. 23. Documentar todo el procedimiento de instalación, utilizando para ello la tabla siguiente y las que nos hagan falta, que diseñaremos nosotros mismos. INCIDENCIAS durante el proceso de instalación DATOS DE INSTALACIÓN DEL SERVIDOR__________________ Instalación. Sistema Operativo Instalado Ubicación del equipo en la empresa. Fecha Hora Versión Clave del producto Tipo Hardware del equipo Nº serie Procesador Disco duro RAM Tarjeta gráfica Ratón/teclado Monitor ……….. Otro hardware Sistemas operativos en Red 9-12 Observaciones PRÁCTICA FINAL BLOQUE 1 Nombre/unidad Discos o pariciones del equipo Identificación del equipo 1 2 ……. n Contraseña del administrad or Nombre Descripción Software adicional instalado. 1 2 ……. n Dominio o grupo de trabajo Identificación de la red. Configuración del Navegador Ubicación del servidor Plugins instalados Ubicación Fecha Instalación Utilidad Planta Sirve para 1 2 ……. n Nombr e Usuarios Licencias instaladas Dirección IP Máscara de subred Puerta de enlace predetermina da: Dirección de un servidor de D.N.S. Identificación de la conexión física al RACK Conexión a través de Proxy Descripción Actualizacione s instaladas Sistema de Archivos Tamaño Grupo al que pertenec e Horas de inicio de sesión Equipos desde los que se puede conectar 1 2 …. . n Sistemas operativos en Red Fecha Instalación 10-12 Credenciales de contraseña ....... PRÁCTICA FINAL BLOQUE 1 Impresoras conectadas Configuracion es adicionales 1 2 ……. n Aquí podemos indicar las configuraciones especificas de elementos tales como el usuarios que lo utilizan, antivirus, el cortafuegos, servidores adicionales, DATOS DE INSTALACIÓN DEL EQUIPO CLIENTE__________________ Instalación. Sistema Operativo Instalado Ubicación del equipo en la empresa y DOMINIO al que pertenece. Fecha Hora Versión Clave del producto Tipo Hardware del equipo Nombre/unidad Discos o pariciones del equipo Identificación del equipo Identificación de la red. Observaciones Sistema de Archivos Tamaño 1 2 ……. n Contraseña del administrad or Nombre Descripción Software adicional instalado. Nº serie Procesador Disco duro RAM Tarjeta gráfica Ratón/teclado Monitor ……….. Otro hardware 1 2 ……. n Dominio o grupo de trabajo Sistemas operativos en Red Licencias instaladas Fecha Instalación Utilidad Dirección IP Máscara de 11-12 INCIDENCIAS durante el proceso de instalación PRÁCTICA FINAL BLOQUE 1 Configuración del Navegador Ubicación del servidor Plugins instalados Ubicación subred Puerta de enlace predetermina da: Dirección de un servidor de D.N.S. Identificación de la conexión física al RACK Conexión a través de Proxy Planta Descripción Actualizacione s instaladas 1 2 ……. n Antivirus Otros datos Impresoras conectadas Configuracion es adicionales Sirve para SI NO Cortafuegos Fecha Instalación Servidor de bases de datos Conectado a otros servidores …….. 1 2 ……. n Aquí podemos indicar las configuraciones especificas de elementos tales como el usuarios que lo utilizan, antivirus, el cortafuegos, servidores adicionales, Sistemas operativos en Red 12-12