Seguridad en Sistemas de Información Autor

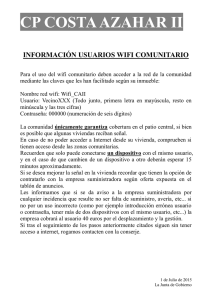

Anuncio