Manual

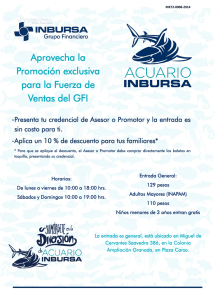

Anuncio