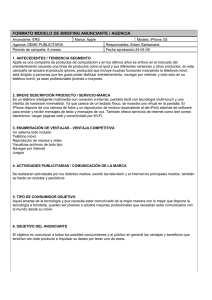

Guía de integración en empresas

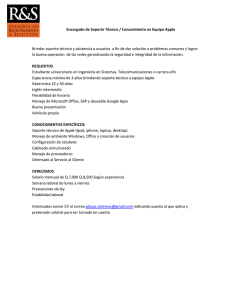

Anuncio