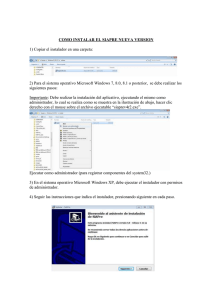

Windows. NT

Anuncio