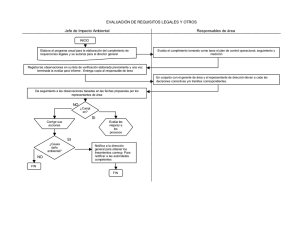

TALLER ONLINE ESTUDIO DE SEGURIDAD CLASE I CLASE N° 1: PASOS PREVIOS PARA EL ESTUDIO DE SEGURIDAD Ali Ferrer J, CPP®, PSP ® CENTRO DE ESTUDIOS DE SEGURIDAD CES Pasos previos Presentación y entrega de resultados Estudio de protección Desarrollo del estudio II (fase de escritorio) Desarrollo del estudio I (fase de campo) Contenido • Definición, Objetivos y Enfoques • Enfoques de estudio out-in (adversario) / in-out (defensor) • Cumplimiento Vs Desempeño • Actividades previas al Estudio • Definición de alcances • Áreas / zonas / Sectores / subsistemas a estudiar • Requerimientos de información • Planificación / Puntos Focales / Permisos Estudio de seguridad Premisa base "Aunque otros factores tales como los presupuestos, la cultura y la política interna también importan, la base primaria de la estrategia de protección de activos de una organización siempre debería ser el riesgo" Physical Security Principles.(2015) Michael E. Knoke. ASIS International. Definiciones Estudio de seguridad (protección): "Un examen físico completo de una instalación, sus sistemas y procedimientos, realizado para evaluar el nivel actual de seguridad, localizar las deficiencias y evaluar el grado de protección necesario*". "Un examen crítico en sitio ... para determinar el estado actual de seguridad, identificar deficiencias o excesos, determinar la protección necesaria y hacer recomendaciones para mejorar la seguridad general de la operación**. * definición original en The Facilities Physical Security Measures Guideline, (2009), ASIS International. ** definición original en Risk analysis and the security survey (4th ed.). (2012). Broder, J. & Tucker, E. Sistemas de Protección Física (SPF): “Los Sistemas de Protección Física son sistemas que combinan equipamiento, personas y procedimientos para proteger activos contra robos, destrucción, sabotaje, y otros actos malevolos” Definición original en Implementing Physical Protection Systems: A Practical Guide, 2nd Edition. (2013). Patterson, David G. ASIS International. Kindle Edition. Objetivos Physical Security Principles.(2015) Michael E. Knoke. ASIS International. • Determinar y documentar la situación de seguridad actual. • Identificar deficiencias y excesos en las medidas de seguridad existentes. • Comparar la situación de seguridad actual con una determinación del nivel apropiado de seguridad o protección necesaria • Recomendar mejoras en la situación general. Enfoques Atacante / Defensor •De afuera hacia adentro •De adentro hacia afuera Funcional (Disciplina) •Arquitectura / ingenieria •Medidas estructurales •CPTED •Seguridad electrónica •Oficiales de seguridad / elemento humano Matriz FODA •Fortalezas •Oportunidades •Debilidades •Amenazas Origen •Interno •Externo Enfoques de estudio out-in (adversario) Identificando vulnerabilidades Pensar como criminal ¿Como penetrar / evadir cada capa de seguridad? Activo 3er Anillo de seguridad 2do Anillo de seguridad 1er Anillo de seguridad Diseñando contramedidas Exterior ¿Qué medida me retrasaría / detendría? Enfoques de estudio in-out (defensor) Activo Evaluando efectividad Pensar como seguridad ¿Como operan las medidas? ¿Son efectivas? 3er Anillo de seguridad 2do Anillo de seguridad 1er Anillo de seguridad Exterior ¿Cómo podrían fallar? Diseñando contramedidas ¿Se pueden mejorar? Proceso Identificar activos • K = Cp + Ct + Cr + Ci - I Mitigación de riesgos Identificar y cuantificar amenazas • ROI • Cost – Benefit Analysis • Loss event profile • P=f/N Analizar riesgos Identificar y cuantificar vulnerabilidades • Risk = (Threat × Vulnerability × Impact)1/3 • EASI Cuantificar impacto / criticidad. • Annual loss expectancy Criterios básicos de diseño Protección Balanceada Protección en Profundidad Redundancia ante Fallas Sistema de Protección Física Cumplimiento Vs Desempeño Cumplimiento • Evalúa presencia de elementos aplicables. • Por lo general evalúa contra una normativa, estándar o regulación. • No considera la sinergia de los elementos. • No necesariamente evalúa los criterios básicos (PEP, PB, RAF) Desempeño • Evalúa efectividad de los elementos. • Se evalúa contra las amenazas identificadas. • Considera la sinergia de los elementos (se evalúa como un todo). • Evalúa los criterios básicos (PEP, PB, RAF) Actividades previas Actividades previas Conozca al cliente • ¿Quien solicita el estudio? • ¿Cuál es su objetivo? • ¿A quien se presenta el estudio? • ¿Está en capacidad de implementar medidas? Conozca las reglas • ¿Qué leyes / normas debe cumplir? • ¿Se requiere acuerdo de confidencialidad? • ¿Cuál es el destino final de la información? Conozca los recursos • ¿Cuánto tiempo tiene? • ¿Con cuanto personal cuenta? • ¿El cliente le habilito la información y apoyo interno? Definición de alcances Antecedentes: ¿porque se solicitó el análisis de riesgo? Alcance: ¿Cuáles son los limites / definiciones del análisis? Objetivos: ¿Qué se quiere lograr con el análisis? • Nueva instalación / Actualización. • Due Diligence / Requerimiento ente regulador • Ocurrencia de incidente / evento de seguridad • Total / Parcial. • Procesos / Operaciones del negocio. • Persona / Ubicación. • Evaluar el servicio. • Ampliación de las operaciones del negocio. • Debida diligencia. • Cumplir con normativa interna, regulación legal. • Mejorar condiciones actuales. Requerimientos de información Flujogramas, diagramas, políticas, manuales, procedimientos, planos, mapas, esquemas de plantas, Horarios de trabajo, turnos, cantidad de personal Estudios de seguridad anteriores, reportes de incidentes, estadísticas de seguridad, planes de emergencia, plan de protección actual. Listado de puntos focales por sector / área de trabajo: Operaciones, Facilities, IT, Legales, EHS. Planificación Consiste en definir las tareas y estimar los recursos necesarios para lograr los objetivos del estudio. Tiempo Personal Equipamiento Información Puntos focales Aquellas personas que conocen al detalle las operaciones, postura de seguridad, marco regulatorio, sistemas, relaciones con el entorno de la instalación / proceso. Son indispensables para entender la operación que se quiere proteger y van a proveer los inputs necesarios para identificar y estimas la criticidad de los activos, las amenazas y vulnerabilidades asociadas. Identificar puntos focales • Operativos • Tácticos • Estratégicos Coordinar entrevistas / recorridas Realizar entrevista / recorrida • Contactar / explicar objetivos del estudio • Agendar entrevista / recorrida • Enviar cuestionario • Conectar con la persona • Aclarar dudas • Preguntar hasta entender Permisos •Seguro •Acuerdo de confidencialidad •Certificaciones •Capacitaciones necesarias Equipos •Espacios a visitar •Actividades a realizar Documentación •Fechas •Horarios Accesos •Nombre, Apellido, DNI •Función Cronogramas Personal participante Contar con las autorizaciones necesarias para ingresar / circular en las instalaciones es clave y ayuda a agilizar los procesos de recopilación de información, permite ahorrar tiempo y cumplir con la planificación del estudio. Se incluye la documentación necesaria aplicable así como capacitación necesaria . •EPP •Vehículos •Instrumentos de medición Pasos previos Presentación y entrega de resultados Estudio de Seguridad Desarrollo del estudio II (fase de escritorio) Desarrollo del estudio I (fase de campo) Referencias bibliográficas •The Facilities Physical Security Measures Guideline, (2009), ASIS International. •Physical Security Principles.(2015) Michael E. Knoke. ASIS International. •Risk analysis and the security survey (4th ed.). (2012). Broder, J. & Tucker, E. •Implementing Physical Protection Systems: A Practical Guide, 2nd Edition. (2013). Patterson, David G. ASIS International. Kindle Edition.