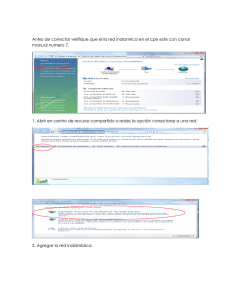

Quita marcas de agua Wondershare PDFelement Catalogar SEGUNDOS_SIMULADORES ·········································································································································· 1 todos_los_test_ ································································································································································ 64 PREGUNTAS_90_EN_ADELANTE ······························································································································· 112 Quita marcas de agua ¿A qué configuración de IP se refiere la notación CIDR 192.168.1.1/25? * 20/20 192.168.1.1 255.255.255.32 192.168.1.1 255.255.255.1 192.168.1.1 255.255.255.64 192.168.1.1 255.255.255.128 ¿Qué comando se usa para verificar que un servidor esté conectado a la red? * 20/20 RUTA VERIFICACIÓN PING IPCONFIG ¿Cuál de estos representa la dirección de bucle invertido del Protocolo de Internet versión 6 (IPv6)? * 20/20 Wondershare PDFelement Quita marcas de agua 127.0.0.1 192.168.0.1 FEC0:A8C0::AA01 :: 1 ¿Cuál de estas direcciones es una dirección de multidifusión? * 20/20 127.0.0.1 169.254.0.1 192.168.0.1 224.0.0.1 ¿Cuál de los siguientes usa registros de puntero y registros A? * 20/20 IDS Servidor DNS Servidor NAT IPS El comando ipconfig: * 20/20 Configurar enrutadores Mostrar la dirección de un cliente Mostrar el modo de transmisión de un cliente Configurar clientes DHCP Una razón para incorporar VLAN en una red es: * 20/20 Aumente el número de direcciones IP disponibles Aumente el número de direcciones disponibles de Control de acceso a medios (MAC) Reduzca el número de dominios de difusión. Reduzca el número de nodos en un dominio de difusión ¿Cuál de estos es un protocolo de capa de aplicación? * Wondershare PDFelement Quita marcas de agua 20/20 TCP FTP IP UDP El dominio de nivel superior de www.adventureworks.com es: * 20/20 www adventureworks adventureworks.com .com ¿En qué capa del modelo OSI se hace referencia a las direcciones de hardware? * 20/20 Network Solicitud Enlace de datos física Necesita dividir una red en tres subredes.¿Qué dispositivo deberías usar? * 20/20 Hub puente Router Segmento El tipo de conector utilizado en un cable Ethernet 100BaseT es: * 20/20 RJ-11 RJ-45 TNC BNC Wondershare PDFelement Quita marcas de agua Además de la conmutación, los conmutadores multicapa también: * 20/20 Proporcionar funciones de enrutamiento de capa 3 Interfaz con CAT3, CATS, CAT5e y fibra óptica. Admite puertos de red de área local (LAN) de 10 MB, 100 MB y 1 GB Opere usando solo protocolos de Capa 1 y 2. Una razón para reemplazar un conmutador no administrado con un conmutador administrado es: * 20/20 Administrar las tablas de enrutamiento Soporta múltiples VLAN Reducir dominios de colisión Ruta entre redes Para conectar directamente las tarjetas de interfaz de red Ethernet (NIC) de dos computadoras, debe usar: * 20/20 Crossover cable cable recto Cable de vuelco cable coaxial La función de un enrutador es: * 20/20 Proporcione máscaras de subred IP para hosts Opción 2 Reenviar tráfico a otras redes Difundir tablas de enrutamiento a los clientes Almacenar tablas para la resolución de nombres Si un enrutador no puede determinar el próximo salto para un paquete, el enrutador * Wondershare PDFelement Quita marcas de agua 20/20 Reenvíe el paquete a la ruta predeterminada Enviar el paquete de vuelta a la fuente del paquete Transmitir el paquete Almacene el paquete en el búfer de memoria ¿En qué topología de red física está conectada cada computadora a un punto central? * 20/20 Estrella malla anillo Bus ¿Cuáles de las siguientes dos son opciones de conectividad para redes de área amplia (WAN)? (Escoge dos.) * 20/20 Token ring Ethernet Dial-up línea arrendada Una red privada que permite a los miembros de una organización intercambiar datos es: * 20/20 Extranet Ethernet Intranet Internet La seguridad es una preocupación en las redes inalámbricas debido a: * 20/20 El método de acceso de transmisión de radio Wondershare PDFelement Quita marcas de agua Problemas de amplio espectro Opción 3 Problemas de modulación de frecuencia El potencial para la conversación cruzada Una característica de la topología de malla es que: * 20/20 Utiliza un centro central. No se pueden usar conexiones cableadas Utiliza rutas redundantes No se pueden usar conexiones inalámbricas Para proteger una red cuando está conectada a Internet, debe usar: * 20/20 Bridge cortafuegos Switch Enrutador Un propósito de una red perimetral es: * 20/20 Poner recursos a disposición de la intranet Enlace de las redes de área del campus (CAN). Enlace de redes de área local (LAN). Poner recursos a disposición de Internet ¿Qué protocolo se puede usar para cifrar paquetes en Internet? * 20/20 SNMP HTTPS TFTP HTTP Wondershare PDFelement Quita marcas de agua El servicio que resuelve nombres de dominio totalmente calificados (FQDN) en direcciones IP es: * 20/20 Servicio de nombres de Internet de Windows (WINS). Servicio de nombres de dominio (DNS). Proveedor de servicios de Internet (ISP). Protocolo de resolución de direcciones (ARP). Ordene las capas del modelo OSI: seleccione y coloque: * 7 6 5 4 3 2 1 Puntuación TRANSPORTE 3/3 RED 3/3 FISICA 3/3 APLICACIÓN 3/3 PRESENTACIÓN 3/3 DATOS 2/2 SESIÓN 3/3 TRANSPORTE Wondershare PDFelement Quita marcas de agua RED FISICA APLICACIÓN PRESENTACIÓN DATOS SESIÓN Si se instala un enrutador para separar un servidor DHCP de sus clientes, los clientes: * 20/20 Inmediatamente pierda conectividad a todos los segmentos No podrá obtener sus arrendamientos del servidor Perder inmediatamente la conectividad al segmento local. Recibir una renovación inmediata de su contrato de arrendamiento. ¿Cuál de los siguientes servicios oculta las direcciones IP internas desde fuera de la red? * 20/20 DHCP WINS NAT DNS El protocolo de consulta utilizado para localizar recursos en una red es: * 20/20 Protocolo de datagramas de usuario (UDP) Protocolo ligero de acceso a directorios (LDAP) Tracert Telnet Tracert se utiliza para: * 20/20 Administre las tablas de enrutamiento dinámicamente. Administrar conexiones orientadas a la sesión entre nodos. Informe la ruta tomada por los paquetes a través de una red IP Wondershare PDFelement Quita marcas de agua Informar la ruta más corta entre diferentes redes ¿En qué capa OSI se produce el enrutamiento? * 20/20 Transport Network Enlace de datos física ¿Qué tipo de registro utiliza DNS para encontrar un servicio de correo? * 20/20 Registro DNS de servicio (SRV) Registro DNS canónico (CNAME) Registro DNS del intercambiador de correo (MX) Registro DNS del host (A) La dirección de puerta de enlace predeterminada identifica: * 20/20 Dispositivo que conectará la computadora a la red local Dispositivo que conectará la computadora a una red remota Servidor que proporcionará servicios de nombres para la computadora. Servidor que autenticará al usuario de la computadora ¿Cuántos bits hay en una dirección de Protocolo de Internet versión 6 (IPv6)? 20/20 32 64 45 128 Opción 5 ¿Cuál de las siguientes es una dirección IP pública? * 20/20 10.156.89.1 68.24.78.221 Wondershare PDFelement Quita marcas de agua 172.16.152.48 192.168.25.101 ¿Cuál es el requisito mínimo de cableado para una red 100BaseTX? 20/20 Cable UTP de categoría 3 Cable UTP de categoría 5 . Cable UTP Categoría 6 cable de fibra multimodo ¿El intercambio de claves de Internet (IKE) es responsable de qué dos funciones? (Escoge dos.) * 20/20 Establecer parámetros de velocidad de red Verificando el nivel de parche del cliente Algoritmos de negociación para usar Intercambio de información clave Para cada una de las siguientes afirmaciones, seleccione Sí si la afirmación es verdadera. De lo contrario, seleccione No. * NO SI Puntuación 21DA:D3:0:2F3B:2AA:FF:FE28:9C5A 10/10 FE80::2AA:FF:FE28:9C5A 5/5 21DA::02AA:::FF:FE28:9C5A 5/5 21DA:D3:0:2F3B:2AA:FF:FE28:9C5A FE80::2AA:FF:FE28:9C5A 21DA::02AA:::FF:FE28:9C5A Wondershare PDFelement Quita marcas de agua Está intentando acceder a un servicio para compartir música en Internet. El servicio se encuentra en la dirección IP 173.194.75.105. Tienes problemas para conectarte.Ejecuta una ruta de rastreo al servidor y recibe el resultado que se muestra en la siguiente imagen: * ROUTER SWITCH FIREWALL SUCCESSFULLY UNSUCESSFULLY WITH AN UNKNOWN STATUS Puntuación EACH HOP IN THE TRACE ROUTE IS A 10/10 THE TRACE ROUTE COMPLETED 10/10 EACH HOP IN THE TRACE ROUTE IS A THE TRACE ROUTE COMPLETED Para cada una de las siguientes afirmaciones, seleccione Sí si la afirmación es verdadera. De lo contrario, seleccione No. * SI NO Puntuación IPsec can be used to secure network communications between wo meachines Wondershare PDFelement Quita marcas de agua 10/10 IPsec can be used to secure network communicationes between two nework 5/5 Ipsec network traffic is always encripted 5/5 IPsec can be used to secure network communications between wo meachines IPsec can be used to secure network communicationes between two nework Ipsec network traffic is always encripted Esta pregunta requiere que evalúe el texto subrayado para determinar si es correcto.El proceso de replicar un archivo de zona en múltiples servidores DNS se llama "replicación de zona".Seleccione la respuesta correcta si el texto subrayado no hace que la declaración sea correcta. Seleccione "No se necesita ningún cambio" si el texto subrayado hace que la declaración sea correcta * 20/20 Zone transfer Sincronización de zona Comienzo de autoridad No se necesita ningún cambio Haga coincidir cada dirección IP con su clase de dirección IPv4 correspondiente. Para responder, arrastre la dirección IP adecuada desde la columna de la izquierda a su clase de dirección IPv4 a la derecha. Cada dirección IP se puede usar una vez, más de una vez o no usarla. * 224.100.20.3 133.234.23.2 64.123.12.1 201.111.22.3 Puntuación CLASE A 5/5 CLASE B 5/5 Wondershare PDFelement Quita marcas de agua CLASE C 5/5 CLASE D 5/5 CLASE A CLASE B CLASE C CLASE D ¿Qué tipo de registro DNS especifica el host que es la autoridad para un dominio dado? * 20/20 NS MX CNAME SOA Relaciona cada protocolo con su descripción * UDP TCP ARP Puntuación Resolves IP addresses to MAC addresses 5/5 Connection-oriented protocol whit guaranteed service 5/5 Connectionless, message-based protocol whith best-effort service 10/10 Resolves IP addresses to MAC addresses Connection-oriented protocol whit guaranteed service Connectionless, message-based protocol whith best-effort service Para cada una de las siguientes afirmaciones, seleccione Sí si la afirmación es verdadera. De lo contrario, seleccione No * Wondershare PDFelement Quita marcas de agua SI NO Puntuación Las cuatro capas TCP / IP corresponden a las siete capas del modelo OSI 5/5 La capa de aplicación TCP / IP corresponde solo a las tres capas superiores de OSI 5/5 El transporte TCP (host-a-host en el diagrama a continuación) y las capas de Internet corresponden a la capa 3 y la capa 4 en el modelo OSI 10/10 Las cuatro capas TCP / IP corresponden a las siete capas del modelo OSI La capa de aplicación TCP / IP corresponde solo a las tres capas superiores de OSI El transporte TCP (host-a-host en el diagrama a continuación) y las capas de Internet corresponden a la capa 3 y la capa 4 en el modelo OSI Esta pregunta requiere que evalúe el texto subrayado para determinar si es correcto.Todos los datos de la sesión se "cifran entre todas las máquinas" mientras se usa telnet. Seleccione la respuesta correcta si el texto subrayado no hace que la declaración sea correcta. Seleccione "No se necesita ningún cambio" si el texto subrayado hace que la declaración sea correcta. * 20/20 No encriptado Cifrado entre cualquier máquina con Windows Cifrado solo a cualquier máquina que no sea Windows No se necesita ningún cambio ¿Qué protocolo es un protocolo de capa de transporte? * 20/20 FTP IP UDP ASCII Wondershare PDFelement Quita marcas de agua Esta pregunta requiere que evalúe el texto subrayado para determinar si es correcto.Las direcciones de multidifusión IPv4 varían de "192.168.0.0 a 192.168.255.255".Seleccione la respuesta correcta si el texto subrayado no hace que la declaración sea correcta. Seleccione "No se necesita ningún cambio" si el texto subrayado hace que la declaración sea correcta. * 20/20 127.0.0.0 a 127.255.255.255 172.16.0.0 a 172.31.255.255 224.0.0.0 a 239.255.255.255 No se necesita ningún cambio Esta pregunta requiere que evalúe el texto subrayado para determinar si es correcto.Los cuatro estándares IEEE, 802.11a, b, gyn, se conocen colectivamente como redes "móviles ad hoc".Seleccione la respuesta correcta si el texto subrayado no hace que la declaración sea correcta. Seleccione "No se necesita ningún cambio" si el texto subrayado hace que la declaración sea correcta 20/20 WiMAX Bluetooth WiFi No se necesita ningún cambio Wondershare PDFelement Quita marcas de agua Simulador 3 Una universidad tiene enlaces de red entre varios lugares. ¿Dónde sería apropiada una conexión T3? * 20/20 Computadora laboratorio PC a laboratorio impresora Biblioteca de computadora portátil a Internet Campus principal a un gran campus satélite Servidor a red en la sala de servidores del campus principal no puede acceder a ningún sitio en Internet o en la intranet de la escuela. Tu escuela usa DHCP. Verifica la configuración de su red, que está configurada como se muestra en la siguiente imagen: Necesita cambiar la configuración para acceder a los sitios web. Seleccionar la opción de respuesta que completa cada declaración.(Changing the ip address setting to (answer choice) will allow internet Access y Setting the DNS server settings to (answer choice) will allow the user´s computer to look up website addresses) SELECCIONA DOS RESPUESTAS * 20/20 Wondershare PDFelement Quita marcas de agua Set Preferent DNS server to Nothing Set Alternate DNS server to 192.168.13.13 Have a default Gateway address of 192.168.13.13 Obtain DNS server address automatically Have default Gateway address of 192.168.1.1 Obtain an IP address automatically RELACIONA CADA UNO DE LOS CONCEPTOS * Internet Extranet Intranet Puntuación Es una red informática que permite el acceso controlado desde fuera de la intranet de una organización, se utilizan para casos de uso específicos, incluidos los de empresa a empresa (B2B). extranet 10/10 Wondershare PDFelement Quita marcas de agua Es una red privada que se encuentra dentro de una empresa intranet 5/5 Es un sistema global de redes informáticas interconectadas internet 5/5 Es una red informática que permite el acceso controlado desde fuera de la intranet de una organización, se utilizan para casos de uso específicos, incluidos los de empresa a empresa (B2B). Es una red privada que se encuentra dentro de una empresa Es un sistema global de redes informáticas interconectadas RELACIONA LOS SIGUIENTES CONCEPTOS * Layer 2 Tunneling Protocol SSL VPN Site-to-Site VPN Puntuación Allows a remote user to conecct to a private network from anywhere on the internet 10/10 Securely connects two portions of a private network or two private networks 5/5 Creates an unencrypted connection between two network devices 5/5 Allows a remote user to conecct to a private network from anywhere on the internet Securely connects two portions of a private network or two private networks Creates an unencrypted connection between two network devices RELACIONA CADA UNO DE LOS ESTANDARES 802.11 CON SUS CARACTERISTICAS * 802.11a 802.11b 802.11g 802.11n Puntuación 54 Mbps- 2.4 GHz 802.11g 5/5 Wondershare PDFelement Quita marcas de agua 54 Mbps-5 GHz 802.11a 5/5 600 Mbps-5 GHz/2.4 GHz 802.11n 5/5 11 Mbps- 2.4 GHz 802.11b 5/5 54 Mbps- 2.4 GHz 54 Mbps-5 GHz 600 Mbps-5 GHz/2.4 GHz 11 Mbps- 2.4 GHz Trabajas en una cafetería. Su supervisor le pide que ayude a configurar una red informática.La red debe tener los siguientes elementos:✑ Un servidor web público✑ Una red Wi-Fi para clientes✑ Una red privada para terminales de punto de venta✑ Una PC de oficina✑ Un servidor de archivos / impresión✑ Una impresora de redNecesita configurar una red perimetral para proteger la red.¿Qué dos elementos debe incluir en la red perimetral? (Escoge dos.) * 20/20 Network printer servidor de archivos servidor web red wifi RELACIONA CADA TOPOLOGÍA CON SUS CARACTERÍSTICAS * Ring Star Mesh Puntuación Each Workstation acts as a repearter 3/3 Each computer is coneccted to every other computer 3/3 Wondershare PDFelement Quita marcas de agua There is a central connectivity device 4/4 The number of conections equals the total number of computers minus one 4/4 Each node is connected to exactly two other nodes 4/4 Each computer is connected by a single cable 2/2 Each Workstation acts as a repearter Each computer is coneccted to every other computer There is a central connectivity device The number of conections equals the total number of computers minus one Each node is connected to exactly two other nodes Each computer is connected by a single cable ¿Cuáles son dos características del cable de fibra óptica? (Selecciona 2) * 20/20 Soporta acoplamientos Conduce electricidad Requiere conducto de metal Requiere un vidrio para conectores finales identifique el tipo de cable de red y el conector en el siguiente gráfico: Identifica el tipo de cable y conector que se usan * 20/20 Wondershare PDFelement Quita marcas de agua RJ 11 RJ45 FDDI FIBRA ÓPTICA ETHERNET CAT3 ¿Qué servicio de red de Microsoft puede usar para establecer una conexión a una LAN corporativa sin ninguna acción del usuario? * 20/20 VPN Escritorio remoto DirectAccess Cable cruzado IDENTIFICA SI CADA UNA DE LAS DEFINCIONES SON CORRECTAS * SI NO Wondershare PDFelement Quita marcas de agua Puntuación Whit a recursive DNS query, The DNS server will contact any other DNS servers it knows about to resolver the request 5/5 When an interative query cannot be resolverd from local data, sucj as local zone files of a cache of previous queries, the query needs to be escalated to a root DNS server 5/5 A DNS server makes an interative query as it triesto find names outside ot its local domain when it is not configured whit a forwared 10/10 Whit a recursive DNS query, The DNS server will contact any other DNS servers it knows about to resolver the request When an interative query cannot be resolverd from local data, sucj as local zone files of a cache of previous queries, the query needs to be escalated to a root DNS server A DNS server makes an interative query as it triesto find names outside ot its local domain when it is not configured whit a forwared RELACIONA CADA UNA DE LAS OPCIONES * Multicast Unicast Anycast(Broadcast) Puntuación Es la comunicación entre un solo remitente y múltiples receptores en una red. Multicast 10/10 Envía un mensaje a todos en la red Anycast(Broadcast) 5/5 Es una conexión uno a uno entre el cliente y el servidor. Unicast 5/5 Es la comunicación entre un solo remitente y múltiples receptores en una red. Envía un mensaje a todos en la red Es una conexión uno a uno entre el cliente y el servidor. Wondershare PDFelement Quita marcas de agua Esta pregunta requiere que evalúe el texto subrayado para determinar si es correcto. Una "zona secundaria" es la primera zona DNS en la que se escriben todas las actualizaciones de los registros que pertenecen a esa zona. Seleccione la respuesta correcta si el texto subrayado no hace que la declaración sea correcta. Seleccione "No se necesita ningún cambio" si el texto subrayado hace que la declaración sea correcta * 20/20 Zona primaria zona de trozos Zona de reenvío condicional No se necesita ningún cambio Estás configurando un juego de computadora en red.Debe abrir puertos en su firewall para que sus amigos puedan unirse a la red.¿Qué comando muestra los puertos que su computadora está escuchando? * 20/20 nslookup nbtstat ping netstat SELECCIONA CADA PROTOCOLO CON SU RESPECTIVO PUERTO * Columna 1 Fila 1 Fila 1 Esta pregunta requiere que evalúe el texto subrayado para determinar si es correcto.Cuando una computadora cliente no puede alcanzar un servidor DHCP, automáticamente asignará una dirección IP en el rango "10.0.0.0 10.0.0.255".Seleccione la respuesta correcta si el texto subrayado no hace que la declaración sea correcta. Seleccione "No se necesita ningún cambio" si el texto subrayado hace que la declaración sea correcta * 20/20 127.0.0.0-127.0.0.255 169.254.0.0-169.254.255.255 Wondershare PDFelement Quita marcas de agua 192168.100.0 -192.168.100.255 No se necesita ningún cambio Un nodo dentro de una red de área local (LAN) debe tener dos de los siguientes? (Escoge dos.) * 20/20 Nombre de usuario y contraseña Dirección IP NIC Compartir nombre Esta pregunta requiere que evalúe el texto subrayado para determinar si es correcto.La "red privada virtual (VPN)" protege el perímetro de una red al monitorear el tráfico a medida que ingresa y sale.Seleccione la respuesta correcta si el texto subrayado no hace que la declaración sea correcta. Seleccione "No se necesita ningún cambio" si el texto subrayado hace que la declaración sea correcta. * 20/20 Extranet Cortafuegos Intranet No se necesita ningún cambio Esta pregunta requiere que evalúe el texto subrayado para determinar si es correcto.La dirección de bucle invertido de su computadora es "127.0.0.1".Seleccione la respuesta correcta si el texto subrayado no hace que la declaración sea correcta. Seleccione "No se necesita ningún cambio" si el texto subrayado hace que la declaración sea correcta. * 20/20 10.0.1.1 169.254.0.5 192168.1.1 No se necesita ningún cambio Wondershare PDFelement Quita marcas de agua Ejecutas el comando ipconfig. El resultado se muestra en la siguiente imagen: * 20/20 Tendrá acceso limitado a Internet Tendrá acceso completo a Internet No podrá acceder a Internet No podrá acceder a la red local. ¿Qué estándar de red Wi-Fi IEEE 802.11 requiere antenas duales para que pueda funcionar en todas sus frecuencias compatibles? * 20/20 802.11a 802.11b 802.11g 802.11n ¿Cuál es la tasa de bits para un circuito T3 norteamericano? * 20/20 6.312 Mbit / s 44.736 Mbit / s 274.176 Mbit / s 400.352 Mbit / s ¿Qué característica del cable STP Categoría 5e reduce la interferencia externa? * Wondershare PDFelement Quita marcas de agua 20/20 Crosstalk Shielding Length Twisting ¿Cuáles son las tres ventajas de las VLAN? (Elige tres.) * 20/20 Requieren un enrutador para conectarse a las VLAN en otro conmutador. Pueden direccionar paquetes lógicamente usando IP. Compartimentan una red y aíslan el tráfico. Actúan como si estuvieran en la misma LAN, independientemente de la ubicación física Son eficientes porque un solo conmutador puede implementar solo una VLAN. ¿Por qué dos razones debe usar IPsec entre computadoras? (Escoge dos.) * 20/20 Compresión de datos Integridad de datos Redundancia de datos Confidencialidad de los datos Esta pregunta requiere que evalúe el texto subrayado para determinar si es correcto.Todos los enrutadores de hoy están habilitados para "TCP / IP", que es un protocolo estándar de la industria que se usa en Internet y para el direccionamiento local.Seleccione la respuesta correcta si el texto subrayado no hace que la declaración sea correcta. Seleccione "No se necesita ningún cambio" si el texto subrayado hace que la declaración sea correcta. * 20/20 HTTP FTP SMTP No se necesita ningún cambio Wondershare PDFelement Quita marcas de agua Estás en casa de vacaciones y un miembro de tu familia quiere tu ayuda para comprar e instalar el cable de red para una oficina en casa.El cable debe soportar al menos 300 Mbps.¿Cuál es la opción menos costosa que cumple con este requisito? * 20/20 Cat3 Cat5 Cat5e Cat6 Esta pregunta requiere que evalúe el texto subrayado para determinar si es correcto.El cifrado inalámbrico "WEP" es el más susceptible a la intercepción y descifrado.Seleccione la respuesta correcta si el texto subrayado no hace que la declaración sea correcta. Seleccione 'No se necesita ningún cambio' 'si el texto subrayado hace que la declaración sea correcta * 20/20 WPA-AES WPA2 WPA No se necesita ningún cambio ¿Cuál es un ejemplo de un dispositivo de red que asocia una dirección de red con un puerto? * 20/20 Switch Enrutado Modem Puente ¿Qué problema de comunicación inalámbrica es causado por las ondas electromagnéticas? * 20/20 Wondershare PDFelement Quita marcas de agua Interferencia Atenuación Magnetismo Difracción Una alerta del Centro de actividades recomienda que habilite el Firewall de Windows.Después de habilitar el firewall, ya no puede acceder a sitios web.¿Para qué dos puertos TCP debe agregar excepciones en el firewall? (Escoge dos.) * 20/20 Puerto 80 Puerto 21 Puerto 443 Puerto 25 ¿Cuáles son las dos ventajas de utilizar la topología en estrella en lugar de la topología en anillo en un grupo de trabajo de laboratorio de computación? (Escoge dos.) * 20/20 La falla de un dispositivo de conectividad central no derriba toda la red Un punto de conexión central permite flexibilidad y escalabilidad. Los datos viajan por rutas redundantes, por lo que un cable no puede detener su transmisión Un problema de cable dentro del grupo afecta a dos nodos, como máximo. ¿Cuáles son las tres características de la topología de red Ethernet? (Elige tres.) * 20/20 Utiliza tokens para evitar colisiones en la red Puede usar medios coaxiales, de par trenzado y de fibra óptica. Comprende la mayor parte de las redes existentes en la actualidad. Es un protocolo sin conmutación Puede negociar diferentes velocidades de transmisión. Wondershare PDFelement Quita marcas de agua Esta pregunta requiere que evalúe el texto subrayado para determinar si es correcto.El servicio telefónico simple (POTS), la mayoría de las líneas RDSI y las líneas T1 conmutadas son ejemplos de "Cambio de mensajes".Seleccione la respuesta correcta si el texto subrayado no hace que la declaración sea correcta. Seleccione 'No se necesita ningún cambio' 'si el texto subrayado hace que la declaración sea correcta. * 20/20 Conmutación de circuitos Cambio de paquetes Conmutación FDDI No se necesita ningún cambio La computadora de su casa tiene problemas para acceder a Internet.Sospecha que el servicio DHCP de su enrutador de Internet no funciona, por lo que verifica la dirección IP de su computadora.¿Qué dirección indica que el servicio DHCP de su enrutador NO funciona? * 20/20 169.254.1.15 172.16.1.15 192.168.1.15 10.19.1.15 ¿Cuál de estos es un espacio de direcciones públicas? * 20/20 192.168.0.0/16 197.16.0.0/12 10.0.0.0/8 172.16.0.0/12 Esta pregunta requiere que evalúe el texto subrayado para determinar si es correcto.En una red inalámbrica que requiere un certificado SSL, "WEP" maneja el certificado SSL.Seleccione la respuesta correcta si el texto subrayado no hace que la declaración sea correcta. Seleccione "No se necesita ningún cambio" si el texto subrayado hace que la declaración sea correcta. * Wondershare PDFelement Quita marcas de agua 20/20 802.1X WPA2-PSK WPA-PSK No se necesita ningún cambio Esta pregunta requiere que evalúe el texto subrayado para determinar si es correcto.Para establecer configuraciones de seguridad más bajas en Internet Explorer para un sitio de extranet, agregue la URL del sitio a la zona "Intranet local".Seleccione la respuesta correcta si el texto subrayado no hace que la declaración sea correcta. Seleccione "No se necesita ningún cambio" si el texto subrayado hace que la declaración sea correcta. * 20/20 Internet Sitios de confianza No se necesita ningún cambio Estás ayudando a un amigo a configurar un servidor web público para una oficina en casa.Su amigo quiere proteger la red interna de intrusiones.Que deberias hacer * 20/20 Configure el servidor web en una red perimetral. Configure el servidor web para bloquear el acceso en los puertos 80 y 443. Configure el firewall para bloquear el acceso en los puertos 80 y 443 Configure la dirección IP del servidor web para que esté dentro de la LAN ¿Cuáles son dos características del método de acceso CSMA / CD? (Escoge dos.) * 20/20 Comprueba si se ha detectado una colisión Realiza una búsqueda por turnos de solicitudes para transmitir desde todos los nodos de la red Señala su intención de transmitir en la red. Espera hasta que el medio de transmisión esté inactivo. Wondershare PDFelement Quita marcas de agua ¿Cuáles son dos características de una topología de red de malla? (Escoge dos.) * 20/20 Es tolerante a fallas debido a conexiones redundantes. Cada nodo se conecta a cualquier otro nodo en la red. Funciona mejor para redes con una gran cantidad de nodos Requiere menos cableado que una topología en estrella o en anillo. ¿Qué protocolo es responsable de asignar automáticamente las direcciones IP? * 20/20 HTTP FTTP TCP DHCP Esta pregunta requiere que evalúe el texto subrayado para determinar si es correcto.Según el modelo OSI, el cifrado se realiza en la "capa de transporte".Seleccione la respuesta correcta si el texto subrayado no hace que la declaración sea correcta. Seleccione "No se necesita ningún cambio" si el texto subrayado hace que la declaración sea correcta. * 20/20 Presentation Network Application No se necesita ningún cambio Esta pregunta requiere que evalúe el texto subrayado para determinar si es correcto.Las políticas de IPSec para dos máquinas en una LAN se pueden modificar mediante el "complemento de política de IPSec" en Windows 7.Seleccione la respuesta correcta si el texto subrayado no hace que la Wondershare PDFelement Quita marcas de agua declaración sea correcta. Seleccione "No se necesita ningún cambio" si el texto subrayado hace que la declaración sea correcta. * 20/20 Firewall de Windows con complemento de seguridad avanzada Propiedades del adaptador LAN Complemento de acceso remoto No se necesita ningún cambio Esta pregunta requiere que evalúe el texto subrayado para determinar si es correcto.Una tabla de Protocolo de resolución de direcciones (ARP) se utiliza para asociar direcciones IP con "nombres de host".Seleccione la respuesta correcta si el texto subrayado no hace que la declaración sea correcta. Seleccione "No se necesita ningún cambio" si el texto subrayado hace que la declaración sea correcta. * 20/20 Membresía del grupo en el hogar direcciones MAC Enrutadores preferidos No se necesita ningún cambio ¿Qué dispositivo de red interconecta computadoras en un grupo de trabajo, se puede configurar de forma remota y proporciona el mejor rendimiento? * 20/20 Interruptor no administrado Hub Opción 3 Router Interruptor gestionado ¿Cuál es la longitud máxima del cable para un solo cable UTP Cat5? * 20/20 285 pies / 86.87 metros 328 pies / 99.97 metros 432 pies / 131.67 metros 600 pies / 182.88 metros Wondershare PDFelement Quita marcas de agua ¿Cuál de estos tipos de cable transmite datos a la mayor distancia? * 20/20 Fibra multimodo fibra monomodo Cat5e Cat6 ¿Cuál es la similitud entre los switches de capa 2 y capa 3? * 20/20 Ambos proporcionan un alto nivel de seguridad a la red. Ambos permiten la implementación de VLAN. Ambos reenvían paquetes a la red. Ambos usan direccionamiento lógico para reenviar transmisiones. Esta pregunta requiere que evalúe el texto subrayado para determinar si es correcto.El "enrutamiento dinámico" es tolerante a fallas.Seleccione la respuesta correcta si el texto subrayado no hace que la declaración sea correcta. Seleccione "No se necesita ningún cambio" si el texto subrayado hace que la declaración sea correcta. 20/20 Enrutamiento estático No se necesita ningún cambio Ruta fija Wondershare PDFelement Quita marcas de agua Test 1 What mechanism do wireless networks use to access the network? * CSMA/CD CSMA/CA token passing What command do you use to test the TCP/IP stack on a computer? * Ping localhost ,Ping 127.0.0.1 y Ping loopback Tracert , Ping y Cmd net, Ping y loopback Which model user a central database for authentication? * peer-to-peer workgroup client/server Otros: What ports are defined above 49,152? * dynamic ports, Dynamic ports, also known as private ports, can be used by applications, but they cannot be registered by vendors. Dynamic ports are from port 49152 to 65535. Static ports, also known as private ports Unshielded twisted-pair (UTP) is the cable most commonly used in local area networks. What is used to uniquely identify a host on a TCP/IP network? IP address file server peer-to-peer TCP/IP and IPX/SPX are known as _________ stacks. * Protocol (stacks) Command Application Wondershare PDFelement Quita marcas de agua What layer in the OSI model is responsible for logging on and off? * Session The Session layer governs the establishment, termination, and synchronization of sessions within the OS over, the network and between hosts. When you log on, youare creating a session while on the network. The Presentation layer covers both compression and encryption. Physical, layer 1 What model is used to describe how data communication occurs between hosts? * OSI reference model ISO reference model IP reference model What is the advantage of UDP over TCP? * Less Overhead - Faster Performance ARP (Address Resolution Protocol) Protocol (stacks) Otros: What type of server does Active Director run on? * file server database server network controller What are the seven layers found in the OSI model, in order? * Physical,Data Link,Network,Transport,Session,Presentation,Application Application,Physical,Data Link,Network,Transport,Session,Presentation Network,Transport,Session,Presentation,Application,Physical,Data Link Which topology is the most redundant and the most expensive? * star ring Wondershare PDFelement Quita marcas de agua Mesh Otros: Which port categories include inbound ports of HTTP, HTTPS, FTP, and DNS? * well-known ports Physical, layer 1 UDP (User Datagram Protocol) What type of server does Active Director run on? * file server print server network controller Which layer in the OSI model includes the cable andnetwork adapters? * Physical, layer 1 Transport Data Link "Which layer in the OSI model is used to verify thatdata was delivered without error?" * Data link, layer 2 Transport layer, layer 4 Network layer, layer 3 A _________ is a single computer or device that connects to a TCP/IP network. (Two answers) * Host or Node IP address file server Which layer in the OSI model covers routing between networks? * Wondershare PDFelement Quita marcas de agua Network layer, layer 3 Application, layer 1 Transport layer, layer 4 Which layer of the OSI model is used to create a connection so that a host can transfer files? * Session Application Transport Which of the following does a switch use for increased performance? * simplex half duplex full duplex How many layers does the TCP/IP model have? * 4-5 3-7 2-7 Which layer in the OSI model covers HTTP, FTP, and RDC? * Application, layer 1 Transport layer, layer 4 Network layer, layer 3 What layer in the OSI model is used to encrypt data? * The Presentation layer covers both compression and encryption The Session layer governs the establishment, termination, and synchronization of sessions within the OS over the network and between hosts. When you log on, youare creating a session while on the network. Wondershare PDFelement Quita marcas de agua What is the most common adapter or connector used to connect a computer to a wired network? * RG6 RJ-45 RG58 Which protocol do you use as the transport protocolfor a video application? * UDP (User Datagram Protocol) PDU (User Datagram Protocol) SDP (User Datagram Protocol) If you want to connect a computer directly to another computer without using a switch, you use a __________. * Cossover cable Direct by cable Coaxial cable If you are making a crossover cable and one end is 568A, what should the other end be? * 568B 568A BNC What is the most common network cable used today? * Unshielded twisted-pair (UTP) is the cable most commonly used in local area networks. Coaxial is the cable most commonly used in local area networks. optical fiber Which layer in the OSI model is included in the TCP/IP model? * Transport ,In the TCP/IP model, the OSI Physical layer is skipped altogether, and the Application layer comprises the OSI application, presentation, and session layers. The Transport layer is the only one from the OSI model that also appears in the TCP/IP model. Wondershare PDFelement Quita marcas de agua Session,In the TCP/IP model, the OSI Physical layer is skipped altogether, and the Application layer comprises the OSI application, presentation, and session layers. The Transport layer is the only one from the OSI model that also appears in the TCP/IP model. Data ,In the TCP/IP model, the OSI Physical layer is skipped altogether, and the Application layer comprises the OSI application, presentation, and session layers. The Transport layer is the only one from the OSI model that also appears in the TCP/IP model. What zone is used to publish external websites for an organization? * intranet extranet DMZ Otros: What is the central device used in wireless LANs? * Router Switch Wireless Access Point Which protocol is used to translate IP addresses to MAC addresses? * ARP (Address Resolution Protocol) Protocol (stacks) dynamic ports Nombre Grado y sección * Rojas Rios Jesus Angel A What model promises the most processing power? * centralized computing distributive computing switching computing Otros: What is the most common central device used today to connect computers to a network? * Wondershare PDFelement Quita marcas de agua hub switch SOHO Router Which layer of the OSI model includes VLANs? * Data link, layer 2,Layer 2 switching can also allow for a virtual LAN(VLAN) to be implemented. Application, layer 7,Layer 7 switching can also allow for a virtual LAN(VLAN) to be implemented. Network link, layer 1,Layer 1 switching can also allow for a virtual LAN(VLAN) to be implemented. What is the maximum speed supported by 802.11b? * 11 Mbps 10 Mbps 54 Mbps What do you use to create VLANs? * Router switch firewall What standard describes CSMA/CD? * 801.2 802.3 802.5 Which layer in the OSI model do MAC addresses and switches use? * Data link, layer 2 Network layer, layer 3 Application, layer 1 Otros: Wondershare PDFelement Quita marcas de agua What do you use to isolate a group of computers within your organization? * WLAN WAN VLAN Otros: Wondershare PDFelement Quita marcas de agua Test 2 This releases and refreshes NetBIOS names. * netstat -RR (command) nbtstat -s (command) nbtstat -R (command) Shows paths to a destination on another network numerically. * tracert -d (command) pathping (command) tracert + IP address (command) What command clears the NetBIOS name cache table? * Nbtstat -R Nbtstat -S Nbtstat -T Command used to take control of a remote computer. * telnet (command) pathping (command) nslookup (command) Shows paths to a destination on another network as well as the degree of packet loss. * pathping (command) nslookup (command) telnet (command) What command tests netowrk connectivity while showing you each hop along the way? * tracert Pathping Ping Wondershare PDFelement Quita marcas de agua What command do you use to connect to a FTP server to download a file? * Ftp SMTP Telnet Used in the command prompt to connect to FTP servers * FTP (command) Ipconfig Universal Naming Convention What command do you use to connect to a remote computer so that you can execute commands? * Telnet SMTP FTP NOMBRE GRADO Y SECCIÓN * Rojas Rios Jesus Angel A What protocol does the ping command use to test network connectivity? * ICMP Ipconfig /flushdns flushdns Displays information about DNS names and their corresponding IP addresses, and it can be used to diagnose DNS servers. * nslookup (command) pathping (command) telnet (command) What command is used to add static routes to a Windows computer? * route Wondershare PDFelement Quita marcas de agua netsh Netstat -r A link-state protocol that monitors the network for routers that have a change in their link-state, meaning whether they were turned off/on/restarted. * Open Shortest Path First (OSPF) Net (command) Routing Information Protocol (RIP) What command do you use to display and modify the network configuration of a local computer? * netsh route Netstat -r This can be used when mapping drives and connecting to computers for other reasons. * Universal Naming Convention FTP (command) Ipconfig This displays NetBIOS sessions and attempts to convert the remote IP addresses to names and the remote computers are listed by IP address. nbtstat -S (command) nbtstat -R (command) netstat -RR (command) A built-in command-line scripting utility that enables you to display and modify the network configurations of the local computer. * netsh (command) route (command) nslookup (command) Wondershare PDFelement Quita marcas de agua What command do you use to test a system's IPv4 protocol stack? Ping 127.0.0.1 Tracert 127.0.0.1 Ipconfig 127.0.0.1 What command displays the IP address, subnet mask, and default gateway of the system you are currently on? * Ipconfig ICMP Ipconfig /flushdns What command do you use to clear the DNS cache on a local system? * Ipconfig /flushdns ICMP Ipconfig This displays NetBIOS over TCP/IP statistics for local and remote computers. * nbtstat (command) netstat -s (command) nbtstat -R (command) This displays NetBIOS sessions and attempts to convert the remote IP addresses to names. * nbtstat -s (command) nbtstat -R (command) netstat -RR (command) Enables you to display and make changes to the local IP routing table of the computer. * route (command) nslookup (command) Wondershare PDFelement Quita marcas de agua netsh (command) Shows paths to a destination on another network. * tracert + IP address (command) tracert -d (command) pathping (command) What command do you use to retrieve or update your DHCP assigned configuration? * Opción 1 Tracer /displaydns, Ipconfig /flushdns, Ipconfig /registerdns Royt /diersplaydns, Ipconfig /flushdns, Ipconfig /registerdns Allows you to configure various networking options such as services. net (command) net view(command) netstat What command do you use to register the computer's name and IP address with the nearest DNS server?Ipconfig /displaydns, Ipconfig /flushdns, Ipconfig /registerdns * Ipconfig /release, Ipconfig /renew Tracert /release, Ipconfig /renew Netstat /release, Ipconfig /renew Shows the computers on your immediate network, whether they operate as a workgroup or a domain. * net view (command) net (command) netstat A distance vector protocol that uses algorithms to decipher which route to send data packets. * Wondershare PDFelement Quita marcas de agua Routing Information Protocol (RIP) Open Shortest Path First (OSPF) Net (command) What command do you use to display active TCP or UDP connections? * Netstat Nbtstat Networkstat What command do you use to display the routing table on a local system? * Netstat -r netsh route What command is used to display NetBIOS over TCP/IP statistics? * Nbtstat Nbtstat -R Nbtstat - S What command do you use to display the MAC address on a system? * Ipconfig /all Ipconfig Tracert This displays statistics per protocol, such as TCP, UDP, ICMP, IP, etc... * netstat -s (command) nbtstat (command) nbtstat -r (command) What command can you use to connect a mail server so that you can test SMTP? * Telnet Wondershare PDFelement Quita marcas de agua SMTP FTP This purges the contents of the NetBIOS name cache table. * nbtstat -R (command) netstat -s (command) netstat -RR (command) This displays NetBIOS name resolution statistics. * nbtstat -r (command) nbtstat (command) netstat -s (command) Wondershare PDFelement Quita marcas de agua Test 3 DEFINITION Mbps * Megabits per second Megabits Megabits and second Definition DLL * Data Link Layer Data Link Data Layer Definition P2P * Peer-to-Peer Peer File Peer Definition RIP * Routing Information Protocol Routing Information Routing Protocol Definition Gbps * Gigabits per second Gigabits Gigabits and second Definition DMZ * Demilitarized Zone Zone network Zone virtual Definition OS * Wondershare PDFelement Quita marcas de agua Operating System System organization organization system What command displays Ethernet statistics? * Netstat -e Netstat -e/Ipconfig Netstat -e/renew Definition WAN * Wide Area Network Area Network Wide Network Definition MAU/MSAU * Multistation Access Unit Access Unit Multistation Unit Definition WAP * Wireless Access Point Access Point Access Point route Definition MAC * Media Access Control Media Control Media Access What command do you use to register the computer's name and IP address with the nearest DNS server? * Ipconfig /release, Ipconfig /renew Wondershare PDFelement Quita marcas de agua Netstat -e/Ipconfig Netstat -e/renew Definition ISP * Internet Service Provider Service Provider Internet Provider Definition WLAN Wireless Local Area Network Local Area Network Network wireless Definition ICMP * Internet Control Message Protocol Internet Control Message Internet Control Protocol Definition CSMA/CA * Carrier Sense Multiple Access with Collision Avoidance Carrier Sense Multiple Access Access with Collision Avoidance Definition CTI * Computer Telephony Integration Telephony Integration Computer Integration Definition FTP * File Transfer Protocol File Protocol File Transfer Wondershare PDFelement Quita marcas de agua Definition CSMA/CD * Carrier Sense Multiple Access with Collision Detection Carrier Sense Multiple Access with Collision Detection Definition OSI * Open Systems Interconnection Systems Interconnection Open Interconnection Definition VLAN * Virtual Local Area Network Local Area Network Local Area Definition SNMP * Simple Network Management Protocol Simple Network Management Simple Network Protocol Definition OSPF * Open Shortest Path First Open Shortest Open Path First Definition IEEE * Institute of Electrical and Electronics Engineers Electrical and Electronics Engineers Institute Electronics Engineers DEFINITION LAN Wondershare PDFelement Quita marcas de agua Local Area Network Wirles local network PC local network NOMBRE GRADO Y SECCIÓN * Rojas Rios Jesus Angel Definition ARP * Address Resolution Protocol Address Protocol Address Resolution Definition RAS * Remote Access System Remote Access Access System Definition NetBIOS * Network Basic Input/Output Network Basic Network Input/Output Definition UDP * User Datagram Protocol User Datagram User Protocol What option do you sue to ping constantly until you stop it? * Ping -t [Ipaddress] Ipconfig Config DEFINITION TCP * Wondershare PDFelement Quita marcas de agua Transmission Control Protocol Transmission Control Control Protocol Definition ANSI * American National Standards Institute American Standards Institute American National Institute Definition SMTP * Simple Mail Transfer Protocol Simple Transfer Protocol Simple Mail Protocol Definition MDI(X) * Medium Dependent Interface (Crossover) Medium Dependent Medium Interface Definition NOS * Network Operating System Operating System Network Operating Wondershare PDFelement Quita marcas de agua ¿Qué dos de las siguientes son opciones de conectividad para las redes de área extensas (WAN)? (Elija dos respuestas) Línea alquilada Acceso telefónico Token ring Ethernet ¿Cuál de los siguientes usar registro de puntero y registros A? Servidor DNS IDS Servidor NAT IPS 802.11AC Eres compatible con las Versiones anteriores 802. 11a/b/g/h SI Los puertos doble UPD 802. 11 hace admiten transmisiones simultaneas en las bandas de frecuencia de 2.4 GHz y 5GHz. SI El ancho de bando máximo para 802.11ac es 1.3Gbps NO Su red está configurada cómo varia superredes enrutada Al revisar su informe sobre el tráfico de la red 192.168.14/14.0/24, descubre que varios paquetes se dirigieron a 192.168.14.2 Este es un ejemplo de una dirección de multidifusión. Revisa el texto subrayado. Sí la frase es correcta seleccioné “no se requiere ningún cambio”. Sí es incorrecta selección de la respuesta que le haga se corre Ilegal De unidifusión De difusión APIPA No se requiere ningún cambio Wondershare PDFelement Quita marcas de agua ¿Cuáles son tus características del cable de fibra óptica? (Elija dos respuestas) Conduce la electricidad Admite la inserción Requiere un conducto metálico Requiere un pulido para los conectores finales Los clientes intentaran renovar las concesiones de direcciones cuando el periodo de concesión llegue a su punto medio SI Los dientes continuarán usando sus direcciones durante todo el periodo de con sesión SI Los clientes continuarán usando sus direcciones de una vez finalizado el periodo de concesión hasta que haya disponible un servidor DHCP NO ¿Cuáles son las tres características de una topología de red Ethernet? (Elija tres respuestas) Puede usar medios concesiones, de par trenzado y de fibra óptica Usa tokens para evitar colisiones en la red Es un protocolo sin conmutación Puede negociar diferentes velocidades de transmisión Constituye el mayor uso compartido de redes que se utiliza actualmente Wondershare PDFelement Quita marcas de agua ¿Qué tipo de registro usa DNS para buscar un servicio de correo? Registro DNS de servicio (SRV) Registro DNS canónico (CNAME) Registro Dns de host (A) Registro DNS de Agente de intercambio de correo (MX) Los VPN se incorpora en una red para: Foto borrosa Un conmutador envía los paquetes de unidifusión solo a un puerto de destino SI Un conmutador desborda los puertos si no sabe a dónde enviar un paquete SI Un conmutador envía los paquetes de difusión solo al puerto superior NO Wondershare PDFelement Quita marcas de agua El protocolo de consulta usando para localizar los recursos de una des es: el Protocolo liguero de acceso a directorios (LDAP) el Protocolo de datagramas de usuario (UDP) Telnet Tracert Una ruta no puede tener más de 15 saltos SI Los cambios de ruta se difunden inmediatamente a través de la red SI La administración de rutas se vuelve más eficaz a medida que crece la red NO Las rutas se calculan en función del numero de saltos necesarios SI ¿Cuál de las siguientes son tres ventajas de las VLAN? (Elija tres respuestas) Crean compartimientos en la red aíslan el trafico Son eficientes porque un solo conmutador puede implementar una única VLAN Pueden dirigir lógicamente los paquetes mediante IP Requieren un enrutador para conectarse a las VLAN de otro conmutador Actúan como si estuvieran en la misma LAN independientemente de la ubicación física. Un puente inalámbrico conecta los dispositivos basados en Ethernet a la red SI Un puente inalámbrico aumenta la intensidad de la señal inalámbrica del punto de acceso. SI Los puentes inalámbricos siempre trabajan en pares. SI ¿Qué dos funciones se implementan en el nivel de aplicación del modelo OSI? Elija dos respuestas Autenticación de usuarios Servicios de directorio Cifrado/descifrado de datos Servicios de archivos remotos Compresión de los datos Wondershare PDFelement Quita marcas de agua El comando tracert muestra las direcciones de enrutador que se atraviesan entre un origen y un destino SI El comando tracert determina la pérdida de paquetes entre un origen y un destino NO El comando tracert puede mostrar una lista de los enrutadores que se están usando para todas las conexiones activas SI El adaptador inalámbrico tiene dirección IP configurada mediante DHCP El adaptador Ethernet tiene dirección IP configurada mediante APIPA 127.0.0.0-127.255.255.255 Direcciones de bucle invertido 192.168.0.0-192.168.255.255 Direcciones de red privada 224.0.0.0-239.255.255.255 Direcciones de miltidifusión Los dispositivos identifican sta topología física conectando un concetador central mediante cables individuales Estrella Esta es la topología física que usan FDDI y SONET Anillo Esta es la topología física en la que se basa la red pública de internet Malla Esta topología física se basa en un método de acceso tranmisión de tokens que habilita cada nodo como repetidor Bus Varias conexiones entre nodos pueden reconocer esta topología fíica Malla Wondershare PDFelement Quita marcas de agua Un equipo que ejecuta Windows server 2016 está configurado como un enrutador. Usted configura la compatibilidad de directivas en calidad del servicio ¿Qué dos directivas puede configurar a través de las opciones para directivas de QoS? Puede establecer la prioridad del trafico en función de la solicitud que se envía Puede optimizar las rutas en función del ancho de banda disponible Con na consulta DNS recursiva el servidor DNS se pondrá en contacto con todos los servidores DNS que conozca para resolver la solicitud No Cuando no se puede recibir una consulta literativa a partir de los datos locales por ejemplo los archivos de zona local o una cache de las consultas anteriores la consulta debe escalarse a un servidor DNS raíz No Un servidor DNS realiza una consulta iterativa mientras intenta buscar nombres fuera de su local cuando no esta configurado con un reenviador Si El adaptador inalámbrico tiene una dirección IP configurada mediante DHCP El adaptador Ethernet tiene una dirección IP configurada mediante DHCP En esta pregunta debe valorar si el texto subrayado es correcto La utilidad ping usa el protocolo ICMP para probar la comunicación con un host remoto. Revise el texto subrayado. I la frase es correcta, seleccione “No se requiere ningún cambio”. Si es incorrecta, seleccione la respuesta que la hace correcta No se requiere ningún cambio ¿Qué dos beneficios brinda el so de ASDL en conexiones WAN? Elija dos respuestas ADSL se implementa a través e líneas de servicio estándar de la compañía telefónica ADSL envía la necesidad de usar un ISP para conectarse a internet Wondershare PDFelement Quita marcas de agua Multidifusion Se asigna una o varias interfaces de red ubicadas en las diversa subredes de la red y se usa para las comunicacioneas de uno a varios Difusión se asigna todas las interfaces de red ubicadas en una subred de la re y se usa para las comunicaciones de uno a todos en una subred Unidifusion se asigna a una sola interfaz de red ubicada en una subred espeotica de la red y se usa para las comunicaciones de uno a uno Los enrutadores IPV4 pueden reenviar las difusiones de red fuera de la subred de la red local Sí Los equipos de Windows usan el protocolo BOOTP cuando se configuran para obtener una dirección IP automáticamente Sí Cuando configure equipos de Window para obtener una dirección IP automaticamente y no pueda ponerse en contacto con un servidor DHCP se asignara a los equipos de una dirección IP privada automática (APIPA) Sí Implementa un servidor que ejecuta Windows server 2016 e instala el rol de servidor Acceso remoto. Tiene que configurar el enrutador para permitir que los clientes internos que tienen direcciones IPV4 provadas puedan obtener acceso a internet y navegar a diferentes sitios web Una red ad hoc es una configuración de red punto a punto Sí Una red ad hoc admite la seguridad WEP, WPA y WPA2 No Una red de acceso inalámbrico (WAP) necesita un enrutador o conmutador por cable para conectarse a una red cableada No Una red de punto de acceso inalámbrico (WAP) es más segura que una red ad hoc Sí 802.11ac es compatible con las versiones anteriores 802.11 a/b/g/n Wondershare PDFelement Quita marcas de agua Los puntos WAP de 802.11ac admiten transmisiones simultaneas en las banas de frecuencia de 2,4GHz y 5 GHz El ancho de banda máximo para 802.11ac es 1,3Gbps SMTP 25 FTP 21 HTTPSS 443 Va a configurar una red inalámbrica con las propiedades de red inalámbrica que muestran en la imagen siguiente: Para seleccionar manualmente a qué red se conecta debe desactivar: Conectarse automaticamente cuando esta red esté de El tipo de seguridad de requiere certificados para el cifrado WPA2-Personal Wondershare PDFelement Quita marcas de agua Wondershare PDFelement 4/2/2021 Test mta tema 8 Quita marcas de agua Wondershare PDFelement Los switches de capa 2 utilizan tablas de enrutamiento Verdadero Falso. FALSO Los switches de capa 3 utilizan direcciones lógicas Verdadero Falso. VERDADERO Los switches de capa 2 utilizan direcciones MAC Verdadero Falso. VERDADERO Un switch de capa 2 utiliza tablas de direcciones MAC para determinar dónde envíalas tramas de datos Verdadero Falso. VERDADERO Un switch de capa 2 inunda todos los puertos (broadcast-difusión) si no sabe dónde enviar una trama de datos. Verdadero Falso. VERDADERO ¿En qué capa opera el router? Red Relaciona cada dispositivo con su función Router Switch de capa 2 Hub Network interface card. Se accede a sitios web sin seguridad por el puerto 80 Verdadero Falso. VERDADERO Se accede a sitios web públicos por el puerto 25 Verdadero Falso. FALSO Se accede a sitios web seguros (garantizados) por el puerto 443 Verdadero Falso. VERDADERO La capa 3 de switching para determinar el destino del paquete utiliza: Direcciones IP El dispositivo que utiliza direcciones lógicas para determinar rutas de datos es el switch de : Capa 3 Para determinar la ruta a seguir por los datos, la conmutación de CAPA 2 utiliza DIRECCIONES MAC Estamos en Internet Explorer, tecleamos www.microsoft.com .¿Qué protocolo se inicia al entrar en la página? HTTP ¿ Qué tipo de direcciones utiliza la capa 2 de OSI para determinar la ruta de los datos a enviar? Direcciones MAC. ¿Qué es un switch de capa 3? Un dispositivo que realiza funciones similares a un switch y a un router. La capa 2 de OSI utiliza direcciones MAC Verdadero Falso. VERDADERO La capa 3 de OSI utiliza direcciones Ip Verdadero Falso. FALSO La capa 3 de OSI utiliza direcciones MAC Verdadero Falso. VERDADERO Los mapas TCP están en la capa 4 Un usuario no puede conectarse a Internet. ¿Cuál es el problema? La puerta de enlace RARP resuelve direcciones IP a direcciones MAC Verdadero Falso. FALSO DNS resuelve nombres de host a direcciones IP Verdadero Falso. VERDADERO ARP resuelve direcciones IP a direcciones MAC Verdadero Falso. VERDADERO Un bridge se encuentra en la capa 2 Verdadero Falso. VERDADERO Relacionar estas tecnologías Capa Física Capa de Sesión Capa de Presentación Capa de Enlace de datos Capa de Transporte Capa de Red Capa de Aplicación. ¿Qué comunicación se define entre las capas física y enlace de datos? Protocolos LAN. ¿Qué comunicación se define entre las capas de aplicación y sesión? Protocolos WAN ¿Qué TRES interacciones ocurren entre las capas del modelo OSI? https://www.daypo.com/mta-tema-8.html#test 1/48 4/2/2021 Test mta tema 8 Quita marcas de agua Wondershare PDFelement Capa por encima Capa par en otros sistemas informáticos Capa por debajo TCP es orientado a conexión y fiable Verdadero Falso. VERDADERO UDP no está orientado a conexión y no es fiable Verdadero Falso. VERDADERO IP está orientado a conexión y es fiable Verdadero Falso. FALSO El administrador de IT le pide que envié un ping a su laptop para ver si su computadora puede encontrarla en la red. En este escenario, se estaría implementando el protocolo ICMP. ¿Cuantas capas tiene el modelo OSI? 7 ¿Cuál de las siguientes capas trata con la transferencia de datos? Enlace de datos Necesita instalar un router en la red de su compañía que permitirá el acceso a Internet. ¿En que capa del modelo OSI reside este dispositivo? Red Al ejecutar un comando netstat –an en el símbolo del sistema nota que hay muchas conexiones que se están realizando y que dicen TCP en la columna de la izquierda. ¿A qué capa de OSI se está refiriendo el TCP? Capa 4 Sospecha que hay un problema con el adaptador de red de su ordenador y su habilidad para mandar los marcos de datos correctos que corresponden con la arquitectura de red utilizada por el resto de sus ordenadores. ¿Que capa debe intentar utilizar como punto de inicio para la resolución del problema? Física ¿ A que capa de OSI se refiere un estándar como 100BASE-T? Física Necesita encontrar las direcciones MAC de todos los ordenadores a los que un ordenador de usuario en particular se ha conectado recientemente. ¿Qué comando debería utilizar para llevar esto a cabo? ping 127.0.0.1 arp -a Se le ha pedido capturar y analizar paquetes en un servidor. ¿Que herramienta le permite hacer esto? (Seleccione dos respuestas.) Protocol analyzer Wireshark. Un switch de ______________ es uno que utiliza direccionamiento lógico para determinar rutas de datos. Capa 3. Los puertos 1024–49,151 son puertos utilizados por proveedores para aplicaciones propietarias. Son conocidos como puertos Registrados El puerto ____________ se utiliza por el protocolo de transferencia de archivos. 21 Su gerente quiere que permita conexiones HTTP y HTTPS hacia el servidor web de la compañía. Para hacer esto, necesita abrir los puertos de entrada ___________ y _____________.80 y 443. Su compañía tiene un servidor DNS que resuelve los nombres de dominio para direcciones IP. Este servidor debe tener abierto el puerto ________ para servir las peticiones para la resolución de nombres. 53 Necesita descubrir las conexiones a internet que ha realizado un ordenador recientemente. También necesita ver la información numérica para saber la dirección ip y numeros de puerto de los ordenadores de destino. Esto se consigue con el comando netstat –nao https://www.daypo.com/mta-tema-8.html#test 2/48 4/2/2021 Test mta tema 8 Quita marcas de agua Wondershare PDFelement Su jefe le pide que conecte tres portátiles a la red inalámbrica WLAN42 que se ejecuta a una frecuencia de 2,4GHz con una velocidad de 54 Mbps. ¿Qué estándar debería implementar? 802.11g. Necesita conectar tres redes inalámbricas. Una 802.11a, una 802.11g y una 802.11n. ¿Qué herramienta inalámbrica debería utilizar? Puente inalámbrico Uno de los ordenadores de su red no se puede conectar a la misma y tiene razones para sospechar del cable de par trenzado. ¿Qué herramienta debería utilizar para revisar los problemas del cable? Probador de continuidad El cable es Directo Cruzado. El cable cruzado se utiliza para conectar dispositivos similares como ordenador a ordenador, hub a hub, switch a switch…. Verdadero Falso. VERDADERO El cable directo se utiliza para conectar dispositivos diferentes por ejemplo de equipo a switch Verdadero Falso. VERDADERO https://www.daypo.com/mta-tema-8.html#test 3/48 4/2/2021 Test mta tema 8 Quita marcas de agua Wondershare PDFelement El cable rollover es otro nombre para el cable cruzado Verdadero Falso. FALSO Enlazar lo correcto Cat5 Cat2 Cat5e Cat3. Su red tiene 10 portátiles y 14 ordenadores de escritorio. Estos equipos son los únicos que quiere permitir conectar a la red. ¿Qué puede hacer para evitar que otros equipos se conecten a su red inalámbrica? Deshabilitar la difusión SSID. ¿Qué tipo de cable se utiliza para conectar dos dispositivos iguales? Cable cruzado WEP proporciona el cifrado más potente para una red inalámbrica. Si esta definición es correcta seleccione "No necesita ningún cambio", si no elija la opción correcta Radius WPA2. Para conectar cada ordenador al hub usamos Cable directo Cable cruzado. CABLE DIRECTO Para conectar cada hub al switch usamos Cable cruzado Haga coincidir lo que corresponda Atenuación Crosstalk Colisiones de tráfico. Las opciones mostradas son métodos inalámbricos de encriptación Verdadero Falso. VERDADERO WEP es la forma más fácil de quebrantar Verdadero Falso. VERDADERO El método más seguro sin utilizar un servidor de autenticación 802.1X es el WPA2 Verdadero Falso. VERDADERO El método más seguro que utiliza un servidor de autenticación 802.1X para distribuir una clave única a cada usuario es el WPA2 Enterprise Verdadero Falso. VERDADERO Relacionar lo que corresponda Frecuencia 2.4 Gz Rango de datos 11 Mbps Frecuencia 2.4 Gz Rango de datos 54Mbps Frecuencia 2.4 o 5 Gz Rango de datos 65-600Mbps Frecuencia 5 Gz Rango de datos 54Mbps. Un cable que cumpla con la norma 1000BaseT tiene una longitud máxima de 100 metros Su vecino le ha pedido instalar la red de su oficina en casa. Quiere cable que tiene que soportar al menos un gigabit de velocidad por segundo. ¿Qué opción menos costosa cumple este requisito? Cat5e Necesita conectar dos switches. ¿Qué cable necesita? Cable cruzado https://www.daypo.com/mta-tema-8.html#test 4/48 4/2/2021 Test mta tema 8 Quita marcas de agua Wondershare PDFelement Necesita montar un grupo de interfaces de red IPv6 de tal forma que cada paquete se entregue a cada interfaz. Deberá implementar una dirección Multicast IPv6 es un sistema de 128 bits Relacione cada IP y máscara con su dirección de red y broadcast que corresponda 117.255.33.121/255.255.240.0 117.255.33.121/255.255.0.0 117.255.33.121/255.255.255.224 https://www.daypo.com/mta-tema-8.html#test 5/48 4/2/2021 Test mta tema 8 Quita marcas de agua Wondershare PDFelement 117.255.33.121/255.255.255.0 117.255.33.121/255.255.255.256. Necesita montar 200 ordenadores en una red privada de clase A. ¿Cuál de las siguientes cumple con todos los criterios de una red de clase A? 10.0.0.0 Tenemos un servidor que se ha auto-asignado la dirección IPv6 fe80::260:8ff:fec0:98d%4. El servidor no se conectará a internet ya que ésta es una dirección Link-local La versión truncada de 2001:4860:0000:2001:0000:0000:0000:0068 es 2001:4860:0:2001::68. Ha recibido instrucciones de su director de TI para configurar manualmente un nuevo equipo con una dirección IP, máscara de subred, servidor DNS y una puerta de enlace predeterminada. ¿Qué es una puerta de enlace predeterminada? La dirección IP de la interfaz más cercana de un router conectado directamente a la LAN. Debe configurar manualmente un equipo con una dirección IP en la misma red como un router. la interfaz del router está configurado como 192.168.1.100 con una máscara de subred 255.255.255.0- ¿Qué dos direcciones IP válidas podría asignar a ese ordenador? 192.168.1.254 192.168.1.5 Relaciona cada tipo de dirección con su rango apropiado 192.168.0.0 - 192.168.255.255 224.0.0.0 - 239.255.255.255 75.0.0.0 - 75.255.255.255. ¿Cuál es el protocolo estándar de la industria habilitado en la mayoría de los routers de hoy e día? TCP/IP ¿Quién es el organismo para los estándares para TCP/IP? IETF Relacionar la dirección IP de la izquierda con la clase de la derecha 224.2.200.35 130.34.3.323 10.123.12.1 199.11.221.4. CIDR requiere... https://www.daypo.com/mta-tema-8.html#test 6/48 4/2/2021 Test mta tema 8 Quita marcas de agua Wondershare PDFelement Máscara de red Esta dirección se suele escribir en notación de cuatro octetos expresados en decimales y separados por puntos IPv4 ¿Cuál de las siguientes direcciones IP no es enrutable? 127.0.10.4/8 ff00:: es una dirección IPv6 válida que se puede asignar a un equipo host. Si es correcta esta afirmación seleccione "No necesita ningún cambio". Si no, elija la opción correcta. 2003:dead:beef:4dad:23:46:bb:101 Tenemos la siguiente configuración de red. Para recibir una dirección IP del servidor DHCP, deberá configurar: Obtener una IP automáticamente El servidor DHCP puede asignar: La dirección IP del DNS Necesita instalar 750 ordenadores en la misma red. ¿Cuál es la mejor opción? Clase B Necesita subnetear una red 192.168.1.0 con una máscara 255.255.255.248. ¿A qué equivale 248 en binario? 11111000 ¿Cuál de los siguientes dispositivos es lo más parecido a una PAD? Router ¿A qué dirección IP se ha hecho Ping? A la loopback A localhost Ambas son correctas. La loopbcak en IPv6 es ::1 https://www.daypo.com/mta-tema-8.html#test 7/48 4/2/2021 Test mta tema 8 Quita marcas de agua Wondershare PDFelement Verdadero Su cliente necesita que instale 283 ordenadores en una red. ¿Cuál de las siguientes clases será una mejor opción? Clase B Su jefe quiere que configure tres máquinas en una red con máscara 255.0.0.0. ¿A qué clase corresponde esta máscara? A ¿A qué es igual 240 en binario? 11110000 Debemos configurar 14 redes IP separadas que cada una pueda tener al menos 400 ordenadores. ¿Qué rango IP privado de IANA podemos utilizar? 172.16.0.0 - 172.31.255.255 Obtenemos una dirección 169.254.67.110. ¿Qué ha ocurrido? APIPA ha asignado una IP Necesita conectar redes inalámbricas 802.11a, 802.11b, y 802.11n. ¿Cuál es la mejor opción? Puente Inalámbrico El ordenador de su jefe no se puede conectar a internet. Examine los siguientes resultados de ipconfg y seleccione la mejor respuesta explicando por qué ha ocurrido esto. Dirección IPv4. . . . . . . . . . : 10.254.254.1 Máscara de Subred . . . . .... : 255.255.255.0 Puerta de Enlace Predeterminada . : 10.254.254.255 La puerta de enlace predeterminada es incorrecta Un usuario no se puede conectar a ningún sitio web. Revise los resultados que siguen y seleccione la mejor respuesta explicando por qué ha ocurrido esto. Confguración IP de Windows Nombre de host. . . . . . . . . . : Computer1 Sufjo DNS principal. . . . . . . : Tipo de Nodo. . . . . . . . . . . : Híbrido Enrutamiento IP Habilitado. . . . : No Proxy WINS habilitado . . . . . . : No Adaptador de Ethernet Conexión de Área Local: Sufjo DNS especifco de la conexión. : Descripción . . . . . . . . . . . : Intel(R) 82566DC-2 Gigabit Network Connection Dirección https://www.daypo.com/mta-tema-8.html#test 8/48 4/2/2021 Test mta tema 8 Quita marcas de agua Wondershare PDFelement Física. . . . . . . . . : 00-1C-C0-A1-55-16 DHCP Habilitado . . . . . . . . . : No Confguración Automática Habilitada : Si Dirección IPv4. . . . . . . . . . : 10.254.254.105(Preferido) Máscara de Subred . . . . . . . . : 255.255.255.0 Puerta de Enlace Predeterminada . : 10.254.254.1 Servidores DNS . . . . . . . . . : 10.255.254.1 La dirección de servidor DNS es incorrecta Ha instalado un dispositivo que tiene dos direcciones IP. Una dirección, 64.51.216.27, es desplegada a internet. La otra dirección, 192.168.50.254, se comunica con la LAN. ¿Qué tipo de tecnología ha implementado? Traducción de dirección de red https://www.daypo.com/mta-tema-8.html#test 9/48 4/2/2021 Test mta tema 8 Quita marcas de agua Wondershare PDFelement dhcp/renew adquiere una dirección IP de un servidor DHCP https://www.daypo.com/mta-tema-8.html#test 10/48 4/2/2021 Test mta tema 8 Falso Quita marcas de agua Wondershare PDFelement ¿Cuántos saltos realiza el router R1.GMETRIX.COM para llegar a la red 172.48.0.0? Verdadero DOS TRES ¿Qué comando hemos utilizado? TREINTA CUATRO Ipconfig Tracert Un usuario no puede conectarse a Internet. ¿Cuál es el problema? Ping Necesitamos encontrar la dirección MAC de nuestro equipo. ¿Qué comando podemos utilizar? Ipconfig/all Grep Ipconfig Arp La dirección DNS La puerta de enlace La dirección IP La máscara de subred https://www.daypo.com/mta-tema-8.html#test ipconfig/renew adquiere una dirección IP de un servidor DHCP Verdadero Falso 11/48 4/2/2021 Test mta tema 8 Quita marcas de agua Wondershare PDFelement Un compañero de trabajo le pide ayuda analizando la tabla que se muestra a continuación. ¿Qué tipo de tabla es ésta? Destino de red Máscara de subred Puerta acceso Interfaz 0.0.0.0 0.0.0.0 10.254.254.1 10.254.254.205 10.254.254.0 255.255.255.0 On-link 10.254.254.205 10.254.254.205 255.255.255.255 10.254.254.205 127.0.0.0 255.0.0.0 On-link 127.0.0.1 Tabla DNS Tabla ARP Tabla de enrutamiento local Tabla de ARP Local Necesitas abrir puertos en tu firewall para que tus amigos se conecten a tu red. ¿Qué comando muestra los puertos que tu equipo está escuchando? ping nbtstat netstat nslookup ipconfig/release elimina una dirección IP vinculada a una interfaz Falso Verdadero Se encuentra solucionando problemas con la conectividad de una red y vea los resultados del comando listados aquí. ¿Qué comando fue tecleado para adquirir estos resultados? Tiempo de espera agotado para esta solicitud. Tiempo de espera agotado para esta solicitud. Tiempo de espera agotado para esta solicitud. Tiempo de espera agotado para esta solicitud. Paquetes: enviados = 4, recibidos = 0, perdidos = 4 (100% perdidos). https://www.daypo.com/mta-tema-8.html#test 12/48 4/2/2021 Test mta tema 8 Quita marcas de agua Wondershare PDFelement nbtstat ping ipconfg netstat ¿Cuál de los siguientes se puede obtener de un servidor DHCP? (ELIJA DOS) Dirección del servidor DNS Dirección IP Usuario y contraseña Número de puerto del switch Dirección MAC Un amigo ha instalado un router en casa para salir a internet pero no va, se encuentra con esta configuración. ¿Qué debe hacer? Cambiar la IP Cambiar el DNS Cambiar la máscara Elegir Obtener una IP automáticamente https://www.daypo.com/mta-tema-8.html#test 13/48 4/2/2021 Test mta tema 8 Quita marcas de agua Wondershare PDFelement ¿Qué dirección hemos elegido para hacer PING? La dirección del DNS La dirección del DHCP La loopback ¿Cuál es la principal ventaja de implementar un protocolo de enrutamiento dinámico en vez de uno estático? Adaptación Métricas bajas Nunca cambia Menos tablas de enrutamiento Tracert es usado para: Administrar conexiones orientadas a sesiones entre nodos Informar de la ruta tomada por los paquetes a través de una red IP Informar de la ruta más corta entre diferentes redes Gestionar dinámicamente tablas de enrutamiento Un usuario no puede conectarse a la red 192.168.1.0. Examine los resultados de ipconfg que se muestran a continuación y seleccione la mejor respuesta para explicar por qué ha ocurrido esto. Confguración IP de Windows Nombre del Host . . . . . . . . . : Computer1 Sufjo Dns principal. . . . . . . : Tipo de Nodo . . . . . . . . . . : Híbrido Enrutamiento habilitado . . . . . : No Proxy WINS habilitado . . . . . . : No Adaptador Ethernet lan: Sufjo de conexión especifca DNS : Descripción . . . . . . . . . . . : Intel(R) 82566DC-2 Gigabit Network Connection Dirección Física. . . . . . . . . : 00-1C-C0-A1-55-16 DHCP habilitado . . . . . . . . . : No https://www.daypo.com/mta-tema-8.html#test 14/48 4/2/2021 Test mta tema 8 Quita marcas de agua Wondershare PDFelement Autoconfguración habilitada. . . : Si Dirección IPv4. . . . . . . . . . : 10.254.254.105(Preferida) Mascara de subred . . . . . . . . : 255.255.255.0 Puerta de enlace predeterminada . : 10.254.254.1 Servidores DNS. . . . . . . . . . : 10.255.254.1 La dirección MAC es incorrecta La dirección IP es incorrecta La dirección del servidor DNS es incorrecta La dirección de la puerta de enlace es incorrecta Relaciona lo que se correcto acerca del comando tracert Determina la perdida de paquetes entre un origen y un destino Muestra las direcciones de routers que seVerdadero recorren entre un origen y un destinoFalso Puede mostrar la lista de routers que se utilizan para todas las conexiones activas El puerto predeterminado para SMTP es el 23 80 8080 25 Le han pedido que instale un protocolo de enrutamiento que monitoree la red para localizar los routers que hayan cambiado su estado de enlace. ¿Qué protocolo realizará esta tarea? https://www.daypo.com/mta-tema-8.html#test 15/48 4/2/2021 Test mta tema 8 El A Quita marcas de agua Wondershare PDFelement dministrador de red El siguiente router en sentido ascendente Ping La red adyacente Relacionar lo que corresponda OSPF NAT IGRP RIP La ruta estática de un router es establecida por: Un protocolo de enrutamiento PathPing El comando utilizado es https://www.daypo.com/mta-tema-8.html#test 16/48 4/2/2021 Test mta tema 8 Quita marcas de agua Wondershare PDFelement 30 ¿Cuantos saltos se han realizado?13 Tracert Usted observa los siguientes resultados en el símbolo del sistema. ¿Qué comando acaba de teclear? Resueltos por difusión = 0 Resueltos por el servidor de nombres = 0 Registrador por difusión = 9 Registrados por el servidor de nombres =0 nbtstat –RR nbtstat –s nbtstat –R nbtstat –r Se encuentra solucionando un problema de conectividad en una red y ve los resultados del comando listados aquí. ¿Qué comando se tecleó para adquirir estos resultados? 1 2 3 4 5 6 7 8 15 ms 19 ms 19 ms 10.21.80.1 12 ms 22 ms 12 ms 208.59.252.1 152 ms 216 ms 149 ms 207.172.15.38 14 ms 24 ms 37 ms 207.172.19.222 21 ms 16 ms 25 ms 207.172.19.103 17 ms 23 ms 30 ms 207.172.9.126 15 ms 14 ms 15 ms 72.14.238.232 15 ms 35 ms 18 ms 209.85.241.148 9 30 ms 23 ms 44 ms 66.249.91.104 ipconfg pathping tracert netstat https://www.daypo.com/mta-tema-8.html#test 17/48 4/2/2021 Test mta tema 8 Quita marcas de agua Wondershare PDFelement ¿Qué comando se utiliza para determinar la configuración del Sistema de Nombres de Dominio (DNS) en un equipo cliente? Telnet Pathping Netstat Nslookup Un protocolo de enrutamiento que utiliza el número de saltos es TCP/IP RIP RAP Netbeui ¿Qué comando se utiliza para verificar que un servidor está conectado a la red? Ping Check Ipconfig Route Está resolviendo el problema de un ordenador que no puede obtener la dirección IP desde un DHCP. De los siguiente comandos, cual debería intentar primero? https://www.daypo.com/mta-tema-8.html#test 18/48 4/2/2021 Test mta tema 8 Quita marcas de agua Wondershare PDFelement ipconfig/displaydns ipconfig/renew ipconfig/source=dhcp ipconfig/release En su escuela utilizan DHCP . Comprueba la configuración de red y obtiene la siguiente imagen. Debe cambiar la configuración para acceder a sitios Web. Seleccione dos opciones Cambiar la puerta de enlace a 192.168.13.13 Obtener una IP automáticamente Dejar en blanco la configuración de DNS Obtener dirección DNS automáticamente Cambiar la puerta de enlace a 192.168.1.1 Configurar como DNS alternativo Está intentado acceder a un servicio de intercambio de música en internet. El servicio se encuentra en la dirección IP 8. 8.8.8 . Tiene problemas para conectarse. Ejecuta una traza y obtiene la siguiente imagen. Elija lo que 192.168.13.13 corresponda. https://www.daypo.com/mta-tema-8.html#test 19/48 4/2/2021 Test mta tema 8 Wondershare PDFelement Quita marcas de agua Firewall -------------------------------------Switch Cada salto en la traza es...Con un estado desconocido La traza está completa... Router Con acierto Sin acierto ¿Qué comando se ha utilizado? Conexiones Activas Proto Direccion local Direccion remota Estado TCP 0.0.0.0:80 0.0.0.0:0 LISTENING TCP 0.0.0.0:135 0.0.0.0:0 LISTENING TCP 0.0.0.0:445 0.0.0.0:0 LISTENING TCP 10.254.254.205:139 0.0.0.0:0 LISTENING TCP 127.0.0.1:2804 127.0.0.1:49159 ESTABLISHED UDP 0.0.0.0:123 *:* UDP 0.0.0.0:500 *:* UDP 0.0.0.0:2190 *:* UDP 0.0.0.0:3702 *:* UDP 0.0.0.0:3702 *:* UDP 0.0.0.0:4500 *:* UDP 0.0.0.0:62038 *:* UDP 10.254.254.205:137 *:* UDP 10.254.254.205:138 *:* a. netstat b. c. nbtstat netstat –an https://www.daypo.com/mta-tema-8.html#test 20/48 4/2/2021 Wondershare PDFelement Quita marcas de agua Test mta tema 8 d. nbtstat –annbtstat –an netstat –an netstat nbtstat El director de IT le ha pedido que envié continuamente un ping a un ordenador. ¿Cuál de las siguientes es la mejor opción a utilizar? ping - l ping - La herramienta Ping se utiliza para. Elija DOS n ping Comprobar una interfaz de red propia 127.0.0.1 Administrar la sesión de un host cuando se usa ping -t UDP Determinar si un host es accesible Después de realizar el comando ipconfig Determinar la parte de red de una dirección de host y ver este resultado.... El comando ipconfig Configura clientes DHCP Tendrás acceso a Internet Muestra la dirección IP del cliente Tendrás acceso limitado a Internet Configura routers No podrás acceder a Internet Muestra el modo de difusión del cliente No podrás acceder a la red local Un usuario de la empresa no puede conectarse a internet. ¿Cuál es el La mascara La dirección IP La dirección DNS La puerta de enlace problema? La herramienta por línea de comandos utilizada para enumerar las conexiones activas de un host es: https://www.daypo.com/mta-tema-8.html#test 21/48 4/2/2021 Test mta tema 8 Quita marcas de agua Wondershare PDFelement Nslookup Ping Netstat Ipconfig El enrutamiento dinámico.... Permite borrar rutas automáticamente de la tabla cuando otros routers las borran Permite seleccionar laVerdadero mejor ruta basándose en la métricaFalso Permite añadir redes automáticamente aprendiendo de otros routers RIP Para borrar la caché de nombres utilizaremos el comando ipconfig/deletecache ipconfig/deletedns ipconfig ipconfig/flushdns La computadora de su jefe puede enviar ping a otras computadoras pero no se puede conectar a sitios web. Examine los siguientes resultados de un ipconfig y seleccione la mejor respuesta para explicar por qué ha ocurrido esto. Dirección IPv4. . . . . . . . . . : 10.254.254.1 Mascara de Subred . . . . . . . . : 255.255.255.0 Puerta de enlace predeterminada . : https://www.daypo.com/mta-tema-8.html#test 22/48 4/2/2021 Test mta tema 8 Quita marcas de agua Wondershare PDFelement 10.254.254.255 Servidores DNS. . . . . . . . . . : 127.0.0.1 La máscara de subred es incorrecta. El servidor DNS es incorrecto. La puerta de enlace predeterminada es incorrecta. La dirección IP es incorrecta. ¿Cuál de los siguientes protocolos se utilizan para el enrutamiento dinámico? ARP IGRP RIP RRAS OSPF Una ventaja del enrutamie nto dinámico es que: Mantiene automáticamente las tablas de enrutamiento Habilita automáticamente DHCP Limita el tráfico derivado de los protocolos de enrutamiento Reduce el tráfico de difusión Relaciona lo que sea correcto acerca del comando PING permite especificar el número de paquetes a transmitir ping -l permite especificar el ping -t tamaño ping 127.0.0.1 envía https://www.daypo.com/mta-tema-8.html#test del paquete a transmitir paquetes a la 23/48 4/2/2021 Test mta tema 8 Quita marcas de agua Wondershare PDFelement dirección del bucle ping -n interno continua haciendo PING hasta que se detenga Ipconfig Ipconfig/displaydns Ipconfig/flushdns ¿Qué comando hemos utilizado? El puerto utilizado para telnet es 23 21 22 25 dhcp/release elimina una dirección IP vinculada a una interfaz https://www.daypo.com/mta-tema-8.html#test 24/48 4/2/2021 Test mta tema 8 Quita marcas de agua Wondershare PDFelement Falso Verdadero https://www.daypo.com/mta-tema-8.html#test 25/48 4/2/2021 Test mta tema 8 Quita marcas de agua Wondershare PDFelement Utilizando el comando ping www.fusiontomo.com obtiene una respuesta de 68.178.232.100. ¿Qué servicio de red se ha utilizado? DNS https://www.daypo.com/mta-tema-8.html#test 26/48 4/2/2021 Test mta tema 8 Quita marcas de agua Wondershare PDFelement Resuelve nombres de hosts a direcciones IP DNS ipconfig/release elimina una dirección IP vinculada a una interfaz Verdadero dhcp/release elimina una dirección IP vinculada a una interfaz Falso ipconfig/renew adquiere una dirección IP de un servidor DHCP Verdadero dhcp/renew adquiere una dirección IP de un servidor DHCP Falso Estamos en Internet Explorer, tecleamos www.microsoft.com .¿Qué protocolo se inicia al entrar en la página? HTTP ¿Cuáles son los TRES problemas comunes de una red de área local? Colisiones de paquetes Configuración incorrecta del software (DNS, WINS, direccionamiento IP) Cuestiones de medios (adaptadores inalámbricos, cables, interferencias, atenuación. DNS resuelve nombres de host a direcciones IP Verdadero ¿Cuál de los siguientes se puede obtener de un servidor DHCP? (ELIJA DOS) Dirección del servidor DNS Dirección IP WINS resuelve nombres Netbios (nombres de máquinas) a direcciones IP Verdadero DNS y WINS realizan el mismo servicio https://www.daypo.com/mta-tema-8.html#test 27/48 4/2/2021 Test mta tema 8 Quita marcas de agua Wondershare PDFelement Falso Su cliente Windows falló al transmitir a todos los servidores por lo que ha aceptado la oferta de dirección IP. ¿Qué paso es éste en el proceso de cuatro pasos DORA? Solicitud Está a cargo de confgurar un servidor DHCP para que reparta direcciones IP y otra información IP relacionada ¿Cuál de los siguientes no puede ser obtenida de un servidor de DHCP? Dirección MAC ¿Qué puertos se utilizan en DHCP? y 68 Hemos creado un ámbito (scope) en un servidor DHCP,el rango de IP es válido pero los clientes no están obteniendo direcciones IP. ¿Cuál puede ser la razón?, Seleccione la mejor respuesta El servidor no está autorizado El director de IT le ha pedido que confgure una computadora para que adquiera una dirección IP desde un servidor DHCP recientemente confgurado. ¿Cuál de los siguientes es el mejor comando para utilizar? ipconfig/renew Está resolviendo problemas en una computadora que no puede obtener la dirección IP apropiada desde un servidor DHCP. Cuando ejecuta el ipconfg, aparece la dirección 169.254.25.53 en los resultados. ¿Cuál servidor esta asignando la dirección IP al cliente? APIPA Acaba de explorar los puertos de su servidor y observa que el puerto 3389 está abierto ¿Qué puede deducir por esto? Servicios de Terminal se están ejecutando Su jefe le pide que tome control de un servidor remotamente desde el GUI del SO del cliente. ¿Cuál es la herramienta apropiada para utilizar? Escritorio remoto Un cliente le ha pedido instalar un servidor VPN, ¿cuál de los siguientes servicios deberían escogerse con el fin de llevar a cabo esto? RRAS ¿Cuál es el protocolo que genera claves de encriptación y autenticación que utiliza IPSec? https://www.daypo.com/mta-tema-8.html#test 28/48 4/2/2021 Test mta tema 8 Quita marcas de agua Wondershare PDFelement SA ¿Cuál de los siguientes es un miembro de IPSec y proporciona autenticidad, integridad y confidencialidad de los paquetes? ESP ¿Cuál de los siguientes es un dominio de segundo nivel? Microsoft.com ¿Cuál es un conjunto de protocolos para asegurar las comunicaciones de internet mediante la autenticación y el cifrado de cada paquete IP? IPSec Se le ha pedido que instale un protocolo de enrutamiento que monitoree la red para localizar los routers que hayan cambiado su estado de enlace. ¿Qué protocolo de enrutamiento realiza esta tarea? OSPF ¿Qué protocolo es responsable de genrar claves de cifrado utilizadas por IPSec? SA ¿Qué dos razones puede tener para utilizar IPSec entre ordenadores? Elija dos Integridad de datos Confidencialidad de datos ¿Qué dos características de un Servidor 2008 debe instalar para usarlo como erutador?. Seleccione dos Servicios de enrutamiento y accesos remoto DirectAccess ¿Cuál es la zona en la que se escriben las actualizaciones de los registros que pertenecen a esa zona? Zona primaria El nombre de host del dominio mail.exchange.corp.nwtraders.com es mail El nombre de nivel superior de www.adventureworks.com es com https://www.daypo.com/mta-tema-8.html#test 29/48 4/2/2021 Test mta tema 8 Quita marcas de agua Wondershare PDFelement ¿Cuál de los siguientes utiliza registros A y punteros? Servidor DNS Hacemos ping a un nombre de dominio y no hay respuesta. Se hace un ping a la dirección IP del equipo y sí hay respuesta. ¿Cuál es el problema? DNS ¿Qué tipo de registro está preparado para resolver servicios de correo electrónico? MX ¿Qué tipo de registro asocia nombres de host a direcciones IP A ¿Quién resuelve nombres NetBIOS a direcciones IP? WINS https://www.daypo.com/mta-tema-8.html#test 30/48 4/2/2021 Test mta tema 8 Quita marcas de agua Wondershare PDFelement El túnel de Teredo es un protocolo que: Permite la conectividad IPv6 a través de dispositivos IPv4. ¿Qué tecnología proporciona la tasa de bits más alta? DS3 ¿Cuáles de las siguientes son opciones de conectividad para redes de área extensa (WAN)? (Seleccione dos.) Dial-up (Modem) Línea dedicada. ¿Qué tipo de registro DNS especifica el host que es la autoridad para un dominio determinado? SOA Telnet cifra los datos entre las máquinas https://www.daypo.com/mta-tema-8.html#test 31/48 4/2/2021 Test mta tema 8 Quita marcas de agua Wondershare PDFelement Falso Una universidad tiene enlaces de red entre varios lugares. ¿Dónde sería apropiada una conexión T3? Servidor de conexión a red en la sala principal del servidor del campus ¿Cuál es la velocidad binaria para un circuito T3 norteamericano? 44.736 Mbit/s Su ISP instaló recientemente una linea T1. ¿Cuál es el rendimiento máximo de una línea T1? 1.544 Mbps Se encuentra analizando las tramas del Frame Relay y descubre que un mensaje que consiste de cinco paquetes se envió por tres circuitos diferentes. Los tres circuitos forman un circuito Virtual ¿De cual tecnología WAN estamos hablando si se le pide que soluciones los problemas técnicos de una tecnología con una tasa máxima de transferencia de 64Kbps? X.25 Se le ha contratado para instalar una combinación de PAD/Ruteader que utilice una conexión a Internet por conmutación de paquetes. ¿Cuál de las siguientes tecnologías utiliza la conmutación de paquetes? Frame Relay Esta pregunta requiere que evalúe el texto subrayado para determinar si es correcto. "WAN" es una conexión que utiliza la red telefónica pública analógica conmutada en lugar de un circuito dedicado o algún otro tipo de red privada. Seleccione la respuesta correcta si el texto subrayado no hace la declaración correcta. Seleccione "No se necesita ningún cambio" si el texto subrayado hace la declaración correcta. POTS ¿Cuáles de las siguientes tecnologías WAN son comúnmente usados para conectar casas al internet? (Elija dos) https://www.daypo.com/mta-tema-8.html#test 32/48 4/2/2021 Test mta tema 8 Quita marcas de agua Wondershare PDFelement DSL CATV Para contestar, arrastre la adecuada velocidad máxima de transferencia de datos de la columna correspondiente con la tecnología WAN de la derecha. Cada velocidad máxima de transferencia de datos se puede utilizar una vez, más de una vez, o en absoluto. 128 Kbps 622 Mbps 45 Mbps 64 Kbps. Para contestar, una el tipo de conexión adecuado en la columna de la izquierda a las correspondientes tecnologías WAN a la derecha. Cada tipo de conexión se puede utilizar una vez, más de una vez, o nada en absoluto. Packet Switching Leased Line Circuit Switching. Ha sido contratado para instalar varios protocolos de enrutamiento a un grupo de routers. ¿Cuál de los siguientes no es un ejemplo de protocolo de enrutamiento dinámico? RRAS Necesita instalar la última versión de RIP en Windows Server 2008. ¿Cuál versión debería seleccionar? Versión 2 ¿Cuál de los siguientes es un ejemplo de conmutación por paquetes? Frame Relay Un compañero de trabajo le pide ayuda para instalar un servidor NAT. ¿Cuál es la mejor herramienta a utilizar para esto? RRAS El director de TI le ha pedido que instale un nuevo dispositivo demarc. ¿A qué se está refriendo? (Seleccione la mejor respuesta) Un CSU/DSU Se le ha pedido que resuelva problemas en una tecnología de red de área amplia que tiene una tasa de transferencia de datos máxima de 64 Kbps. ¿A qué tecnología le estará resolviendo problemas? X.25 El gerente de TI le ha dado instrucciones de instalar un PAD. ¿A cuál de los siguientes dispositivos es más similar un PAD? Router Su jefe le pide que el ISP de la organización instale una línea T1. ¿Cuál es la velocidad o rendimiento total de esa línea? https://www.daypo.com/mta-tema-8.html#test 33/48 4/2/2021 Test mta tema 8 Quita marcas de agua Wondershare PDFelement 1.544 Mbps Un cliente quiere instalar una línea ISDN para videoconferencias. ¿Cuál de las siguientes se debería instalar? PRI Un negocio pequeño se quiere asegurar que las conexiones de internet de DSL de subida y descarga sean de la misma cantidad de información por Segundo. ¿Cuál tipo de DSL se debería instalar? SDSL https://www.daypo.com/mta-tema-8.html#test 34/48 4/2/2021 Test mta tema 8 Quita marcas de agua Wondershare PDFelement ¿Qué es una VPN? Un túnel seguro se utiliza para pasar datos a través de Internet Un protocolo de enrutamiento dinámico Un protocolo de encriptación Vitual Protocolo Name Esta pregunta requiere que evalúe el texto entre comillas para determinar si es correcto. Una "red privada virtual (VPN)" protege el perímetro de una red supervisando el tráfico cuando entra y sale. (Seleccione la respuesta correcta si el texto entre comillas no hace que la declaración sea correcta.) No se necesita cambio Cortafuegos Extranet Intranet Trabajas en una cafetería. Su supervisor le pide que le ayude a configurar una red de computadoras. La red debe tener los siguientes elementos: - Un servidor web de cara al público Una red Wi-Fi para los clientes Una red privada para los terminales de punto de venta Una PC de la oficina Un servidor de archivos / impresión- Una impresora de red Es necesario configurar una red de perímetro para proteger la red. ¿Qué dos elementos debe incluir en la red de perímetro? (Seleccione dos.) https://www.daypo.com/mta-tema-8.html#test 35/48 4/2/2021 Test mta tema 8 Quita marcas de agua Wondershare PDFelement Impresora de red Servidor de archivos Red Wi-Fi Terminales de punto de venta Servidor Web El protocolo de consulta utilizado para localizar recursos en una red es: Protocolo ligero de acceso a directorios (LDAP) Telnet. Tracert Protocolo de datagramas de usuario (UDP) Las VPN se implementan para proporcionar: Una conexión segura a través de redes públicas. Seguridad adicional para equipos seleccionados. Una conexión segura dentro de una red privada. Encriptación adicional con IPSec. Una red que separa la red privada de una organización de una red pública es: Internet Extranet Firewall Red perimetral La conexión a una dirección de red privada de una red pública requiere: https://www.daypo.com/mta-tema-8.html#test 36/48 4/2/2021 Quita marcas de agua Test mta tema 8 Wondershare PDFelement Sistema de nombres de dominio dinámico (DDNS). Protección de acceso a la red (NAP). Protocolo de configuración dinámica de host (DHCP). Traducción de direcciones de red (NAT). Haga coincidir cada tipo de red con su definición correspondiente. Una red que permite el acceso sólo a los usuarios dentro de una Internetorganización Un sistema de redes Intranet interconectadas ExtranetUna red que permite el acceso controlado para un negocio específico o propósitos educativos Se encuentra montando una VPN que permite conexiones en el puerto entrante 1723 ¿Cual es el protocolo de tunel utilizado? TCP/IP L2TP PPP PPTP Un cliente le ha pedido que instale un servidor VPN que pueda ofrecer túneles sin encriptación por defecto o túneles encriptados utilizando IPsec. ¿Cuál de los siguientes servicios debería elegir con el fn de llevar esto a cabo? WINS L2TP DNS IPsec ¿Cómo puede conectar dispositivos de computadora usando una red pública y asegurar que sus mensajes están seguros para que no puedan ser interceptados por usuarios no autorizados? https://www.daypo.com/mta-tema-8.html#test 37/48 4/2/2021 Test mta tema 8 Quita marcas de agua Wondershare PDFelement VPN LAN WAN ISDN Una red privada que permite a los miembros de una organización intercambiar datos es una: Intranet Ethernet Extranet Internet ¿Cuál de los siguientes es un protocolo de WAN de capa 2? Protocolo de control de transmisión (TCP) Protocolo punto a punto (PPP) Protocolo simple de administración de red (SNMP) Protocolo de Internet (IP) ¿Cuál de las siguientes opciones usa un protocolo de tunelización? Extranet Internet VPN VLAN Su cliente quiere un servidor que pueda almacenar en cache páginas web con el fn de incrementar la velocidad de los sitios web comúnmente accedidos. ¿Qué tipo de servidor requiere el cliente? https://www.daypo.com/mta-tema-8.html#test 38/48 4/2/2021 Test mta tema 8 Quita marcas de agua Wondershare PDFelement Proxy Firewall VPN DNS Para cada uno de los siguientes enunciados, seleccione Si, si la afirmación es correcta. De lo contrario, seleccione No. Un firewall puede ser un dispositivo de hardware Un firewall puede ser unFalso paquete de software Verdader o Un firewall es una sala especial para proteger los servidores Una VPN es: Red personal para su uso solamente. Conexión cifrada a través de Internet. Red virtual dentro de su red de área de Conexión cifrada a través de Internet a local (LAN). Túnel de comunicación entre VLANs. Haga coincidir el tipo de SSL conexión VPN con la definición correspondiente. Permitir a un usuario remoto conectarse a una red privada desde VPNcualquier lugar de Internet Sitio-a-Sitio VPN Crea una conexión no Protocolo Punto-a-Punto cifrada entre dos dispositivos de red L2TP (Layer 2 Tunneling Protocol)Conecta de forma segura dos partes de una red privada o dos redes privadas Proseware, Inc., quiere que instale un servidor VPN. ¿Qué servicio en Windows https://www.daypo.com/mta-tema-8.html#test 39/48 4/2/2021 Test mta tema 8 Quita marcas de agua Wondershare PDFelement Server 2008 debería utilizar? IIS Analizador de protocolos RRAS FTP PPTP DNS NIDS Sospecha de un problema con uno de los puertos del cortafuegos. Si decide escanear los puertos. ¿Cúal es la herramienta apropiada para hacerlo? NMAP Usted trabaja en el departamento de una pequeña empresa de TI. La red de la empresa está protegida por un firewall y proporciona varios servidores dentro de una red perimetral para el acceso de las clientes y socios. El diseño de la red es similar a la siguiente imagen: La parte del diagrama deInternet la etiqueta "C" es... La parte del diagrama Intranet de la etiqueta "A" es...Extranet La parte del diagrama de la etiqueta "B" es...Subred Usted sospecha de un problema con uno de los puertos en el frewall. Decide escanear los puertos. ¿Cuál de los siguientes es una herramienta apropiada para utilizar? Protocol analyzer PPTP NMAP NIDS ¿Qué tecnología puede utilizar para extender una red interna a través de redes públicas o compartidas? https://www.daypo.com/mta-tema-8.html#test 40/48 4/2/2021 Test mta tema 8 Wondershare PDFelement Quita marcas de agua Microsoft ASP-NET VLAN NET Framework microsoft VPN Relacione cada tipo de conexión VPN con su definición. Cada tipo de dirección puede ser usada una vez, más de una vez, a nada en absoluto. una red perimetral que proporciona acceso a los servicios que necesitan los socios de canal y clientes sin concederles acceso a toda la red de extranetuna organización. una red de computadoras intranet dentro de una internetorganización que provee acceso solo a los miembros de la organización. un sistema global de redes de computadoras interconectadas. ¿Qué servicio de red Microsoft puede utilizar para establecer una conexión a una LAN corporativa sin ninguna acción del usuario? Escritorio Remoto VPN Nap (Punto de acceso a la red) DirectAccess Relacionar cada protocolo de túnel a su correspondiente puerta TCP/IP. Cada protocolo de túnel se puede utilizar una vez, más de una vez, o nada en absoluto. L2TP https://www.daypo.com/mta-tema-8.html#test 41/48 4/2/2021 Test mta tema 8 Quita marcas de agua Wondershare PDFelement TCP puerto 443 SSL TCP/UDP puerto 1723 PPP UDP puerto 1701 PPTP ¿Cuál de los siguientes servicios enmascara las direcciones IP internas de fuera de la red? DNS NAT DHCP WINS https://www.daypo.com/mta-tema-8.html#test 42/48 Wondershare PDFelement Quita marcas de agua 4/2/2021 Test mta tema 8 La corporación donde usted trabaja le ha pedido que trabaje dos días a la semana en casa. El acceso que le han proporcionado a la red del trabajo es similar al de la siguiente imagen: Encriptacion El acceso Autorizacion y que usted usará para asegurar su encriptacion conexión a la computadora de su Autorizacion hogar a la intranet de su ARP compañia es una(un) ¿Cuáles dos cosas VPN DMZ asegurarán que su conexión será segura? Un propósito de una red perimetral es: Vincular las redes de área local (LAN). Poner los recursos a disposición de la intranet. Poner los recursos a disposición de Internet. Vincular las redes de área del campus (CAN). El director de IT le ha pedido que instale un frewall. ¿Cuál de los siguientes no es un tipo de frewall? Inspección de paquetes con estado DMZ Filtrado NAT ALG Ha instalado un VPN por defecto en Windows Server 2008. Sin embargo, su jefa no está contenta con el nivel de seguridad. Ella preferiría tener un L2TP combinado con IPsec. ¿Qué protocolo de tunneling está ejecutando actualmente en el servidor? https://www.daypo.com/mta-tema-8.html#test 43/48 Wondershare PDFelement Quita marcas de agua 4/2/2021 Test mta tema 8 L2TP sin IPsec PPTP RRAS VPNv2 Internet Key Exchange (IKE) es responsable de que dos funciones? (Seleccione dos.) Establecimiento de parámetros de velocidad de red Intercambiar información clave Negociar algoritmos para usar Verificación del nivel de parche del cliente (Verifying the client's patch level) El cliente con el que está trabajando quiere un dispositivo que pueda detectar anomalías de red y que las reporte a un administrador. ¿Qué tipo de dispositivo está buscando el cliente? WINS server NIDS Filtro de contenido de internet Proxy server Relacione cada protocolo de túnel a su correspondiente método de cifrado. Cada protocolo de túnel se puede utilizar una vez, más de una vez, o nada en absoluto. L2TP IPSec PPTP MPPE https://www.daypo.com/mta-tema-8.html#test 44/48 Wondershare PDFelement Quita marcas de agua 4/2/2021 Test mta tema 8 PPP H TTPS SSTP ¿Cuáles dos afirmaciones son ciertas acerca de las zonas de seguridad de Microsoft?(Elija dos) Internet explorer tiene 4 zonas de seguridad Adición de un sitio web para una seguridad bloquea zona de acceso a ese sitio web El nivel de seguridad para los sitios restringidos se puede cambiar Windows Firewall es la aplicación que debe utilizar para agregar o quitar sitios web a las zonas de seguridad El nivel de seguridad predeterminado para sitios de intranet y de confianza local es el mismo Para proteger una red cuando está conectado a Internet, se debe utilizar un: Firewall Puente (Bridge) Switch Router https://www.daypo.com/mta-tema-8.html#test 45/48 Wondershare PDFelement Quita marcas de agua 4/2/2021 https://www.daypo.com/mta-tema-8.html#test Test mta tema 8 46/48 Wondershare PDFelement Quita marcas de agua 4/2/2021 https://www.daypo.com/mta-tema-8.html#test Test mta tema 8 47/48 Wondershare PDFelement Quita marcas de agua 4/2/2021 https://www.daypo.com/mta-tema-8.html#test Test mta tema 8 48/48 Quita marcas de agua Pregunta 1 Tema 1 Una ventaja del enrutamiento dinámico es que: • A. Mantiene automáticamente las tablas de enrutamiento. • B. Limita el tráfico derivado de los protocolos de enrutamiento. • C. Reduce el tráfico de transmisión. • D. Activa automáticamente DHCP. Pregunta 2 Tema 1 ¿Cuál de los siguientes representa una dirección de Control de acceso a medios (MAC)? • A. GV: ZC: KK: DK: FZ: CA • B. 255.255.255.0 • C. 05: 35: AB: 6E: Al: 25 • D. 127.0.0.1 Pregunta 3Tema 1 La conexión a una dirección de red privada desde una red pública requiere: • A. Traducción de direcciones de red (NAT). • B. Protocolo de configuración dinámica de host (DHCP). • C. Protección de acceso a la red (NAP). • D. sistema de nombres de dominio dinámico (DDNS). Pregunta 4Tema 1 Un dispositivo de red que asocia una dirección de Control de acceso a medios (MAC) con un puerto es un: • A. módem DSL • B. Hub • C. Router • D. Interruptor Pregunta 5Tema 1 Un dispositivo de capa 2 que conecta varias computadoras dentro de una red es un: • A. Repeater • B. Switch Wondershare PDFelement Quita marcas de agua • C. Router • D. Packet Pregunta 6Tema 1 Un cable que cumple con el estándar l000BaseT tiene una longitud máxima de: • A. 100 m • B. 250 m • C. 500 m • D. 1,000 m Pregunta 7Tema 1 La ruta estática de un enrutador se establece mediante: • A. red adyacente • B. Siguiente enrutador ascendente • C. Administrador de red • D. Protocolo de enrutamiento Pregunta # 8Tema 1 ¿Qué configuración se usa para determinar la configuración del Sistema de nombres de dominio (DNS) en una computadora cliente? • A. TELNET • B. NSLOOKUP • C. RUTA • D. NETSTAT Pregunta # 9Tema 1 La máscara de subred predeterminada para una red de Clase B es: • A. 0.0.0.255 • B. 0.0.255.255 • C. 255.0.0.0 • D. 255.255.0.0 Wondershare PDFelement Quita marcas de agua Pregunta # 10Tema 1 El puerto predeterminado utilizado para SMTP es: • A. 23 • B. 25 • C. 80 • D. 8080 Pregunta # 11Tema 1 La herramienta ping se utiliza para: (Elija dos). • A. Determine la porción de red de una dirección de host. • B. Autocomprobar la propia interfaz de red de un host. • C. Determine si un host es accesible. • D. Administrar la sesión de un host cuando se utiliza UDP. Pregunta # 12Tema 1 ¿Cuáles de las siguientes son características de DHCP? (Escoge dos.) • A. Resolución de la dirección IP para nombres canónicos. • B. Conexiones seguras de shell • C. Reserva de domicilio • D. Transferencia de archivos de red • E. Exclusión de dirección IP Pregunta # 13Tema 1 La herramienta de línea de comandos utilizada para enumerar las conexiones entrantes activas de un host es: • A. NETSTAT • B. IPCONFIG • C. NSLOOKUP • D. PING Pregunta n. ° 14Tema 1 Wondershare PDFelement Quita marcas de agua Una computadora que tiene una dirección IP 169.254.0.1 no puede acceder a la red. ¿Cuál de los siguientes servicios debe confirmar que está disponible? • A. GANANCIAS • B. DNS • C. DHCP • D. TFTP Pregunta # 15Tema 1 ¿A qué red pertenece la dirección IP 220.100.100.100? • A. 220.100.100.0/24 • B. 220.100.100.1/24 • C. 255.255.255.0/24 • D. 255.255.255.1/24 Pregunta # 16Tema 1 ¿Qué máscara de subred es válida? • A. 255.255.255.240 • B. 255.255.255.228 • C. 255.255.255.164 • D. 255.255.255.245 Pregunta # 17Tema 1 Un servicio que resuelve nombres NetBIOS en direcciones IP es: • A. Servicio de nombres de dominio (DNS). • B. Proveedor de servicios de Internet (ISP). • C. Protocolo de resolución de direcciones (ARP). • D. Servicio de nombres de Internet de Windows (WINS). Pregunta # 18Tema 1 ¿Qué tipo de registro DNS asigna nombres de host a direcciones? • A. Registro DNS del intercambiador de correo (MX) • B. Registro DNS de servicio (SRV) Wondershare PDFelement Quita marcas de agua • C. Registro DNS del host (A) • D. Registro DNS canónico (CNAME) Pregunta # 19Tema 1 La tunelización de Teredo es un protocolo que: • A. Traduce el Protocolo de Internet versión 4 (IPv4) al Protocolo de Internet versión 6 (IPv6). • B. Permite la conectividad IPv6 a través de dispositivos IPv4. • C. Proporciona seguridad VPN. • D. Asigna dinámicamente direcciones IPv6. Pregunta # 20Tema 1 ¿Cuál es la máscara de subred predeterminada para una red de Internet de clase C? • A. 255.255.255.252 • B. 255.255.255.240 • C. 255.255.255.192 • D. 255.255.255.0 Pregunta # 21Tema 1 El puerto predeterminado utilizado para telnet es: • A. 23 • B. 25 • C. 80 • D. 8080 Pregunta # 22Tema 1 Cuando la dirección emitida por DHCP de un cliente caduca, el cliente: • A. Seleccione una nueva dirección y solicite la aprobación del servidor DHCP. • B. Requiere configuración manual con una dirección IP estática. • C. Intente obtener una nueva dirección mediante transmisión. • D. Continúe usando la dirección hasta que se le notifique que se detenga. Pregunta # 23Tema 1 Hace ping a un servidor utilizando un nombre de dominio completo (FQDN) y no recibe una respuesta. Luego, hace ping al mismo servidor utilizando su dirección IP y recibe una respuesta. Wondershare PDFelement Quita marcas de agua ¿Por qué recibe una respuesta en el segundo intento pero no en el primer intento? • A. PING está configurado incorrectamente. • B. El DNS no se está resolviendo. • C. El servidor DHCP está fuera de línea. • D. NSLOOKUP se detiene. Pregunta # 24Tema 1 Una dirección de control de acceso a medios (MAC) identifica a / an: • A. Dispositivo UPnP. • B. Dominio de difusión local. • C. Tarjeta de interfaz de red (NIC). • D. Red de área local (LAN). Pregunta # 25Tema 1 Dos empresas quieren compartir datos utilizando Internet. ¿Qué tipo de red proporciona la solución? • A. Ethernet • B. Intranet • C. Extranet • D. perímetro Pregunta # 26Tema 1 Las VPN se implementan para proporcionar: • A. Una conexión segura dentro de una red privada. • B. Una conexión segura a través de redes públicas. • C. Cifrado adicional mediante el uso de IPSec. • D. Seguridad adicional para computadoras seleccionadas. Pregunta # 27Tema 1 Si una conexión a Internet 802.llg tiene problemas de conectividad, ¿cuál puede ser la causa? • A. Un teléfono inalámbrico • B. un teléfono celular • C. luces incandescentes Wondershare PDFelement Quita marcas de agua • D. Interferencia electromagnética (EMI) Pregunta # 28Tema 1 ¿Cuál de estos factores tiene el mayor impacto en la velocidad de transmisión de datos en una red inalámbrica? • A. El método de acceso utilizado para la red. • B. El estándar de transmisión del equipo utilizado. • C. El uso de cifrado fuerte para transmisiones • D. La potencia de transmisión utilizada en la NIC Pregunta # 29Tema 1 ¿Cuál de los siguientes usa un protocolo de túnel? • A. Internet • B. VPN • C. Extranet • D. VLAN Pregunta # 30Tema 1 Una red que separa la red privada de una organización de una red pública es a / an: • A. cortafuegos • B. Extranet • C. perímetro • D. Internet Pregunta # 31Tema 1 ¿Qué tipo de red es más vulnerable a la intrusión? • A. Dial-up • B. inalámbrico • C. banda ancha • D. línea arrendada Pregunta # 32Tema 1 Wondershare PDFelement Quita marcas de agua La atenuación en una señal de red inalámbrica es el resultado de: • A. Número de nodos inalámbricos conectados. • B. Distancia desde el punto de acceso. • C. Interferencia de teléfonos celulares. • D. Cifrado de la señal. Pregunta # 33Tema 1 ¿Qué tipo de red cubre el área más amplia? • A. WAN • B. CAN • C. LAN • D. PAN Pregunta # 34Tema 1 En las topologías de red de área local (LAN), los métodos de acceso a medios principales son: (Elija dos). • A. Contention • B. negociación • C. Kerberos • D. Token passing Pregunta # 35Tema 1 En una topología de estrella física, el dispositivo central se conoce como: • A. Bridge • B. servidor • C. segmento • D. Hub Pregunta # 36Tema 1 ¿Qué tecnología puede usar para extender una red interna a través de redes públicas o compartidas? Wondershare PDFelement Quita marcas de agua • A. VLAN • B. Microsoft ASP-NET • C. Microsoft .NET Framework • D. VPN Pregunta # 37Tema 1 ¿Cuáles son los estándares de transmisión inalámbrica IEEE 802.11 publicados? (Escoge dos.) • A. 802.1 Si • B. 802.11g • C. 802.11k • D. 802.11m • E. 802.11n Pregunta # 38Tema 1 ¿Qué sucede cuando un nodo 802.11b comienza a transmitir dentro del rango de un punto de acceso 802.llg? • A. El punto de acceso transmitirá, pero el nodo no podrá recibir. • B. Se establecerá una conexión. • C. Tanto el nodo como el punto de acceso no podrán transmitir. • D. El nodo transmitirá, pero el punto de acceso no podrá recibir. Pregunta # 39Tema 1 ¿Qué tecnología proporciona la tasa de bits más alta? • A. T1 • B. El • C. DS3 • D. RDSI Pregunta # 40Tema 1 Wondershare PDFelement Quita marcas de agua Una VPN es a / an: • A. Conexión encriptada a través de Internet. • B. Red virtual dentro de su red de área local (LAN). • C. Túnel de comunicación entre las VLAN. • D. Red personal solo para su uso. Pregunta # 41Tema 1 ¿Cuál de los siguientes determina el método de acceso a medios que se usa en una red? • A. Número de hosts conectados a la red. • B. Número de servidores de dominio en el segmento. • C. Velocidad máxima de los medios • D. Topología y protocolos. Pregunta # 42Tema 1 ¿Qué método de autenticación inalámbrica proporciona el mayor nivel de seguridad? • A. Privacidad de equivalencia alámbrica (WEP) • B. IEEE 802.lln • C. Acceso protegido WI-FI (WPA) • D. IEEE 802.11ª Pregunta # 43Tema 1 La topología de una red de área local (LAN) se define por: • A. Número de dispositivos para conectar. • B. Características físicas y lógicas. • C. Distancia entre estaciones de trabajo. • D. Tipo de cable que se utiliza. Wondershare PDFelement Quita marcas de agua Pregunta # 44Tema 1 El rendimiento máximo de una red 802.llg es: • A. 2,4 GHz. • B. 54 GHz. • C. 2.4 Mbps • D. 54 Mbps. Pregunta # 45Tema 1 Un nodo dentro de una red de área local (LAN) debe tener un dispositivo de interfaz de red y un: • A. cuenta de red • B. Tabla de todos los nodos de la red. • C. Dirección del anfitrión • D. Recurso para compartir Pregunta n. ° 46Tema 1 ¿Cuál de los siguientes es un protocolo WAN de capa 2? • A. Protocolo punto a punto (PPP) • B. Protocolo simple de administración de red (SNMP) • C. Protocolo de control de transmisión (TCP) • D. Protocolo de Internet (IP) Pregunta # 47Tema 1 ¿Qué tipo de puerto se usa para admitir el tráfico de VLAN entre dos conmutadores? • A. Virtual port • B. puerto WAN • C. Puerto troncal • D. puerto LAN Pregunta # 48Tema 1 Wondershare PDFelement Quita marcas de agua El protocolo que asigna direcciones IP a una dirección de Control de acceso a medios (MAC) es: • A. Protocolo de acceso a mensajes de Internet (IMAP). • B. Protocolo de configuración dinámica de host (DHCP). • C. Protocolo de información de enrutamiento (RIP). • D. Protocolo de datagramas de usuario (UDP). • E. Protocolo de resolución de direcciones (ARP). Pregunta # 49Tema 1 Un usuario informa que no puede conectarse a los recursos de red desde una computadora en la red de la empresa. El usuario pudo conectarse a los recursos de la red ayer. Verifica que la computadora del usuario esté conectada físicamente a la red correctamente. Descubres que la dirección IP de la computadora es 169.254.48.97. Necesita restaurar el acceso a los recursos de la red. ¿Que deberías hacer después? • A. Vacíe el caché en el servidor DNS. • B. Restablezca la contraseña del usuario en el servidor. • C. Verifique las tablas de enrutamiento actuales de su enrutador. • D. Verifique que el servicio DHCP esté disponible. Pregunta # 50Tema 1 El nombre de host del nombre de dominio completo (FQDN) mail.exchange.corp.nwtraders.com es: • A. corp • B. como • C. nwtraders • D. intercambio • E. mail Pregunta # 51Tema 1 ¿A qué configuración de IP se refiere la notación CIDR 192.168.1.1/25? • A. 192.168.1.1 255.255.255.64 • B. 192.168.1.1 255.255.255.1 Wondershare PDFelement Quita marcas de agua • C. 192.168.1.1 255.255.255.32 • D. 192.168.1.1 255.255.255.256 • E. 192.168.1.1 255.255.255.128 Pregunta # 52Tema 1 ¿Qué comando se usa para verificar que un servidor esté conectado a la red? • A. IPCONFIG • B. RUTA • C. PING • D. VERIFICACIÓN Pregunta # 53Tema 1 ¿Cuál de estos representa la dirección de bucle invertido del Protocolo de Internet versión 6 (IPv6)? • A. 127.0.0.1 • B. 192.168.0.1 • C. FEC0:A8C0::AA01 • D. :: 1 Pregunta # 54Tema 1 ¿Cuál de estas direcciones es una dirección de multidifusión? • A. 127.0.0.1 • B. 169.254.0.1 • C. 192.168.0.1 • D. 224.0.0.1 Pregunta # 55Tema 1 ¿Cuál de los siguientes usa registros de puntero y registros A? • A. IDS Wondershare PDFelement Quita marcas de agua • B. Servidor DNS • C. Servidor NAT • D. IPS Pregunta # 56Tema 1 El comando ipconfig: • A. Configurar enrutadores • B. Mostrar la dirección de un cliente • C. Mostrar el modo de transmisión de un cliente • D. Configurar clientes DHCP Pregunta # 57Tema 1 Una razón para incorporar VLAN en una red es: • A. Aumente el número de direcciones IP disponibles. • B. Aumente el número de direcciones disponibles de Control de acceso a medios (MAC). • C. Reduzca el número de dominios de difusión. • D. Reduzca el número de nodos en un dominio de difusión. Pregunta # 58Tema 1 ¿Cuál de estos es un protocolo de capa de aplicación? • A. TCP • B. FTP • C. IP • D. UDP Pregunta # 59Tema 1 El dominio de nivel superior de www.adventureworks.com es: • A. www • B. adventureworks • C. adventureworks.com • D. com Wondershare PDFelement Quita marcas de agua Pregunta n. ° 60Tema 1 ¿En qué capa del modelo OSI se hace referencia a las direcciones de hardware? • A. Network • B. Solicitud • C. Enlace de datos • D. física Pregunta # 61Tema 1 Necesita dividir una red en tres subredes. ¿Qué dispositivo deberías usar? • A. Hub • B. puente • C. Router • D. Segmento Pregunta # 62Tema 1 El tipo de conector utilizado en un cable Ethernet 100BaseT es: • A. RJ-11 • B. RJ-45. • C. TNC. • D. BNC. Pregunta # 63Tema 1 Además de la conmutación, los conmutadores multicapa también: • A. Proporcionar funciones de enrutamiento de capa 3. • B. Interfaz con CAT3, CATS, CAT5e y fibra óptica. • C. Admite puertos de red de área local (LAN) de 10 MB, 100 MB y 1 GB. • D. Opere usando solo protocolos de Capa 1 y 2. Wondershare PDFelement Quita marcas de agua Pregunta # 64Tema 1 Una razón para reemplazar un conmutador no administrado con un conmutador administrado es: • A. Administrar las tablas de enrutamiento. • B. Soporta múltiples VLAN. • C. Reducir dominios de colisión. • D. Ruta entre redes, Pregunta # 65Tema 1 Para conectar directamente las tarjetas de interfaz de red Ethernet (NIC) de dos computadoras, debe usar: • A. Crossover cable • B. cable recto • C. Cable de vuelco • D. cable coaxial Pregunta # 66Tema 1 La función de un enrutador es: • A. Proporcione máscaras de subred IP para hosts. • B. Reenviar tráfico a otras redes. • C. Difundir tablas de enrutamiento a los clientes. • D. Almacenar tablas para la resolución de nombres. Pregunta # 67Tema 1 Si un enrutador no puede determinar el próximo salto para un paquete, el enrutador: • A. Reenvíe el paquete a la ruta predeterminada. • B. Enviar el paquete de vuelta a la fuente del paquete. • C. Transmitir el paquete. • D. Almacene el paquete en el búfer de memoria. Pregunta # 68Tema 1 Wondershare PDFelement Quita marcas de agua ¿En qué topología de red física está conectada cada computadora a un punto central? • A. Estrella • B. malla • C. anillo • D. Bus Pregunta n. ° 69Tema 1 ¿Cuáles de las siguientes dos son opciones de conectividad para redes de área amplia (WAN)? (Escoge dos.) • A. Token ring • B. Ethernet • C. Dial-up • D. línea arrendada Pregunta # 70Tema 1 Una red privada que permite a los miembros de una organización intercambiar datos es: • A. Extranet • B. Ethernet • C. Intranet • D. Internet Pregunta # 71Tema 1 La seguridad es una preocupación en las redes inalámbricas debido a: • A. El método de acceso de transmisión de radio. • B. Problemas de amplio espectro. • C. Problemas de modulación de frecuencia. • D. El potencial para la conversación cruzada. Pregunta # 72Tema 1 Una característica de la topología de malla es que: • A. Utiliza un centro central. Wondershare PDFelement Quita marcas de agua • B. No se pueden usar conexiones cableadas. • C. Utiliza rutas redundantes. • D. No se pueden usar conexiones inalámbricas. Pregunta # 73Tema 1 Para proteger una red cuando está conectada a Internet, debe usar: • A. Bridge • B. cortafuegos • C. Switch • D. Enrutador Pregunta # 74Tema 1 Un propósito de una red perimetral es: • A. Poner recursos a disposición de la intranet. • B. Enlace de las redes de área del campus (CAN). • C. Enlace de redes de área local (LAN). • D. Poner recursos a disposición de Internet. Pregunta # 75Tema 1 ¿Qué protocolo se puede usar para cifrar paquetes en Internet? • A. SNMP • B. HTTPS • C. TFTP • D. HTTP Pregunta # 76Tema 1 El servicio que resuelve nombres de dominio totalmente calificados (FQDN) en direcciones IP es: • A. Servicio de nombres de Internet de Windows (WINS). • B. Servicio de nombres de dominio (DNS). • C. Proveedor de servicios de Internet (ISP). • D. Protocolo de resolución de direcciones (ARP). Wondershare PDFelement Quita marcas de agua Pregunta # 77Tema 1 DRAG DROP Ordene las capas del modelo OSI: seleccione y coloque: Pregunta # 78Tema 1 Si se instala un enrutador para separar un servidor DHCP de sus clientes, los clientes: • A. Inmediatamente pierda conectividad a todos los segmentos. • B. No podrá obtener sus arrendamientos del servidor. • C. Perder inmediatamente la conectividad al segmento local. • D. Recibir una renovación inmediata de su contrato de arrendamiento. Pregunta # 79Tema 1 ¿Cuál de los siguientes servicios oculta las direcciones IP internas desde fuera de la red? • A. DHCP • B. WINS • C. NAT Wondershare PDFelement Quita marcas de agua • D. DNS Pregunta # 80Tema 1 El protocolo de consulta utilizado para localizar recursos en una red es: • A. Protocolo de datagramas de usuario (UDP). • B. Protocolo ligero de acceso a directorios (LDAP) • C. Tracert • D. Telnet. Pregunta n. ° 81Tema 1 Tracert se utiliza para: • A. Administre las tablas de enrutamiento dinámicamente. • B. Administrar conexiones orientadas a la sesión entre nodos. • C. Informe la ruta tomada por los paquetes a través de una red IP. • D. Informar la ruta más corta entre diferentes redes. Pregunta # 82Tema 1 ¿En qué capa OSI se produce el enrutamiento? • A. Transport • B. Network • C. Enlace de datos • D. física Pregunta # 83Tema 1 ¿Qué tipo de registro utiliza DNS para encontrar un servicio de correo? • A. Registro DNS de servicio (SRV) • B. Registro DNS canónico (CNAME) • C. Registro DNS del intercambiador de correo (MX) • D. Registro DNS del host (A) Pregunta # 84Tema 1 Wondershare PDFelement Quita marcas de agua La dirección de puerta de enlace predeterminada identifica: • A. Dispositivo que conectará la computadora a la red local. • B. Dispositivo que conectará la computadora a una red remota. • C. Servidor que proporcionará servicios de nombres para la computadora. • D. Servidor que autenticará al usuario de la computadora. Pregunta # 85Tema 1 ¿Cuántos bits hay en una dirección de Protocolo de Internet versión 6 (IPv6)? • A. 32 • B. 64 • C. 128 • D. 256 Pregunta # 86Tema 1 ¿Cuál de las siguientes es una dirección IP pública? • A. 10.156.89.1 • B. 68.24.78.221 • C. 172.16.152.48 • D. 192.168.25.101 Pregunta # 87Tema 1 ¿Cuál es el requisito mínimo de cableado para una red 100BaseTX? • A. Cable UTP de categoría 3 • B. Cable UTP de categoría 5 • C. Cable UTP Categoría 6 • D. cable de fibra multimodo Wondershare PDFelement Quita marcas de agua Pregunta # 88Tema 1 ¿El intercambio de claves de Internet (IKE) es responsable de qué dos funciones? (Escoge dos.) • A. Establecer parámetros de velocidad de red • B. Verificando el nivel de parche del cliente • C. Algoritmos de negociación para usar • D. Intercambio de información clave Pregunta n. ° 89Tema 1 HOTSPOT: para cada una de las siguientes afirmaciones, seleccione Sí si la afirmación es verdadera. De lo contrario, seleccione No. Cada selección correcta vale un punto. Hot Area: Pregunta n. ° 90Tema 1 HOTSPOT: está intentando acceder a un servicio para compartir música en Internet. El servicio se encuentra en la dirección IP 173.194.75.105. Tienes problemas para conectarte. Ejecuta una ruta de rastreo al servidor y recibe el resultado que se muestra en la siguiente imagen: Use los menús desplegables para seleccionar la opción de respuesta que completa cada declaración. Cada selección correcta vale un punto. Hot Area: Pregunta n. ° 90Tema 1 HOTSPOT: está intentando acceder a un servicio para compartir música en Internet. El servicio se encuentra en la dirección IP 173.194.75.105. Tienes problemas para conectarte. Ejecuta una ruta de rastreo al servidor y recibe el resultado que se muestra en la siguiente imagen: Wondershare PDFelement Quita marcas de agua Use los menús desplegables para seleccionar la opción de respuesta que completa cada declaración. Cada selección correcta vale un punto. Hot Area: Respuesta correcta: *Pregunta n. ° 91Tema 1 HOTSPOT: para cada una de las siguientes afirmaciones, seleccione Sí si la afirmación es verdadera. De lo contrario, seleccione No. Cada selección correcta vale un punto. Hot Area: Respuesta correcta: a Pregunta # 92Tema 1 Esta pregunta requiere que evalúe el texto subrayado para determinar si es correcto. El proceso de replicar un archivo de zona en múltiples servidores DNS se llama "replicación de zona". Seleccione la respuesta correcta si el texto subrayado no hace que la declaración sea correcta. Seleccione "No se necesita ningún cambio" si el texto subrayado hace que la declaración sea correcta. • • • • A. Zone transfer B. Sincronización de zona C. Comienzo de autoridad D. No se necesita ningún cambio Pregunta # 93Tema 1 Wondershare PDFelement Quita marcas de agua DRAG DROP: 2Seleccionar y colocar: • • • Pregunta n. ° 94Tema 1 ¿Qué tipo de registro DNS especifica el host que es la autoridad para un dominio dado? A. NS B. MX C. CNAME D. SOA Pregunta # 95Tema 1 DRAG DROP Relaciona cada protocolo con su descripción. Para responder, arrastre el protocolo apropiado desde la columna de la izquierda a su descripción a la derecha. Cada protocolo se puede usar una vez, más de una vez o no usarlo. Cada coincidencia correcta vale un punto. Seleccionar y colocar: Pregunta n. ° 96Tema 1 HOTSPOT: para cada una de las siguientes afirmaciones, seleccione Sí si la afirmación es verdadera. De lo contrario, seleccione No. Cada selección correcta vale un punto. Hot Area: Wondershare PDFelement Quita marcas de agua Respuesta correcta: * Sí, las cuatro capas TCP / IP corresponden a las siete capas del modelo OSI. * No, la capa de aplicación TCP / IP corresponde solo a las tres capas superiores de OSI. * Sí, el transporte TCP (host-a-host en el diagrama a continuación) y las capas de Internet corresponden a la capa 3 y la capa 4 en el modelo OSI. Ilustración: • • • • • • • • • • • Pregunta # 97Tema 1 Esta pregunta requiere que evalúe el texto subrayado para determinar si es correcto. Todos los datos de la sesión se "cifran entre todas las máquinas" mientras se usa telnet. Seleccione la respuesta correcta si el texto subrayado no hace que la declaración sea correcta. Seleccione "No se necesita ningún cambio" si el texto subrayado hace que la declaración sea correcta. A. No encriptado B. Cifrado entre cualquier máquina con Windows C. Cifrado solo a cualquier máquina que no sea Windows D. No se necesita ningún cambio .Pregunta # 98Tema 1 ¿Qué protocolo es un protocolo de capa de transporte? A. FTP B. IP C. UDP D. ASCII Pregunta # 99Tema 1 Esta pregunta requiere que evalúe el texto subrayado para determinar si es correcto. Las direcciones de multidifusión IPv4 varían de "192.168.0.0 a 192.168.255.255". Seleccione la respuesta correcta si el texto subrayado no hace que la declaración sea correcta. Seleccione "No se necesita ningún cambio" si el texto subrayado hace que la declaración sea correcta. A. 127.0.0.0 a 127.255.255.255 B. 172.16.0.0 a 172.31.255.255 C. 224.0.0.0 a 239.255.255.255 D. No se necesita ningún cambio Wondershare PDFelement Quita marcas de agua Pregunta # 100Tema 1 • • Esta pregunta requiere que evalúe el texto subrayado para determinar si es correcto. Los cuatro estándares IEEE, 802.11a, b, gyn, se conocen colectivamente como redes "móviles ad hoc". Seleccione la respuesta correcta si el texto subrayado no hace que la declaración sea correcta. Seleccione "No se necesita ningún cambio" si el texto subrayado hace que la declaración sea correcta. A. WiMAX B. Bluetooth C. WiFi • • • • • D. No se necesita ningún cambio Pregunta # 101Tema 1 Una universidad tiene enlaces de red entre varios lugares. ¿Dónde sería apropiada una conexión T3? A. Servidor a red en la sala de servidores del campus principal B. Campus principal a un gran campus satélite C. Computadora laboratorio PC a laboratorio impresora D. Biblioteca de computadora portátil a Internet Pregunta # 102Tema 1 HOTSPOT: no puede acceder a ningún sitio en Internet o en la intranet de la escuela. Tu escuela usa DHCP. Verifica la configuración de su red, que está configurada como se muestra en la siguiente imagen: Necesita cambiar la configuración para acceder a los sitios web. Use los menús desplegables para seleccionar la opción de respuesta que completa cada declaración. Cada selección correcta vale un punto. Hot Area: Respuesta correcta: la configuración debe configurarse para obtener la dirección del servidor IP y DNS automáticamente. Wondershare PDFelement Quita marcas de agua Pregunta # 103Tema 1 DRAG DROP: hace coincidir cada tipo de red con su definición correspondiente. Para responder, arrastre el tipo de red apropiado desde la columna de la izquierda hasta su definición a la derecha. Cada tipo de red se puede usar una vez, más de una vez o no usarlo. Cada coincidencia correcta vale un punto. Seleccionar y colocar: Respuesta correcta: * Una extranet es una red informática que permite el acceso controlado desde fuera de la intranet de una organización. Las extranets se utilizan para casos de uso específicos, incluidos los de empresa a empresa (B2B). * Una intranet es una red privada que se encuentra dentro de una empresa * Internet es un sistema global de redes informáticas interconectadas A NETWORK THAT ALLOWS CONTROLLED ACCESS FOR SPECIFIC BUSINESS OR EDUCATIONAL PURPOSES A NETWORK THAT ALLOWS ACCESS ONLY TO USERS WITHIN AN ORGANIZATION Pregunta # 104Tema 1 DRAG DROP: hace coincidir el tipo de conexión VPN con la definición correspondiente. Para responder, arrastre el término VPN apropiado desde la columna de la izquierda hasta su definición a la derecha. Cada término puede usarse una vez, más de una vez, o no usarse en absoluto. Cada coincidencia correcta vale un punto. Seleccionar y colocar: Wondershare PDFelement Quita marcas de agua Respuesta correcta: Pregunta # 105Tema 1 DRAG DROP: haga coincidir cada conjunto de características con el estándar 802.11 correspondiente. Para responder, arrastre el conjunto apropiado de características desde la columna de la izquierda a su estándar 802.11 a la derecha. Cada conjunto se puede usar una vez, más de una vez o no usarlo. Cada coincidencia correcta vale un punto. Seleccionar y colocar: Pregunta # 106Tema 1 Trabajas en una cafetería. Su supervisor le pide que ayude a configurar una red informática. La red debe tener los siguientes elementos: ✑ Un servidor web público ✑ Una red Wi-Fi para clientes ✑ Una red privada para terminales de punto de venta ✑ Una PC de oficina ✑ Un servidor de archivos / impresión ✑ Una impresora de red Necesita configurar una red perimetral para proteger la red. ¿Qué dos elementos debe incluir en la red perimetral? (Escoge dos.) A. Network printer B. servidor web • • • C. servidor de archivos D. red wifi E. Terminales de punto de venta Pregunta # 107Tema 1 Wondershare PDFelement Quita marcas de agua DRAG DROP: haga coincidir las topologías de red con sus características correspondientes. Para responder, arrastre la topología apropiada desde la columna de la izquierda a su característica a la derecha. Cada topología se puede usar una vez, más de una vez o no usarla. Cada coincidencia correcta vale un punto. Seleccionar y colocar: Respuesta correcta: Pregunta # 108Tema 1 ¿Qué dos características de un servidor Windows Server 2008 R2 debe instalar para usar ese servidor como un enrutador de software? (Escoge dos.) A. Política de red y servicios de acceso B. Servicios de enrutamiento y acceso remoto • • • • C. Administración remota D. DirectAccess Pregunta # 109Tema 1 ¿Cuáles son dos características del cable de fibra óptica? (Escoge dos.) A. Conduce electricidad B. Requiere conducto de metal C. Soporta acoplamientos D. Requiere un vidrio para conectores finales Wondershare PDFelement Quita marcas de agua Pregunta # 110Tema 1 HOTSPOT: identifique el tipo de cable de red y el conector en el siguiente gráfico: Use los menús desplegables para seleccionar la opción de respuesta que responda a cada pregunta. Cada selección correcta vale un punto. Hot Area: Respuesta correcta: Wondershare PDFelement Quita marcas de agua • • • Pregunta # 111Tema 1 ¿Qué servicio de red de Microsoft puede usar para establecer una conexión a una LAN corporativa sin ninguna acción del usuario? A. VPN B. Escritorio remoto C. DirectAccess Día d Pregunta # 112Tema 1 HOTSPOT: para cada una de las siguientes afirmaciones, seleccione Sí si la afirmación es verdadera. De lo contrario, seleccione No. Cada selección correcta vale un punto. Hot Area: Respuesta correcta: Pregunta # 113Tema 1 DRAG DROP: haga coincidir el tipo de dirección IPv4 con la definición correspondiente. Para responder, arrastre la definición apropiada desde la columna de la izquierda al tipo de dirección a la derecha. Cada definición se puede usar una vez, más de una vez o no usarla. Cada coincidencia correcta vale un punto. Seleccionar y colocar: Wondershare PDFelement Quita marcas de agua Pregunta # 114Tema 1 Esta pregunta requiere que evalúe el texto subrayado para determinar si es correcto. Una "zona secundaria" es la primera zona DNS en la que se escriben todas las actualizaciones de los registros que pertenecen a esa zona. Seleccione la respuesta correcta si el texto subrayado no hace que la declaración sea correcta. Seleccione "No se necesita ningún cambio" si el texto subrayado hace que la declaración sea correcta. A. Zona primaria B. zona de trozos • • C. Zona de reenvío condicional D. No se necesita ningún cambio. Pregunta # 115Tema 1 HOTSPOT: para cada una de las siguientes afirmaciones, seleccione Sí si la afirmación es verdadera. De lo contrario, seleccione No. Cada selección correcta vale un punto. Hot Area: Wondershare PDFelement Quita marcas de agua • • • • Respuesta correcta: Pregunta # 116Tema 1 Estás configurando un juego de computadora en red. Debe abrir puertos en su firewall para que sus amigos puedan unirse a la red. ¿Qué comando muestra los puertos que su computadora está escuchando? A. nslookup B. nbtstat C. ping D. netstat Pregunta # 117Tema 1 DRAG DROP: hace coincidir los puertos TCP con el servicio correspondiente. Para responder, arrastre el número de puerto apropiado de la columna de la izquierda a su servicio a la derecha. Cada número de puerto se puede usar una vez, más de una vez o no usarlo. Cada coincidencia correcta vale un punto. Seleccionar y colocar: Pregunta # 118Tema 1 HOTSPOT: para cada una de las siguientes afirmaciones, seleccione Sí si la afirmación es verdadera. De lo contrario, Wondershare PDFelement Quita marcas de agua seleccione No. Cada selección correcta vale un punto. Hot Area: Respuesta correcta: • • • • • • • • • Pregunta # 119Tema 1 Esta pregunta requiere que evalúe el texto subrayado para determinar si es correcto. Cuando una computadora cliente no puede alcanzar un servidor DHCP, automáticamente asignará una dirección IP en el rango "10.0.0.0 -10.0.0.255". Seleccione la respuesta correcta si el texto subrayado no hace que la declaración sea correcta. Seleccione "No se necesita ningún cambio" si el texto subrayado hace que la declaración sea correcta. A. 127.0.0.0-127.0.0.255 B. 169.254.0.0-169.254.255.255 C. 192168.100.0 -192.168.100.255 D. No se necesita ningún cambio Pregunta # 120Tema 1 Un nodo dentro de una red de área local (LAN) debe tener dos de los siguientes? (Escoge dos.) A. Nombre de usuario y contraseña B. Compartir nombre C. NIC D. dirección IP E. Tabla de todos los nodos de la red. Pregunta # 121Tema 1 HOTSPOT: está configurando una red inalámbrica con las Propiedades de red inalámbrica que se muestran en la siguiente imagen: Wondershare PDFelement Quita marcas de agua • • • • • • • Use los menús desplegables para seleccionar la opción de respuesta que completa cada declaración. Cada selección correcta vale un punto. Hot Area: Pregunta n. ° 122Tema 1 Esta pregunta requiere que evalúe el texto subrayado para determinar si es correcto. La "red privada virtual (VPN)" protege el perímetro de una red al monitorear el tráfico a medida que ingresa y sale. Seleccione la respuesta correcta si el texto subrayado no hace que la declaración sea correcta. Seleccione "No se necesita ningún cambio" si el texto subrayado hace que la declaración sea correcta. A. Extranet B. cortafuegos C. Intranet D. No se necesita ningún cambio Pregunta # 123Tema 1 Esta pregunta requiere que evalúe el texto subrayado para determinar si es correcto. La dirección de bucle invertido de su computadora es "127.0.0.1". Seleccione la respuesta correcta si el texto subrayado no hace que la declaración sea correcta. Seleccione "No se necesita ningún cambio" si el texto subrayado hace que la declaración sea correcta. A. 10.0.1.1 B. 169.254.0.5 C. 192168.1.1 D. No se necesita ningún cambio Pregunta n. ° 124Tema 1 Ejecutas el comando ipconfig. El resultado se muestra en la siguiente imagen: Wondershare PDFelement Quita marcas de agua Desde esta configuración, puede decir que la computadora: A. Tendrá acceso limitado a Internet B. tendrá acceso completo a Internet • • • • • • • • • C. No podrá acceder a Internet D. No podrá acceder a la red local. Pregunta # 125Tema 1 ¿Qué estándar de red Wi-Fi IEEE 802.11 requiere antenas duales para que pueda funcionar en todas sus frecuencias compatibles? A. 802.11a B. 802.11b C. 802.11g D. 802.11n Pregunta # 126Tema 1 ¿Cuál es la tasa de bits para un circuito T3 norteamericano? A. 6.312 Mbit / s B. 44.736 Mbit / s C. 274.176 Mbit / s D. 400.352 Mbit / s Pregunta # 127Tema 1 HOTSPOT: para cada una de las siguientes afirmaciones, seleccione Sí si la afirmación es verdadera. De lo contrario, seleccione No. Cada selección correcta vale un punto. Hot Area: Respuesta correcta: * Enrutamiento dinámico. Un enrutador con tablas de enrutamiento configuradas dinámicamente se conoce como enrutador dinámico. El enrutamiento dinámico consiste en tablas de enrutamiento que se crean y mantienen automáticamente a través de una comunicación continua entre enrutadores. Wondershare PDFelement Quita marcas de agua • • • • • • • • • • * La mayoría de los algoritmos de enrutamiento dominantes son algoritmos de enrutamiento dinámico, que se ajustan a las circunstancias cambiantes de la red analizando los mensajes de actualización de enrutamiento entrantes. Si el mensaje indica que se ha producido un cambio en la red, el software de enrutamiento vuelve a calcular las rutas y envía nuevos mensajes de actualización de enrutamiento. Estos mensajes impregnan la red, estimulando a los enrutadores a volver a ejecutar sus algoritmos y cambiar sus tablas de enrutamiento en consecuencia. * Cuando hay varias rutas al mismo destino, un enrutador debe tener un mecanismo para calcular la mejor ruta. Una métrica es una variable asignada a las rutas como un medio para clasificarlas de mejor a peor o de más preferidas a menos preferidas. Pregunta # 128Tema 1 ¿Qué característica del cable STP Categoría 5e reduce la interferencia externa? A. Crosstalk B. Shielding C. Length D. Twisting Pregunta # 129Tema 1 ¿Cuáles son las tres ventajas de las VLAN? (Elige tres.) A. Pueden direccionar paquetes lógicamente usando IP. B. Requieren un enrutador para conectarse a las VLAN en otro conmutador. C. Compartimentan una red y aíslan el tráfico. D. Son eficientes porque un solo conmutador puede implementar solo una VLAN. E. Actúan como si estuvieran en la misma LAN, independientemente de la ubicación física. Pregunta # 130Tema 1 DRAG DROP: hace coincidir la capa OSI con su descripción correspondiente. Para responder, arrastre la capa OSI apropiada desde la columna de la izquierda hasta su descripción a la derecha. Cada capa OSI se puede usar una vez, más de una vez o no usarla. Cada coincidencia correcta vale un punto. Seleccionar y colocar: Respuesta correcta: Wondershare PDFelement Quita marcas de agua * (1) Los protocolos de la capa de aplicación incluyen: Pregunta # 131Tema 1 HOTSPOT: recibe una llamada de un miembro de la familia que no puede conectarse a un servidor de juegos. Aprende que la IP del servidor es 172.16.2.11. Para ayudar, hace ping al servidor y recibe la información que se muestra en la siguiente imagen: Use los menús desplegables para seleccionar la opción de respuesta que completa cada declaración. Cada selección correcta vale un punto. Wondershare PDFelement Quita marcas de agua Hot Area: Respuesta correcta: * Recibido = 0 significa que la solicitud de ping no devolvió ninguna respuesta. * Tiempo de espera agotado. Este mensaje indica que no se recibieron mensajes de respuesta de eco dentro del tiempo predeterminado de 1 segundo. Esto puede deberse a muchas causas diferentes; los más comunes incluyen congestión de red, falla de la solicitud ARP, filtrado de paquetes, error de enrutamiento o descarte silencioso. Por lo tanto, no podemos saber si el servidor está inactivo o no. Referencia: Probar conexión de red con Ping y PathPing Pregunta # 132Tema 1 DRAG DROP: hace coincidir cada tipo de dirección con su rango apropiado. Para responder, arrastre el tipo de dirección apropiado desde la columna de la izquierda a su rango a la derecha. Cada tipo de dirección se puede usar una vez, más de una vez o no usarlo. Cada coincidencia correcta vale un punto. Seleccionar y colocar: Respuesta correcta: • Pregunta # 133Tema 1 ¿Por qué dos razones debe usar IPsec entre computadoras? (Escoge dos.) A. Compresión de datos Wondershare PDFelement Quita marcas de agua • • • • • • • • • • • • • • • B. Integridad de datos C. redundancia de datos D. confidencialidad de los datos Pregunta # 134Tema 1 Esta pregunta requiere que evalúe el texto subrayado para determinar si es correcto. Todos los enrutadores de hoy están habilitados para "TCP / IP", que es un protocolo estándar de la industria que se usa en Internet y para el direccionamiento local. Seleccione la respuesta correcta si el texto subrayado no hace que la declaración sea correcta. Seleccione "No se necesita ningún cambio" si el texto subrayado hace que la declaración sea correcta. A. HTTP B. FTP C. SNMP D. No se necesita ningún cambio Pregunta # 135Tema 1 Estás en casa de vacaciones y un miembro de tu familia quiere tu ayuda para comprar e instalar el cable de red para una oficina en casa. El cable debe soportar al menos 300 Mbps. ¿Cuál es la opción menos costosa que cumple con este requisito? A. Cat3 B. CAT5 C. Cat5e D. Cat6 Pregunta # 136Tema 1 Esta pregunta requiere que evalúe el texto subrayado para determinar si es correcto. El cifrado inalámbrico "WEP" es el más susceptible a la intercepción y descifrado. Seleccione la respuesta correcta si el texto subrayado no hace que la declaración sea correcta. Seleccione 'No se necesita ningún cambio' 'si el texto subrayado hace que la declaración sea correcta A. WPA-AES B. WPA2 C. WPA-PSK D. No se necesita ningún cambio Pregunta # 137Tema 1 HOTSPOT: para cada una de las siguientes afirmaciones, seleccione Sí si la afirmación es verdadera. De lo contrario, seleccione No. Cada selección correcta vale un punto. Hot Area: Wondershare PDFelement Quita marcas de agua Respuesta • • • • • • correcta: * Sí. Unicast Unicast es una conexión uno a uno entre el cliente y el servidor. * Si. No. Como parte del proceso de aprendizaje, un conmutador inundará (transmitirá) la trama única a todos sus otros puertos cuando no pueda encontrar la dirección MAC de destino en la tabla de búsqueda de conmutadores. Pregunta # 138Tema 1 ¿Cuál es un ejemplo de un dispositivo de red que asocia una dirección de red con un puerto? A. Switch B. enrutador C. Hub D. módem DSL Pregunta n. ° 139Tema 1 ¿Qué problema de comunicación inalámbrica es causado por las ondas electromagnéticas? A. Desvanecimiento B. Atenuación C. interferencia D. Difracción Pregunta # 140Tema 1 • • Una alerta del Centro de actividades recomienda que habilite el Firewall de Windows. Después de habilitar el firewall, ya no puede acceder a sitios web. ¿Para qué dos puertos TCP debe agregar excepciones en el firewall? (Escoge dos.) A. Puerto 21 B. Puerto 23 C. Puerto 25 D. Puerto 80 E. Puerto 443 • • Pregunta n. ° 141Tema 1 ¿Cuáles son las dos ventajas de utilizar la topología en estrella en lugar de la topología en anillo en un grupo de trabajo de laboratorio de computación? (Escoge dos.) A. La falla de un dispositivo de conectividad central no derriba toda la red. B. Un punto de conexión central permite flexibilidad y escalabilidad. C. Los datos viajan por rutas redundantes, por lo que un cable no puede detener su transmisión. D. Un problema de cable dentro del grupo afecta a dos nodos, como máximo. Wondershare PDFelement Quita marcas de agua • Respuesta correcta: BD Pregunta n. ° 142Tema 1 ¿Cuáles son las tres características de la topología de red Ethernet? (Elige tres.) A. Utiliza tokens para evitar colisiones en la red. B. Puede usar medios coaxiales, de par trenzado y de fibra óptica. C. Comprende la mayor parte de las redes existentes en la actualidad. • D. Es un protocolo sin conmutación. E. Puede negociar diferentes velocidades de transmisión. Pregunta # 143Tema 1 Esta pregunta requiere que evalúe el texto subrayado para determinar si es correcto. El servicio telefónico simple (POTS), la mayoría de las líneas RDSI y las líneas T1 conmutadas son ejemplos de "Cambio de mensajes". Seleccione la respuesta correcta si el texto subrayado no hace que la declaración sea correcta. Seleccione 'No se necesita ningún cambio' 'si el texto subrayado hace que la declaración sea correcta. A. Conmutación de circuitos • • • B. Cambio de paquetes C. Conmutación FDDI D. No se necesita ningún cambio Pregunta n. ° 144Tema 1 HOTSPOT: para cada una de las siguientes afirmaciones, seleccione Sí si la afirmación es verdadera. De lo contrario, seleccione No. Cada selección correcta vale un punto. Hot Area: Respuesta correcta: NO. No si. En seguridad informática, una zona desmilitarizada o DMZ (a veces denominada red perimetral) es una subred física o lógica que contiene y expone los servicios externos de una organización a una red más grande y no confiable, generalmente Internet. El propósito de una DMZ es agregar una capa adicional de seguridad a la red de área local (LAN) de una organización; un nodo de red externo solo tiene acceso directo al equipo en la DMZ, en lugar de cualquier otra parte de la red. Pregunta # 145Tema 1 HOTSPOT: usted es un interno de Contoso Ltd. Su supervisor le pide que configure las zonas de seguridad para tres nuevas PC para que puedan conectarse a dos servidores web. Los servidores se conectan a las tres nuevas PC como se muestra en la siguiente imagen: Wondershare PDFelement Quita marcas de agua Use los menús desplegables para seleccionar la opción de respuesta que completa cada declaración. Cada selección correcta vale un punto. Hot Area: Respuesta correcta: * Sitios de confianza El nivel de seguridad establecido para los sitios de confianza se aplica a los sitios que ha indicado específicamente que son aquellos en los que confía para no dañar su computadora o información. * Intranet local El nivel de seguridad establecido para la zona Intranet local se aplica a los sitios web y al contenido que se almacena en una red corporativa o comercial. Referencia: Cambiar la configuración de seguridad de Internet Explorer Pregunta n. ° 146Tema 1 La computadora de su casa tiene problemas para acceder a Internet. Sospecha que el servicio DHCP de su enrutador de Internet no funciona, por lo que verifica la dirección IP de su computadora. ¿Qué dirección indica que el servicio DHCP de su enrutador NO funciona? A. 169.254.1.15 • • • • B. 172.16.1.15 C. 192.168.1.15 D. 10.19.1.15 Pregunta # 147Tema 1 ¿Cuál de estos es un espacio de direcciones públicas? A. 192.168.0.0/16 B. 197.16.0.0/12 Wondershare PDFelement Quita marcas de agua • • C. 10.0.0.0/8 D. 172.16.0.0/12 Pregunta # 148Tema 1 Esta pregunta requiere que evalúe el texto subrayado para determinar si es correcto. En una red inalámbrica que requiere un certificado SSL, "WEP" maneja el certificado SSL. Seleccione la respuesta correcta si el texto subrayado no hace que la declaración sea correcta. Seleccione "No se necesita ningún cambio" si el texto subrayado hace que la declaración sea correcta. A. 802.1X • • • B. WPA2-PSK C. WPA-PSK D. No se necesita ningún cambio Respuesta correcta: A 802.1x Este escenario de implementación requiere certificados de servidor para cada servidor NPS que realiza la autenticación 802.1X. Pregunta # 149Tema 1 Esta pregunta requiere que evalúe el texto subrayado para determinar si es correcto. Para establecer configuraciones de seguridad más bajas en Internet Explorer para un sitio de extranet, agregue la URL del sitio a la zona "Intranet local". Seleccione la respuesta correcta si el texto subrayado no hace que la declaración sea correcta. Seleccione "No se necesita ningún cambio" si el texto subrayado hace que la declaración sea correcta. A. Internet B. Sitios de confianza • • • C. Sitios de extranet D. No se necesita ningún cambio Pregunta # 150Tema 1 Estás ayudando a un amigo a configurar un servidor web público para una oficina en casa. Su amigo quiere proteger la red interna de intrusiones. Que deberias hacer A. Configure el servidor web en una red perimetral. • • • B. Configure el servidor web para bloquear el acceso en los puertos 80 y 443. C. Configure el firewall para bloquear el acceso en los puertos 80 y 443. D. Configure la dirección IP del servidor web para que esté dentro de la LAN. Pregunta # 151Tema 1 HOTSPOT: para cada una de las siguientes afirmaciones, seleccione Sí si la afirmación es verdadera. De lo contrario, seleccione No. Cada selección correcta vale un punto. Hot Area: Respuesta correcta: * No. El puente de red es la acción tomada por el equipo de red para crear una red agregada a partir de dos o más redes de comunicación, o dos o más segmentos de red. Si uno o más segmentos de la red puenteada son inalámbricos, se conoce como puente inalámbrico. Wondershare PDFelement Quita marcas de agua * Si. En Wi-Fi, el modo repetidor es una variación del puente. En lugar de unir múltiples LAN, el modo repetidor está destinado principalmente a aumentar el alcance de una única LAN inalámbrica al extender la misma señal inalámbrica. * No. En las redes Wi-Fi, el modo puente permite que dos o más puntos de acceso inalámbrico (AP) se comuniquen entre sí con el fin de unir múltiples LAN. Pregunta # 152Tema 1 ¿Cuáles son dos características del método de acceso CSMA / CD? (Escoge dos.) A. Comprueba si se ha detectado una colisión. B. Realiza una búsqueda por turnos de solicitudes para transmitir desde todos los nodos de la red. C. Señala su intención de transmitir en la red. D. Espera hasta que el medio de transmisión esté inactivo. Pregunta # 153Tema 1 ¿Cuáles son dos características de una topología de red de malla? (Escoge dos.) A. Es tolerante a fallas debido a conexiones redundantes. B. Cada nodo se conecta a cualquier otro nodo en la red. C. Funciona mejor para redes con una gran cantidad de nodos. D. Requiere menos cableado que una topología en estrella o en anillo. Pregunta n. ° 154Tema 1 ¿Qué protocolo es responsable de asignar automáticamente las direcciones IP? A. HTTP B. DHCP C. DNS D. WINS Pregunta # 155Tema 1 Esta pregunta requiere que evalúe el texto subrayado para determinar si es correcto. Según el modelo OSI, el cifrado se realiza en la "capa de transporte". Seleccione la respuesta correcta si el texto subrayado no hace que la declaración sea correcta. Seleccione "No se necesita ningún cambio" si el texto subrayado hace que la declaración sea correcta. A. Presentation B. Network C. Application D. No se necesita ningún cambio Pregunta n. ° 156Tema 1 HOTSPOT: para cada una de las siguientes afirmaciones, seleccione Sí si la afirmación es verdadera. De lo contrario, seleccione No. Cada selección correcta vale un punto. Hot Area: Respuesta correcta: * No. IPv4 usa un esquema de dirección de 32 bits. * Si. Las direcciones IPv4 se pueden escribir en cualquier notación que exprese un valor entero de 32 bits, pero para conveniencia humana, se escriben con mayor frecuencia en la notación decimal decimal, que consta de Wondershare PDFelement Quita marcas de agua cuatro octetos de la dirección expresados individualmente en decimal y separados por puntos. * No. Cada octeto tiene un valor entre 0 y 255. Pregunta # 157Tema 1 Esta pregunta requiere que evalúe el texto subrayado para determinar si es correcto. Las políticas de IPSec para dos máquinas en una LAN se pueden modificar mediante el "complemento de política de IPSec" en Windows 7. Seleccione la respuesta correcta si el texto subrayado no hace que la declaración sea correcta. Seleccione "No se necesita ningún cambio" si el texto subrayado hace que la declaración sea correcta. A. Firewall de Windows con complemento de seguridad avanzada B. Propiedades del adaptador LAN • • • C. Complemento de acceso remoto D. No se necesita ningún cambio Pregunta # 158Tema 1 Esta pregunta requiere que evalúe el texto subrayado para determinar si es correcto. Una tabla de Protocolo de resolución de direcciones (ARP) se utiliza para asociar direcciones IP con "nombres de host". Seleccione la respuesta correcta si el texto subrayado no hace que la declaración sea correcta. Seleccione "No se necesita ningún cambio" si el texto subrayado hace que la declaración sea correcta. A. direcciones MAC • • • • • • B. Membresía del grupo en el hogar C. Enrutadores preferidos D. No se necesita ningún cambio Pregunta # 159Tema 1 ¿Qué dispositivo de red interconecta computadoras en un grupo de trabajo, se puede configurar de forma remota y proporciona el mejor rendimiento? A. Interruptor no administrado B. Hub C. Router D. Interruptor gestionado Pregunta # 160Tema 1 • ¿Cuál es la longitud máxima del cable para un solo cable UTP Cat5? A. 285 pies / 86.87 metros B. 328 pies / 99.97 metros • • C. 432 pies / 131.67 metros D. 600 pies / 182.88 metros Respuesta correcta: El cableado de cobre Ethernet Cat5 / 5e / 6 B tiene una longitud máxima de segmento de 100 metros. Pregunta # 161Tema 1 HOTSPOT: para cada una de las siguientes afirmaciones, seleccione Sí si la afirmación es verdadera. De lo contrario, seleccione No. Cada selección correcta vale un punto. Wondershare PDFelement Quita marcas de agua Hot Area: Respuesta correcta: • • • • • • * Sí. Control de tráfico de QoS: regule los flujos de datos clasificando, programando y marcando paquetes en función de la prioridad y configurando el tráfico (suavizando las ráfagas de tráfico limitando la velocidad del flujo). Los mecanismos de control de tráfico segregan el tráfico en clases de servicio y controlan la entrega a la red. La clase de servicio asignada a un flujo de tráfico determina el tratamiento de QoS que recibe el tráfico. * Si. El objetivo de QoS es proporcionar un servicio de entrega preferencial para las aplicaciones que lo necesitan garantizando suficiente ancho de banda, controlando la latencia y la fluctuación de fase, y reduciendo la pérdida de datos. * No Pregunta n. ° 162Tema 1 ¿Cuál de estos tipos de cable transmite datos a la mayor distancia? A. Fibra multimodo B. fibra monomodo C. Cat5e D. Cat6 Pregunta # 163Tema 1 ¿Cuál es la similitud entre los switches de capa 2 y capa 3? A. Ambos proporcionan un alto nivel de seguridad a la red. B. Ambos usan direccionamiento lógico para reenviar transmisiones. C. Ambos reenvían paquetes a la red. D. Ambos permiten la implementación de VLAN. Pregunta # 164Tema 1 Esta pregunta requiere que evalúe el texto subrayado para determinar si es correcto. El "enrutamiento dinámico" es tolerante a fallas. Seleccione la respuesta correcta si el texto subrayado no hace que la declaración sea correcta. Seleccione "No se necesita ningún cambio" si el texto subrayado hace que la declaración sea correcta. A. Enrutamiento estático Wondershare PDFelement Quita marcas de agua • • B. Ruta predeterminada C. Enrutamiento de menor costo D. No se necesita ningún cambio Pregunta # 165Tema 1 • • • • • • • • • • • • • • Necesita ejecutar cuatro caídas de red Ethernet. Cada caída es de aproximadamente 125 pies / 46,33 metros. Existe una interferencia a lo largo del camino de cada gota. Debe asegurarse de que se reducen las interferencias. ¿Qué tipo de cable debes usar? A. STP Cat5e B. UTPCat5e C. Cat3 D. UTPCat6 Pregunta # 166Tema 1 ¿Cuál es un ejemplo de un dispositivo de Capa 3 que conecta múltiples computadoras y redes? A. paquete B. Repetidor C. Cambiar D. Enrutador Pregunta # 167Tema 1 ¿Qué métrica utiliza el Protocolo de información de enrutamiento (RIP) para determinar la ruta menos costosa? A. Retraso B. ID del host C. conteo de saltos D. interfaz Pregunta # 168Tema 1 ¿Cuáles son las dos diferencias entre conmutadores y concentradores? (Escoge dos.) R. Los conmutadores son más lentos que los concentradores debido a las funciones de direccionamiento adicionales que realizan los conmutadores. B. Los conmutadores envían datos a todas las computadoras que están conectadas a ellos para mayor eficiencia. C. Los conmutadores pueden enviar y recibir datos al mismo tiempo. D. Los interruptores identifican el destino previsto de los datos que reciben. Pregunta # 169Tema 1 • • • • • • ¿Cuál es el tipo de registro DNS que especifica un nombre de alias de otro registro de dirección? A. MX B. CNAME C. NS D. SOA Pregunta # 170Tema 1 Esta pregunta requiere que evalúe el texto subrayado para determinar si es correcto. Cada dirección IPv4 consta de una "dirección MAC y una dirección de enlace de datos". Seleccione la respuesta correcta si el texto subrayado no hace que la declaración sea correcta. Seleccione "No se necesita ningún cambio" si el texto subrayado hace que la declaración sea correcta. A. ID de red y una ID de host B. registro DNS y una ruta predeterminada C. número binario de 64 bits dividido en octetos D. No se necesita ningún cambio Pregunta # 171Tema 1 Esta pregunta requiere que evalúe el texto subrayado para determinar si es correcto. El valor "NTP" en un registro de recursos indica un período de tiempo que otros servidores DNS usan para determinar cuánto tiempo almacenar en caché la información de un registro antes de expirarlo y descartarlo. Seleccione la respuesta correcta si el texto subrayado no hace que la declaración sea correcta. Seleccione "No se necesita ningún cambio" si el texto subrayado hace que la declaración sea correcta. A. TTL Wondershare PDFelement Quita marcas de agua • • • B. GPS C. SOA RR D. No se necesita ningún cambio Pregunta # 172Tema 1 HOTSPOT: para cada una de las siguientes afirmaciones, seleccione Sí si la afirmación es verdadera. De lo contrario, seleccione No. Cada selección correcta vale un punto. Hot Area: Respuesta correcta: * Sí. Los protocolos TCP / IP de capa 7 incluyen: HTTP, Protocolo de transferencia de hipertexto Telnet, un protocolo de acceso a terminal remoto SMTP, Protocolo simple de transferencia de correo TFTP, Protocolo trivial de transferencia de archivos, un protocolo simple de transferencia de archivos * No. La capa de sesión (capa 5) controla diálogos (conexiones) entre computadoras. La capa de transporte proporciona los medios funcionales y de procedimiento para transferir secuencias de datos de longitud variable desde un host de origen a uno de destino a través de una o más redes, al tiempo que mantiene la calidad de las funciones del servicio. * Si. La capa de red proporciona los medios funcionales y de procedimiento para transferir secuencias de datos de longitud variable (llamados datagramas) de un nodo a otro conectado a la misma red. Traduce la dirección de red lógica en la dirección física de la máquina. Una red es un medio al que se pueden conectar muchos nodos, en el que cada nodo tiene una dirección y que permite que los nodos conectados a él transfieran mensajes a otros nodos conectados simplemente proporcionando el contenido de un mensaje y la dirección del destino nodo y dejar que la red encuentre la forma de entregar ("ruta") el mensaje al nodo de destino. Pregunta # 173Tema 1 HOTSPOT Estás estudiando para la final en la sala de estudiantes. Cuando su computadora portátil está conectada a la red inalámbrica, el acceso a Internet es lento. Cuando conecta su computadora portátil a un enchufe de pared, ya no puede acceder a Internet. Ejecutas el comando ipconfig / all. Los resultados se muestran en la siguiente imagen: Wondershare PDFelement Quita marcas de agua Use los menús desplegables para seleccionar la opción de respuesta que completa cada declaración. Cada selección correcta vale un punto. Hot Area: Respuesta correcta: el adaptador inalámbrico está habilitado para DHCP y tiene una dirección IP normal de 192.168.11.1. El adaptador Ethernet también está habilitado para DHCP pero tiene una dirección IP APIPA de 169.254.143.166. Pregunta # 174Tema 1 HOTSPOT: para cada una de las siguientes afirmaciones, seleccione Sí si la afirmación es verdadera. De lo contrario, Wondershare PDFelement Quita marcas de agua seleccione No. Cada selección correcta vale un punto. Hot Area: Respuesta correcta: * No. Las direcciones IPv6 tienen una longitud de 128 bits. * No no. Las direcciones IPv6 se escriben en ocho grupos de cuatro dígitos hexadecimales separados por dos puntos, como 2001: 0db8: 85a3: 0000: 0000: 8a2e: 0370: 7334. Pregunta # 175Tema 1 HOTSPOT ¿Dónde en el diagrama es posible una conexión T3? (Para responder, seleccione la conexión apropiada en el diagrama en el área de respuesta.) Área activa: Wondershare PDFelement Quita marcas de agua Respuesta correcta: las • • • líneas T3 son una agregación común de 28 circuitos T1 que produce un ancho de banda de red total de 44.736 Mbps. Además de utilizarse para el tráfico de larga distancia, las líneas T3 también se utilizan a menudo para construir el núcleo de una red comercial en su sede. Pregunta # 176Tema 1 ¿Qué sucede cuando un nodo 802.11a emite dentro del rango de un punto de acceso 802.11g? A. El punto de acceso transmite, pero el nodo no puede recibir. B. Se produce una conexión. C. Tanto el nodo como el punto de acceso no pueden transmitir. D. El nodo transmite, pero el punto de acceso no puede recibir. Pregunta # 1Tema 2 Esta pregunta requiere que evalúe el texto subrayado para determinar si es correcto. Se envía un mensaje de ping ICMP en la capa de aplicación del modelo OSI. Revisa el texto subrayado. Si hace que la declaración sea correcta, seleccione "No se necesita ningún cambio". Si la declaración es incorrecta, seleccione la opción de respuesta que hace que la declaración sea correcta. A. network • • • B. transporte C. enlace de datos D. No se necesita ningún cambio Pregunta # 2Tema 2 Esta pregunta requiere que evalúe el texto subrayado para determinar si es correcto. El protocolo de consulta utilizado para localizar recursos en una red es el Protocolo de datagramas de usuario (UDP). Revisa el texto subrayado. Si hace que la declaración sea correcta, seleccione "No se necesita ningún cambio". Si la declaración es incorrecta, seleccione la opción de respuesta que hace que la declaración sea correcta. • • A. Protocolo ligero de acceso a directorios (LDAP) B. Protocolo de gestión de grupos de Internet (IGMP) Wondershare PDFelement Quita marcas de agua • • • • • • • • • C. Sistema de archivos de red (NFS) D. No se necesita ningún cambio Pregunta # 3Tema 2 HOTSPOT: las computadoras cliente de red que ejecutan Windows 8.1 y Windows 10 están configuradas para recibir direcciones IPv4 a través de DHCP. El servidor DHCP falla. Para cada una de las siguientes afirmaciones, seleccione Sí si la afirmación es verdadera. De lo contrario, seleccione No. Área caliente: Respuesta correcta: Explicación Pregunta # 4Tema 2 Esta pregunta requiere que evalúe el texto subrayado para determinar si es correcto. El protocolo que asigna direcciones IP a una dirección de Control de acceso a medios (MAC) es el Sistema de nombres de dominio (DNS). Revisa el texto subrayado. Si hace que la declaración sea correcta, seleccione "No se necesita ningún cambio". Si la declaración es incorrecta, seleccione la opción de respuesta que hace que la declaración sea correcta. A. Protocolo de resolución de direcciones (ARP) B. Protocolo de configuración dinámica de host (DHCP) C. Protocolo de información de enrutamiento (RIP) D. No se necesita ningún cambio Pregunta # 5Tema 2 ¿Qué utilidad usaría para determinar si su servidor del Sistema de nombres de dominio (DNS) está resolviendo adecuadamente los nombres de dominio completos (FQDN) como direcciones IP? A. netstat B. nslookup C. nbtstat D. ipconfig Pregunta # 6Tema 2 • • ¿Qué tipo de registro de recursos DNS asigna una dirección IP a un nombre de dominio completo (FQDN)? A. CNAME B. PTR C. AAAA D. A • • • Pregunta # 7Tema 2 Su red se reconfigura como múltiples subredes. Su empresa necesita admitir aplicaciones de NetBIOS heredadas a través de los límites de subred. ¿Cuál debe usar para la resolución de nombres? A. servidor DNS B. Archivo HOSTS del cliente C. servidor WINS D. Transmisiones de NetBIOS Pregunta # 8Tema 2 • Un dispositivo de capa 2 que conecta varias computadoras dentro de una red es: A. un punto de acceso B. un stwich C. un enrutador D. un puente Pregunta # 9Tema 2 ¿Cuáles son dos características de los interruptores? (Escoge dos.) A. Los interruptores identifican el destino previsto de los datos que reciben B. Los interruptores causan más colisiones de datos que los concentradores C. Los interruptores pueden enviar y recibir datos al mismo tiempo. D. Los interruptores envían cada paquete a todas las computadoras que están conectadas a ellos. Wondershare PDFelement Quita marcas de agua • • • • • • • Pregunta # 10Tema 2 HOTSPOT: su red utiliza enrutadores configurados con el protocolo de enrutador RIP. Para cada una de las siguientes afirmaciones, seleccione Sí si la afirmación es verdadera. De lo contrario, seleccione No. NOTA: Cada selección correcta vale un punto. Hot Area: Pregunta # 11Tema 2 HOTSPOT: implementa una computadora que ejecuta Windows Server 2016 en su red perimetral. Desea utilizar esta computadora para enrutar el tráfico entre Internet y su red. ¿Qué rol necesitas configurar? Para responder, seleccione el rol apropiado en el área de respuesta. Hot Area: Respuesta correcta: Explicación Network Controller es una función de servidor altamente disponible y escalable, y proporciona una interfaz de programación de aplicaciones (API) que permite que Network Controller se comunique con la red y una segunda API que le permite comunicarse con Network Controller. Pregunta # 12Tema 2 En Ethernet, la red 1000BaseT está cableada como una estrella física mediante conmutadores. ¿Cuál es la topología lógica? A. malla B. anillo C. bus D. estrella Pregunta # 13Tema 2 ¿Qué método de acceso se usa en una topología de anillo física? A. colisión B. token passing C. evitación D. sondeo Pregunta # 14Tema 2 ¿Cuáles son dos características de la topología de red Ethernet cableada? (Escoge dos.) A. Utiliza adaptadores de red físicamente codificados con una dirección IP • • B. Utiliza tokens para evitar colisiones en la red. C. Se emplea típicamente usando un par trenzado de medios de fibra óptica. D. Puede negociar diferentes velocidades de transmisión. Pregunta # 15Tema 2 • • • • • • • • Esta pregunta requiere que evalúe el texto subrayado para determinar si es correcto. Todos los dispositivos en la red de su empresa se conectan al mismo conmutador de red. Este es un ejemplo de una topología física de estrella. Revisa el texto subrayado. Si hace que la declaración sea correcta, seleccione "No se necesita ningún cambio". Si la declaración es incorrecta, seleccione la opción de respuesta que hace que la declaración sea correcta. A. anillo B. bus C. malla D. No se necesita ningún cambio Pregunta # 16Tema 2 ¿Cuál es el propósito principal de una red perimetral? A. para actuar como una ubicación oculta para implementar clientes de red B. actuar como una ubicación segura para implementar servidores de red altamente sensibles C. para proporcionar un área de almacenamiento intermedio entre una intranet privada y la Internet pública D. para monitorear el tráfico entre subredes enrutadas en una LAN privada Pregunta # 17Tema 2 Wondershare PDFelement Quita marcas de agua • • • • • • • • • • • • • Esta pregunta requiere que evalúe el texto subrayado para determinar si es correcto. El estándar inalámbrico 802.11n especifica una velocidad de datos máxima de 54 Mbps. Revisa el texto subrayado. Si hace que la declaración sea correcta, seleccione "No se necesita ningún cambio". Si la declaración es incorrecta, seleccione la opción de respuesta que hace que la declaración sea correcta. A. 10 Mbps B. 11-128 Mbps C. 300-600 Mbps D. No se necesita ningún cambio Pregunta # 18Tema 2 ¿Cuál es el propósito de una dirección de Control de acceso a medios (MAC)? A. identificar un dispositivo de red a Internet B. identificar de forma exclusiva un dispositivo de red física C. gestionar permisos para recursos de red compartidos D. proporcionar una dirección de enrutamiento en una red de área local (LAN) Pregunta # 19Tema 2 Esta pregunta requiere que evalúe el texto subrayado para determinar si es correcto. Una red que separa la red privada de una organización de una red pública es una extranet. Revisa el texto subrayado. Si hace que la declaración sea correcta, seleccione "No se necesita ningún cambio". Si la declaración es incorrecta, seleccione la opción de respuesta que hace que la declaración sea correcta. A. Un perímetro B. una intranet C. Internet D. No se necesita ningún cambio Pregunta # 20Tema 2 ¿Qué opción de conectividad para redes de área amplia (WAN) está más disponible en la mayoría de las áreas geográficas? A. línea arrendada B. RDSI C. T1 D. Acceso telefónico Preguntas actualizadas al 12 de Noviembre del 2020 Wondershare PDFelement