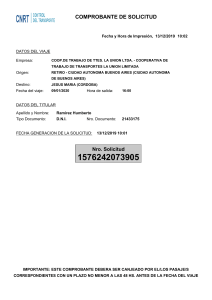

UNIVERSIDAD AUTONOMA DE ZACATECAS COMPUTACIÓN I I.S.C. Juan Manuel Dávila Martínez Practica II : BUSQUEDA DE INFORMACIÓN Nombre: Bryan Axel Huerta Valdivia Fecha: 31/Ago/2020 Grupo: 1 E I Resuelve el siguiente crucigrama 1 I 2 A N 10 T I V T 3 E 5 P R O T A C E T O O O U S 4 B C R B R O F N 8 F I O T K 6 G L A T E S O O 7 G C L H 9 E M A I L T Horizontal: 2 DETECTAN Y ELIMINAN EL CODIGO MALICIOSO 5 CONJUNTO DE NORMAS QUE PERMITE QUE LOS DATOS VIAJEN POR LA RED A SU DESTINO 6 DUEÑO Y FUNDADOR DE LA EMPRESA “MICROSOFT “ 8 RED SOCIAL CON MAS DE 1000 MILLONES DE USUARIOS 9 SERVICIO MÁS UTILIZADO EN INTERNET Vertical: 1 ES UNA GRAN RED MUNDIAL DE COMPUTADORAS 3 DIALOGO ACERCA DE UN TEMA EN PARTICULAR 4 SITIO WEB CUYA FUNCION ES BUSCAR INFORMACION DE OTROS SITIOS EN INTERNET 7 CONVERSACION CON OTRAS PERSONAS EN TIEMPO REAL A TRAVÈS DE INTERNET 10 PROGRAMAS INFORMATICOS QUE SE EJECUTAN DE MANERA AUTONOMA Y AUTOMATICA EN LAS COMPUTADORAS INFECTADAS PARA CONTROLARLAS REMOTAMENTE (TAMBIEN LLAMADOS BOTNETS) II.- Contesta las siguientes preguntas 1.- Inserta el link, para descargar 3 antivirus de internet MacAfee, Microsoft Security Essentials, y AVG. 2.- Menciona 5 Navegadores Firefox, Chorme, Safari, Explorer, y Micrsoft Edge. 3.- Menciona 5 Buscadores Bing, Yahoo!, Ask, DuckDuckGO, y Archive.org. III.- Selecciona la respuesta correcta A) joke H ( ) B) phishing B ( ) C) hijackers E ( ) D) spyware F ( ) E) gusano G ( ) F) adware C ( ) G) troyano I ( ) H) hoax A ( ) I) keylogger D ( ) Son programas que muestran mensajes con contenido falso e-mail con contenido atractivo, en el cual el usuario ingrese a sitios web, donde le solicitan datos confidenciales. La principal característica de estos es su capacidad de replicarse, más que la infección del sistema Muestran anuncios sin el consentimiento del usuario una tercera persona por medio un acceso remoto, controlar el sistema o robar contraseñas y datos. El objetivo de estos programas es el secuestro de navegadores de Internet Se trata de una herramienta muy utilizada para el robo de contraseñas personales. Consiste en ocasionar “divertidas” molestias al navegante Son programas espía que recopilan y/o roban información del propietario de un ordenador.