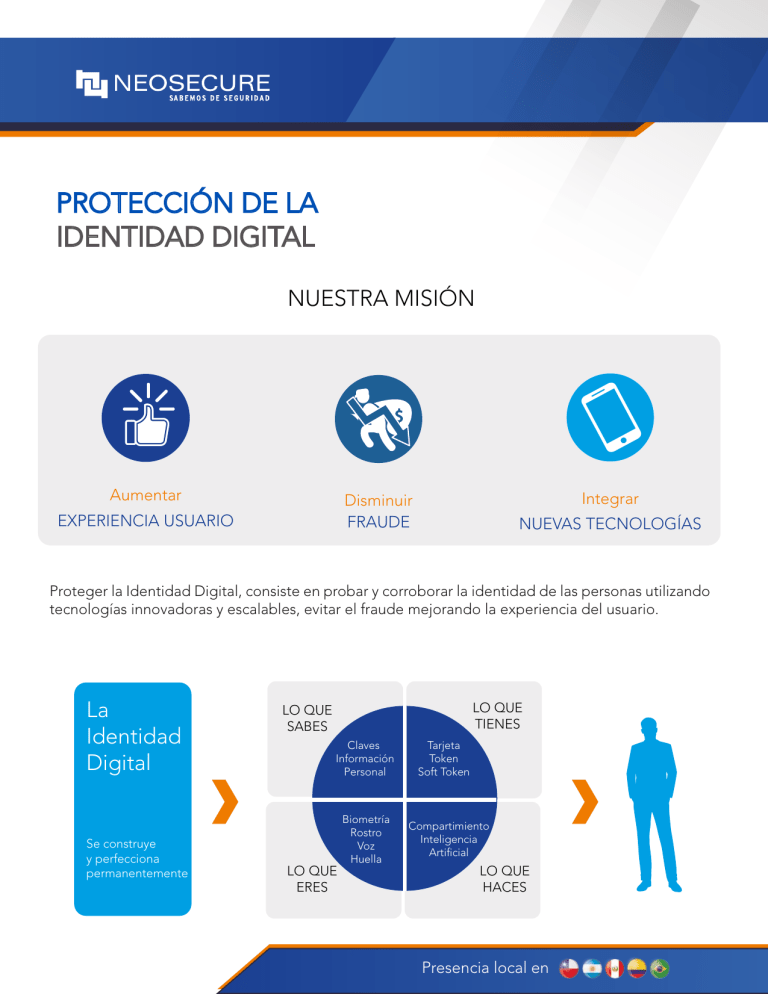

PROTECCIÓN DE LA IDENTIDAD DIGITAL NUESTRA MISIÓN Aumentar Integrar Disminuir FRAUDE EXPERIENCIA USUARIO NUEVAS TECNOLOGÍAS Proteger la Identidad Digital, consiste en probar y corroborar la identidad de las personas utilizando tecnologías innovadoras y escalables, evitar el fraude mejorando la experiencia del usuario. La Identidad Digital Se construye y perfecciona permanentemente LO QUE TIENES LO QUE SABES Claves Información Personal LO QUE ERES Biometría Rostro Voz Huella Tarjeta Token Soft Token Compartimiento Inteligencia Artificial LO QUE HACES Presencia local en MODELO DE SEGURIDAD Para proteger la Identidad Digital de las suplantaciones y robo de credenciales, que cada día son más difíciles de detectar, hemos desarrollado nuestro Modelo de Seguridad. Onboarding Digital ORQUESTADOR Autenticación Adaptativa Se adapta al País Se adapta al Contexto CORE Firma Digital Motor de Riesgo Probatoria Certificada Cognitivo y Determinístico Monitoreo Comportamiento Comportamiento Web y Movíl Identificación Electrónica de Personas Verificación de Documento Prueba de Vida Integra los Componentes Independiza a los Canales Administración por Consola OTP Simple o Firmado Hard o Soft Token Firma de Transacciones Biometría Forma de Contratos Contratar Crédito Contratar Seguros Reducir la Fricción Que sea quien dice ser Que no sea manipulado Scoring de Riesgo Detectar Operaciones Riesgosas y Fraude Bloquea o Solicita nuevos Desafíos Presencia local en Roadmap Canales digitales Autenticación actual Orquestador Autenticación Adaptativa Soft token OTP Motor de Riesgo App Movil Onboarding Biometría facial Monitoreo de fraude comportamiento biométrico Autenticación Biometría facial Las dificultades en la implementación de nuevas tecnologías y la administración de las políticas de riesgo definidas, afectan la seguridad y celeridad en las respuestas que se requiere para que el negocio continúe operando. Orquestador POLÍTICAS RIESGO ONBOARDING SDK API Permite interconectar diferentes elementos de autenticación, legados o de terceros, con motores de riesgo, canales de atención, mecanismos de OnBoarding y Firma con Certificados Digitales. AUTENTICACIÓN ORQUESTADOR Motor transaccional que permite definir o modificar en tiempo real, las reglas de negocio. MOTORES DE RIESGO Presencia local en ONBOARDING DIGITAL Identifica personas en tiempo real ya sea en modo presencial o remoto. CONTEXTO INICIAL TRANSACCIÓN CÉDULA LIVENESS CONTEXTO FINAL MATCH $ $ RED TRANSACCIÓN RED GEROREFERENCIA GEROREFERENCIA FINGERPRINT FINGERPRINT ZOOM 3D IDENTIDAD IDENTIDAD REVISIÓN MANUAL $ VERIFICACIÓN AVANZADA DE DOCUMENTO 1 2 3 4 NOMBRE COMPLETO ALIGN AND TAP PROCESSING NOMBRE COMPLETO Ajdsnivrb jdirmd Ajdsnivrb jdirmd Qdfn n,kj.m Qdfn n,kj.m Dettihj cvb bvm Dettihj cvb bvm cbnhjkfhj xcdfhgfb cbnhjkfhj xcdfhgfb hgkmxcccdszxcb bv hgkmxcccdszxcb bv bngh,k. mn fgfng bngh,k. mn fgfng asdedg asdedg Ajdsnivrb jgrythn Ajdsnivrb jgrythn Presencia local en 5 CAPTURE PROCCESS 5 AUTO-FILL X AUTHENTICATE On-Premise Cloud Hybrid AUTENTICACIÓN INSTANTÁNEA Atrapar falsificaciones y prevenir fraudes. Detectar los procesos de verificación de identificación manual. Habilitar la autenticación multifactorial y sin contraseña. Precisión de extracción de datos al 100%. Biblioteca de documentos de identidad más grande de la industria, que cubre más de 190 países. Mayor precisión, aceptando o rechazando una identificación. Actualizaciones continuas. 5 seg para determinar la autenticidad. PRUEBA DE VIDA En menos de 2 segundos, ZoOm procesa más de 30 cuadros de video y realiza ingeniería inversa de un FaceMap 3D desde una cámara 2D estándar. Presencia local en VERIFY AUTENTICACIÓN ADAPTATIVA Entradas (Contexto) Resultado (Adaptativo) ORQUESTADOR Perfil Usuario Datos Transacción Autorizado x SDK API Nuevo Desafío x x Fingerprint Dispositivo Score Riesgo Rechazado Entradas De Reglas (Configurables por Consola) Determina si una transacción es aprobada, rechazada o sometida a un nuevo desafío dependiendo del contexto dado por los Canales, Motor de Riesgo u otros elementos integrados a Orquestador. Permite establecer Reglas por Canal, Tipo de Transacción y Perfil de Cliente mediante una intuitiva consola de gestión; en la cual se definen, entre otros aspectos, qué mecanismos de autenticación usar para cada transacción. ......... SMS Llave de software móvil Verificación de transacciones Certificados digitales Certificados de dispositivos móviles Credencial inteligente móvil B 1 2 SMS Autenticación del dispositivo Código QR **** Tarjetas de cordenadas / tarjeta de coordenadas electronicas Llaves OTP Q&A Geolocalización del IP Tarjetas inteligentes y USB Basado en la información Contraseña X019 Firma de Transacción Biometía Autenticación recíproca Presencia local en MODELO ANÁLISIS FRAUDE Comportamiento y Monitoreo fraude CAPAS FRAUDE MOTOR DE RIESGO Riesgo Determinístico Fraude dentro Autenticación ANÁLISIS COMPORTAMIENTO Comportamiento biométrico Threat Intelligent MONITOREO FRAUDE Análisis fraude omnicanal Integración de herramientas Inteligencia Artificial REPUTACIÓN Protección de marca App y sitios no oficiales (malware/ phishing MOTOR DE RIESGO Biometría Uso Canal SCORE TRANSACCIONAL RISK ENGINE BEHAVIOUR TRANSACCIONAL $ Fingerprint del Dispositivo DATOS TRANSACCIÓN Aspectos de la Transacción $ Caracteristicas de Enrolamiento $ SCORE COMPRAS BEHAVIOUR COMPRAS COMPRAS Se encarga de determinar el Score de Riesgo para cada transacción, considerando, entre otros aspectos, las características del dispositivo, el usuario y entorno de la transacción. Cada una de las transacciones ingresadas en la plataforma (accesos, consultas, transferencias, compras, entre otras) son procesadas por el motor de riesgo, con el objetivo de obtener un scoring del potencial riesgo asociado. Presencia local en ANÁLISIS COMPORTAMIENTO Crear huella digital: Impedir cualquier ataque de identidad, Prevenir Account TakeOver (ATO) Mejorar experiencia al cliente Comportamiento Biométrico Control total de respuesta a flujos MONITOREO DE FRAUDE POR COMPORTAMIENTO Bots C&C Malicious URL Malicious IP Malicious Apps Proxy or VPN connection TOR node connection Device Brand Model, Serial No. Device Fingerprinting Suspicious device DEVICE Geolocation Network type Mobility Pattern ISP Reputation THREAT INTELLIGENCE BEHAVIORAL BIOMETRICS ENVIROMENT Keystrokes dynamics Mouse Acceleration Finger Thickness and Pressure Movements Position Device Till and Gvroscope User Mobility deviations Bot and Emulator behavior Vishing </> CONTENT Malware detection Phishing and Smishing Content Overlay Code injection From Grabbing, etc. Agentless countermeasures OMNICHANNEL </> Security Evasion Detection Presencia local en MONITOREO DE FRAUDE Mejorar detección de Fraude Scoring de riesgo basado en el aprendizaje automático bloqueando a estafadores malintencionados. Reducir fricción del cliente Transaction Fraud Mayor precisión de detección: menos falsos positivos. Aumentar eficiencia operacional Herramientas de automatización y de análisis de fraude para aumentar la eficiencia de los empleados. Casos de uso, en los que puede detectar si hay fraude, sin fricción a su cliente: Transacción financiera o pago online. Uso de tarjeta presente o no presente. ATM. Onboard en cualquier canal. Lavado de dinero. REPUTACIÓN Antifraude: Detección y neutralización de campañas de phishing y malware, incluyendo el takedown de las infraestructuras fraudulentas. Detección de APPs maliciosas. Monitorear números de tarjeta de crédito para evitar fraude y comercialización. Antifraude Detectar y analizar fugas de información corporativa, incluyendo la red indexada, deep web y dark web. Detectar y eliminar cuentas falsas en redes sociales. (suplantaciones de imagen con Fake Profile y rastrear ofertas de venta de productos falsos). Detección temprana de actividades sospechosas que evidencien la realización de ataques. Presencia local en Autenticación Segura Y Modelo Zero Trust ¡Sin Agentes O Proxys! 1 Usuarios y Máquinas Solicitud de autenticación (Kerberos, LDAP, NTLM, SAML, OIDC, RADIUS, RDP, 1 SSH) 5 5 1 Servicios y Recursos (en-sitio & cloud) Tecnología pendiente de patente: Sin agentes. Sin proxies en linea. No hay cambios de código para aplicaciones. Sin descifrar protocolo de autenticación. Sin cambios de flujo de trabajo. Identity Stores (on-prem & cloud) Active Directory, Cloud-native IdP, LDAP, RAADIUS, VPN, PAM, etc. 2 5 4 3 2nd Authentication Factor (Silverfort or 3rd party) Silverfort habilita autenticación dirigida por inteligencia artificial (AI) y pólizas de acceso a redes empresariales y entornos cloud, incluidos sistemas sensibles que, hasta ahora, se consideraban “imposible de proteger”, con una arquitectura innovadora sin requerir agentes y sin proxies. Presencia local en