Conectividad de redes

de computadoras

C U A R TA E D I C I Ó N

Redes de computadoras

El LIBRO de la conectividad de redes

Totalmente actualizado para las tecnologías clave

Redes de computadoras, cuarta edición, es la introducción ideal a las redes de hoy... y del mañana. Este bestseller clásico ha

sido cuidadosamente actualizado para reflejar las tecnologías de conectividad de redes más nuevas e importantes, con un

énfasis especial en la conectividad inalámbrica, entre ellas el estándar 802.11, BluetoothTM, los sistemas inalámbricos

de banda ancha y las redes ad hoc, i-mode y WAP. También se abarcan las redes fijas, como ADSL, Internet por cable,

Gigabit Ethernet, redes de igual a igual, NAT y MPLS. Incluye una gran cantidad de material nuevo sobre aplicaciones,

más de 60 páginas Web, además de la radio por Internet, voz sobre IP y vídeo bajo demanda. Por último, se revisó y

amplió el tema de seguridad en la red, el cual abarca ahora un capítulo completo.

Andrew S. Tanenbaum, autor, profesor, investigador y galardonado con el premio Karl V. Karlstrom del ACM, para

profesores sobresalientes, explica con lujo de detalles cómo funciona la red internamente, desde el hardware

subyacente de la capa física hasta la capa de aplicación de nivel superior. Tanenbaum abarca todo esto y más:

■

■

■

La capa física (por ejemplo, cobre, fibra, tecnología inalámbrica, satélites e Internet por cable).

La capa de enlace de datos (por ejemplo, principios y verificación de protocolos, HDLC y PPP).

La subcapa MAC (por ejemplo, Gigabit Ethernet, 802.11, sistemas inalámbricos de banda

ancha y conmutación).

■ La capa de red (por ejemplo, algoritmos de enrutamiento, control de congestión, QoS, IPv4 e IPv6).

■ La capa de transporte (por ejemplo, programación de sockets, UDP, TCP, RTP y desempeño de la red).

■ La capa de aplicación (por ejemplo, correo electrónico, Web, PHP, Web inalámbrica, MP3 y audio

de flujo continuo).

■ La seguridad en la red (por ejemplo, AES, RSA, criptografía cuántica, IPsec y seguridad en Web).

Este libro proporciona descripciones detalladas de los principios asociados a cada capa y presenta muchos ejemplos

extraídos de Internet y de redes inalámbricas.

Redes de computadoras, cuarta edición, cuenta con diversos apoyos preparados por el autor, en su idioma original, los

cuales puede descargar en la siguiente dirección: www.pearsonedlatino.com/tanenbaum

Redes de computadoras

ANDREW S. TANENBAUM

TANENBAUM

C U A R TA E D I C I Ó N

Redes de computadoras

ANDREW S. TANENBAUM

C U A R TA

EDICIÓN

®

Visítenos en:

www.pearsonedlatino.com

®

®

Redes de computadoras

Cuarta edición

Redes de computadoras

Cuarta edición

Andrew S. Tanenbaum

Vrije Universiteit

Amsterdam, The Netherlands

TRADUCCIÓN

Elisa Núñez Ramos

Traductora Profesional

REVISIÓN TÉCNICA

Felipe Antonio Trujillo Fernández

Maestro en Sistemas, Planeación e Informática

Universidad Iberoamericana

Adalberto Francisco García Espinosa

Ingeniero en Sistemas Electrónicos

ITESM–CCM

TANENBAUM, ANDREW S.

Redes de computadoras

PEARSON EDUCACIÓN, México, 2003

ISBN: 970-26-0162-2

Área: Universitarios

Formato 19 23.5 cm

Páginas: 912

Authorized translation from the English language edition, entitled Computer Networks, Fourth Edition, by Andrew S. Tanenbaum,

published by Pearson Education, Inc., publishing as PRENTICE HALL, INC., Copyright © 2003. All rights reserved.

ISBN 0-13-066102-3

Traducción autorizada de la edición en idioma inglés, titulada Computer Networks, Fourth Edition, por Andrew S. Tanenbaum, publicada por Pearson Education, Inc., publicada como PRENTICE-HALL INC., Copyright © 2003. Todos los derechos reservados.

Esta edición en español es la única autorizada.

Edición en español

Editor: Guillemo Trujano Mendoza

e-mail: guillermo.trujano@pearsoned.com

Editor de desarrollo: Miguel Gutiérrez Hernández

Supervisor de producción: José D. Hernández Garduño

Edición en inglés

Editorial/production supervision: Patti Guerrieri

Cover design director: Jerry Votta

Cover designer: Anthony Gemmellaro

Cover design: Andrew S. Tanenbaum

Art director: Gail Cocker-Bogusz

Interior Design: Andrew S. Tanenbaum

Interior graphics: Hadel Studio

Typesetting: Andrew S. Tanenbaum

Manufacturing buyer: Maura Zaldivar

Executive editor: Mary Franz

Editorial assistant: Noreen Regina

Marketing manager: Dan DePasquale

CUARTA EDICIÓN, 2003

D.R. © 2003 por Pearson Educación de México, S.A. de C.V.

Atlacomulco 500-5to. piso

Industrial Atoto

53519 Naucalpan de Juárez, Edo. de México

E-mail: editorial.universidades@pearsoned.com

Cámara Nacional de la Industria Editorial Mexicana. Reg. Núm. 1031

Prentice Hall es una marca registrada de Pearson Educación de México, S.A. de C.V.

Reservados todos los derechos. Ni la totalidad ni parte de esta publicación pueden reproducirse, registrarse o transmitirse, por un sistema de recuperación de información, en ninguna forma ni por ningún medio, sea electrónico, mecánico, fotoquímico, magnético o electroóptico, por fotocopia, grabación o cualquier otro, sin permiso previo por escrito del editor.

El préstamo, alquiler o cualquier otra forma de cesión de uso de este ejemplar requerirá también la autorización del editor o de sus representantes.

ISBN 970-26-0162-2

Impreso en México. Printed in Mexico.

1 2 3 4 5 6 7 8 9 0 - 06 05 04 03

Para Suzanne, Barbara, Marvin y en recuerdo de Bram y Sweetie π

CONTENIDO

PREFACIO

1

INTRODUCCIÓN

1

1.1 USOS DE LAS REDES DE COMPUTADORAS 3

1.1.1 Aplicaciones de negocios 3

1.1.2 Aplicaciones domésticas 6

1.1.3 Usuarios móviles 9

1.1.4 Temas sociales 12

1.2 HARDWARE DE REDES 14

1.2.1 Redes de área local 16

1.2.2 Redes de área metropolitana 18

1.2.3 Redes de área amplia 19

1.2.4 Redes inalámbricas 21

1.2.5 Redes domésticas 23

1.2.6 Interredes 25

1.3 SOFTWARE DE REDES 26

1.3.1 Jerarquías de protocolos 26

1.3.2 Aspectos de diseño de las capas 30

1.3.3 Servicios orientados a la conexión y no orientados a la conexión 32

1.3.4 Primitivas de servicio 34

1.3.5 Relación de servicios a protocolos 36

vii

viii

CONTENIDO

1.4 MODELOS DE REFERENCIA 37

1.4.1 El modelo de referencia OSI 37

1.4.2 El modelo de referencia TCP/IP 41

1.4.3 Comparación entre los modelos de referencia OSI y TCP/IP 44

1.4.4 Crítica al modelo OSI y los protocolos 46

1.4.5 Crítica del modelo de referencia TCP/IP 48

1.5 REDES DE EJEMPLO 49

1.5.1 Internet 50

1.5.2 Redes orientadas a la conexión: X.25, Frame Relay y ATM 59

1.5.3 Ethernet 65

1.5.4 LANs inalámbricas: 802.11 68

1.6 ESTANDARIZACIÓN DE REDES 71

1.6.1 Quién es quién en el mundo de las telecomunicaciones 71

1.6.2 Quién es quién en los estándares internacionales 74

1.6.3 Quién es quién en el mundo de los estándares de Internet 75

1.7 UNIDADES MÉTRICAS 77

1.8 PANORAMA DEL RESTO DEL LIBRO 78

1.9 RESUMEN 80

2

LA CAPA FÍSICA

2.1 LA BASE TEÓRICA DE LA COMUNICACIÓN DE DATOS 85

2.1.1 El análisis de Fourier 86

2.1.2 Señales de ancho de banda limitado 86

2.1.3 La tasa de datos máxima de un canal 89

2.2 MEDIOS DE TRANSMISIÓN GUIADOS 90

2.2.1 Medios magnéticos 90

2.2.2 Par trenzado 91

2.2.3 Cable coaxial 92

2.2.4 Fibra óptica 93

2.3 TRANSMISIÓN INALÁMBRICA 100

2.3.1 El espectro electromagnético 100

2.3.2 Radiotransmisión 103

85

CONTENIDO

ix

2.3.3 Transmisión por microondas 104

2.3.4 Ondas infrarrojas y milimétricas 106

2.3.5 Transmisión por ondas de luz 107

2.4 SATÉLITES DE COMUNICACIONES 109

2.4.1 Satélites geoestacionarios 109

2.4.2 Satélites de Órbita Terrestre Media 113

2.4.3 Satélites de Órbita Terrestre Baja 114

2.4.4 Satélites en comparación con fibra óptica 117

2.5 LA RED TELEFÓNICA PÚBLICA CONMUTADA 118

2.5.1 Estructura del sistema telefónico 119

2.5.2 La política de los teléfonos 122

2.5.3 El circuito local: módems, ADSL e inalámbrico 124

2.5.4 Troncales y multiplexión 137

2.5.5 Conmutación 146

2.6 EL SISTEMA TELEFÓNICO MÓVIL 152

2.6.1 Teléfonos móviles de primera generación 153

2.6.2 Teléfonos móviles de segunda generación: voz digital 157

2.6.3 Teléfonos móviles de tercera generación: voz y datos digitales 166

2.7 TELEVISIÓN POR CABLE 169

2.7.1 Televisión por antena comunal 169

2.7.2 Internet a través de cable 170

2.7.3 Asignación de espectro 172

2.7.4 Módems de cable 173

2.7.5 ADSL en comparación con el cable 175

2.8 RESUMEN 177

3

LA CAPA DE ENLACE DE DATOS

3.1 CUESTIONES DE DISEÑO DE LA CAPA DE ENLACE DE DATOS 184

3.1.1 Servicios proporcionados a la capa de red 184

3.1.2 Entramado 187

3.1.3 Control de errores 191

3.1.4 Control de flujo 192

183

x

CONTENIDO

3.2 DETECCIÓN Y CORRECCIÓN DE ERRORES 192

3.2.1 Códigos de corrección de errores 193

3.2.2 Códigos de detección de errores 196

3.3 PROTOCOLOS ELEMENTALES DE ENLACE DE DATOS 200

3.3.1 Un protocolo símplex sin restricciones 204

3.3.2 Protocolo símplex de parada y espera 206

3.3.3 Protocolo símplex para un canal con ruido 208

3.4 PROTOCOLOS DE VENTANA CORREDIZA 211

3.4.1 Un protocolo de ventana corrediza de un bit 214

3.4.2 Protocolo que usa retroceso N 216

3.4.3 Protocolo que utiliza repetición selectiva 223

3.5 VERIFICACIÓN DE LOS PROTOCOLOS 229

3.5.1 Modelos de máquinas de estado finito 229

3.5.2 Modelos de red de Petri 232

3.6 EJEMPLOS DE PROTOCOLOS DE ENLACE DE DATOS 234

3.6.1 HDLC—Control de Enlace de Datos de Alto Nivel 234

3.6.2 La capa de enlace de datos en Internet 237

3.7 RESUMEN 242

4

LA SUBCAPA DE CONTROL DE ACCESO AL MEDIO

4.1 EL PROBLEMA DE ASIGNACIÓN DEL CANAL 248

4.1.1 Asignación estática de canal en LANs y MANs 248

4.1.2 Asignación dinámica de canales en LANs y MANs 249

4.2 PROTOCOLOS DE ACCESO MÚLTIPLE 251

4.2.1 ALOHA 251

4.2.2 Protocolos de acceso múltiple con detección de portadora 255

4.2.3 Protocolos libres de colisiones 259

4.2.4 Protocolos de contención limitada 261

4.2.5 Protocolos de acceso múltiple por división de longitud de onda 265

4.2.6 Protocolos de LANs inalámbricas 267

247

CONTENIDO

xi

4.3 ETHERNET 271

4.3.1 Cableado Ethernet 271

4.3.2 Codificación Manchester 274

4.3.3 El protocolo de subcapa MAC de Ethernet 275

4.3.4 Algoritmo de retroceso exponencial binario 278

4.3.5 Desempeño de Ethernet 279

4.3.6 Ethernet conmutada 281

4.3.7 Fast Ethernet 283

4.3.8 Gigabit Ethernet 286

4.3.9 Estándar IEEE 802.2: control lógico del enlace 290

4.3.10 Retrospectiva de Ethernet 291

4.4 LANS INALÁMBRICAS 292

4.4.1 La pila de protocolos del 802.11 292

4.4.2 La capa física del 802.11 293

4.4.3 El protocolo de la subcapa MAC del 802.11 295

4.4.4 La estructura de trama 802.11 299

4.4.5 Servicios 301

4.5 BANDA ANCHA INALÁMBRICA 302

4.5.1 Comparación entre los estándares 802.11 y 802.16 303

4.5.2 La pila de protocolos del estándar 802.16 305

4.5.3 La capa física del estándar 802.16 306

4.5.4 El protocolo de la subcapa MAC del 802.16 307

4.5.5 La estructura de trama 802.16 309

4.6 BLUETOOTH 310

4.6.1 Arquitectura de Bluetooth 311

4.6.2 Aplicaciones de Bluetooth 312

4.6.3 La pila de protocolos de Bluetooth 313

4.6.4 La capa de radio de Bluetooth 314

4.6.5 La capa de banda base de Bluetooth 315

4.6.6 La capa L2CAP de Bluetooth 316

4.6.7 Estructura de la trama de Bluetooth 316

4.7 CONMUTACIÓN EN LA CAPA DE ENLACE DE DATOS 317

4.7.1 Puentes de 802.x a 802.y 319

4.7.2 Interconectividad local 322

4.7.3 Puentes con árbol de expansión 323

4.7.4 Puentes remotos 325

4.7.5 Repetidores, concentradores, puentes, conmutadores, enrutadores y puertas

de enlace 326

4.7.6 LANs virtuales 328

4.8 RESUMEN 336

xii

5

CONTENIDO

LA CAPA DE RED

343

5.1 ASPECTOS DE DISEÑO DE LA CAPA DE RED 343

5.1.1 Conmutación de paquetes de almacenamiento y reenvío 344

5.1.2 Servicios proporcionados a la capa de transporte 344

5.1.3 Implementación del servicio no orientado a la conexión 345

5.1.4 Implementación del servicio orientado a la conexión 347

5.1.5 Comparación entre las subredes de circuitos virtuales y las de

datagramas 348

5.2 ALGORITMOS DE ENRUTAMIENTO 350

5.2.1 Principio de optimización 352

5.2.2 Enrutamiento por la ruta más corta 353

5.2.3 Inundación 355

5.2.4 Enrutamiento por vector de distancia 357

5.2.5 Enrutamiento por estado del enlace 360

5.2.6 Enrutamiento jerárquico 366

5.2.7 Enrutamiento por difusión 368

5.2.8 Enrutamiento por multidifusión 370

5.2.9 Enrutamiento para hosts móviles 372

5.2.10 Enrutamiento en redes ad hoc 375

5.2.11 Búsqueda de nodos en redes de igual a igual 380

5.3 ALGORITMOS DE CONTROL DE CONGESTIÓN 384

5.3.1 Principios generales del control de congestión 386

5.3.2 Políticas de prevención de congestión 388

5.3.3 Control de congestión en subredes de circuitos virtuales 389

5.3.4 Control de congestión en subredes de datagramas 391

5.3.5 Desprendimiento de carga 394

5.3.6 Control de fluctuación 395

5.4 CALIDAD DEL SERVICIO 397

5.4.1 Requerimientos 397

5.4.2 Técnicas para alcanzar buena calidad de servicio

5.4.3 Servicios integrados 409

5.4.4 Servicios diferenciados 412

5.4.5 Conmutación de etiquetas y MPLS 415

5.5 INTERCONECTIVIDAD 418

5.5.1 Cómo difieren las redes 419

5.5.2 Conexión de redes 420

5.5.3 Circuitos virtuales concatenados 422

5.5.4 Interconectividad no orientada a la conexión 423

398

CONTENIDO

xiii

5.5.5 Entunelamiento 425

5.5.6 Enrutamiento entre redes 426

5.5.7 Fragmentación 427

5.6 LA CAPA DE RED DE INTERNET 431

5.6.1 El protocolo IP 433

5.6.2 Direcciones IP 436

5.6.3 Protocolos de Control en Internet 449

5.6.4 OSPF—Protocolos de Enrutamiento de Puerta de Enlace Interior 454

5.6.5 BGP—Protocolo de Puerta de Enlace de Frontera 459

5.6.6 Multidifusión de Internet 461

5.6.7 IP móvil 462

5.6.8 IPv6 464

5.7 RESUMEN 473

6

LA CAPA DE TRANSPORTE

6.1 EL SERVICIO DE TRANSPORTE 481

6.1.1 Servicios proporcionados a las capas superiores 481

6.1.2 Primitivas del servicio de transporte 483

6.1.3 Sockets de Berkeley 487

6.1.4 Un ejemplo de programación de sockets: un servidor de archivos

de Internet 488

6.2 ELEMENTOS DE LOS PROTOCOLOS DE TRANSPORTE 492

6.2.1 Direccionamiento 493

6.2.2 Establecimiento de una conexión 496

6.2.3 Liberación de una conexión 502

6.2.4 Control de flujo y almacenamiento en búfer 506

6.2.5 Multiplexión 510

6.2.6 Recuperación de caídas 511

6.3 UN PROTOCOLO DE TRANSPORTE SENCILLO 513

6.3.1 Las primitivas de servicio de ejemplo 513

6.3.2 La entidad de transporte de ejemplo 515

6.3.3 El ejemplo como máquina de estados finitos 522

6.4 LOS PROTOCOLOS DE TRANSPORTE DE INTERNET: UDP 524

6.4.1 Introducción a UDP 525

6.4.2 Llamada a procedimiento remoto 526

6.4.3 El protocolo de transporte en tiempo real 529

481

xiv

CONTENIDO

6.5 LOS PROTOCOLOS DE TRANSPORTE DE INTERNET: TCP 532

6.5.1 Introducción a TCP 532

6.5.2 El modelo del servicio TCP 533

6.5.3 El protocolo TCP 535

6.5.4 El encabezado del segmento TCP 536

6.5.5 Establecimiento de una conexión TCP 539

6.5.6 Liberación de una conexión TCP 541

6.5.7 Modelado de administración de conexiones TCP 541

6.5.8 Política de transmisión del TCP 543

6.5.9 Control de congestión en TCP 547

6.5.10 Administración de temporizadores del TCP 550

6.5.11 TCP y UDP inalámbricos 553

6.5.12 TCP para Transacciones 555

6.6 ASPECTOS DEL DESEMPEÑO 557

6.6.1 Problemas de desempeño en las redes de cómputo 557

6.6.2 Medición del desempeño de las redes 560

6.6.3 Diseño de sistemas para un mejor desempeño 562

6.6.4 Procesamiento rápido de las TPDUs 566

6.6.5 Protocolos para redes de gigabits 569

6.7 RESUMEN 573

7

LA CAPA DE APLICACIÓN

7.1 DNS—EL SISTEMA DE NOMBRES DE DOMINIO 579

7.1.1 El espacio de nombres del DNS 580

7.1.2 Registros de recursos 582

7.1.3 Servidores de nombres 586

7.2 CORREO ELECTRÓNICO 588

7.2.1 Arquitectura y servicios 590

7.2.2 El agente de usuario 591

7.2.3 Formatos de mensaje 594

7.2.4 Transferencia de mensajes 602

7.2.5 Entrega final 605

7.3 WORLD WIDE WEB 611

7.3.1 Panorama de la arquitectura 612

7.3.2 Documentos Web estáticos 629

579

CONTENIDO

xv

7.3.3 Documentos Web dinámicos 643

7.3.4 HTTP—Protocolo de Transferencia de Hipertexto 651

7.3.5 Mejoras de desempeño 656

7.3.6 La Web inalámbrica 662

7.4 MULTIMEDIA 674

7.4.1 Introducción al audio digital 674

7.4.2 Compresión de audio 676

7.4.3 Audio de flujo continuo 679

7.4.4 Radio en Internet 683

7.4.5 Voz sobre IP 685

7.4.6 Introducción al vídeo 692

7.4.7 Compresión de vídeo 696

7.4.8 Vídeo bajo demanda 704

7.4.9 Mbone—Red dorsal de multidifusión 711

7.5 RESUMEN 714

8

SEGURIDAD EN REDES

8.1 CRIPTOGRAFÍA 724

8.1.1 Introducción a la criptografía 725

8.1.2 Cifrados por sustitución 727

8.1.3 Cifrados por transposición 729

8.1.4 Rellenos de una sola vez 730

8.1.5 Dos principios criptográficos fundamentales 735

8.2 ALGORITMOS DE CLAVE SIMÉTRICA 737

8.2.1 DES—El Estándar de Encriptación de Datos 738

8.2.2 AES—El Estándar de Encriptación Avanzada 741

8.2.3 Modos de cifrado 745

8.2.4 Otros cifrados 750

8.2.5 Criptoanálisis 750

8.3 ALGORITMOS DE CLAVE PÚBLICA 752

8.3.1 El algoritmo RSA 753

8.3.2 Otros algoritmos de clave pública 755

721

xvi

CONTENIDO

8.4 FIRMAS DIGITALES 755

8.4.1 Firmas de clave simétrica 756

8.4.2 Firmas de clave pública 757

8.4.3 Compendios de mensaje 759

8.4.4 El ataque de cumpleaños 763

8.5 ADMINISTRACIÓN DE CLAVES PÚBLICAS 765

8.5.1 Certificados 765

8.5.2 X.509 767

8.5.3 Infraestructuras de clave pública 768

8.6 SEGURIDAD EN LA COMUNICACIÓN 772

8.6.1 Ipsec 772

8.6.2 Firewalls 776

8.6.3 Redes privadas virtuales 779

8.6.4 Seguridad inalámbrica 780

8.7 PROTOCOLOS DE AUTENTICACIÓN 785

8.7.1 Autenticación basada en una clave secreta compartida 786

8.7.2 Establecimiento de una clave compartida: el intercambio de claves de

Diffie-Hellman 791

8.7.3 Autenticación que utiliza un centro de distribución de claves 793

8.7.4 Autenticación utilizando Kerberos 796

8.7.5 Autenticación utilizando criptografía de clave pública 798

8.8 SEGURIDAD DE CORREO ELECTRÓNICO 799

8.8.1 PGP—Privacidad Bastante Buena 799

8.8.2 PEM—Correo con Privacidad Mejorada 803

8.8.3 S/MIME 804

8.9 SEGURIDAD EN WEB 805

8.9.1 Amenazas 805

8.9.2 Asignación segura de nombres 806

8.9.3 SSL—La Capa de Sockets Seguros 813

8.9.4 Seguridad de código móvil 816

8.10 ASPECTOS SOCIALES 819

8.10.1 Privacidad 819

8.10.2 Libertad de expresión 822

8.10.3 Derechos de autor 826

8.11 RESUMEN 828

CONTENIDO

9

LISTA DE LECTURAS Y BIBLIOGRAFÍA

xvii

835

9.1. SUGERENCIAS DE LECTURAS ADICIONALES 835

9.1.1 Introducción y obras generales 836

9.1.2 La capa física 838

9.1.3 La capa de enlace de datos 840

9.1.4 La subcapa de control de acceso al medio 840

9.1.5 La capa de red 842

9.1.6 La capa de transporte 844

9.1.7 La capa de aplicación 844

9.1.8 Seguridad en redes 846

9.2 BIBLIOGRAFÍA EN ORDEN ALFABÉTICO 848

ÍNDICE

869

PREFACIO

La presente es la cuarta edición de este libro. Cada edición ha correspondido a una fase diferente

de la manera en que se usaron las redes de computadoras. Cuando apareció la primera edición, en

1980, las redes eran una curiosidad académica. Para la segunda edición, en 1988, las redes ya se

usaban en universidades y en grandes empresas. Y en 1996, cuando se editó por tercera vez este

libro, las redes de computadoras, en particular Internet, se habían convertido en una realidad cotidiana para millones de personas. El elemento nuevo de la cuarta edición es el rápido crecimiento

de las redes inalámbricas en muchas formas.

El panorama de las redes ha cambiado radicalmente desde la tercera edición. A mediados de

la década de 1990 existían varios tipos de LANs y WANs, junto con pilas de múltiples protocolos.

Para el 2003, la única LAN alámbrica de amplio uso tal vez sea Ethernet y prácticamente todas las

WANs estarían en Internet. En consecuencia, se habrá eliminado una gran cantidad de material referente a estas antiguas redes.

Sin embargo, también abundan los nuevos desarrollos. Lo más importante es el gran aumento de redes inalámbricas, como la 802.11, los ciclos locales inalámbricos, las redes celulares 2G y

3G, Bluetooth, WAP (protocolo de aplicaciones inalámbricas), el i-mode y otros. De acuerdo con

esto, se ha agregado una gran cantidad de material a las redes inalámbricas. Otro tema importante y novedoso es la seguridad, por lo que se ha agregado todo un capítulo al respecto.

Aun cuando el capítulo 1 tiene la misma función introductoria que en la tercera edición, su

contenido se ha revisado y actualizado. Por ejemplo, en dicho capítulo se presentan introducciones

a Internet, Ethernet y LANs inalámbricas, además de algunas referencias y datos históricos. También

se explican brevemente las redes domésticas.

El capítulo 2 se ha reorganizado. Luego de una breve introducción a los principios de comunicación de datos, hay tres secciones importantes sobre la transmisión (medios guiados, inalámbricos

y por satélite), seguidas de otras tres con ejemplos importantes (el sistema público de telefonía conmutada, el sistema de teléfonos celulares y la TV por cable). Entre los nuevos temas tratados en

este capítulo están ADSL, banda ancha inalámbrica, MANs inalámbricas y acceso a Internet por

cable y DOCSIS.

El capítulo 3 siempre ha presentado los principios fundamentales de los protocolos de punto

a punto. Estas ideas son permanentes y no han cambiado durante décadas.

xviii

PREFACIO

xix

En consecuencia, las series de protocolos de ejemplo detallados que se presentan en este capítulo no han cambiado en lo más mínimo desde la tercera edición.

En contraste, la subcapa MAC ha sido un área de gran actividad en los últimos años, por lo

que se presentan muchos cambios en el capítulo 4. La sección sobre Ethernet se ha ampliado

para incluir la Ethernet de gigabits. Las secciones nuevas importantes son las que tratan sobre las

LANs inalámbricas, banda ancha inalámbrica, Bluetooth y la conmutación de la capa de enlace de

datos, incluyendo MPLS.

También se actualizó el capítulo 5, en donde se eliminó todo lo referente a ATM y se incluyó

material adicional sobre Internet.

Ahora la calidad del servicio también es un tema importante, incluyendo las exposiciones de

los servicios integrados y los servicios diferenciados. Las redes inalámbricas también están presentes aquí, con una explicación del enrutamiento en redes ad hoc. Entre otros temas nuevos se

encuentran las redes NAT y de igual a igual.

El capítulo 6 trata aún de la capa de transporte, pero aquí también se han hecho algunos cambios, que incluyen un ejemplo de la programación de sockets. También se explican un cliente y un

servidor de una página en C. Estos programas, disponibles en el sitio Web del libro, se pueden

compilar y ejecutar. En conjunto proporcionan un servidor Web de archivos remoto para experimentación. Entre otros temas están la llamada a procedimiento remoto, RTP y el TCP para

transacciones.

El capítulo 7 se ha enfocado sobre todo en la capa de aplicación. Después de una breve introducción sobre DNS, el resto del capítulo aborda sólo tres temas: el correo electrónico, Web y multimedia. Pero cada tema se trata con todo detalle. La exposición de cómo funciona Web abarca

ahora más de 60 páginas, y cubre una amplia serie de temas, entre ellos las páginas Web estáticas

y dinámicas, HTTP, los scripts (secuencias de comandos) de CGI, redes de distribución de información, cookies y el uso de caché en Web. También se incluye material sobre cómo se escriben las

páginas Web modernas, incluyendo breves introducciones a XML, XSL, XHTML, PHP y más; todo con ejemplos que se pueden probar. Asimismo, hay una exposición sobre Web inalámbrica, enfocándose en i-mode y WAP. El material de multimedia incluye ahora MP3, audio de flujo

continuo, radio en Internet y voz sobre IP.

La seguridad ha llegado a ser tan importante que ahora se ha ampliado a un capítulo entero de

más de 100 páginas (el capítulo 8). Cubre tanto los principios de la seguridad (algoritmos simétricos y de clave pública, firmas digitales y certificados X.509) como las aplicaciones de estos principios (autenticación, seguridad del correo electrónico y seguridad en Web). El capítulo es amplio

(va desde la criptografía cuántica hasta la censura gubernamental) y profundo (por ejemplo, trata

en detalle el funcionamiento de SHA-1).

El capítulo 9 contiene una lista totalmente nueva de lecturas sugeridas y una amplia bibliografía de más de 350 citas a la literatura actual. Más de 200 de éstas son a artículos y libros escritos

en el 2000 o más recientes.

Los libros de computación están llenos de acrónimos, y éste no es la excepción. Para cuando

acabe de leer el presente libro, los siguientes términos le serán familiares: ADSL, AES, AMPS,

AODV, ARP, ATM, BGP, CDMA, CDN, CGI, CIDR, DCF, DES, DHCP, DMCA, FDM, FHSS,

GPRS, GSM, HDLC, HFC, HTML, HTTP, ICMP, IMAP, ISP, ITU, LAN, LMDS, MAC, MACA,

MIME, MPEG, MPLS, MTU, NAP, NAT, NSA, NTSC, OFDM, OSPF, PCF, PCM, PGP, PHP, PKI,

xx

PREFACIO

POTS, PPP, PSTN, QAM, QPSK, RED, RFC, RPC, RSA, RSVP, RTP, SSL, TCP, TDM, UDP,

URL, UTP, VLAN, VPN, VSAT, WAN, WAP, WDMA, WEP, WWW y XML. Pero no se preocupe.

Cada uno se definirá cuidadosamente antes de usarlo.

Para ayudar a los profesores a utilizar este libro como texto en un curso, el autor ha preparado

varios apoyos, en inglés, para la enseñanza, como:

• Un manual de solución de problemas.

• Archivos que contienen las figuras del libro en varios formatos.

• Páginas de PowerPoint para un curso que utilice el libro.

• Un simulador (escrito en C) para los protocolos de ejemplo del capítulo 3.

• Una página Web con vínculos a muchos manuales en línea, empresas, listas de preguntas frecuentes, etcétera.

El manual de soluciones sólo podrá adquirirlo directamente con los representantes de Pearson

Educación (pero sólo está disponible para los profesores; los estudiantes no podrán adquirirlo). El

resto del material está en el sitio Web del libro:

http://www.pearsonedlatino.com/tanenbaum

Localice la portada del libro y haga clic en ella.

Muchas personas me ayudaron durante la preparación de la cuarta edición. Me gustaría agradecer especialmente a: Ross Anderson, Elizabeth Belding Royer, Steve Bellovin, Chatschick Bisdikian, Kees Bot, Scott Bradner, Jennifer Bray, Pat Cain, Ed Felten, Warwick Ford, Kevin Fu, Ron

Fulle, Jim Geier, Mario Gerla, Natalie Giroux, Steve Hanna, Jeff Hayes, Amir Herzberg, Philip

Homburg, Philipp Hoschka, David Green, Bart Jacobs, Frans Kaashoek, Steve Kent, Roger Kermode, Robert Kinicki, Shay Kutten, Rob Lanphier, Marcus Leech, Tom Maufer, Brent Miller, Shivakant

Mishra, Thomas Nadeau, Shlomo Ovadia, Kaveh Pahlavan, Radia Perlman, Guillaume Pierre, Wayne

Pleasant, Patrick Powell, Tomas Robertazzi, Medy Sanadidi, Christian Schmutzer, Henning Schulzrinne, Paul Sevinc, Mihail Sichitiu, Bernard Sklar, Ed Skoudis, Bob Strader, George Swallow, George

Thiruvathukal, Peter Tomsu, Patrick Verkaik, Dave Vittali, Spyros Voulgaris, Jan-Mark Wams, Ruediger Weis, Bert Wijnen, Joseph Wilkes, Leendert van Doorn y Maarten van Steen.

Un especial agradecimiento a Trudy Levine por demostrar que las abuelas pueden hacer un

trabajo fino de revisión de material técnico. Shivakant Mishra ideó muchos de los desafiantes problemas de fin de capítulo. Andy Dornan sugirió lecturas adicionales para el capítulo 9. Jan Looyen proporcionó hardware esencial en un momento crítico. El doctor F. de Nies hizo un excelente

trabajo de cortado y pegado justo cuando fue necesario. Mary Franz, mi editora en Prentice Hall,

me proporcionó más material de lectura del que había consumido en los 7 años anteriores y fue de

gran ayuda en muchos otros aspectos.

Finalmente, llegamos a las personas más importantes: Suzanne, Barbara y Marvin. A Suzanne

por su amor, paciencia y los almuerzos. A Barbara y Marvin por ser agradables y joviales (excepto

al quejarse de los horribles libros de texto universitarios, manteniéndome, de este modo, alerta).

Gracias.

ANDREW S. TANENBAUM

1

INTRODUCCIÓN

Cada uno de los tres últimos siglos fue dominado por una tecnología. El siglo XVIII fue la era

de los grandes sistemas mecánicos que acompañaron la Revolución Industrial. El siglo XIX fue la

edad de la máquina de vapor. Durante el siglo XX la tecnología clave fue la obtención, el procesamiento y la distribución de la información. Entre otros acontecimientos, vimos la instalación de

redes mundiales de telefonía, la invención de la radio y la televisión, el nacimiento y crecimiento

sin precedentes de la industria de la computación, así como el lanzamiento de satélites de comunicaciones.

Como resultado del rápido progreso tecnológico, estas áreas están convergiendo de una manera

acelerada y las diferencias entre la recolección, transportación, almacenamiento y procesamiento de

la información están desapareciendo rápidamente. Organizaciones con cientos de oficinas dispersas en una amplia área geográfica esperan de manera rutinaria poder examinar el estado actual incluso de su sucursal más distante con sólo oprimir un botón. Al aumentar nuestra capacidad de

obtener, procesar y distribuir información, la demanda de procesamiento de información cada vez

más complejo crece incluso con más celeridad.

Aunque la industria de la computación aún es joven en comparación con otras industrias (como

la automotriz y la aeronáutica), ha progresado espectacularmente en poco tiempo. Durante las dos

primeras décadas de su existencia, los sistemas de computación estaban altamente centralizados, por

lo general, en una sala grande e independiente. Con frecuencia, estas salas tenían paredes de cristal

a través de las cuales los visitantes podían atisbar la maravilla electrónica que encerraban. Las compañías o universidades medianas apenas llegaban a tener una o dos computadoras, en tanto que las

1

2

INTRODUCCIÓN

CAP. 1

instituciones grandes tenían, cuando mucho, una docena. La idea de que en veinte años se pudieran

producir en masa millones de computadoras igualmente poderosas pero más pequeñas que un timbre postal era ciencia-ficción.

La fusión de las computadoras y las comunicaciones ha tenido una influencia profunda en la

manera en que están organizados los sistemas computacionales. Actualmente, el concepto de “centro de cómputo” como un espacio amplio con una computadora grande a la que los usuarios llevaban su trabajo a procesar es totalmente obsoleto. El modelo antiguo de una sola computadora

que realiza todas las tareas computacionales de una empresa ha sido reemplazado por otro en

el que un gran número de computadoras separadas pero interconectadas hacen el trabajo. Estos sistemas se denominan redes de computadoras. El diseño y la organización de estas redes es el

objetivo de este libro.

A lo largo del libro utilizaremos el término “redes de computadoras” para designar un conjunto de computadoras autónomas interconectadas. Se dice que dos computadoras están interconectadas si pueden intercambiar información. No es necesario que la conexión se realice mediante un

cable de cobre; también se pueden utilizar las fibras ópticas, las microondas, los rayos infrarrojos

y los satélites de comunicaciones. Las redes tienen varios tamaños, formas y figuras, como veremos más adelante. Aunque a algunas personas les parezca extraño, ni Internet ni Web son una red

de computadoras. Este concepto quedará claro al finalizar el libro. La respuesta rápida es: Internet no es una red única, sino una red de redes, y Web es un sistema distribuido que se ejecuta

sobre Internet.

Existe una gran confusión entre una red de computadoras y un sistema distribuido. La diferencia principal radica en que, en un sistema distribuido, un conjunto de computadoras independientes aparece ante sus usuarios como un sistema consistente y único. Por lo general, tiene un

modelo o paradigma único que se presenta a los usuarios. Con frecuencia, una capa de software

que se ejecuta sobre el sistema operativo, denominada middleware, es la responsable de implementar este modelo. Un ejemplo bien conocido de un sistema distribuido es World Wide Web, en

la cual todo se ve como un documento (una página Web).

En una red de computadoras no existe esta consistencia, modelo ni software. Los usuarios están expuestos a las máquinas reales, y el sistema no hace ningún intento porque las máquinas se

vean y actúen de manera similar. Si las máquinas tienen hardware diferente y distintos sistemas

operativos, eso es completamente transparente para los usuarios. Si un usuario desea ejecutar un

programa de una máquina remota, debe registrarse en ella y ejecutarlo desde ahí.

De hecho, un sistema distribuido es un sistema de software construido sobre una red. El software le da un alto grado de consistencia y transparencia. De este modo, la diferencia entre una red

y un sistema distribuido está en el software (sobre todo en el sistema operativo), más que en el

hardware.

No obstante, tienen muchas cosas en común. Por ejemplo, tanto los sistemas distribuidos como las redes de computadoras necesitan mover archivos. La diferencia está en quién invoca el movimiento, el sistema o el usuario. Aunque el objetivo principal de este libro son las redes, muchos

de los temas se relacionan con los sistemas distribuidos. Para más información acerca de los sistemas distribuidos, vea (Tanenbaum y Van Steen, 2002).

SEC. 1.1

USOS DE LAS REDES DE COMPUTADORAS

3

1.1 USOS DE LAS REDES DE COMPUTADORAS

Antes de empezar a examinar con detalle los elementos técnicos, vale la pena dedicar algo

de tiempo a precisar por qué la gente se interesa en las redes de computadoras y para qué se pueden utilizar. Después de todo, si nadie se hubiera interesado en ellas, no se habrían construido

tantas. Empezaremos con el uso tradicional que les dan las empresas y los individuos, y luego

avanzaremos a los últimos desarrollos con respecto a los usuarios móviles y la conexión de redes domésticas.

1.1.1 Aplicaciones de negocios

Muchas compañías tienen una cantidad considerable de computadoras. Por ejemplo, una compañía podría tener computadoras separadas para supervisar la producción, controlar inventarios y

hacer la nómina. Al principio estas computadoras tal vez hayan trabajado por separado pero, en algún momento, la administración decidió conectarlas para extraer y correlacionar información

acerca de toda la compañía.

Dicho de una manera más general, el asunto aquí es la compartición de recursos y el objetivo es hacer que todos los programas, el equipo y, en particular, los datos estén disponibles para todos

los que se conecten a la red, independientemente de la ubicación física del recurso y del usuario.

Un ejemplo claro y muy difundido es el de un grupo de oficinistas que comparten una impresora.

Ninguno de los individuos necesita una impresora privada, y una impresora de alto volumen en red

suele ser más barata, rápida y fácil de mantener que varias impresoras individuales.

Sin embargo, compartir información es tal vez más importante que compartir recursos físicos, como impresoras, escáneres y quemadores de CDs. Para las compañías grandes y medianas, así como para muchas pequeñas, la información computarizada es vital. La mayoría de las

compañías tiene en línea registros de clientes, inventarios, cuentas por cobrar, estados financieros, información de impuestos, etcétera. Si todas las computadoras de un banco se cayeran,

éste no duraría más de cinco minutos. Una moderna planta manufacturera, con una línea de

ensamblado controlada por computadora, ni siquiera duraría ese tiempo. Incluso una pequeña

agencia de viajes o un despacho jurídico de tres personas, ahora dependen en gran medida de

las redes de computadoras para que sus empleados puedan tener acceso de manera instantánea

a la información y a los documentos importantes.

En las compañías más pequeñas, es posible que todas las computadoras estén en una sola oficina o en un solo edificio, pero en las más grandes, las computadoras y los empleados pueden estar dispersos en docenas de oficinas y plantas en varios países. No obstante, un vendedor en Nueva

York podría requerir algunas veces tener acceso a una base de datos de inventario de productos que

se encuentra en Singapur. En otras palabras, el hecho de que un usuario esté a 15,000 km de sus

datos no debe ser impedimento para que utilice esos datos como si fueran locales. Esta meta se podría resumir diciendo que es un intento por acabar con la “tiranía de la geografía”.

En términos aún más sencillos, es posible imaginar el sistema de información de una compañía como si consistiera en una o más bases de datos y algunos empleados que necesitan acceder a

4

INTRODUCCIÓN

CAP. 1

ellas de manera remota. En este modelo, los datos están almacenados en computadoras poderosas

que se llaman servidores. Con frecuencia, éstos se encuentran alojados en una central y un administrador de sistemas les da mantenimiento. En contraste, los empleados tienen en sus escritorios

máquinas más sencillas, llamadas clientes, con las que pueden acceder a datos remotos —por

ejemplo, para incluirlos en las hojas de cálculo que están elaborando. (Algunas veces nos referiremos a los usuarios de las máquinas como “el cliente”, pero debe quedar claro, por el contexto,

si el término se refiere a la computadora o a su usuario.) Las máquinas cliente y servidor están

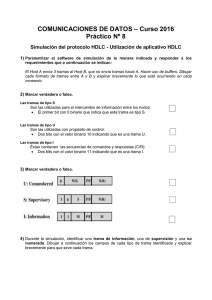

conectadas por una red, como se ilustra en la figura 1-1. Observe que hemos representado a la

red como un óvalo sencillo, sin detalle alguno. Utilizaremos esta forma cuando nos refiramos

a una red en sentido general. Cuando se requieran más detalles, los proporcionaremos.

Cliente

Servidor

Red

Figura 1-1. Una red con dos clientes y un servidor.

Este conjunto se conoce como modelo cliente-servidor. Se utiliza ampliamente y forma la

base en gran medida del uso de redes. Es aplicable cuando el cliente y el servidor están en el mismo edificio (por ejemplo, cuando pertenecen a la misma compañía), pero también cuando están

bastante retirados. Por ejemplo, cuando una persona en casa accede a una página Web, se emplea

el mismo modelo, en el que el servidor remoto de Web es el servidor y la computadora personal

del usuario es el cliente. En la mayoría de los casos, un servidor puede manejar una gran cantidad de

clientes.

Si vemos el modelo cliente-servidor en detalle, nos daremos cuenta de que hay dos procesos

involucrados, uno en la máquina cliente y otro en la máquina servidor. La comunicación toma la

siguiente forma: el proceso cliente envía una solicitud a través de la red al proceso servidor y

espera una respuesta. Cuando el proceso servidor recibe la solicitud, realiza el trabajo que se le

pide o busca los datos solicitados y devuelve una respuesta. Estos mensajes se muestran en la

figura 1-2.

Un segundo objetivo de la configuración de una red de computadoras tiene que ver más con

la gente que con la información e, incluso, con las computadoras mismas. Una red de computadoras

SEC. 1.1

5

USOS DE LAS REDES DE COMPUTADORAS

Máquina

cliente

Máquina

servidor

Solicitud

Red

Respuesta

Proceso

cliente

Proceso

cliente

Figura 1-2. El modelo cliente-servidor implica solicitudes y respuestas.

es un poderoso medio de comunicación entre los empleados. Casi todas las compañías que tienen

dos o más computadoras cuentan con correo electrónico, mediante el cual los empleados mantienen generalmente una comunicación diaria. De hecho, una queja común es la gran cantidad de

correo electrónico que tenemos que atender, mucho de él sin sentido porque los jefes han descubierto que pueden enviar el mismo mensaje (a menudo sin contenido) a todos sus subordinados

con sólo oprimir un botón.

Pero el correo electrónico no es la única forma de comunicación mejorada que las redes de

computadoras hacen posible. Con una red es fácil que dos o más personas que trabajan a distancia escriban en conjunto un informe. Si un empleado hace un cambio a un documento en línea, los

demás pueden ver el cambio de inmediato, en vez de esperar una carta durante varios días. Esta

agilización facilita la cooperación entre grupos de personas que no se encuentran en el mismo

lugar, lo cual antes había sido imposible.

Otra forma de comunicación asistida por computadora es la videoconferencia. Con esta tecnología, los empleados en ubicaciones distantes pueden tener una reunión, viéndose y escuchándose unos a otros e incluso escribiendo en una pizarra virtual compartida. La videoconferencia es

una herramienta poderosa para eliminar el costo y el tiempo que anteriormente se empleaba en

viajar. A veces se dice que la comunicación y el transporte están en competencia, y que el que gane hará obsoleto al otro.

Una tercera meta para cada vez más compañías es hacer negocios de manera electrónica con

otras compañías, sobre todo proveedores y clientes. Por ejemplo, los fabricantes de automóviles, de

aviones, de computadoras, etcétera, compran subsistemas de diversos proveedores y luego ensamblan

las partes. Mediante las redes de computadoras los fabricantes pueden hacer pedidos electrónicamente conforme se requieran. Tener la capacidad de hacer pedidos en tiempo real (es decir, conforme se requieren) reduce la necesidad de tener grandes inventarios y mejora la eficiencia.

Una cuarta meta que se está volviendo más importante es la de hacer negocios con consumidores a través de Internet. Las líneas aéreas, las librerías y los vendedores de música han descubierto

que muchos consumidores prefieren realizar sus compras desde casa. Por consiguiente, muchas compañías proporcionan en línea catálogos de sus productos y servicios y levantan pedidos de la misma manera. Se espera que este sector crezca rápidamente en el futuro. Es lo que se conoce como

comercio electrónico.

6

INTRODUCCIÓN

CAP. 1

1.1.2 Aplicaciones domésticas

En 1977 Ken Olsen era presidente de Digital Equipment Corporation, que en esa época era el

segundo proveedor de computadoras en el mundo (después de IBM). Cuando se le preguntó por

qué Digital no perseguía el mercado de las computadoras personales en gran volumen, contestó:

“No hay razón alguna para que un individuo tenga una computadora en su casa”. La historia

demostró lo contrario y Digital ya no existe. ¿Por qué la gente compra computadoras para uso doméstico? En principio, para procesamiento de texto y juegos, pero en los últimos años esto ha cambiado radicalmente. Tal vez la razón más importante ahora sea por el acceso a Internet. Algunos

de los usos más comunes de Internet por parte de usuarios domésticos son los siguientes:

1. Acceso a información remota.

2. Comunicación de persona a persona.

3. Entretenimiento interactivo.

4. Comercio electrónico.

El acceso a la información remota se puede realizar por diversas razones. Puede ser que navegue

por World Wide Web para obtener información o sólo por diversión. La información disponible

incluye artes, negocios, cocina, gobiernos, salud, historia, pasatiempos, recreación, ciencia, deportes, viajes y muchas otras cosas más. La diversión viene en demasiadas formas como para mencionarlas, más algunas otras que es mejor no mencionar.

Muchos periódicos ahora están disponibles en línea y pueden personalizarse. Por ejemplo, en

algunos casos le puede indicar a un periódico que desea toda la información acerca de políticos

corruptos, incendios, escándalos que involucran a las celebridades y epidemias, pero nada sobre

fútbol. Incluso puede hacer que los artículos que usted desea se descarguen en su disco duro o se

impriman mientras usted duerme, para que cuando se levante a desayunar los tenga disponibles.

Mientras continúe esta tendencia, se provocará el desempleo masivo de los niños de 12 años que

entregan los diarios, pero los periódicos lo quieren así porque la distribución siempre ha sido el

punto débil en la gran cadena de producción.

El tema más importante después de los periódicos (además de las revistas y periódicos científicos) son las bibliotecas digitales en línea. Muchas organizaciones profesionales, como la ACM

(www.acm.org) y la Sociedad de Computación del IEEE (www.computer.org), ya cuentan con

muchos periódicos y presentaciones de conferencias en línea. Otros grupos están creciendo de manera rápida. Dependiendo del costo, tamaño y peso de las computadoras portátiles, los libros impresos podrían llegar a ser obsoletos. Los escépticos deben tomar en cuenta el efecto que la

imprenta tuvo sobre los manuscritos ilustrados del medioevo.

Todas las aplicaciones anteriores implican las interacciones entre una persona y una base de

datos remota llena de información. La segunda gran categoría del uso de redes es la comunicación

de persona a persona, básicamente la respuesta del siglo XXI al teléfono del siglo XIX. Millones de personas en todo el mundo utilizan a diario el correo electrónico y su uso está creciendo

rápidamente. Ya es muy común que contenga audio y vídeo, así como texto y figuras. Los aromas

podrían tardar un poco más.

SEC. 1.1

USOS DE LAS REDES DE COMPUTADORAS

7

Muchas personas utilizan los mensajes instantáneos. Esta característica, derivada del programa

talk de UNIX, que se utiliza aproximadamente desde 1970, permite que las personas se escriban

mensajes en tiempo real. Una versión, para varias personas, de esta idea es el salón de conversación

(chat room), en el que un grupo de personas puede escribir mensajes para que todos los vean.

Los grupos de noticias mundiales, con debates sobre todo tema imaginable, ya son un lugar

común entre un grupo selecto de personas y este fenómeno crecerá para abarcar a la población en

general. Estos debates, en los que una persona envía un mensaje y todos los demás suscriptores

del grupo de noticias lo pueden leer, van desde los humorísticos hasta los apasionados. A diferencia de los salones de conversación, los grupos de noticias no son en tiempo real y los mensajes se

guardan para que cuando alguien vuelva de vacaciones, encuentre todos los mensajes que hayan

sido enviados en el ínterin, esperando pacientemente a ser leídos.

Otro tipo de comunicación de persona a persona a menudo se conoce como comunicación de

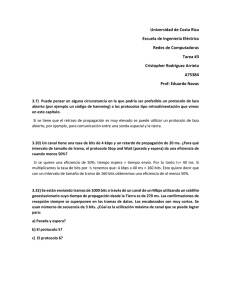

igual a igual ( peer to peer), para distinguirla del modelo cliente-servidor (Parameswaran y cols.,

2001). De esta forma, los individuos que forman un grupo esparcido se pueden comunicar con

otros del grupo, como se muestra en la figura 1-3. Cada persona puede, en principio, comunicarse con una o más personas; no hay una división fija de clientes y servidores.

Figura 1-3. En el sistema de igual a igual no hay clientes ni servidores fijos.

La comunicación de igual a igual dominó la mayor parte del 2000 con un servicio llamado

Napster, que en su mayor apogeo tenía más de 50 millones de personas canjeando música, lo que

fue probablemente la mayor infracción a derechos de autor en toda la historia de la música grabada (Lam y Tan, 2001, y Macedonia, 2000). La idea era muy sencilla. Los miembros registraban en

una base de datos central mantenida en el servidor de Napster la música que tenían en sus discos

duros. Si un miembro deseaba una canción, verificaba la base de datos para ver quién la tenía e

iba directamente ahí para obtenerla. Al no conservar realmente ninguna obra musical en las máquinas, Napster argumentaba que no estaba infringiendo los derechos de autor de nadie. Las cortes no estuvieron de acuerdo y lo clausuraron.

8

INTRODUCCIÓN

CAP. 1

Sin embargo, la siguiente generación de sistemas de igual a igual elimina la base de datos

central al hacer que cada usuario mantenga su propia base de datos de manera local, y al proporcionarle una lista de otras personas cercanas que también son miembros del sistema. De esta

manera, un nuevo usuario puede ir a cualquiera de ellas para ver qué tiene y obtener una lista de

otras más para indagar acerca de más música y más nombres. Este proceso de consulta se puede repetir de manera indefinida hasta construir una enorme base de datos local de lo que hay a disposición. Es una actividad que podría ser tediosa para las personas pero que para las computadoras es

muy sencilla.

También existen las aplicaciones legales para la comunicación de igual a igual. Por ejemplo,

un club de admiradores que comparte un dominio público de música o cintas de muestra que las

nuevas bandas han cedido para efectos de publicidad, familias que comparten fotografías, películas e información genealógica y adolescentes que juegan en línea juegos para varias personas. De

hecho, una de las aplicaciones de Internet más populares, el correo electrónico, es esencialmente

de igual a igual. Se espera que esta forma de comunicación crezca con rapidez en el futuro.

Los delitos electrónicos no se limitan a la ley de derechos de autor. Otra área activa es la de los

juegos electrónicos. Las computadoras han simulado cosas durante décadas. ¿Por qué no simular máquinas tragamonedas, ruedas de la fortuna, repartidores de blackjack y más equipo de juegos electrónicos? El problema es que los juegos electrónicos son legales en muchos lugares (Inglaterra, por

ejemplo) y los propietarios de casinos han aprovechado el potencial de los juegos electrónicos

por Internet. ¿Qué pasaría si el jugador y el casino estuvieran en países diferentes entre los cuales

hay conflicto de leyes? Ésa es una buena pregunta.

Otras aplicaciones orientadas a la comunicación y de rápido crecimiento incluyen el uso de Internet para transportar llamadas telefónicas, el teléfono con vídeo y la radio por Internet. Otra aplicación es el teleaprendizaje, es decir, asistir a clases a las 8:00 A.M. sin el inconveniente de tener

que levantarse antes de la cama. A largo plazo, el uso de las redes para mejorar la comunicación

de persona a persona puede demostrar que ésta es el área más importante.

Nuestra tercera categoría es el entretenimiento, que es una industria grande y en crecimiento.

La aplicación dominante (la que podría impulsar al resto) es el vídeo bajo demanda. De aquí a 10

años, podría seleccionar cualquier película o programa de televisión producido en cualquier país

y proyectarlo en su pantalla al instante. Las películas nuevas podrían llegar a ser interactivas, en

las que se pediría ocasionalmente al usuario que eligiera el rumbo de la narración, con escenarios

alternativos preparados para todos los casos. La televisión en vivo también podría llegar a ser interactiva, permitiendo que la audiencia participe en programas de preguntas, elija entre los competidores, etcétera.

Por otra parte, tal vez el vídeo bajo demanda no sea la aplicación dominante. Podría ser la de

los juegos. En la actualidad ya contamos con juegos de simulación de varias personas en tiempo

real, como el de las escondidas en un calabozo virtual y simuladores de vuelo en los que los jugadores de un equipo tratan de derribar a los del equipo contrario. Si los juegos se juegan con anteojos y tiempo real tridimensional, con imágenes en movimiento de calidad fotográfica, tenemos un

tipo de realidad virtual compartida a nivel mundial.

Nuestra cuarta categoría es el comercio electrónico en el más amplio sentido de la palabra.

Comprar desde el hogar ya es una actividad común y permite que los usuarios inspeccionen los

SEC. 1.1

USOS DE LAS REDES DE COMPUTADORAS

9

catálogos en línea de miles de compañías. Algunos de estos catálogos proporcionarán pronto la capacidad de obtener un vídeo instantáneo de cualquier producto con sólo hacer clic en el nombre

de éste. Si un cliente compra un producto por vía electrónica y no sabe cómo usarlo, podrá consultar el soporte técnico en línea.

Otra área en la que el comercio electrónico ya se está dando es en las instituciones financieras. Mucha gente ya efectúa sus pagos, administra sus cuentas bancarias y maneja sus inversiones

de manera electrónica. Seguramente esto crecerá en cuanto las redes sean más seguras.

Un área que prácticamente nadie previó son los mercados de pulgas electrónicos. Las subastas en línea de artículos de segunda mano se han convertido en una industria masiva. A diferencia

del comercio electrónico tradicional, que sigue el modelo cliente-servidor, las subastas en línea

son más que un sistema de igual a igual, un tipo de sistema de consumidor a consumidor. Algunas

de estas formas de comercio electrónico han adoptado una serie de etiquetas con base en que “to”

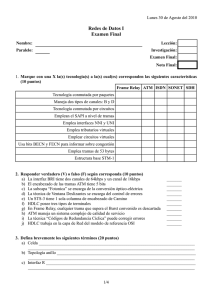

y “2” (en inglés) suenan igual. La figura 1-4 presenta una lista de las abreviaturas más comunes.

Etiqueta

Nombre completo

Ejemplo

B2C

Negocio a consumidor

Pedido de libros en línea

B2B

Negocio a negocio

La fábrica de automóviles hace un pedido de llantas al proveedor

G2C

Gobierno a consumidor

El gobierno distribuye formas fiscales electrónicamente

C2C

Consumidor a consumidor

Subasta en línea de productos de segunda mano

P2P

Igual a igual

Compartición de archivos

Figura 1-4. Algunas formas de comercio electrónico.

Sin duda, el rango de usos de las redes de computadoras crecerá con rapidez y probablemente en formas que nadie puede prever ahora. Después de todo, ¿cuánta gente pudo predecir en 1990

que en diez años las personas podrían escribir mensajes breves en teléfonos celulares durante sus

viajes en autobús, lo cual podría ser una forma muy ventajosa para que las compañías telefónicas

ganaran dinero? Sin embargo, en la actualidad el servicio de mensajes breves es muy rentable.

Las redes de computadoras podrían llegar a ser sumamente importantes para la gente que no vive en las grandes ciudades, pues les da el mismo acceso a servicios que a las personas que sí viven

en ellas. El teleaprendizaje podría afectar radicalmente la educación; las universidades podrían dar

servicio a estudiantes nacionales o internacionales. La telemedicina está en inicio (por ejemplo, se

utiliza para la supervisión remota de un paciente), pero puede llegar a ser muy importante. Sin embargo, la aplicación clave podría ser algo mundano, como utilizar una webcam (cámara conectada

a Internet) en su refrigerador, para saber si tiene que comprar leche al regresar del trabajo.

1.1.3 Usuarios móviles

Las computadoras portátiles, como las notebook y los asistentes personales digitales

(PDAs), son uno de los segmentos de crecimiento más rápido de la industria de la computación. Muchos propietarios de estas computadoras poseen máquinas de escritorio en la oficina y

desean estar conectados a su base doméstica cuando están de viaje o fuera de casa. Puesto que no

10

INTRODUCCIÓN

CAP. 1

es posible tener una conexión alámbrica en autos y aviones, hay un gran interés en las redes inalámbricas. En esta sección veremos brevemente algunos usos de ellas.

¿Por qué querría alguien una? Un argumento común es la oficina portátil. Con frecuencia, las

personas que están de viaje desean utilizar sus equipos portátiles para enviar y recibir llamadas telefónicas, faxes y correo electrónico, navegar en Web, acceder a archivos remotos e iniciar sesión

en máquinas remotas. Y desean hacer esto desde cualquier punto, ya sea por tierra, mar o aire. Por

ejemplo, actualmente en las conferencias por computadora, los organizadores suelen configurar

una red inalámbrica en el área de la conferencia. Cualquiera que tenga una computadora portátil

y un módem inalámbrico puede conectarse a Internet, como si la computadora estuviera conectada a una red alámbrica (cableada). Del mismo modo, algunas universidades han instalado redes

inalámbricas en sus campus para que los estudiantes se puedan sentar entre los árboles y consultar los archivos de la biblioteca o leer su correo electrónico.

Las redes inalámbricas son de gran utilidad para las flotas de camiones, taxis, vehículos de entrega y reparadores, para mantenerse en contacto con la casa. Por ejemplo, en muchas ciudades los

taxistas trabajan por su cuenta, más que para una empresa de taxis. En algunas de estas ciudades,

los taxis tienen una pantalla que el conductor puede ver. Cuando el cliente solicita un servicio, un

despachador central escribe los puntos en los que el chofer deberá recoger y dejar al cliente. Esta

información se despliega en las pantallas de los conductores y suena un timbre. El conductor que

oprima primero un botón en la pantalla recibe la llamada.

Las redes inalámbricas también son importantes para la milicia. Si tiene que estar disponible

en breve para pelear una guerra en cualquier parte de la Tierra, probablemente no sea bueno pensar en utilizar la infraestructura de conectividad de redes local. Lo mejor sería tener la propia.

Aunque la conectividad inalámbrica y la computación portátil se relacionan frecuentemente, no

son idénticas, como se muestra en la figura 1-5, en la que vemos una diferencia entre inalámbrica fija e inalámbrica móvil. Incluso en ocasiones las computadoras portátiles son alámbricas. Por

ejemplo, si un viajero conecta una portátil a una toma telefónica en su habitación del hotel, tiene

movilidad sin una red inalámbrica.

Inalámbrica

Móvil

Aplicaciones

No

No

Computadoras de escritorio en oficinas

No

Sí

Una computadora portátil usada en un cuarto de hotel

Sí

No

Redes en construcciones antiguas sin cableado

Sí

Sí

Oficina portátil; PDA para inventario de almacén

Figura 1-5. Combinaciones de redes inalámbricas y computación móvil.

Por otra parte, algunas computadoras inalámbricas no son móviles. Un ejemplo representativo sería una compañía que posee un edificio antiguo que no tiene cableado de redes y que desea

conectar sus computadoras. La instalación de una red inalámbrica podría requerir un poco más que

comprar una caja pequeña con algunos aparatos electrónicos, desempacarlos y conectarlos. Sin

embargo, esta solución podría ser mucho más barata que contratar trabajadores que coloquen ductos de cable para acondicionar el edificio.

SEC. 1.1

USOS DE LAS REDES DE COMPUTADORAS

11

Desde luego, también existen las aplicaciones inalámbricas móviles, que van desde la oficina

portátil hasta las personas que pasean por una tienda con un PDA realizando un inventario. En

muchos aeropuertos, los empleados de alquiler de coches trabajan en los estacionamientos con

computadoras portátiles inalámbricas. Escriben el número de la placa de circulación de los autos

alquilados, y su computadora portátil, que tiene una impresora integrada, llama a la computadora

principal, obtiene la información del arrendamiento e imprime la factura en el acto.

Conforme se extienda la tecnología inalámbrica, es probable que surjan otras aplicaciones. Echemos un vistazo a algunas de las posibilidades. Los parquímetros inalámbricos tienen ventajas para

los usuarios y las autoridades administrativas gubernamentales. Los medidores pueden aceptar tarjetas de crédito o de débito y verificarlas de manera instantánea a través del vínculo inalámbrico. Cuando un medidor expire, se podría verificar la presencia de un auto (emitiendo una señal) y reportar la

expiración a la policía. Se ha estimado que con esta medida, los gobiernos de las ciudades de Estados Unidos podrían colectar $10 mil millones adicionales (Harte y cols., 2000). Además, la entrada

en vigor del aparcamiento ayudaría al ambiente, debido a que los conductores que al saber que podrían ser detenidos al estacionarse de manera ilegal, utilizarían el transporte público.

Los expendedores automáticos de alimentos, bebidas, etcétera, se encuentran por todas partes.

Sin embargo, los alimentos no entran en las máquinas por arte de magia. Periódicamente, alguien

va con un camión y las llena. Si los expendedores automáticos emitieran informes periódicos una

vez al día en los que indicaran sus inventarios actuales, el conductor del camión sabría qué máquinas necesitan servicio y qué cantidad de qué productos llevar. Esta información podría conducir a

una mayor eficiencia en la planeación de las rutas. Desde luego que esta información también se

podría enviar a través de un teléfono de línea común, pero proporcionar a cada expendedor automático una conexión fija telefónica para que realice una llamada al día es costoso debido a los cargos

fijos mensuales.

Otra área en la que la tecnología inalámbrica podría ahorrar dinero es en la lectura de medidores

de servicios públicos. Si los medidores de electricidad, gas, agua y otros servicios domésticos

reportaran su uso a través de una red inalámbrica, no habría necesidad de enviar lectores de medidores. Del mismo modo, los detectores inalámbricos de humo podrían comunicarse con el departamento de bomberos en lugar de hacer tanto ruido (lo cual no sirve de nada si no hay nadie en

casa). Conforme baje el costo de los dispositivos de radio y el tiempo aire, más y más medidas e

informes se harán a través de redes inalámbricas.

Un área de aplicación totalmente diferente para las redes inalámbricas es la fusión esperada

de teléfonos celulares y PDAs en computadoras inalámbricas diminutas. Un primer intento fue

el de los diminutos PDAs que podían desplegar páginas Web reducidas al mínimo en sus pequeñas pantallas. Este sistema, llamado WAP 1.0 (Protocolo de Aplicaciones Inalámbricas), falló

en gran parte debido a sus pantallas microscópicas, bajo ancho de banda y servicio deficiente.

Pero con WAP 2.0 serán mejores los dispositivos y servicios nuevos.

La fuerza que impulsa estos dispositivos es la llamada comercio móvil (m-commerce) (Senn,

2000). La fuerza que impulsa este fenómeno consiste en diversos fabricantes de PDAs inalámbricos y operadores de redes que luchan por descubrir cómo ganar una parte del pastel del comercio

móvil. Una de sus esperanzas es utilizar los PDAs inalámbricos para servicios bancarios y de

compras. Una idea es utilizar los PDAs inalámbricos como un tipo de cartera electrónica, que

12

INTRODUCCIÓN

CAP. 1

autorice pagos en tiendas como un reemplazo del efectivo y las tarjetas de crédito. De este modo,

el cargo aparecerá en la factura del teléfono celular. Desde el punto de vista de la tienda, este esquema le podría ahorrar la mayor parte de la cuota de la empresa de tarjetas de crédito, que puede

ser un porcentaje importante. Desde luego, este plan puede resultar contraproducente, puesto que

los clientes que están en una tienda podrían utilizar los PDAs para verificar los precios de la competencia antes de comprar. Peor aún, las compañías telefónicas podrían ofrecer PDAs con lectores

de códigos de barras que permitan a un cliente rastrear un producto en una tienda y obtener en forma instantánea un informe detallado de dónde más se puede comprar y a qué precio.

Puesto que el operador de redes sabe dónde está el usuario, algunos servicios se hacen intencionalmente dependientes de la ubicación. Por ejemplo, se podría preguntar por una librería cercana o un

restaurante chino. Los mapas móviles y los pronósticos meteorológicos muy locales (“¿Cuándo va a

dejar de llover en mi traspatio?”) son otros candidatos. Sin duda, aparecerán otras muchas aplicaciones en cuanto estos dispositivos se difundan más ampliamente.

Un punto muy importante para el comercio móvil es que los usuarios de teléfonos celulares

están acostumbrados a pagar por todo (en contraste con los usuarios de Internet, que esperan recibir prácticamente todo sin costo). Si un sitio Web cobrara una cuota por permitir a sus clientes pagar con tarjeta de crédito, provocaría una reclamación muy ruidosa de los usuarios. Si un operador

de telefonía celular permitiera que las personas pagaran artículos en una tienda utilizando el teléfono celular y luego cargara una cuota por este servicio, probablemente sus clientes lo aceptarían

como algo normal. Sólo el tiempo lo dirá.

Un poco más lejanas están las redes de área personal y las microcomputadoras personales de

bolsillo. IBM ha desarrollado un reloj que ejecuta Linux (el cual incluye el sistema de ventanas

X11) y tiene conectividad inalámbrica a Internet para enviar y recibir correo electrónico (Narayanaswami y cols., 2002). En el futuro, las personas podrían intercambiar tarjetas de presentación

con sólo exponer sus relojes entre sí. Las computadoras de bolsillo inalámbricas pueden dar acceso a las personas a sitios seguros de la misma manera en que lo hacen las tarjetas de banda magnética (posiblemente en combinación con un código de PIN o medición biométrica). Estos relojes

también podrían recuperar información relativa a la ubicación actual del usuario (por ejemplo, restaurantes locales). Las posibilidades son infinitas.

Los relojes inteligentes con radio han sido parte de nuestro espacio mental desde que aparecieron en las tiras cómicas de Dick Tracy, en 1946. Pero, ¿polvo inteligente? Los investigadores

en Berkeley han empaquetado una computadora inalámbrica en un cubo de 1 mm por lado (Warneke y cols., 2001). Entre las aplicaciones potenciales se incluyen el seguimiento de inventarios,

paquetes e incluso pequeños pájaros, roedores e insectos.

1.1.4 Temas sociales

La amplia introducción de las redes ha presentado problemas sociales, éticos y políticos. Mencionemos brevemente algunos de ellos; un estudio completo requeriría todo un libro, por lo menos. Un rasgo popular de muchas redes son los grupos de noticias o boletines electrónicos

mediante los cuales las personas pueden intercambiar mensajes con individuos de los mismos intereses. Siempre y cuando los asuntos se restrinjan a temas técnicos o pasatiempos como la jardinería, no surgirán demasiados problemas.

SEC. 1.1

USOS DE LAS REDES DE COMPUTADORAS

13

El problema viene cuando los grupos de noticias se enfocan en temas que las personas en

realidad tocan con cuidado, como política, religión o sexo. Los puntos de vista enviados a tales

grupos podrían ser ofensivos para algunas personas. Peor aún, podrían no ser políticamente correctos. Además, los mensajes no tienen que limitarse a texto. En la actualidad se pueden enviar

fotografías en alta resolución e incluso pequeños videoclips a través de redes de computadoras.

Algunas personas practican la filosofía de vive y deja vivir, pero otras sienten que enviar cierto

material (por ejemplo, ataques a países o religiones en particular, pornografía, etcétera) es sencillamente inaceptable y debe ser censurado. Los diversos países tienen diferentes y conflictivas

leyes al respecto. De esta manera, el debate se aviva.

Las personas han demandado a los operadores de redes, afirmando que son responsables, como sucede en el caso de los periódicos y las revistas, del contenido que transmiten. La respuesta

inevitable es que una red es como una compañía de teléfonos o la oficina de correos, por lo que

no se puede esperar que vigilen lo que dicen los usuarios. Más aún, si los operadores de redes censuraran los mensajes, borrarían cualquier contenido que contuviera incluso la mínima posibilidad

de que se les demandara, pero con esto violarían los derechos de sus usuarios a la libre expresión.

Probablemente lo más seguro sería decir que este debate seguirá durante algún tiempo.

Otra área divertida es la de los derechos de los empleados en comparación con los de los empleadores. Muchas personas leen y escriben correo electrónico en el trabajo. Muchos empleadores han exigido el derecho a leer y, posiblemente, censurar los mensajes de los empleados, incluso

los enviados desde un equipo doméstico después de las horas de trabajo. No todos los empleados

están de acuerdo con esto.

Incluso si los empleadores tienen poder sobre los empleados, ¿esta relación también rige a las

universidades y los estudiantes? ¿Qué hay acerca de las escuelas secundarias y los estudiantes? En

1994, la Carnegie-Mellon University decidió suspender el flujo de mensajes entrantes de varios

grupos de noticias que trataban sexo porque la universidad sintió que el material era inapropiado

para menores (es decir, menores de 18 años). Tomó años recuperarse de este suceso.

Otro tema de importancia es el de los derechos del gobierno y los de los ciudadanos. El FBI

ha instalado un sistema en muchos proveedores de servicios de Internet para curiosear entre todos

los correos electrónicos en busca de fragmentos que le interesen (Blaze y Bellovin, 2000; Sobel,

2001; Zacks, 2001). El sistema se llamaba originalmente Carnivore pero la mala publicidad provocó que se cambiara el nombre por uno menos agresivo que sonara como DCS1000. Pero su

objetivo sigue siendo el de espiar a millones de personas con la esperanza de encontrar información acerca de actividades ilegales. Por desgracia, la Cuarta Enmienda de la Constitución de Estados Unidos prohíbe que el gobierno realice investigaciones sin una orden de cateo. Decidir si

estas palabras, escritas en el siglo XVIII, aún son válidas en el siglo XXI es un asunto que podría

mantener ocupadas a las cortes hasta el siglo XXII.

El gobierno no tiene el monopolio de las amenazas contra la privacidad de una persona. El

sector privado también hace su parte. Por ejemplo, los archivos pequeños llamados cookies que los

navegadores Web almacenan en las computadoras de los usuarios permiten que las empresas rastreen las actividades de éstos en el ciberespacio, y podrían permitir que los números de tarjeta

de crédito, del seguro social y otra información confidencial se divulguen por toda la Internet

(Berghel, 2001).

14

INTRODUCCIÓN

CAP. 1

Las redes de computadoras ofrecen la posibilidad de enviar mensajes anónimos. En algunas situaciones esta capacidad podría ser deseable. Por ejemplo, los estudiantes, soldados, empleados y

ciudadanos pueden denunciar el comportamiento ilegal de algunos profesores, oficiales, superiores

y políticos sin temor a represalias. Por otra parte, en Estados Unidos, y en la mayoría de las democracias, la ley otorga específicamente a una persona acusada el derecho de poder confrontar y desafiar a su acusador en la corte. Las acusaciones anónimas no se pueden usar como evidencia.

En resumen, las redes de computadoras, como la imprenta hace 500 años, permiten que el ciudadano común distribuya sus puntos de vista en diversos modos y a audiencias diferentes, lo cual

antes no era posible. Este nuevo fondo de libertad ofrece consigo muchos temas sociales, políticos y morales sin resolver.

Junto con lo bueno viene lo malo. Así parece ser la vida. Internet hace posible encontrar con

rapidez información, pero una gran cantidad de ella está mal documentada, es falsa o completamente errónea. El consejo médico que obtuvo en Internet podría haber venido de un ganador del

Premio Nobel o de un desertor de la preparatoria. Las redes de computadoras también han introducido nuevos tipos de comportamientos antisociales y criminales. La publicidad no deseada

(spam) se ha convertido en algo común debido a que algunas personas se dedican a reunir millones de direcciones de correo electrónico y las venden en CD-ROMs a comerciantes. Los mensajes por correo electrónico que contienen elementos activos (básicamente programas o macros que

se ejecutan en la máquina del receptor) pueden contener virus potencialmente destructores.

El robo de identidad se ha convertido en un problema grave, ya que los ladrones ahora reúnen

información sobre una persona para obtener tarjetas de crédito y otros documentos a nombre de

ella. Por último, la capacidad de transmitir música y vídeo de manera digital ha abierto la puerta

a violaciones masivas de derechos de autor, que son difíciles de detectar y castigar.

Muchos de estos problemas se podrían resolver si la industria de las computadoras tomara la

seguridad de las computadoras con seriedad. Si todos los mensajes se codificaran y autenticaran,

sería más difícil que se cometieran delitos. Esta tecnología está bien establecida y la estudiaremos

en detalle en el capítulo 8. El problema es que los proveedores de hardware y software saben que

poner funciones de seguridad cuesta dinero y que sus clientes no las solicitan. Además, una gran

cantidad de los problemas proviene de un software con fallas, debido a que los proveedores saturan de funciones sus programas, lo que implica más código e, inevitablemente, más fallas. Un

impuesto a las funciones nuevas podría ayudar, pero eso sería como vender un problema por

centavos. Reponer el software defectuoso podría ser bueno, pero eso llevaría a la quiebra a toda la

industria del software en el primer año.

1.2 HARDWARE DE REDES

Ya es tiempo de centrar nuevamente la atención en los temas técnicos correspondientes al diseño de redes (la parte de trabajo) y dejar a un lado las aplicaciones y los aspectos sociales de la

conectividad (la parte divertida). Por lo general, no hay una sola clasificación aceptada en la que

se ajusten todas las redes de computadoras, pero hay dos que destacan de manera importante: la

tecnología de transmisión y la escala. Examinaremos cada una a la vez.

SEC. 1.2

HARDWARE DE REDES

15

En un sentido amplio, hay dos tipos de tecnología de transmisión que se utilizan de manera

extensa. Son las siguientes:

1. Enlaces de difusión.

2. Enlaces de punto a punto.

Las redes de difusión (broadcast) tienen un solo canal de comunicación, por lo que todas las

máquinas de la red lo comparten. Si una máquina envía un mensaje corto —en ciertos contextos

conocido como paquete—, todas las demás lo reciben. Un campo de dirección dentro del paquete

especifica el destinatario. Cuando una máquina recibe un paquete, verifica el campo de dirección.

Si el paquete va destinado a esa máquina, ésta lo procesa; si va destinado a alguna otra, lo ignora.

En una analogía, imagine a alguien que está parado al final de un corredor con varios cuartos

a los lados y que grita: “Jorge, ven. Te necesito”. Aunque en realidad el grito (paquete) podría haber sido escuchado (recibido), por muchas personas, sólo Jorge responde (lo procesa). Los demás

simplemente lo ignoran. Otra analogía es la de los anuncios en un aeropuerto que piden a todos

los pasajeros del vuelo 644 se reporten en la puerta 12 para abordar de inmediato.

Por lo general, los sistemas de difusión también permiten el direccionamiento de un paquete

a todos los destinos utilizando un código especial en el campo de dirección. Cuando se transmite

un paquete con este código, todas las máquinas de la red lo reciben y procesan. Este modo de operación se conoce como difusión (broadcasting). Algunos sistemas de difusión también soportan

la transmisión a un subconjunto de máquinas, algo conocido como multidifusión (multicasting).

Un esquema posible es la reserva de un bit para indicar la multidifusión. Los bits de dirección

n – 1 restantes pueden contener un número de grupo. Cada máquina puede “suscribirse” a alguno

o a todos los grupos. Cuando se envía un paquete a cierto grupo, se distribuye a todas las máquinas que se suscriben a ese grupo.

En contraste, las redes punto a punto constan de muchas conexiones entre pares individuales