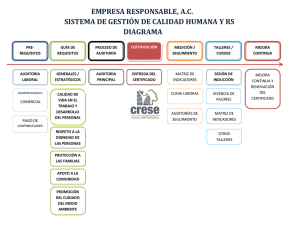

Taller descubriendo otras herramientas de SW auditoria

Anuncio

Taller descubriendo otras herramientas de SW auditoria Auditoria Informatica 24/112010 Universidad De Caldas Alexander Duque-Blanca Duque-Nelson David Zuluaga – Jairo Leandro Jiménez Página 2 de 45 Contenido EZSBENFORD ................................................................................................................................. 3 PRUEBAS.................................................................................................................................... 3 Descripción: ............................................................................................................................... 5 Funciones de Auditoría: ............................................................................................................ 5 Conclusiones: ............................................................................................................................ 5 EZ-R STATS ..................................................................................................................................... 6 Instalación del Software: ........................................................................................................... 6 Descripción: ............................................................................................................................... 7 Funciones de Auditoría: ............................................................................................................ 7 PRUEBAS:................................................................................................................................... 8 Conclusiones: ............................................................................................................................ 9 RUSECURE ................................................................................................................................... 10 Instalación del Software: ......................................................................................................... 10 Pruebas.................................................................................................................................... 12 Descripción: ............................................................................................................................. 12 FUNCIONES DE AUDITORÍA QUE CUMPLE: ............................................................................. 12 PRUEBAS:................................................................................................................................. 13 Conclusiones: .......................................................................................................................... 14 WinAudit ..................................................................................................................................... 15 Instalar / Eliminar WinAudit .................................................................................................... 15 Preguntas más frecuentes....................................................................................................... 16 Ng Scoring Tool gui.............................................................................................................. 42 Descripción .............................................................................................................................. 42 Pruebas.................................................................................................................................... 42 RAT_2.2.win32-native ........................................................................................................ 44 Descripción .............................................................................................................................. 44 Prueba ..................................................................................................................................... 44 Conclusión ............................................................................................................................... 45 Página 3 de 45 EZSBENFORD Instalación del Software: PRUEBAS Paso 1: En la ventana principal se carga el archivo que se quiere auditar, y se selecciona en la parte izquierda el tipo de análisis y la tabla a la cual se le va hacer el análisis. o Página 4 de 45 Paso 2: Al seleccionar la ubicación del archivo que este va a generar, damos clic en “Process”, lo que da como resultado: Página 5 de 45 Descripción: Esta solución identifica el grupo de operaciones que tiene la mayor desviación entre los valores observados y esperados de archivos con datos estadísticos a evaluar. Funciones de Auditoría: A la hora de hacer una auditoria a un sistema, se puede usar esta herramienta para observar el grado de asimetría entre los datos esperados y los datos reales de archivos estadísticos específicos. Aquí se hace una desviación de la distribución de dígitos entre lo que se observa y lo que se espera se puede medir en una variedad. Sin embargo, uno de los medios más sencillo para hacerlo es realizar la "Chi Cuadrado" de prueba. Esta es una prueba estándar de estadística para medir el grado de similitud entre los elementos de una tabla. Sobre la base de esta estadística, y el número de "Grados de libertad", es posible asignar una probabilidad de que cualquier variación entre real y observado se debe al simple azar. La gama de probabilidades puede variar de 0 a 100%, aunque es muy poco probable que cualquiera de los valores extremos (0% o 100%) alguna vez se obtendrían durante las pruebas de auditoría. Un acercamiento a la probabilidad de 1, es decir, 100% indica que es casi seguro que cualquier variación se debe al azar, es decir, que la población se conforma con lo que cabría esperar utilizando la ley de Benford. Conclusiones: Permite un análisis bastante exhaustivo de las operaciones Proporciona flexibilidad en cuanto al tipo de análisis que pueden ser realizado Requiere un cierto nivel de especialización y experiencia Puede requerir una cantidad significativa de tiempo en el computador Requiere que los datos existentes se carguen en una base de datos antes de que pueden ser analizados Página 6 de 45 EZ-R STATS Instalación del Software: Página 7 de 45 Descripción: El propósito de EZ – R Stats para Windows es simplificar y facilitar el análisis y la auditoria de datos contenidos en archivos de un manera intuitiva, un menú fácil de usar para todas las necesidades de auditoría y análisis. Los valores de los datos y parámetros usados durante el proceso son almacenados en registros de una manera ordenada de tal forma que no deban ser ingresados una y otra vez. Una colección de valores parametrizados usados durante una auditoria pueden ser almacenados en los “archivos del proyecto” de tal forma que pueden ser actualizados en el futuro o usados por un auditor / analista. Funciones de Auditoría: Los procedimientos de auditoría se pueden agrupar en diferentes categorías apoyado en el análisis de documentos electrónicos: estadísticas básicas de población, estratificación de datos, controles de diferencias en las secuencias numéricas, clasificación de fechas de transición en días de la semana, pruebas con la ley de Bedford, recuperación de costos que incluyen la identificación de duplicados de posibles pagos, entro otros. La extracción de datos incluye un conjunto completo de funciones para permitir al auditor centrarse en los datos específicos relevantes para los diferentes procedimientos. Página 8 de 45 El fraude y la detección de errores incluyen una variedad de pruebas diseñadas para detectar posibles duplicados utilizando comparativos como “mismo, igual, diferente”. Los procedimientos de revisión analíticos incluyen varias pruebas de regresión lineal. Las bases de datos compatibles incluyen MS – Access, SQLite y My SQL. PRUEBAS: Paso 1: Al dar clic en la barra de menú en File Open Data File, podemos cargar algún archivo de datos al cual le podemos aplicar cualquiera de las funcionalidades que ofrece la aplicación: Paso 2: Esta pantalla es generada al dar clic en la barra de menú en Analyze Histograms Data File, en esta podemos cargar algún archivo de datos al cual se le puede aplicar cualquiera de las funcionalidades que ofrece la aplicación: Página 9 de 45 Estos informes pueden ser guardados en formatos .tab, los cuales son almacenados de forma independiente y no alteran el contenido del archivo original. Conclusiones: Es un programa que tiene altas prestaciones y permite hacer una gran variedad de análisis estadísticos, evaluación de bases de datos, entre otros. Genera completos reportes en intervalos de datos de forma clara. Página 10 de 45 RUSECURE Instalación del Software: El sistema de navegación de Rusecure es muy amplio, contiene un árbol de contenido, índice y etiquetas de favoritos. Página 11 de 45 Para adelantar de una página a otra se le debe dar click en la flecha que se encuentra en la parte inferior derecha, y de esta misma manera se hace para retroceder. O si lo que se desea es pasar a la ultima pagina se hace clik en la flecha que se encuentra en la mitad. El gran volumen de contenido es extraordinario. Cientos de páginas de asesoramiento de alta calidad se hacen inmediatamente disponibles para su consulta. Página 12 de 45 Pruebas Ingresar a cada uno de los links de temas que contiene RUsecure para ver como se desplaza y qué tipo de información contiene. Y que tan eficiente para una organización puede ser la información en este manual contenida. Descripción: RUsecure es un manual de seguridad interactivo, este es de fácil instalación y proporciona una referencia rápida que cumple una alta gama de cuestiones de seguridad. Se puede leer en secuencia o temas específicos y se pueden identificar por el uso o por medio del árbol de búsqueda. Se compone de lo siguiente: Establecimiento de una estructura de seguridad de la información formalizada. La obtención de asesoramiento y orientación Políticas de información de seguridad La preparación y clasificación de la información y datos Autorización de procesos Deberes y responsabilidades de la norma ISO Las funciones administrativas de la norma ISO Seguridad de la información evaluación de los riesgos Reducir los riesgos asociados con la computadora portatil Administración de datos de emergencia Información de auditoría de seguridad y cumplimiento Gestión de la continuidad del proceso de planificación del negocio Manejo de seguridad de las cuestiones de información de personal y recursos humanos Manejo de incidentes de seguridad de la información Glosario de seguridad integral FUNCIONES DE AUDITORÍA QUE CUMPLE: La herramienta RUsecure ayuda en un proceso de auditoría ya que por medio de esta se puede ordenar de una manera más organizada la información de una organización o compañía. Por medio de RUsecure nos podemos referir a: Cuestiones de seguridad de la información Página 13 de 45 Ayuda al conocimiento de la amenaza Políticas de cumplimiento Capacidad de difusión en la organización PRUEBAS: En esta imagen se puede observar uno de los temas que contiene este manual, el tema al cual ingresamos es: Gestión de la continuidad del proceso de planificación del negocio. Página 14 de 45 Conclusiones: La herramienta de RUsecure tiene una forma de navegación muy amigable para el usuario Contiene una seguridad de soporte en línea, en la cual se cuenta con confidencialidad de la información. La función u objetico de RUsecure es hacer de la información una realidad práctica, día a día, se influye en la forma de la información, el procesamiento y sistemas de almacenamiento. Por esto por medio de este sistema pueden ser salvaguardados. Página 15 de 45 WinAudit WinAudit es un programa de software de las auditorías de Windows ® basado en ordenadores personales. Casi todos los aspectos del inventario de equipo se examinan. El informe se muestra como una página web, que se pueden guardar en una serie de formatos estándar. Puede enviarla por correo a su soporte técnico o incluso después de la auditoría de una base de datos para su archivo. Cuando se utiliza junto con su funcionalidad de línea de comandos, puede automatizar la administración de inventarios a nivel de red. WinAudit apoya el escritorio remoto y los ambientes de pre instalación. El programa es fácil de usar y es un archivo único que no requiere instalación. WinAudit está diseñado para producir una auditoría completa con un solo clic de un botón, los resultados se obtienen en garantizar el mínimo tiempo posible. El programa es pequeño e independiente, se puede ejecutar desde un disquete, memoria USB o enviarse por correo electrónico que le permite a la auditoría apenas alrededor de cualquier equipo con Windows ® con prácticamente ningún esfuerzo en unos pocos segundos. Nota: La versión de WinAudit que puede mostrar el alfabeto universal, es decir, las obras de Unicode en Windows ® NT4, Windows ® 2000, Windows ® XP, Windows ® 2003 y Windows Vista ® ™. Instalar / Eliminar WinAudit Requisitos del sistema WinAudit requiere un PC con un procesador Pentium ® y Windows ® 95 o superior.Para enviar el informe de auditoría por e-mail en el ordenador necesita un programa de correo electrónico junto con la llamada Messaging Application Programming Interface (MAPI). Se trata de un componente de software estándar y prácticamente todos los equipos ya se han instalado. Para exportar el informe de auditoría de una base de datos de Open Database Connectivity (ODBC) y el controlador ODBC para la base de datos debe estar instalado en el equipo. Para guardar el informe de auditoría en html compilado (chm) el equipo debe tener instalado en HTML Help Workshop. Esta es una utilidad de Microsoft ® y está disponible para descargar en su página web. Instalación WinAudit WinAudit es "listo para funcionar. Se ha diseñado de modo que usted no necesita pasar por un procedimiento de configuración. El programa no instala los archivos en el ordenador ni modifica el registro del sistema. WinAudit es un buen comportamiento del programa de auditoría en el sentido de que los intentos de no alterar el equipo se está examinando. Extracción WinAudit WinAudit porque no se ha instalado todos los archivos en el equipo, no existe un procedimiento de desinstalación. Sólo tiene que eliminar el programa de archivo WinAudit.exe y posiblemente WinAudit.ini que pueden Página 16 de 45 haber sido creados. Si ha creado un acceso directo del escritorio, debe eliminar eso. Nota: El archivo ejecutable para la versión Unicode es WinAuditu.exe. Preguntas más frecuentes P1: ¿Cuánto cuesta WinAudit? WinAudit es un software gratuito, lo que significa que se trata, sin costo alguno. El acuerdo de licencia Programas de dominio público se detalla aquí. Usted puede hacer tantas copias literales del programa como se desee y distribuirlas a nadie. Bajo ninguna circunstancia se le permite cobrar por el software en sí. Servicios Parmavex se reserva el derecho de cambiar su política de licencias para versiones futuras del programa. P2: ¿Puedo Auditoría un equipo remoto? No, por razones de seguridad y el rendimiento WinAudit ha sido específicamente diseñado para no auditar a un ordenador remoto en red. El pequeño tamaño del programa, la instalación y licencia Freeware no significa que usted puede copiar fácilmente a un ordenador en red. El programa se puede ejecutar en modo batch o usuario y los informes obtenidos por medio de una red de guardar, exportar la base de datos o el correo electrónico. Alternativamente, ejecute el programa en el entorno de escritorio remoto. P3: ¿Hey, eso no es correcto! WinAudit informes de la información almacenada en / en el equipo. Si los datos originales es incorrecta o falta, el informe simplemente reflejar eso. Algunos tipos de información, tales como Sistema de Gestión, son conocidos por ser propenso a errores. Además, si el sistema operativo no es compatible con algunas funciones o lo prohíbe, el programa no puede informar de ello. Si tiene alguna duda sobre algo en el informe de auditoría que enviar a su personal de soporte de TI para su dictamen. Si usted cree que ha descubierto un error en el programa nos puede enviar un mensaje a winaudit_at_pxserver_dot_com. P4: ¿Puede WinAudit Buscar archivos? Sí. WinAudit puede buscar tipos específicos de archivos. En el sistema operativo Windows, el tipo de un archivo se caracteriza por la parte de extensión de su nombre. Por ejemplo, MyFile.txt sería un archivo de texto o myfile.zip sería un archivo zip. Para obtener más información, haga clic aquí en la selección de opciones de auditoría. P5: ¿Puedo Ocultar la ventana de línea de comandos? N º WinAudit recopila una gran cantidad de datos potencialmente sensibles que van desde los identificadores de producto comercial a datos de la cuenta. El propósito de esta ventana es establecer claramente y sin ambigüedad que WinAudit es la recopilación de información. Para aquellos usuarios que encuentran esta ventana un inconveniente, puede ser cerrada, haga clic en la 'x' en la esquina superior derecha. Si lo hace, no se detiene el programa, que se completa con normalidad por lo que no se pierden datos. Se puede configurar un mensaje informativo para los usuarios, que se detallan en la sección sobre el uso de la línea de comandos. Página 17 de 45 Traducción de idiomas Usted puede traducir porciones seleccionadas de WinAudit, como el texto en los menús y botones, en su propio idioma. Para ello: 1. En el menú seleccione Ayuda ya continuación en "Guardar archivo de idioma 'a continuación, guarde WinAudit_Lang.txt en el mismo directorio que WinAudit. El programa establece automáticamente el nombre del archivo y de directorio, por lo que sólo debería tener que hacer clic en guardar. 2. Con el Bloc de notas editar WinAudit_Lang.txt; lista después de las notas son algunas frases Inglés utilizado por el programa. Al final de cada uno, escriba en la traducción. 3. Guardar el archivo a continuación, reinicie WinAudit. Unicode Nota: Para la versión Unicode de WinAudit, guarde el archivo en formato Unicode. Sólo la interfaz de usuario es traducible. Parte del texto se informa como se almacena en el equipo por los fabricantes de software y hardware, y puede ser en cualquier idioma. Adicionalmente, algunos términos técnicos que se especifica que en Inglés con el fin de evitar interpretaciones erróneas. Debido a que las traducciones son aportadas por los voluntarios, el archivo de idioma no incluye la gran cantidad de texto que forma el informe de auditoría real. Guardar Resultados de la Auditoría El informe de auditoría se puede guardar en texto Unicode, página web (HTML) y Extended Markup Language (XML), estos formatos se conservan caracteres Unicode. Portapapeles (Seleccionar / Copiar) Usted puede copiar texto Unicode y HTML en el portapapeles para pegar en otras aplicaciones compatibles con Unicode. De línea de comandos Caracteres Unicode se puede utilizar en la línea de comandos de rutas de archivos y los argumentos. Una excepción notable es la creación de documentos PDF en cuyo caso sólo se acepta ANSI. Base de datos WinAudit puede exportar los caracteres Unicode en una base de datos. Fuente de datos de nombres (DSN) y las credenciales de usuario también puede estar en Unicode. Tenga en cuenta, el pequeño archivo de configuración WinAudit.ini guarda el DSN y nombre de usuario en ANSI solamente. Esta información se perderá si estos están en Unicode. Importante: Las pruebas realizadas con diversas bases de datos y controladores ODBC a veces como resultado de la inestabilidad del programa. Se recomienda encarecidamente utilizar una producción de calidad controladores ODBC y para verificar que todo su software es compatible con Unicode. Además, verifique que la base de datos es determinar el número correcto de bytes para caracteres Unicode. WinAudit no transforma (por ejemplo, UTF-8) datos Unicode para que sea compatible ANSI. No se observaron problemas de exportación de datos a Microsoft ® Access 2000 o Microsoft ® SQL Server 2005. Esto no quiere decir que el algoritmo del programa de exportación de caracteres Unicode es libre de errores. PDF Los documentos PDF no se guardan en formato Unicode. Sin embargo, una gama suficientemente amplia de juegos de caracteres está disponible para Página 18 de 45 satisfacer las necesidades de la mayoría. Tenga en cuenta, por un visor de PDF para mostrar correctamente estos caracteres, el equipo aún tendrá que tener las fuentes necesarias instaladas. La información como el título del documento, autor y los marcadores están en ANSI solamente. Esto también se aplica a cualquier contraseña introducida y la ruta del archivo para guardar el documento. E-Mail La funcionalidad de correo electrónico utilizada por WinAudit deriva del sistema operativo. Este componente no puede crear un mensaje de Unicode. Una solución sencilla es copiar la auditoría en un mensaje de correo electrónico existente o para guardarlo en formato de texto Unicode y luego enviarlo como archivo adjunto. Auditoría de la computadora Inicio de Windows ® Explorer y vaya a la carpeta donde guardó WinAudit.exe, haga doble clic sobre el programa para iniciarlo y, a continuación, haga clic en el botón de Auditoría. Selección de opciones WinAudit puede generar grandes cantidades de información que es de interés sólo para el usuario especializado. El comportamiento por defecto es el control de todas las categorías a excepción de los módulos cargados, Sistema de Bibliotecas y Archivos de encontrar. Para modificar el contenido del informe, en el menú Ver, seleccione Opciones de Auditoría y marque las casillas que le interesen. A continuación, haga clic en Aplicar a continuación, Archivo de auditoría para iniciar la auditoría el equipo. Tal vez la información más importante se encuentra en la descripción general del sistema y las categorías de software instalado. Los detalles más oscuros relacionados con inventario de equipos, diagnóstico y apoyo técnico tienden a estar más abajo en la lista. * Sistema de identificación del equipo de OverviewThe, activos y servicios de las etiquetas y una visión general de sus recursos. * Instalados SoftwareItemised lista de software instalado, licencias, etc de uso. * Detalles de funcionamiento SystemName, el registro y la versión. * PeripheralsLists periféricos estándar, así como impresoras de red para la que se almacena información de conexión a nivel local. * SecurityEntries del registro de seguridad, los puertos abiertos, la configuración de seguridad importantes, así como el software y las actualizaciones. * Grupos y UsersGroups y cuentas de usuario. Incluye detalles sobre las políticas, edades, etc contraseña disponible en Windows ® NT4 y anteriores. * TasksLists programada de los programas configurados para ejecutarse en intervalos programados. * StatisticsStatistics tiempo de actividad de la disponibilidad del sistema. Disponible para Windows ® NT4 y anteriores. * Error LogsErrors publicado por el sistema operativo, servicios y aplicaciones a los archivos de registro del sistema. Disponible para Windows ® NT4 y anteriores. Página 19 de 45 * Variables de entorno VariablesThe evnviroment del proceso en ejecución. * Regional de SettingsSelected temas relativos a la configuración regional del equipo. * NetworkDetails Windows de sesiones conectado, los archivos en uso y los recursos compartidos. * De redes TCP / IPAdapter nombre, dirección IP, información DHCP, estado de la conexión / etc velocidad. * Red de configuraciones BIOSAdapter mostrando el tipo, dirección MAC, etc detalles sesión. * Hardware DevicesEnumeration de los dispositivos y su estado. Requiere Windows ® 98 o superior. * Mostrar CapabilitiesText, línea, curva, polígono y las capacidades de la trama de dibujo. * Mostrar AdaptersA lista de adaptadores de pantalla de la computadora / tarjetas gráficas. Requiere Windows ® 98 o superior. * Instalados PrintersLocally impresoras instaladas, impresoras de red son ignorados por el diseño. * BIOS identificación VersionSystem y vídeo y las fechas. * Sistema ManagementExtensive información que va desde el chasis a las franjas horarias del sistema a los dispositivos de memoria. * ProcessorsName, velocidad, instrucciones, etc caché * MemoryRAM y el uso del archivo de intercambio. * Detección DisksDisk física que muestra la capacidad, fabricante, etc número de serie en Windows ®, Windows ® 98 y Windows Millennium Edition ® disponibles en el menú de sólo 95. * DrivesDetails de uso y la geometría. Las unidades de red son ignoradas por el diseño. * Puertos de comunicación PortsParallel y de serie de periféricos. * Inicio lista ProgramsItemised del programa inicia automáticamente (yo) s. * ServicesItemized lista de servicios instalados (plataforma de Windows NT ®). * ProgramsList ejecución del programa (yo) s actualmente en uso con una breve descripción y uso de memoria. * Cargado ModulesList de los archivos cargados en la memoria de la computadora. * FilesFiles Sistema utilizado por el sistema operativo. Incluye los ejecutables, librerías dinámicas, controles ActiveX y los controladores virtuales. Esta es una tarea larga y puede tardar algún tiempo en completarse. * Encontrar FilesScan todas las unidades de disco duro local para los archivos de determinados tipos. En el cuadro de texto escribe una lista separada por espacios de extensiones de archivo por ejemplo, zip mpeg html. Esta es una tarea larga y puede tardar algún tiempo en completarse. Por diseño, WinAudit no buscará unidades de red, ni seguir los links. A continuación se muestran el ambiente de la herramienta con sus funciones : Página 20 de 45 Página 21 de 45 Página 22 de 45 Página 23 de 45 Página 24 de 45 Página 25 de 45 Página 26 de 45 Página 27 de 45 Página 28 de 45 Página 29 de 45 Página 30 de 45 Página 31 de 45 Página 32 de 45 Página 33 de 45 Página 34 de 45 Página 35 de 45 Página 36 de 45 Página 37 de 45 Página 38 de 45 Página 39 de 45 Página 40 de 45 Página 41 de 45 Página 42 de 45 Ng Scoring Tool gui Descripción: Esta herramienta permite a los usuarios comprobar la configuración de seguridad de los sistemas y las configuraciones de red, además proporciona sistemas de monitoreo y dispositivos de red para la conformidad continua con los puntos de referencia. esta herramienta CEI está basada en el host y produce informes que guían a los usuarios y administradores de sistemas para garantizar tanto las nuevas instalaciones y sistemas de producción. Los informes que ofrece esta herramienta son muy detalldos y completos, proporcionan un panorama amplio sobre el estado actual de las configuraciones y de los componentes del sistema. Pruebas: Esta herramienta se inicia con una serie de preguntas relacionadas con la seguridad y configuración de la red, usuarios y dispositivos que se empalman a la misma. La herramienta parte de un punto referencia, para el caso es Windows XP, seguidamente el PACK o actualización que se desee evaluar. Página 43 de 45 Los informes son muy completos, seguido una imagen de un reporte. Enfocando en los elementos de seguridad, recursos y configuraciones, con estadísticas y reportes completos, según la política de seguridad descrita por el cuestionario resuelto antes de realizar el análisis. Página 44 de 45 Conclusión: La aplicación de la herramienta Ng Scoring Tool gui proporciona una guía para los gerentes y personas encargadas sobre el funcionamiento de la plataforma tecnológica de una empresa, dejando así un aprendizaje valioso para la vida laboral de cualquier ingeniero en sistemas y computación. RAT_2.2.win32-native Descripción: Esta herramienta describe y evalúa la función de un router. hace evaluación de riesgos y evalúa las amenazas a los routers. También determina las vulnerabilidades que podrían permitir amenazas y causar daño. Además, entrega una lista de referencias y recomendaciones de hasta al día material de lectura en ambas configuraciones de seguridad y técnicas de auditoría para routers Cisco. Prueba: Rat 2.2 funciona para sistemas Windows XP, y procede en función de líneas o comandos, la imagen siguiente, muestra el panel donde RAT 2.2 procesa las líneas de comandos. Página 45 de 45 Como primero se ejecuta en el archivo de configuración del router, y luego la herramienta examina las salidas, seguido presenta un informe que contiene la prueba real del router Cisco. Conclusión: Esta herramienta proporciona una gran ayuda a las personas dedicadas a las redes dentro de la organización y ayuda a encontrar fallas que manualmente seria tediosas y difíciles de encontrar y solucionar, dando así no solo al auditor una guía.