Ejercicios de Seguridad en Redes. Pentesting con Metasploit ´ Indice SSI 2011/12

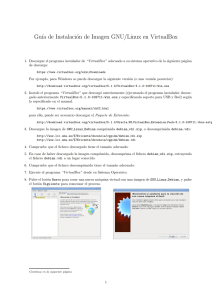

Anuncio

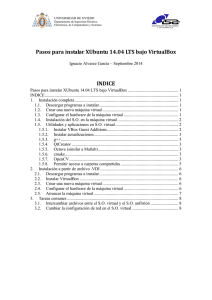

Ejercicios de Seguridad en Redes. Pentesting con Metasploit SSI 2011/12 12 de diciembre de 2011 Índice 1. Entorno de prácticas 1 1.1. Software de virtualización VirtualBOX . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 1 1.2. Imágenes a utilizar . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 1 1.3. Establecer el entorno virtualizado . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 2 2. Ejercicio 1: Enumeración de equipos y servicios y detección de vulnerabilidades 2 2.1. Descripción . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 2 2.2. Tareas a realizar . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 2 1. 1.1. Entorno de prácticas Software de virtualización VirtualBOX En estas prácticas se empleará el software de virtualización VirtualBOX para simular pequeñas redes formadas por equipos GNU/Linux. Página principal: http://virtualbox.org Más información: http://es.wikipedia.org/wiki/Virtualbox 1.2. Imágenes a utilizar Imágenes de partida Imagen máquina atacante: atacante.vdi [3,5 GB descomprimida] Imagen máquina vı́ctima: metasploitable.vdi [1,6 GB descomprimida] • Readme de Metasploitable: README.metasploitable Imagen del área de intercambio (SWAP): swap.vdi.gz [156 KB comprimida Usuarios configurados: Máquina vı́ctima 1 login root usuario1 usuario2 password purple usuario1 usuario2 Máquina atacante login msfadmin user service postgres 1.3. password msfadmin user service postgres Establecer el entorno virtualizado Creación de la red donde se realizará el ejercicio: Red interna (192.168.100.0 ... 192.168.100.255) 1. Descomprimir las imágenes gunzip atacante.vdi.gz gunzip Metasploitable.vmdk.gz 2. Configurar y registrar las máquinas virtuales en VirtualBOX (sólo la primera vez) Script de configuración y arranque: ejercicio-metasploit.sh Nota: ejecutar desde el directorio donde se hayan descomprimido las imágenes $ bash ejercicio-metasploit.sh 3. Arrancar las instancias VirtualBOX (desde el interfaz gráfico o desde la lı́nea de comandos) VBoxManage startvm VICTIMA VBoxManage startvm METASPLOITABLE Importante: Después de finalizar cada ejercicio terminar la ejecución de cada una de las máquinas virtuales desde lı́nea de comandos con halt o desde el interfaz gráfico LXDE. 2. Ejercicio 1: Enumeración de equipos y servicios y detección de vulnerabilidades 2.1. Descripción 2.2. Tareas a realizar Desde la máquina ATACANTE 1. Acceder como root y arrancar las X (startx) 2. Lanzar un escaneo de equipos sobre la red actual (Ping Scan opcional) 2 atcante:~# nmap -sP 192.168.100.0/24 3. Lanzar un escaneo de servicios sobre los equipos activos(opcional) atcante:~# nmap -A T4 192.168.100.222 PENDIENTE 3